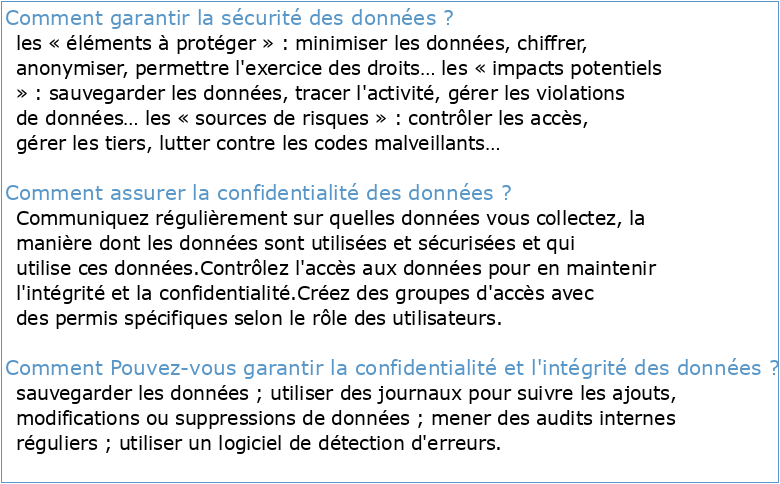

Comment garantir la sécurité des données ?

les « éléments à protéger » : minimiser les données, chiffrer, anonymiser, permettre l'exercice des droits… les « impacts potentiels » : sauvegarder les données, tracer l'activité, gérer les violations de données… les « sources de risques » : contrôler les accès, gérer les tiers, lutter contre les codes malveillants…

Comment assurer la confidentialité des données ?

Communiquez régulièrement sur quelles données vous collectez, la manière dont les données sont utilisées et sécurisées et qui utilise ces données.

Contrôlez l'accès aux données pour en maintenir l'intégrité et la confidentialité.

Créez des groupes d'accès avec des permis spécifiques selon le rôle des utilisateurs.Comment Pouvez-vous garantir la confidentialité et l'intégrité des données ?

sauvegarder les données ; utiliser des journaux pour suivre les ajouts, modifications ou suppressions de données ; mener des audits internes réguliers ; utiliser un logiciel de détection d'erreurs.

- La confidentialité des données

En sécurité de l'information, le terme « confidentialité » signifie qu'une information, une donnée n'est accessible que par des personnes autorisées.

Plus la donnée, plus l'information est de caractère sensible, plus la liste des personnes autorisées à y accéder doit être restreinte.

GUIDE DE LA PRODUCTIVITÉ 2021 HelloWork

Chapitre 4 : La production dans l'entreprise

La productivité et l'emploi : un drôle de couple?

Introduction A La Science Politique 11e A C D

Analyse des contraintes dans un talus par la méthode des

Estimation des contraintes dans les roches à partir de l'écaillage

Comparaison de méthodes pour la détermination des contraintes

Modélisation numérique du comportement mécanique d

RECOMMANDATIONS POUR LA MODÉLISATION NUMÉRIQUE