commande cmd pour hacker pdf

|

Hacking CheatSheet CMD&CTRL

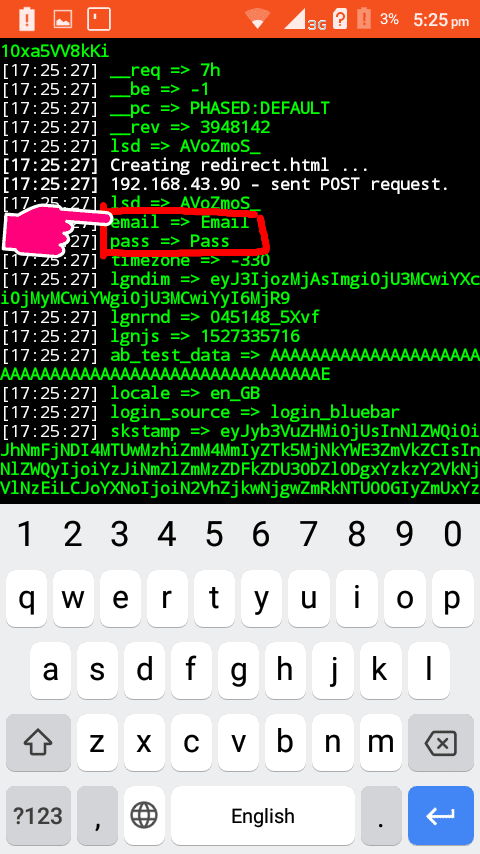

system by adding the right SQL command Test Cases - Special Characters and Commands • ' - a simple single quote is the first test case to use to discover SQL injection • #- the # is a SQL comment and tells the sql interpreter to stop executing the rest of the line •;- the semicolon is the end of a command This may be |

How do I attack a PDF file?

One of the most effective attack modes is the dictionary attack. This involves trying a list of common passwords against the PDF. Dr.PDF comes with a number of built-in dictionaries, or you can use your own.

Can You Crack a PDF password using Hashcat?

This process can take a long time, depending on the complexity of the password. That’s all there is to it! Using Hashcat is a great way to crack PDF passwords. -The password recovery process can be very time-consuming. -Hashcat may not be successful in recovering the password, depending on the length of the password and the size of the wordlist.

How to crack a PDF password using command prompt?

Cracking a PDF password using command prompt is a relatively simple process that can be completed in just a few steps. First: Download and install the pdfcrack.exe tool on your Windows computer. Second: Open the command prompt and navigate to the location of the PDF file that you wish to crack the password for. Then, type in the following command:

Is there a command-line tool to decrypt a PDF?

I've been given a PDF that is password-protected. I have the document-open password, which is enough to decrypt the contents and allow PDF readers to load the content correctly. Is there a command-line tool that will perform this decryption process (based on the provided password) and write the decrypted PDF to a new file? Yes.

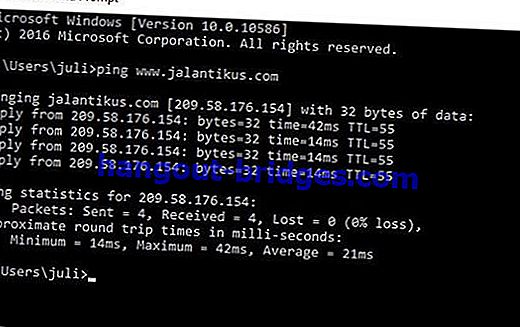

Ping

This command uses your internet connection to send some packets of data to a specific web address then these packets are sent back to your PC. The test shows the time it took to reach the particular address. Simply put, it helps you know if the host you are pinging is alive. You can use the Ping command to verify that the host computer can connect

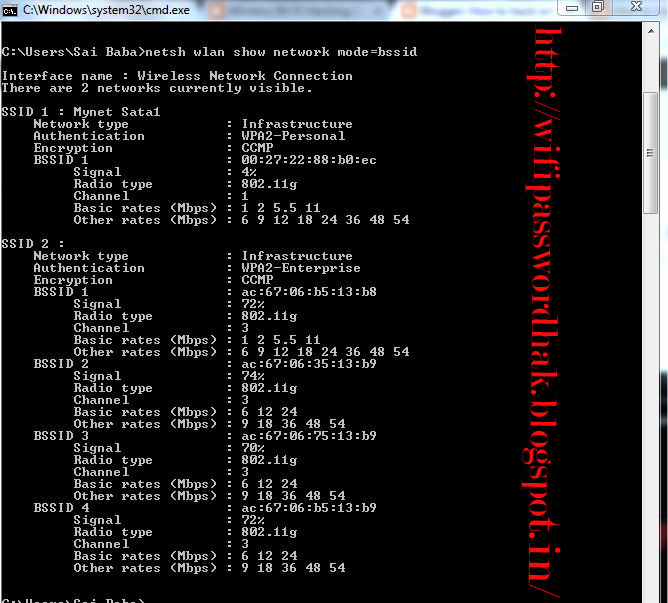

Nslookup

It is a network administration command-line tool that helps you obtain a domain name or IP address mapping for any specific DNS record. The nslookup is often used for obtaining the server records. Suppose you have a website URL but want to know its IP Address. You can type in CMD nslookup www.google.com(Replace Google.com with the website URL of wh

Tracert

You can say Trace Route. Like its name, it allows users to trace an IP’s route to reach a destination. The command calculates and displays the time each hop took to reach a destination. You need to type tracert x.x.x.x (if you know the IP Address) or else you can type tracert www.google.com(If you don’t see the IP address) techviral.net

Arp

This command helps you to modify the ARP cache. You can run an arp-a command on each computer to see whether the computers have the correct MAC address listed to ping each other to succeed on the same subnet. This command also helps users find out if anyone has done arp poisoning in their LAN. You can try typing arp-a in the command prompt. techviral.net

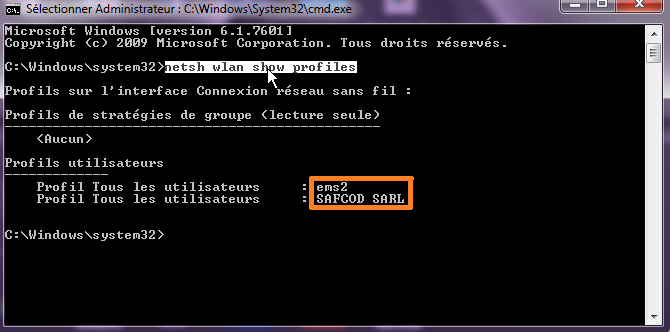

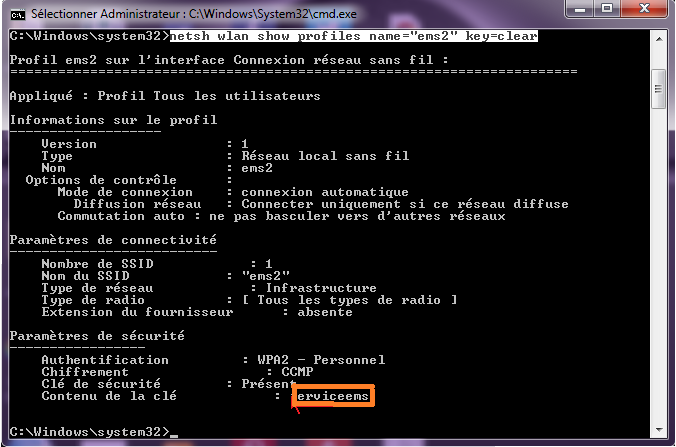

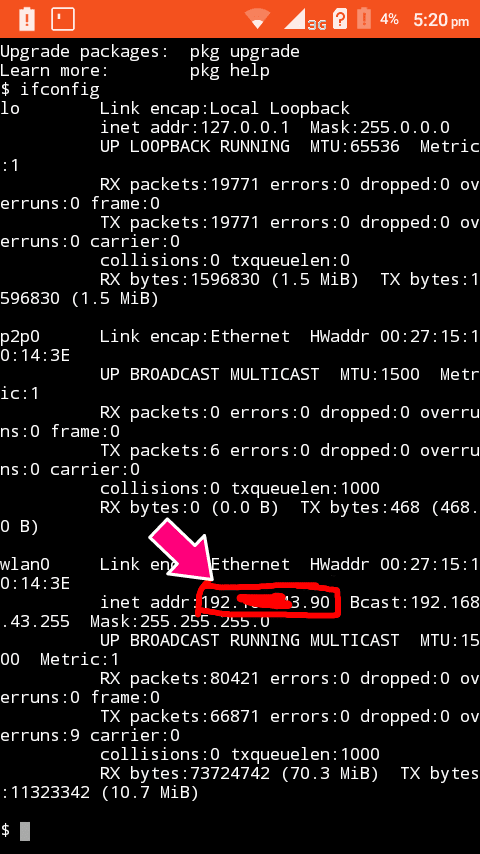

ipconfig

This is the command which shows every helpful thing. It will show you the IPv6 address, temporary IPv6 address, IPv4 address, Subnet Mask, Default gateway, and all other things you want to know about your network settings. You can type in the command prompt “ipconfig” or "ipconfig/all" techviral.net

Netstat

If you want to find out who is establishing a connection with your computer, you might try typing in the command prompt “netstat -a”. It will display all the contacts and learn about the active links and listening ports. Type in command prompt "netstat -a" techviral.net

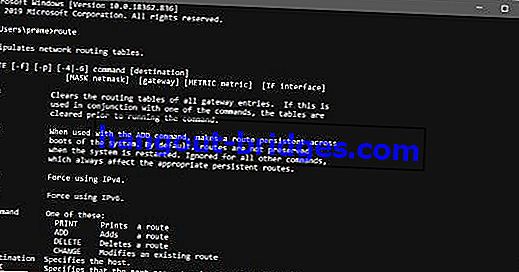

Route

It is a command to view and manipulate the IP routing table in the Microsoft Windows operating system. This command will show you the routing table, metric, and interface. Hackers often use the Route command to distinguish between routes to hosts and routes to network. You can type in the command prompt "route print" techviral.net

Net View

This command displays the list of resources, computers, or domains shared by the specified computer. On Windows, you can use the Net View command to find computers in your network whose network discovery is turned on. You can type in the command prompt "net view x.x.x.x or computername" techviral.net

Tasklist

This command opens up an entire task manager on the command prompt. Users need to enter the taskliston CMD, and they will see the list of all running processes. You can figure out all the wrongs with these commands. Moreover, you can also use the command to close any process forcefully. For example, if you want tokill PID 1532process, then you can

Pathping

The pathping command is similar to the tracert but shows more detailed information. The commands take a few moments to complete as it analyzes the route taken and computes packet loss. On the Windows command prompt, type in the following command pathping techviral.net(Replace techviral.net with the one that you want to ping) You can explore more th

|

The Hackademy School - Hack Newbie.pdf

Chaque ordinateur possède une adresse unique l'adresse IP. Une adresse IP est composée de 4 octets (ex: 217.12.3.1). Pour avoir son IP on tapes la commande |

|

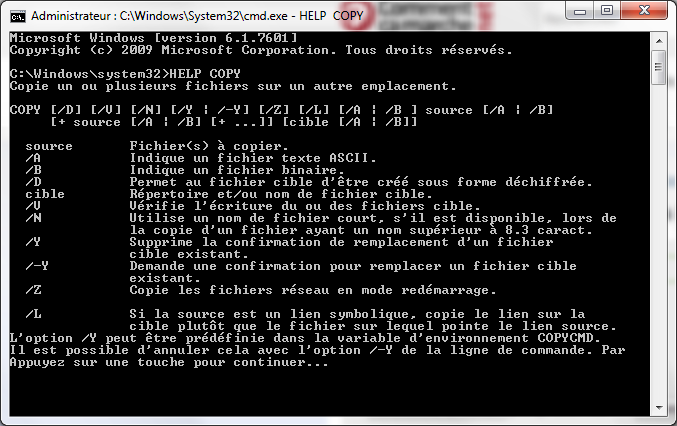

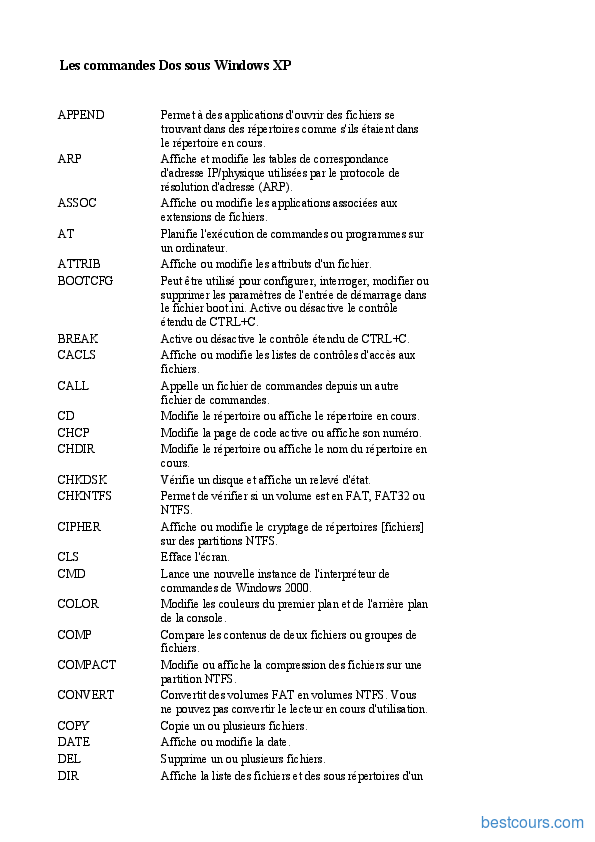

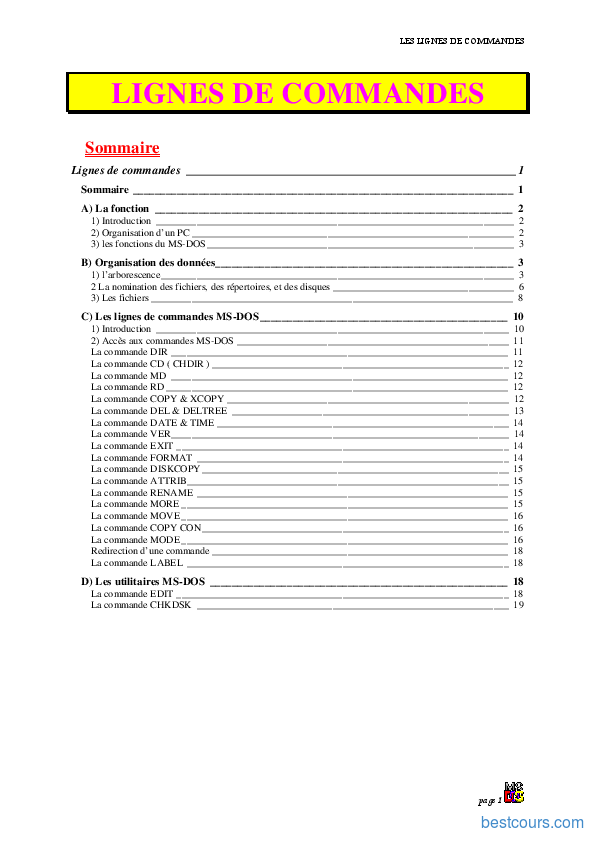

Liste des Commandes CMD s lInvite de Commandes

Exécute une commande sur chaque fichier d'un ensemble de fichiers. FORMAT. Formate un disque devant être utilisé avec Windows. FSUTIL. Affiche ou configure les. |

|

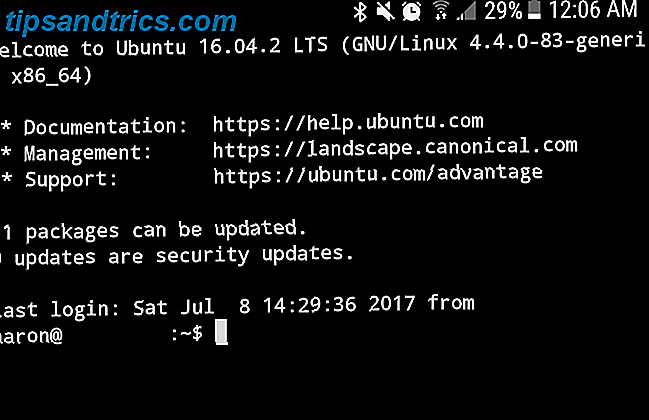

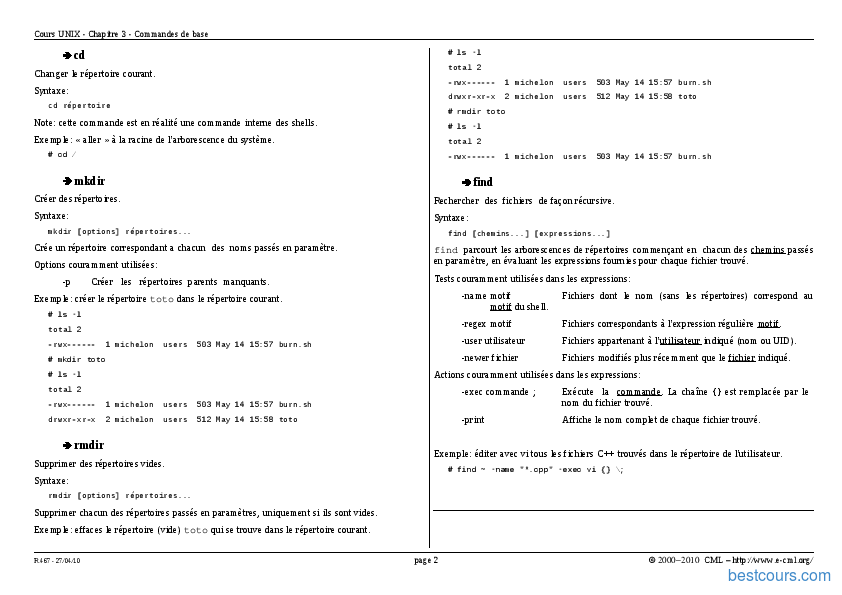

Les commandes de base de LINUX

Quitter l'éditeur en sauvegardant le fichier: :x. • Quitter sans sauvegarder : :q! 1 Commandes de base. • Pour entrer du texte : Ces commandes vous amènent en |

|

Une liste des raccourcis ArchiCAD non exhaustive

Utilisez la commande Coller pour le placer dans un autre emplacement dans -enfoncez sur la touche Ctrl (PC) ou Cmd (Mac OS) le curseur en forme de ciseaux ... |

|

Les bases du hacking.pdf

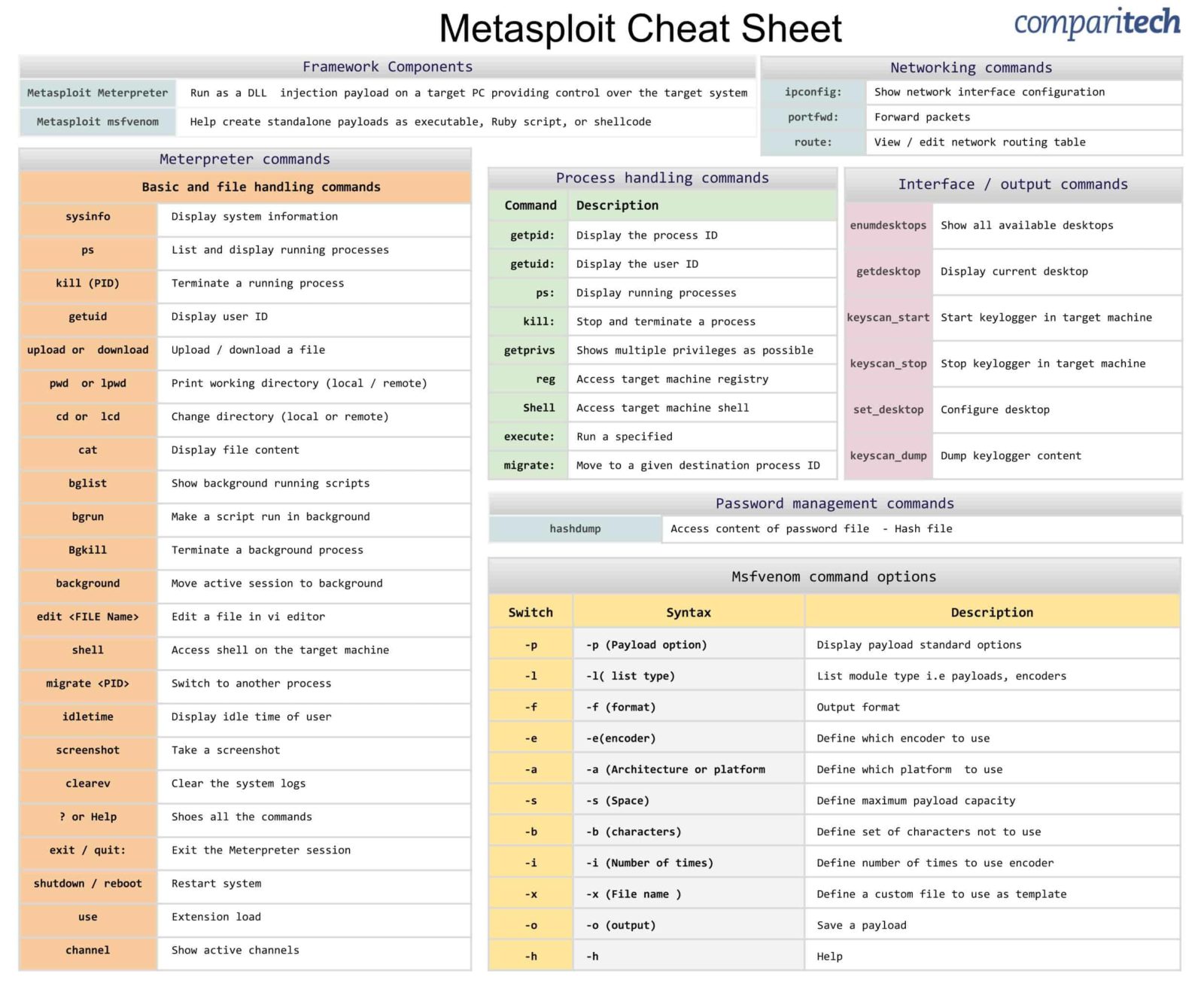

Meterpreter opère de manière comparable aux commandes cmd.exe de. Windows et /bin/sh de Linux. Après avoir été installé sur la machine. Page 175. cible il |

|

Constitution dun guide permettant lapprentissage éthique du

machine cible en exécutant la commande ipconfig dans l'invite de commandes (CMD). commandes utiles pour les hackers. Ici nous allons utiliser la ... |

|

Utiliser la ligne de commande

Il convient de respecter les majus- cules/minuscules dans la saisie des commandes. Page 5. Au démarrage le Raspberry Pi affiche le nom de l'ordinateur |

|

Cours PHP Accéléré

27 juin 2023 On va pour utiliser la commande pecl pour installer ds comme une extension : ... tion SQL qui est l'une des principales failles de sécurité ... |

|

9790-configuration-reseau-de-base-professeur-vf.pdf

Taper : « tracert 192.168.10.4 » dans la fenêtre "invite de commande" pour tracer le PC Etudiant 2. Dans le menu démarrer de votre PC taper "cmd" dans ... |

|

Untitled

Allez sous MS-DOS (Démarrer Executer |

|

Constitution dun guide permettant lapprentissage éthique du

Tools : contiens différents outils de ligne de commande comme « Exploit ». 3 Payload d'attaque qui fournit un Shell interactif qui permet à le hacker |

|

Hacking sécurité et tests dintrusion avec Metasploit (Référence

-securite-et-tests-dintrusion-avec-Metasploit.pdf |

|

Cours PHP Accéléré

12 juil. 2022 Langage Hack proposé par Facebook. 4.1.2 Spécialisé dans la génération de texte ou de documents. — HTML. — PDF. — Images. |

|

BTS SN

Utilisation du logiciel de simulation Cisco Packet Tracer Q11 : En utilisant la commande ipconfig /all dans l'invite de commande de votre PC donner l' ... |

|

Constitution dun guide permettant lapprentissage éthique du

Tools : contiens différents outils de ligne de commande comme « Exploit ». 3 Payload d'attaque qui fournit un Shell interactif qui permet à le hacker |

|

Les bases du hacking.pdf

Pour les personnes qui s'intéressent au hacking et aux tests d'intrusion Si vous ne souhaitez pas passer par la ligne de commande |

|

Apprendre_python3_5.pdf - INFOREF

Examinons à présent plus en détail chacune des lignes de commandes exécutées . Dans le monde de la programmation on désigne par le terme hacker les ... |

|

Batch-file

You can share this PDF with anyone you feel could benefit from it l'invite de commandes |

|

The Hackademy School - Hack Newbiepdf - Zenk - Security

217 12 3 1) Pour avoir son IP on tapes la commande winipcfg (win9x/winme) ou ipconfig Allez sous MS-DOS (Démarrer, Executer, et tapez "command") 2 |

|

HACKER 2020 - Zenk - Security

Les crackers: ils sont là pour cracker les programmes (ex: enlever le passworrd d' un file en le Il existe une commande netstat que l'on peut faire sous dos |

|

HACKING / SECURITE HAND-BOOK - Pirate

Sachez qu'il y a aussi « Remote Command Service » (rcmdsvc exe) Pour pouvoir réaliser l'attaque du pirate NT, il va nous falloir netcat, on s'arrangera pour |

|

Les bases du hacking (Référence) (French Edition)

Pour les personnes qui s'intéressent au hacking et aux tests d'intrusion, documents PDF, saisissez la commande suivante : filetype: pdf Cet opérateur Meterpreter opère de manière comparable aux commandes cmd exe de Windows et |

|

Pour aller plus loin avec la ligne de commande - Framabook

Les commandes unix qui parsèment le document apparaîtront comme ceci : $ type cat cat is /bin/cat À toute la communauté des hackers pour l'énergie qu'ils insufflent ∗ ∗ ∗ PID CMD 346 [ xsession] 360 fvwm2 -s 363 xterm -ls - geometry 80x30+0+0 367 -bash de fichiers Jpeg ou Pdf par exemple) La première |

| [PDF] Informatique et présentation de soi: la ligne de commande, une ...halshs.archives-ouvertes.fr › halshs-01892973 › document10 oct. 2018 · Abstract : Computer science and self-presentation : the command line, ... lyon2.fr/ epic/IMG/pdf/ Inter_Pares_6.pdf');">PDF |

Informatique et présentation de soi: la ligne de commande, une

10 oct 2018 · Abstract : Computer science and self-presentation : the command line, lyon2 fr/ epic/IMG/ pdf / Inter_Pares_6 pdf Pour Espace où se retrouvent les hackers, personnes passionnées d'informatique et d'électronique, pour se |

|

Manuel de piratage - LezArtS

Il serait dommage pour un pirate de chercher à s'attaquer à un serveur sans jamais gestionnaires d'applications, grâce à la commande "Active wnds" (" Active |

|

Hacking With Experts

Now here is how a hacker would execute the following command to gain supported foramts : shell asp; jpg, shell php; jpg, gif, jpg, png, pdf , zip html php |

![PDF] Manuel de formation pour debutant sur la securite PDF] Manuel de formation pour debutant sur la securite](https://gabonhacker.files.wordpress.com/2017/03/maxresdefault.jpg?w\u003d560)

![PDF] Commandes de base cours et formation gratuit PDF] Commandes de base cours et formation gratuit](https://2.bp.blogspot.com/-un2VUYKGtCQ/WNDX5IDT33I/AAAAAAAADAo/xzZq-S2ibDQAvo4F57-qafBDX9gTMSdfwCLcB/s1600/Toutes%2Bles%2Bcommande%2Bcmd%2Bpdf%2B4.png)

![PDF] Commandes MS-DOS cours et formation gratuit PDF] Commandes MS-DOS cours et formation gratuit](https://3.bp.blogspot.com/-qDc1gH0QNto/WNDX4gznLqI/AAAAAAAADAg/4dqCkJtQib41BClXGdZAXpWqmhOZOdx3wCLcB/s640/Toutes%2Bles%2Bcommande%2Bcmd%2Bpdf%2B3.png)

![PDF] Linux – Commandes et appels systèmes cours et formation gratuit PDF] Linux – Commandes et appels systèmes cours et formation gratuit](https://www.cours-gratuit.com/images/remos_downloads/detail/124/id-12414.12414.pdf-033.jpg)

![PDF] Manuel de formation pour debutant sur la securite PDF] Manuel de formation pour debutant sur la securite](https://i.ytimg.com/vi/SOZGdp_ed24/mqdefault.jpg)

![PDF] Commandes MS-DOS cours et formation gratuit PDF] Commandes MS-DOS cours et formation gratuit](https://exercices-pdf.com/Images3/498_8442_les_bases_du_hacking_pdf_Telecharger_livre_Les_bases_du_hacking_Gratuit_PDF__ePub__Mobi_.jpg)

![PDF] Les lignes de commandes MS-DOS cours et formation gratuit PDF] Les lignes de commandes MS-DOS cours et formation gratuit](https://www.wikihow.com/images_en/thumb/3/38/Hack-a-Computer-Step-6-Version-4.jpg/v4-460px-Hack-a-Computer-Step-6-Version-4.jpg.webp)

![PDF] Manuel de formation pour debutant sur la securite PDF] Manuel de formation pour debutant sur la securite](https://cdn.futura-sciences.com/buildsv6/images/mediumoriginal/e/6/f/e6fdb815f5_50157059_demarrer.jpg)

![PDF] Commandes de base cours et formation gratuit PDF] Commandes de base cours et formation gratuit](https://www.cours-gratuit.com/images/remos_downloads/detail2/id-3188.3188.pdf-full.jpg)