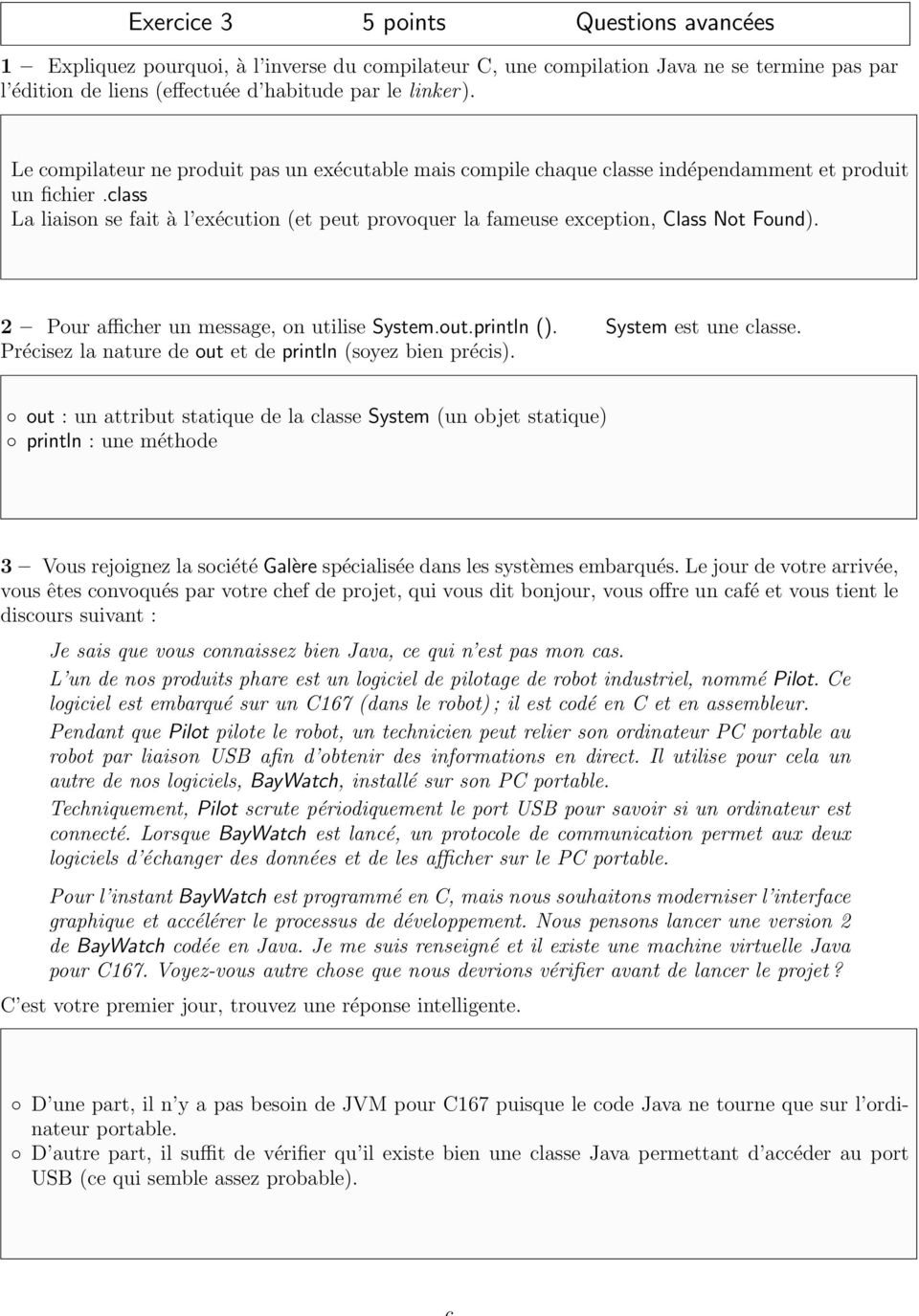

apprendre la cryptographie pdf PDF Cours,Exercices ,Examens

|

Cours de Cryptographie

test IN SSHFP type de clé ︷︸︸︷ 1 type de hash ︷︸︸︷ 1 SHA1(n) document peut être authentifié (signature numérique) de différentes manières |

|

Cryptographie Paris 13

1 oct 2010 · Exercices 1 13 3 1 Calculer en utilisant la loi de réciprocité cours/crypto pdf [5] I F Blake G Seroussi N P Smart Elliptic |

|

Cryptographie

Cryptographie Polycopié de Cours et Exercices Corrigés 3 ème année licence- SI Dr BENIDRIS Fatima zohra Juin 2020 Page 2 Avant-propos Ce Document est |

|

Éléments de cryptographie

– Coder un nombre un caractère au travers d'un code standard un texte sous forme d'une liste de valeurs numériques – Comprendre et expliquer un algorithme |

|

Examen de :

Pour garantir la sécurité de la décision finale Alice et Bernard étudient la possibilité d'utiliser des fonctions cryptographiques Au lieu d'envoyer n |

|

Exercices et problèmes de cryptographie

Il a été conçu pour aider à assimiler les connaissances d'un cours d'introduction à la cryptologie et à se préparer aux examens Il présente les outils |

|

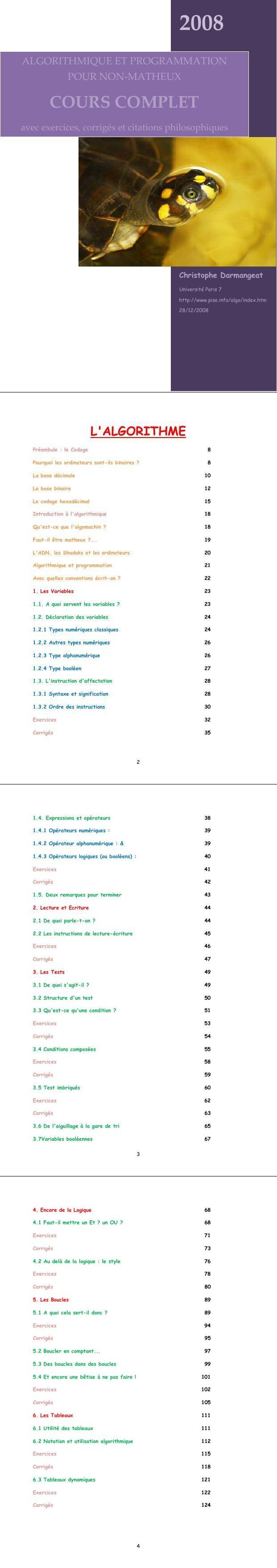

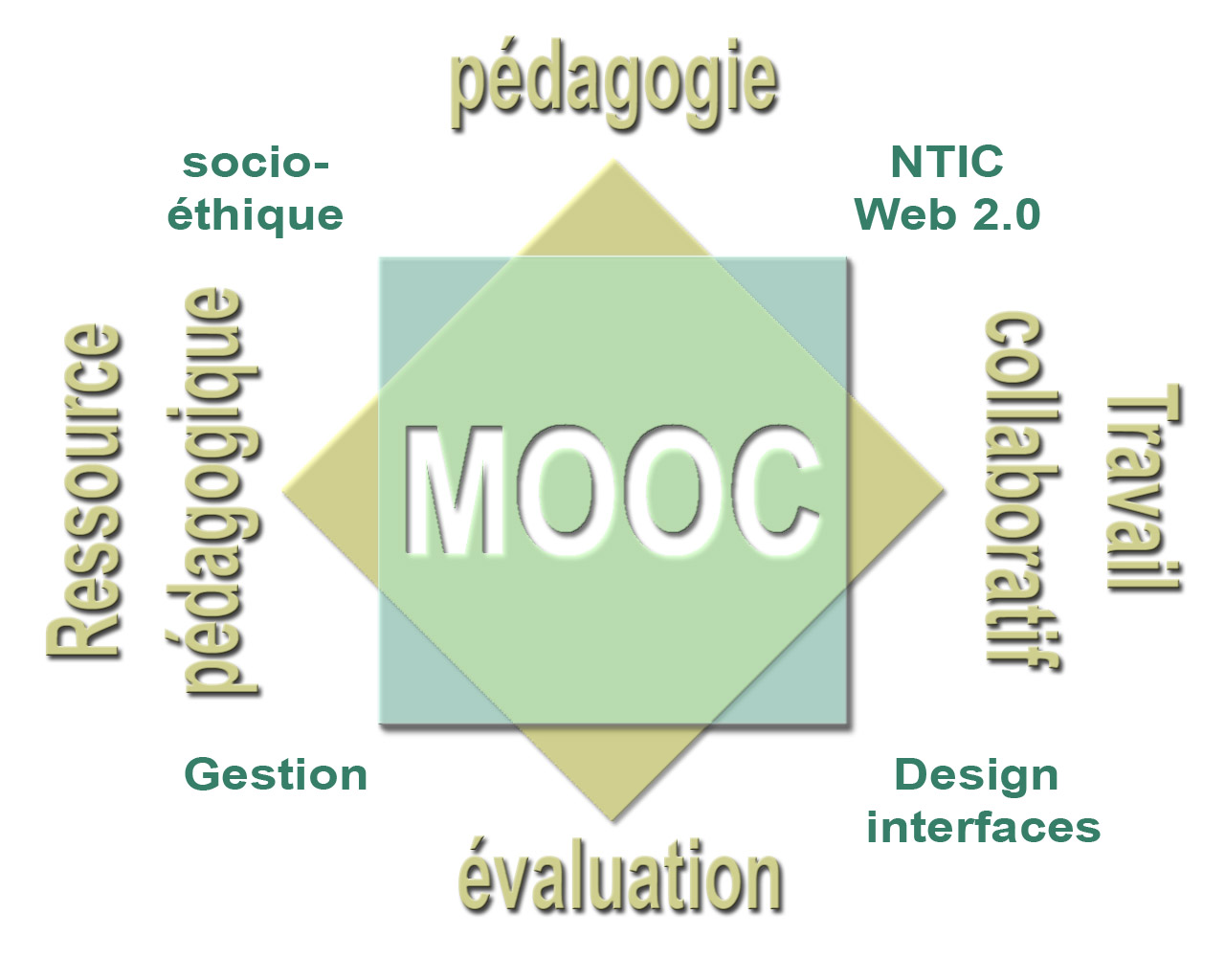

Exo7 Arithmétique : en route pour la cryptographie Un MOOC

Ce cours est fait pour vous! De niveau première année d'université vous apprendrez les bases de l'arithmétique (division euclidienne théorème de Bézout |

|

Initiation à la cryptographie

On y trouve dans chaque chapitre un cours complet et de nombreux exercices corrigés (actualisés) pour comprendre et maîtriser les mécanismes à l'œuvre dans |

Comment comprendre la cryptographie ?

La cryptographie utilise un certain nombre d'algorithmes cryptographiques de bas niveau pour atteindre un ou plusieurs de ces objectifs de sécurité de l'information.

Ces outils comprennent des algorithmes de chiffrement, des algorithmes de signature numérique, des algorithmes de hachages et d'autres fonctions.Quels sont les 4 objectifs de la cryptographie ?

A quoi ça sert vraiment ?

La confidentialité : s'assurer que seul le destinataire puisse lire le message en le rendant illisible par d'autres.L'authenticité : s'assurer que le message provient bien de l'expéditeur par une signature vérifiable.L'intégrité : s'assurer que le message n'a pas été modifié depuis son envoi.Comment calculer modulo 26 ?

Comment trouver l'inverse de k (mod 26)?

1Multiplier successivement k par les entiers m de l'ensemble {1, 3, 5, 7, 9, 11, 15, 17, 19, 21, 23, 25}2Stopper quand le produit k·m est égal à 1 (mod 26); k-1 modulo 26 = m.- Il existe deux grandes familles de chiffrement : le chiffrement symétrique et le chiffrement asymétrique.

Le chiffrement symétrique permet de chiffrer et de déchiffrer un contenu avec la même clé, appelée alors la « clé secrète ».

|

Cours de Statistiques niveau L1-L2

7 mai 2018 (paranormal cryptographie |

|

Algèbre - Cours de première année

Ces calculs se refont au cas par cas il n'est pas nécessaire d'apprendre les formules. Mini-exercices. 1. Calculer l'équation complexe de la droite passant |

|

Cryptographie Paris 13

d'apr`es un cours de Daniel Barsky & Ghislain Dartois. 1 octobre 2010 8.5.1 Exercices . ... 9.6.1 Cryptographie basée sur l'identité . |

|

Cours SGBD 1 Concepts et langages des Bases de Données

IUT de Nice - Cours SGBD1. 2. Plan. Chapitre 1. Introduction générale. Chapitre 2. Le modèle relationnel. Chapitre 3. Présentation des données. Chapitre 4. |

|

Fondmath1.pdf

Apprendre ses cours et s'entraîner : en mathématiques le talent a ses limites exercices |

|

SECTION DE MATHÉMATIQUES

Ce cours a pour but d'introduire les techniques importantes du calcul scientifique et d'en analyser les algorithmes. Contenu. 1. Intégration numérique. 2. |

|

SUPPORT DE COURS DE SECURITE INFORMATIQUE ET CRYPTO.

15 janv. 1977 1. Cours de Sécurité Informatique & Crypto. / Dr. YENDE RAPHAEL Grevisse. PhD. BIBLIOGRAPHIE. ? Jain R. M. Bolle |

|

Livre-algorithmes EXo7.pdf

Cryptographie. 41. 1. Le chiffrement de César . Il est important de comprendre que —aa˜ vaut soit vraie ou faux (on compare a et b) ... Mini-exercices. |

|

Python au lycée - tome 1

Ce livre n'est donc ni un manuel complet de Python ni un cours Le but est de découvrir des algorithmes |

|

COMPRENDRE LA CYBERCRIMINALITÉ: GUIDE POUR LES PAYS

14 mai 2006 Cette question est en cours d'examen. ... About a third of all files downloaded in file-sharing systems contained pornography. |

| Cryptographie Paris 13 - Mathématiques |

| Chapitre 1 Généralité sur la cryptographie 11 Introduction 12 |

| Cryptologiepdf - gisntorg |

| Cryptologie - Algorithmes à clé secrète |

| La cryptographie de l'Antiquité `a l'Internet - Apprendre en lignenet |

| Cryptographie et Sécurité informatique - X-Files |

| Cryptographie - Département Informatique Cnam Paris |

| La cryptographie de l'Antiquité `a l'Internet |

| DE LA CRYPTOGRAPHIE CLASSIQUE A LA CRYPTOGRAPHIE |

| TECHNIQUES DE CRYPTOGRAPHIE |

| Le partage de clés cryptographiques : Théorie et Pratique - DI ENS |

Quels sont les 4 grands principes en cryptographie ?

Quels sont les algorithmes de cryptographie ?

. L'authenticité : s'assurer que le message provient bien de l'expéditeur par une signature vérifiable.

. L'intégrité : s'assurer que le message n'a pas été modifié depuis son envoi.

Quels sont les trois objectifs principaux de la cryptographie ?

. Si le résultat est négatif, ajouter 26 au résultat (où 26 est le nombre de lettres dans l'alphabet), le résultat correspond au rang dans l'alphabet de la lettre claire.

|

Cryptographie Paris 13 - Laboratoire Analyse, Géométrie et

1 oct 2010 · Le but de ce cours est une introduction `a la cryptographie moderne utilisée 2 3 1 Cryptanalyse des codes de substitution 13 2 1 Exercices Un protocole, un format, une méthode de cryptage, de brouillage ou de |

|

Quelques éléments de Cryptographie - JavMathch

3 1 Trois exercices en guise d'introduction 5 3 La cryptographie et les transactions bancaires (WEB) 1 Un doigt d'algorithmique, intro à SageMath 1 1 Algorithmes, pseudo-code, SageMath un cours de base qu'il existe alors une transformation réciproque (à récupérer en format texte sur le site : www javmath ch) |

|

Initiation ã La Cryptographie Cours Et Exercices Corrigã S By Gilles

COURS ET EXERCICES SUR CRYPTOGRAPHIE EN PDF BESTCOURS pdf april 7th, 2020 - ceci est une liste de la data science cours exercices et tutoriels |

|

Initiation A La Cryptographie Cours Et Exercices - UNIJALES

Download File PDF Initiation A La Cryptographie Cours Et Exercices Initiation à la cryptographie : cours exercices corrigés Ceci est une liste de cryptographie cours , exercices et tutoriels, vous trouverez aussi des examens, exercices et |

|

Algorithmes et programmation en Pascal TD corrigés

Cryptage 25 7 Détection de mots 27 7 1 Le programme ColEcran 27 Correction 1 entier −9 entier −21 entier −17 2 réel 4 0 entier 4 entier 1 réel 7 2 On donne cette liste de propriétés (non vue en cours) avant de poser l' exercice : Dans ces exercices on suppose que l'on a en entrée un fichier texte, résultat du |

|

Canevas licence academique Informatique - USTO

UEF121 : Algorithmique et structure de données 1 J Franchini et J C Jacquens, Algèbre : cours, exercices corrigés, travaux dirigés, Ellipses, Paris, 1996 |

|

Introduction à lalgorithmique - Cours, examens et exercices gratuits

CHAPITRE 1 • RÔLE DES ALGORITHMES EN INFORMATIQUE 3 1 1 Algorithmes de tri et les fonctions de hachage, aux plus récents comme ceux de la cryptographie lement dans les files de priorités, que nous verrons à la section 6 5 |

|

DESSIN SM_TM_INFO_GLES - Université de Genève

LOW-RANK MODELS IN SCIENTIFIC SIMULATION AND MACHINE LEARNING 37 CRYPTOGRAPHIE ET SÉCURITÉ 77 Les pages qui suivent présentent les cours de mathématiques Les facultés peuvent anticiper les sessions d' examen en fonction de leur besoin chaînes, anneaux, piles, files d'attente, |

|

Exercices Corriges Transmission Multimedia

19 avr 2019 · Transmission par train d engrenage exercices corrigé Cours Baccalauréat Cours exercices examens corriges Ce PDF qui contient des Examens corriges de l Exercices et problèmes de cryptographie Informatique PDF |

![PDF] Cryptographie appliquée cours et formation gratuit PDF] Cryptographie appliquée cours et formation gratuit](https://www.bestcours.com/documents/covers/0125-formation-cryptographie.pdf.png)

![PDF] Introduction à la Cryptographie cours et formation gratuit PDF] Introduction à la Cryptographie cours et formation gratuit](https://imgv2-2-f.scribdassets.com/img/document/238269318/149x198/8c4fadded4/1409527823?v\u003d1)