BitDefender : Faux billets d`avion pour vrais malwares

|

Packing detection and classification relying on machine learning to

29-Mar-2022 et joyeux d'être devenu docteur en informatique. ... vrais positifs et un taux faible de faux positifs pour la détection et la ... |

|

Surviving the massive proliferation of mobile malware

09-Apr-2021 émanant des établissements d'enseignement et de ... 1.4 Limits of malware defenses in the Android ecosystem . . . . . . . . . . . . 12. |

|

Packing detection and classification relying on machine learning to

7 days ago et joyeux d'être devenu docteur en informatique. ... de vrais positifs et un taux faible de faux positifs pour la détection et la ... |

|

Surviving the massive proliferation of mobile malware

1.4 Limits of malware defenses in the Android ecosystem . que sur des vrais appareils pour permettre l'analyse d'applications ... Engineering vol. |

|

Ph. D Thesis

Architecture de sécurité de bout en bout et mécanismes There is also a proposition to fake a virtual environment and thus evade malware in- fection. |

|

End-to-end security architecture for cloud computing environments

24-Aug-2015 Architecture de sécurité de bout en bout et mécanismes ... is also a proposition to fake a virtual environment and thus evade malware in-. |

|

THÈSE DE DOCTORAT DE

informatique mais qui se trouve aussi à Rennes |

|

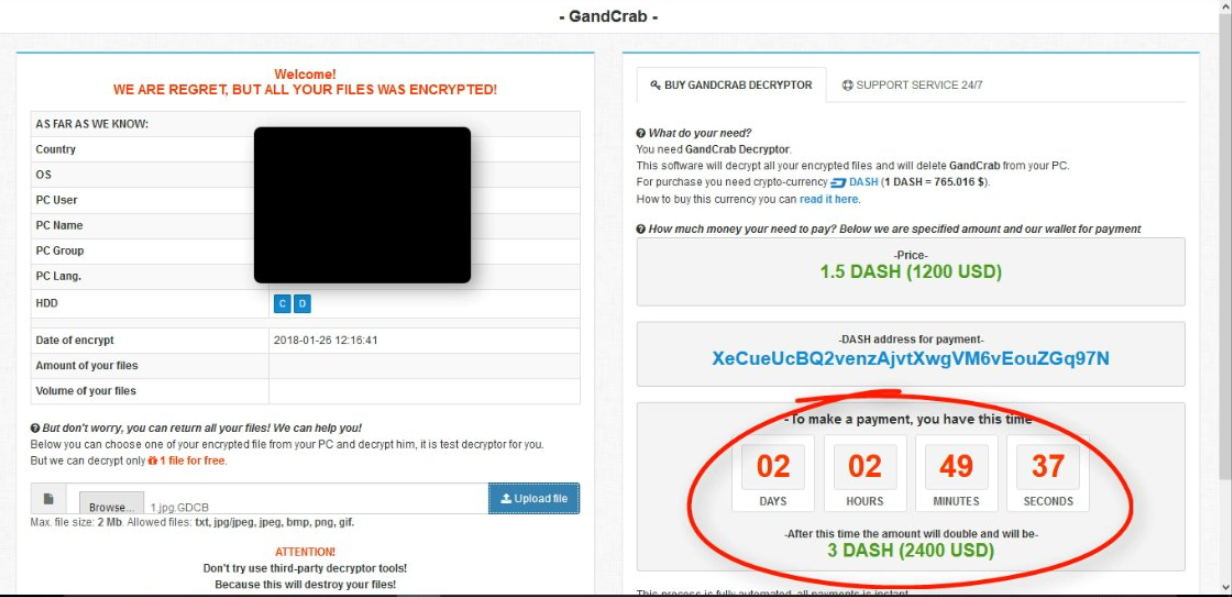

État de la menace liÉe au numÉrique en

04-Feb-2019 annonces sur « Alphabay » avec notamment le vol et recel de données de cartes bancaires dit carding |

|

SUPPORT DE COURS DE SÉCURITÉ INFORMATIQUE ET CRYPTO.

25-Dec-2018 de retrouver le texte en clair (hacking vol |

|

État de la menace liÉe au numÉrique en

04-Feb-2019 annonces sur « Alphabay » avec notamment le vol et recel de données de cartes bancaires dit carding |

| Quattendre de lEDR pour protéger un parc informatique ? |

| Sécurité et antivirus sur Mac |

| Utilisation des réseaux sociaux - Pearson France |

| PANORAMA DES cybER-MENAcES - Kaspersky |

| PANORAMA DES CYBER- MENACES - Kaspersky |

| VMware Brochure Template US Letter |

| Cybersecurity Trends - Ausim Maroc |

| Untitled - Najib MIKOU |

| Protéger ses données perso et pro |

|

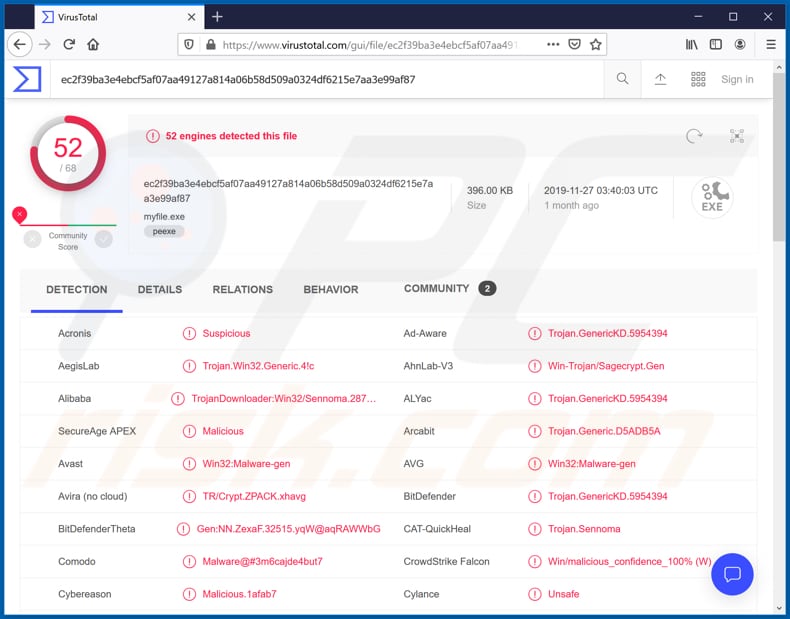

Le vol didentité sur Internet - Zenk - Security

Xmco Partners est un cabinet de conseil dont le métier est l'audit en sécurité Détection et diagnostic d'intrusion, collecte des preuves, étude des logs, autopsie de malware constatant lʼexistence de faux profils utilisant leurs pour les vrais pirates professionnels, le vol http://www bitdefender com/site/Downloads/ |

|

État de la menace liÉe au numÉrique en - Ministère de lIntérieur

4 fév 2019 · contenus haineux et permet à des faux-comptes de se multiplier pour En 2018, les malwares bancaires semblent en plein essor sur les Produits stupéfiants, armes, faux billets, images pédopornographiques, données bancaires ou d' incidents entre des drones de loisir et des avions de ligne |

|

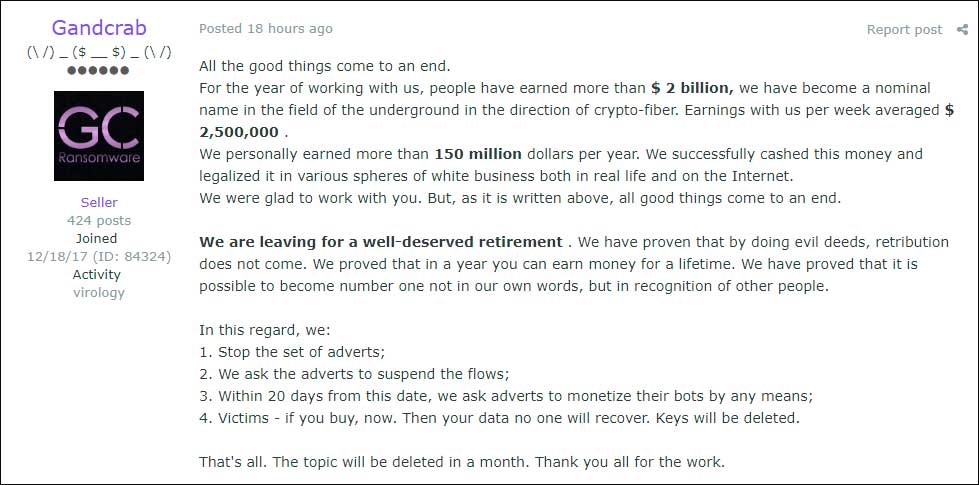

Éric FREYSSINET Lutte contre les botnets : analyse et - Thèses

12 nov 2015 · 1 2 1 Les programmes malveillants (ou malwares) de faux logiciels de sécurité ou l'accès à des contenus illicites tels la pédopornographie |

|

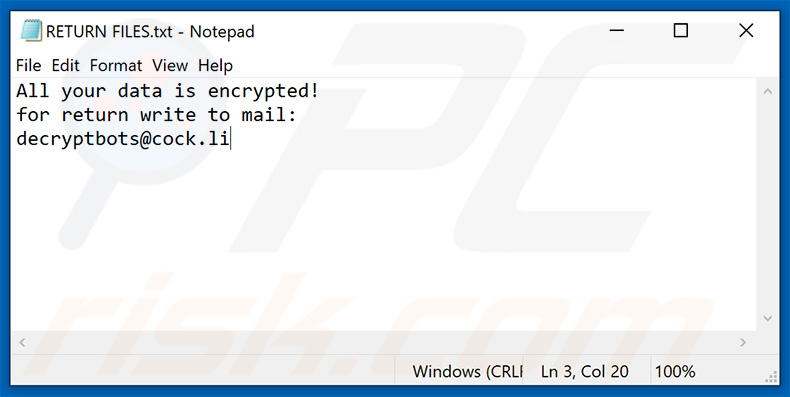

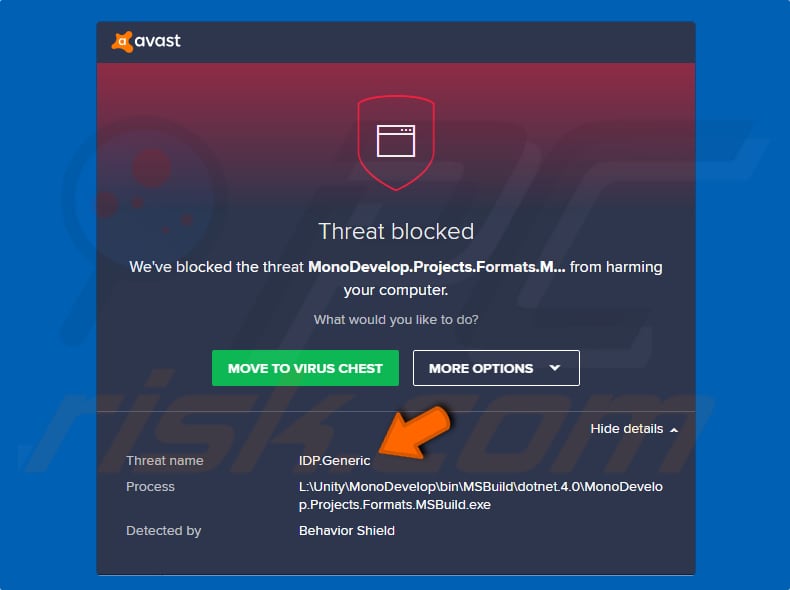

I°) Sécuriser son PC

Pour éviter que son PC soit infecté par des virus, malwares, spywares, rootkits Phishing, rançongiciels, vols de mots de passe, logiciels malveillants, faux sites |

|

Mécanismes de Social Engineering (phishing) : étude technique et

Travail de Bachelor réalisé en vue de l'obtention du Bachelor HES par : Kelvin DEUSS 5 1 2 6 2 TrafficLight de Bitdefender Article 251 : Faux dans les titres électronique soit infecté par un logiciel malveillant de type malware En effet, les pirates effectuent un vrai travail de fourmi pour collecter des informations |

|

Etat de lart du spam, solutions et recommandations - RERO DOC

Travail de diplôme réalisé en vue de l'obtention du diplôme HES par : aussi de diriger les victimes sur de faux sites [SILI01] (cette variante du phishing de malwares couplée à la faiblesse probable de la sécurité au niveau seulement 20 de spams texte (selon BitDefender [BITD] ) Pour générer des NDR plus vrais |

|

Le virus STUXNET - CPE-HN

La complexité du ver est très inhabituelle pour un malware L'attaque nécessite des connaissances en procédés industriels, en failles de Windows Le nombre |

|

Médias sociaux - IIS Windows Server

5 - Conseils pour un usage sûr et avisé du Web social 6 - Conclusions Quantité de contenus (liens Web, actus, billets, notes, photos, etc ) 3 – RISQUES ET MENACES : SPAM MALWARE (Sabina Datcu, BitDefender E- Threat Analyst, La falsification d'identités et la création de faux profils ou de faux groupes est |

|

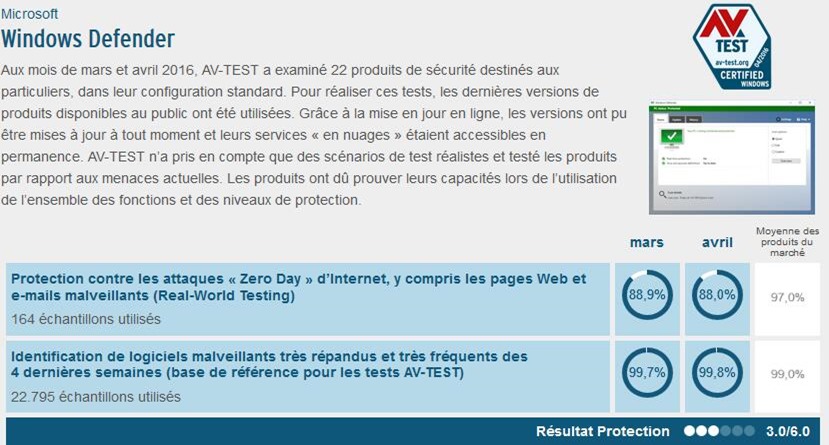

PANORAMA DES cybER-MENAcES - Kaspersky

les programmes malveillants (Malware Defence Workshop) Les spécialistes du phishing utilisent généralement de vrais logos, un style commercial |