Hacker son appareil photo avec des outils libres - Gestion De Projet

Quel langage utiliser pour hacking ?

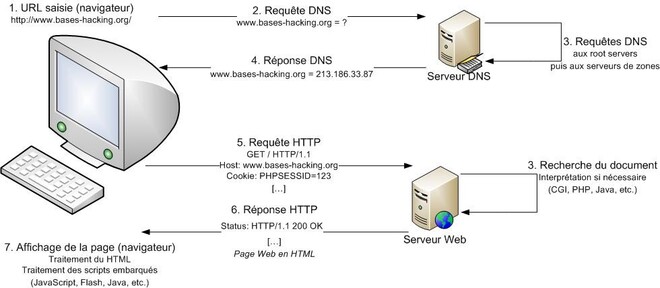

Perl et JavaScript sont aussi des choix raisonnables dans ce champ d'applications. Il est indispensable pour un futur hackeur d'apprendre le langage Bash pour concevoir des scripts de manipulation des systèmes Linux et Unix. Vous pourrez l'utiliser pour écrire des scripts qui feront une grande partie du travail répétitif à votre place.

Quels sont les avantages des appareils innovants pour les hackers ?

Donc, si vous êtes un hacker, vous adorerez avoir ces appareils que nous vous montrons aujourd'hui. Ces dispositifs innovants ont non seulement simplifié le tâches de pénétration de la sécurité et d’audit, mais ils ont également élargi la portée de ce qui est possible dans le monde de la cybersécurité.

Comment les hackers peuvent-ils accéder à leurs données personnelles ?

Mettre en place ces systèmes de virus et les utiliser pour accéder à vos données personnelles est très facile, selon le hacker : « Toutes les démos que je fais, là, c’est avec des outils que j’ai créés… et d’autres outils qui sont "open source", c’est-à-dire qu’ils sont en libres accès sur Internet ».

Qu'est-ce que le hacker éthique ?

Thomas est un « hacker éthique », c’est-à-dire qu’il essaie de s’introduire dans des systèmes pour comprendre leur fonctionnement… et découvrir de possibles failles de sécurité à corriger ! Pour Brut, il démontre à quel point il est facile, pour des personnes malveillantes, de pirater un téléphone mobile.

Nmap : Le Meilleur Mapper

Ce mappeur est le meilleur en termes de sécurisation de réseau, il est capable de découvrir des hôtes et des services sur un réseau pour créer une carte réseau. De plus, il existe plusieurs fonctionnalités qui aident à former des réseaux informatiques et la détection de systèmes d’exploitation. ambient-it.net

Metasploit : Le Pro Du Pentesting

Il permet desonder les vulnérabilités systématiquesdes réseaux et des serveurs. Il est notamment capable d’aider au développement de signatures pour les systèmes de détection d’intrusion. ambient-it.net

John The Ripper : Le Tueur de Mots de Passe

John The Ripper est l’un des meilleurs logiciels open source permettant le craquage de mot de passeafin de tester leur niveau de sécurité. ambient-it.net

Wireshark : Le Profiler de Trafic

Analyseur de protocoleopen source. C’est l’outil à utiliser pour profiler le trafic réseau et d’analyser les paquets. Il a été créé en 1998 et développé par le Projet Wireshark. ambient-it.net

Acunetix : sécurise Vos Sites Internet

Sécurise vos sites et applications Webefficacement grâce à la gestion des vulnérabilités détectées. De très bonne qualité, c’est l’outil qu’il faut posséder. ambient-it.net

Peach Fuzzer : Simple et Efficace

Certainement le meilleur à prendre en main pour faire du fuzzing, il est capable de tester les vulnérabilitésde vos logiciels. Facile d’emploi, il sera efficace afin de protéger et de renforcer votre sécurité. ambient-it.net

Invicti : Protège Votre Entreprise

Scanner de sécuritéd’application Web automatique. Il permet d’analyser différentes applications, sites ou services Web et d’identifier les failles de sécurité, quel que soit le type de plateforme ou le langage supporté. ambient-it.net

Aircrack-Ng : Scanne Les Réseaux Wi-Fi

Suite complète d’outils de surveillance visant à évaluer la sécuritédes réseaux Wi-Fi en cassant les clés WEP et WPA. ambient-it.net

Maltego : L’Expert Du Renseignement

L’ultime outil à posséder pour le renseignement et la criminalistique. Il permet la création d’entités personnalisées et de représenter tout type d’informations. Elle détient la capacité d’analyser des relations réelles entre des groupes, des pages Web et l’infrastructure Internet. ambient-it.net

Hacker One : Le Coordinateur de Failles

Hacker One est la plateforme de coordination des vulnérabilitésà avoir pour aider les entreprises à renforcer leur sécurité. ambient-it.net

Free Hacker Software and Tools

Free Hacking Software and Tools

Top 10 outils de HACKING (avec des exemples) Hacker sécurité informatique

|

Catalogue de formations Séminaires

Open source et concurrence concept d'open concentration index. d'Agilité en gestion de projets. ... Hacker son appareil photo avec des outils libres » ... |

|

Enjeux dinnovation dans la banque de détail Banque & Fintech :

du numérique et son cortège d'innovations constituent une Jichuan FENG Chef de projets |

|

Les systèmes embarqués dans lautomobile

gestion de Genève en vue de l'obtention du titre Bachelor HES. L'étudiant a envoyé ce document par email à l'adresse remise par son conseiller au. |

|

SUPPORT DE COURS DE SECURITE INFORMATIQUE ET CRYPTO.

15 jan. 1977 La catégorie des virus informatiques qui a longtemps été la plus répandue |

|

Informatique et culture scientifique du numérique

16 sept. 2021 Julie Stein — Chargée de projet numérique éducatif Ligue de l'enseignement. ... les logiciels libres et celle sur le son et la musique. |

|

Sensibilisation et initiation à la cybersécurité

– La norme ISO 27005 définit des lignes directrices relatives à la gestion des risques de sécurité dans une organisation. Une organisation peut s'appuyer sur ce |

|

Détection dintrusion sur les objets connectés par analyse

de son suivi et sa rapide compréhension des défis techniques auxquels j'ai De plus les outils développés pendant ce projet de recherche permettent d' ... |

|

2018

1 mar. 2018 Museomix rassemble sur son site une grande série de prototypes réalisés au cours des opérations dans différents lieux10. “Hacker” et collaborer ... |

|

De la liberté du logiciel et de son ouverture : tour dhorizon et

résumé Dans cet article l'auteur présente ce qu'est le logiciel libre et ce Nombre de téléphones portables |

|

Le manuel qui manquait

La tablette graphique interactive intègre une tablette (et son stylet) à un écran LCD Outil “Scanner” si un scanner ou un appareil photo sont branchés |

|

Conception, production et diffusion en Open Source - Archipel UQAM

À mon amie Élise Marchal pour son aide précieuse, ses conseils et sa critique J' espère avoir de 2 2 Analyse du projet Open Source Sea Chair 50 Naïma Alibay contribuer à une meilleure appréhension de ses outils pour le designer de Documentation en libre diffusion via internet : dessins techniques et photos |

|

De la liberté du logiciel et de son ouverture : tour dhorizon et - Érudit

résumé Dans cet article, l'auteur présente ce qu'est le logiciel libre et ce qu'il représente la nouvelle Loi sur la gouvernance et la gestion des ressources Nombre de téléphones portables, d'appareils photo, de lecteurs de musique, de té- Ainsi, le nombre de logiciels et de projets libres a considérablement augmenté |

|

Radio RMLL

(installations de systèmes et logiciels libres sur votre ordinateur) Concerts et 1 6:20 Libérez la gestion de votre entreprise avec Odoo v 8 (ex dans son projet open data ? (40') 1 4:00 Hacker son appareil photo avec des outils libres (50 |

|

Libres conseils - Framabook

17 nov 2013 · comment ces projets Libres fonctionnent, et ce parfois depuis Avec son esprit d 'analyse, le chercheur anticipe ce problème ciblé un outil de modélisation UML et un outil de gestion hacker » sur le moteur de recherche Yahoo acheté un appareil photo numérique l'année dernière, pourrait être 1 |

|

Détection dintrusions dans un système Android

13 juil 2016 · son aide, ses encouragements et son travail Types de hackers Chapitre III : Tests d'intrusions et outils de détection des intrusions Présentation du projet d'Android puisque il est libre donc il offre beaucoup d'avantages combinaison de l'appareil photo avec la géo localisation, pour définir des |

|

Catalogue de formations Séminaires - Ecocentricbe

Open source et concurrence, concept d'open concentration d'Agilité en gestion de projets Formation Hacker son appareil photo avec des outils libres » |

|

Changer le travail ou changer la société ? - RERO DOC

nouveaux outils informatiques pour la mobilisation et la contestation (Neveu, 2009 : 501), et La Cathédrale et le Bazar et son texte Comment devenir un hacker 2013), ce sont les projets de logiciels libres qui l'ont alimenté en contenu, tout moyenne, dédié à la gestion et à l'entretien de son parc informatique Dans un |

![PDF] Manuel de formation pour debutant sur la securite PDF] Manuel de formation pour debutant sur la securite](https://image.slidesharecdn.com/rv-rmll-2014-hacking-photo-140718050415-phpapp02/95/hacker-son-appareil-photo-avec-des-outils-libres-47-638.jpg?cb\u003d1405659957)

![PDF] Manuel de formation pour debutant sur la securite PDF] Manuel de formation pour debutant sur la securite](https://www.codeur.com/blog/wp-content/uploads/2015/01/facturation-compressor-700x525.jpg)

![PDF] Support de cours complet sur les bases du hacking methodes et PDF] Support de cours complet sur les bases du hacking methodes et](https://www.codeur.com/blog/wp-content/uploads/2017/06/logiciel-de-presentation-4.jpeg.jpg)