protection des donnees informatiques

|

GUIDE DE LA PROTECTION DES DONNÉES À CARACTÈRE PERSONNEL

En effet comme d’autres organisations le Parlement européen est amené à traiter des données à caractère personnel à divers égards Ce guide vous présente les grandes lignes de ces opérations et vous explique comment vous pouvez exercer vos droits à la confidentialité des informations qui vous concernent |

|

Guide de la sécurité des données personnelles

Le rappel des règles de protection des données et les sanctions encourues en cas de non respect de celles-ci 2 Le champ d’application de la charte qui inclut notamment : - les modalités d’intervention des équipes chargées de la gestion des ressources informatiques de l’organisme ; |

|

La Protection Des Données Personnelles Du Cyberconsommateur

International Multilingual Journal of Science and Technology (IMJST) ISSN: 2528-9810 Vol 6 Issue 10 October - 2021 www imjst IMJSTP29120613 4394 |

Quels sont les droits de la protection des données ?

Multiples garanties Toute personne peut à tout moment s’adresser au délégué à la protection des données afin que celui-ci émette un avis. Elle a, en outre, le droit de porter plainte auprès du contrôleur européen de la protection des données et, enfin, la possibilité de saisir la Cour de justice de l’Union européenne.

Qui est le coordonnateur de la protection des données ?

• Coordonnateur de la protection des données (CPD): nommé par le directeur général, et sous la supervision du délégué à la protection des données, il est chargé d’intégrer tous les aspects de la protection des données au sein de sa propre direction générale. • Catégories particulières de données:

Qui est le responsable de la protection des données ?

Le responsable de cet organe est la personne en charge pour ce traitement. • Coordonnateur de la protection des données (CPD): nommé par le directeur général, et sous la supervision du délégué à la protection des données, il est chargé d’intégrer tous les aspects de la protection des données au sein de sa propre direction générale.

Qui contrôle la protection des données ?

Ce sont les autorités indépendantes de chaque Etat (en France, la CNIL) qui contrôlent l’application de la législation relative à la protection des données. Elles sont dotées de pouvoirs d’enquête et peuvent imposer des mesures correctrices, en cas d’infraction.

Chapitre Ier - Principes et Définitions

L'informatique doit être au service de chaque citoyen. Son développement doit s'opérer dans le cadre de la coopération internationale. Elle ne doit porter atteinte ni à l'identité humaine, ni aux droits de l'homme, ni à la vie privée, ni aux libertés individuelles ou publiques. Les droits des personnes de décider et de contrôler les usages qui sont

Chapitre II : La Commission Nationale de L'informatique et Des Libertés

Section 1 : Organisation et missions I. La Commission nationale de l'informatique et des libertés est une autorité administrative indépendante. Elle est l'autorité de contrôle nationale au sens et pour l'application du règlement (UE) 2016/679 du 27 avril 2016. Elle exerce les missions suivantes : 1. Elle informe toutes les personnes concernées et tous les responsables de traitements de leurs droits et obligations et peut, à cette fin, apporter une information adaptée aux collectivités territoriales, à leurs groupements et aux pe

Chapitre IV : Formalités préalables à La Mise en Oeuvre Des Traitements

I- Sont autorisés par arrêté du ou des ministres compétents, pris après avis motivé et publié de la Commission nationale de l'informatique et des libertés, les traitements de données à caractère personnel mis en œuvre pour le compte de l'État et : 1. Qui intéressent la sûreté de l'État, la défense ou la sécurité publique ; 2. Ou qui ont pour objet

Chapitre Vi : Dispositions pénales

Les infractions aux dispositions de la présente loi sont prévues par la section 5 du chapitre VI du titre II du livre II du code pénal. NOTA : Conformément à l'article 29 de l’ordonnance n° 2018-1125 du 12 décembre 2018, ces dispositions entrent en vigueur en même temps que le décret n° 2019-536 du 29 mai 2019 pris pour l'application de la loi n° 7

|

Guide de la sécurité des données personnelles

la protection des données » ou RGPD) précise que la protection des données personnelles Les modalités d'utilisation des moyens informatiques et de ... |

|

Principes de Sécurité et de Protection des Données pour lentité IBM

18?/12?/2017 IBM a également un comité directeur de gestion des risques informatiques dirigé par le Responsable du. Système d'Information d'IBM (« CIO »). |

|

PRESIDENCE DE LA REPUBLIQUE --------------------------------- LOI N

09?/01?/2015 L'utilisation de l'informatique permet des gains de temps et de ... Le droit à la protection des données à caractère personnel est reconnu à ... |

|

Loi-09-08-Fr.pdf

05?/03?/2009 L'informatique est au service du citoyen et évolue dans le cadre ... contrôle de la protection des données à caractère personnel instituée à. |

|

Loi n° 2009-09 portant protection des données à caractère

- Commission Nationale de l'Informatique et des Libertés (CNIL) : organisme de protection des données à caractère personnel et de contrôle de leur traitement. |

|

Untitled

Relative à la cyber-sécurité et la protection des données à caractère Données informatiques ou données (tout court): toute représentation de faits. |

|

RÉGIME JURIDIQUE DE LA PROTECTION DES DONNÉES

l'information la protection de la vie privée et des données personnelles est devenue un sujet de la modifie avec un programme informatique et la publie. |

|

CONVENTION DE LUNION AFRICAINE SUR LA CYBER

sur la cyber sécurité et la protection des données à caractère personnel prend constitue une véritable menace pour la sécurité des réseaux informatiques ... |

|

Agents utilisateurs pour la protection des données personnelles

02?/07?/2009 les divers moyens informatiques destinés `a la protection des données personnelles. Il en ressort un besoin de solutions fondées sur les ... |

|

Guide pratique sur la protection des données personnelles

01?/07?/2018 5 RGPD et art. 6 loi Informatique et Libertés. Page 8. 6. 1. Vos dossiers papiers ou votre logiciel ... |

Quelles sont les techniques de protection des données informatiques ?

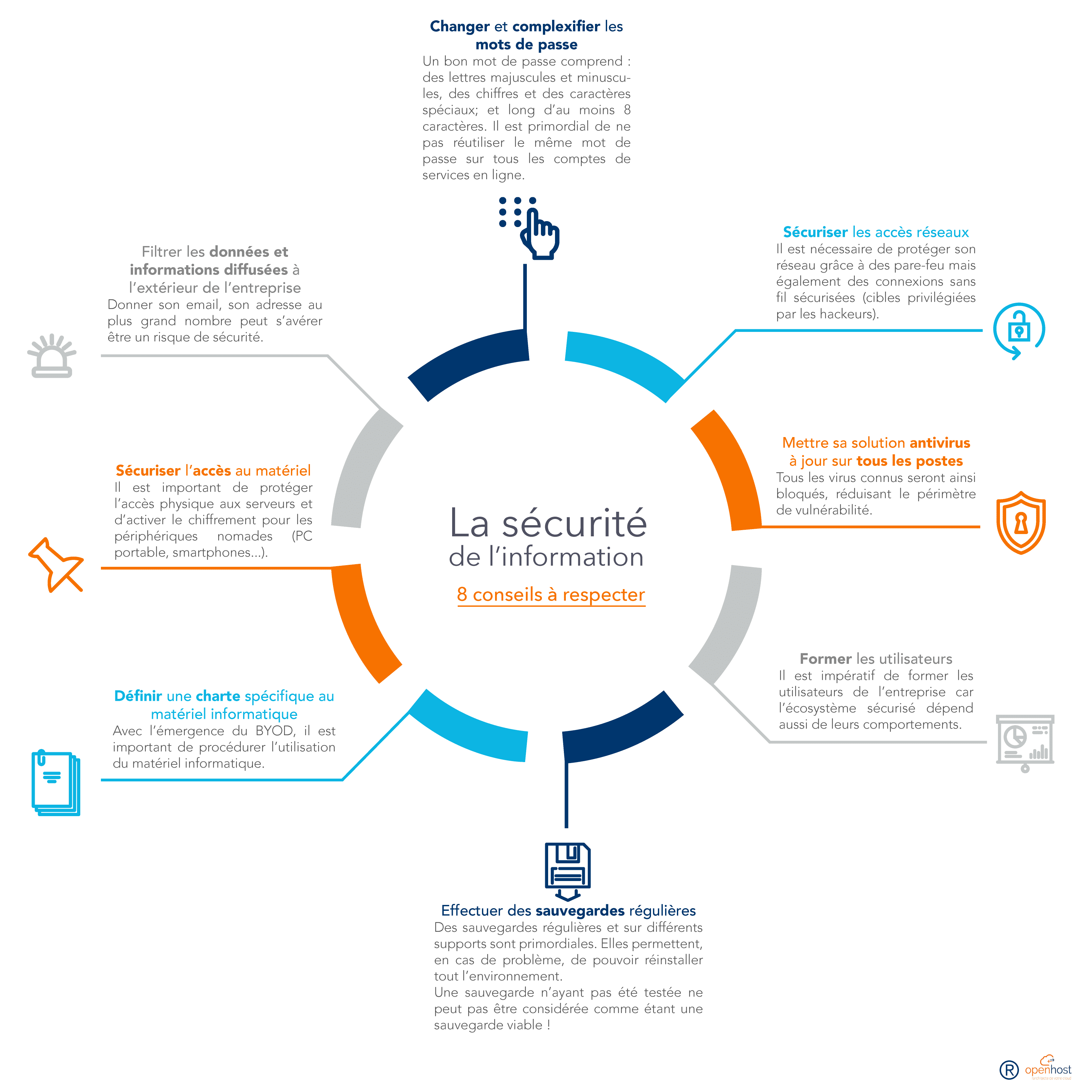

. Si vous avez l'habitude de chiffrer vos données ou de protéger l'accès à votre équipement avec un mot de passe, faites de même avec vos sauvegardes : Chiffrez les données sauvegardées. Protégez l'accès à la solution de sauvegarde avec un mot de passe unique et robuste.

C'est quoi la protection des données ?

Comment assurer la sécurité des données informatiques ?

. La disponibilité : maintenir le bon fonctionnement du système d'information.

. La confidentialité : rendre l'information inintelligible à d'autres personnes que les seuls acteurs d'une transaction.

|

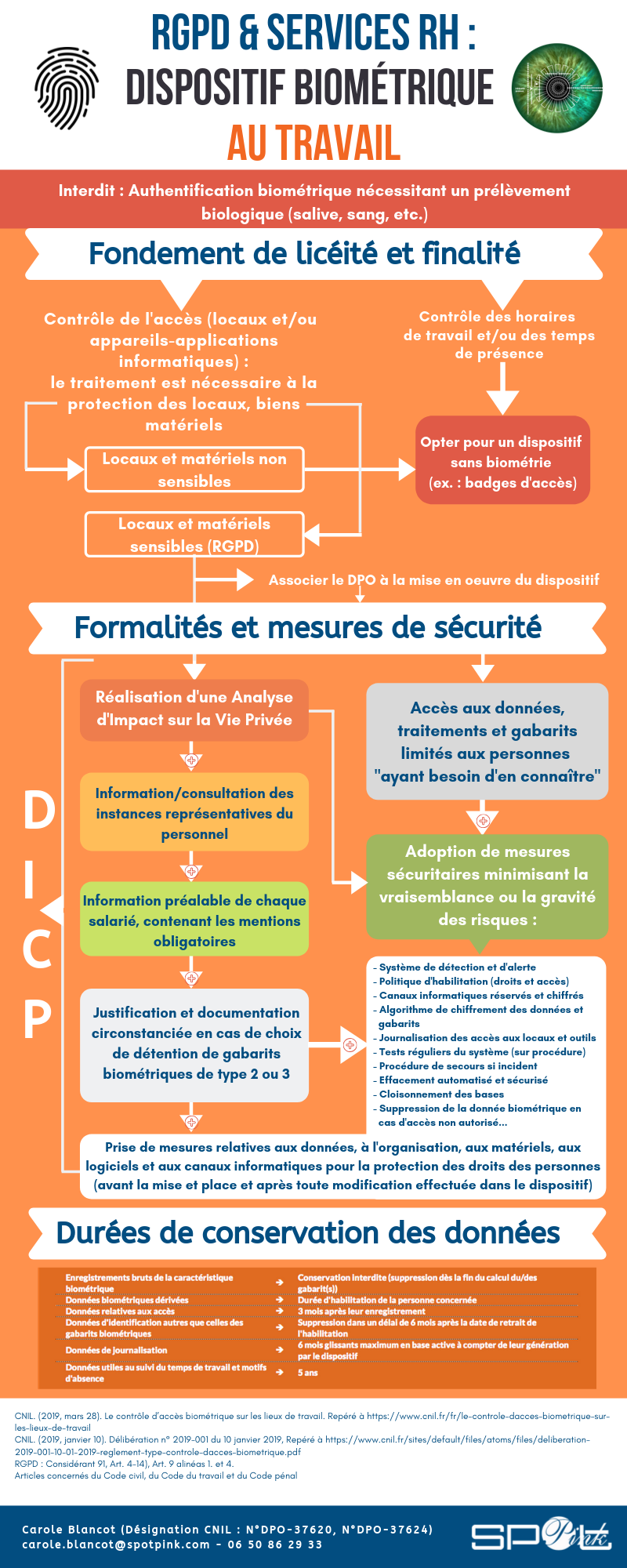

Guide sécurité des données personnelles - CNIL

la protection des données » ou RGPD) précise que la protection des Pour rappel, la loi informatique et libertés subordonne l'utilisation de la biométrie à |

|

LA SÉCURITÉ DES DONNÉES PERSONNELLES - Services

relative à l'informatique, aux fichiers et aux libertés) La Directive européenne Informatique et Libertés de 1995 précise encore que la protection des données |

|

Protection des données personnelles Quelles sont les - Sophos

statuts de données dans l'élaboration d'une stratégie de protection Elaborer des politiques d'utilisation acceptables Pour les responsables informatiques, il |

|

Protection Des Données Informatiques

SÉBASTIEN FANTI Protection des données informatiques « Prétendre que votre droit à une sphère privée n'est pas important parce que vous n'avez rien à |

|

La protection des données personnelles dans la - CAPPRIS - Inria

La loi informatique et libertés du 6 janvier 1978 modifiée en 2004:une éthique de l'informatique appliquée aux PROTECTION DES DONNEES ET LEUR |

![PDF] Formation sur la sécurité informatique et la protection des PDF] Formation sur la sécurité informatique et la protection des](https://0.academia-photos.com/attachment_thumbnails/62273462/mini_magick20200304-18154-1k4im2q.png?1583360386)

![PDF] Formation sur la sécurité informatique et la protection des PDF] Formation sur la sécurité informatique et la protection des](https://www.cours-gratuit.com/images/remos_downloads/detail/56/CoursDivers-id5671.5671.pdf-016.jpg)

![PDF] Formation sur la sécurité informatique et la protection des PDF] Formation sur la sécurité informatique et la protection des](https://img-0.journaldunet.com/L1Dm_U7SDwsHyPGdk4cN_jdvHts\u003d/1280x/smart/5f2b642fef8b434ba10d48377407282d/ccmcms-jdn/20869152.jpg)

![PDF] Formation sur la sécurité informatique et la protection des PDF] Formation sur la sécurité informatique et la protection des](https://www.cnil.fr/sites/default/files/thumbnails/image/rgpd_4_etapes.jpg)

![PDF] Formation sur la sécurité informatique et la protection des PDF] Formation sur la sécurité informatique et la protection des](https://www.education.gouv.fr/sites/default/files/2020-08/infographie---10-principes-cl-s-pour-prot-ger-les-donn-es-de-vos-l-ves-70589.jpg)