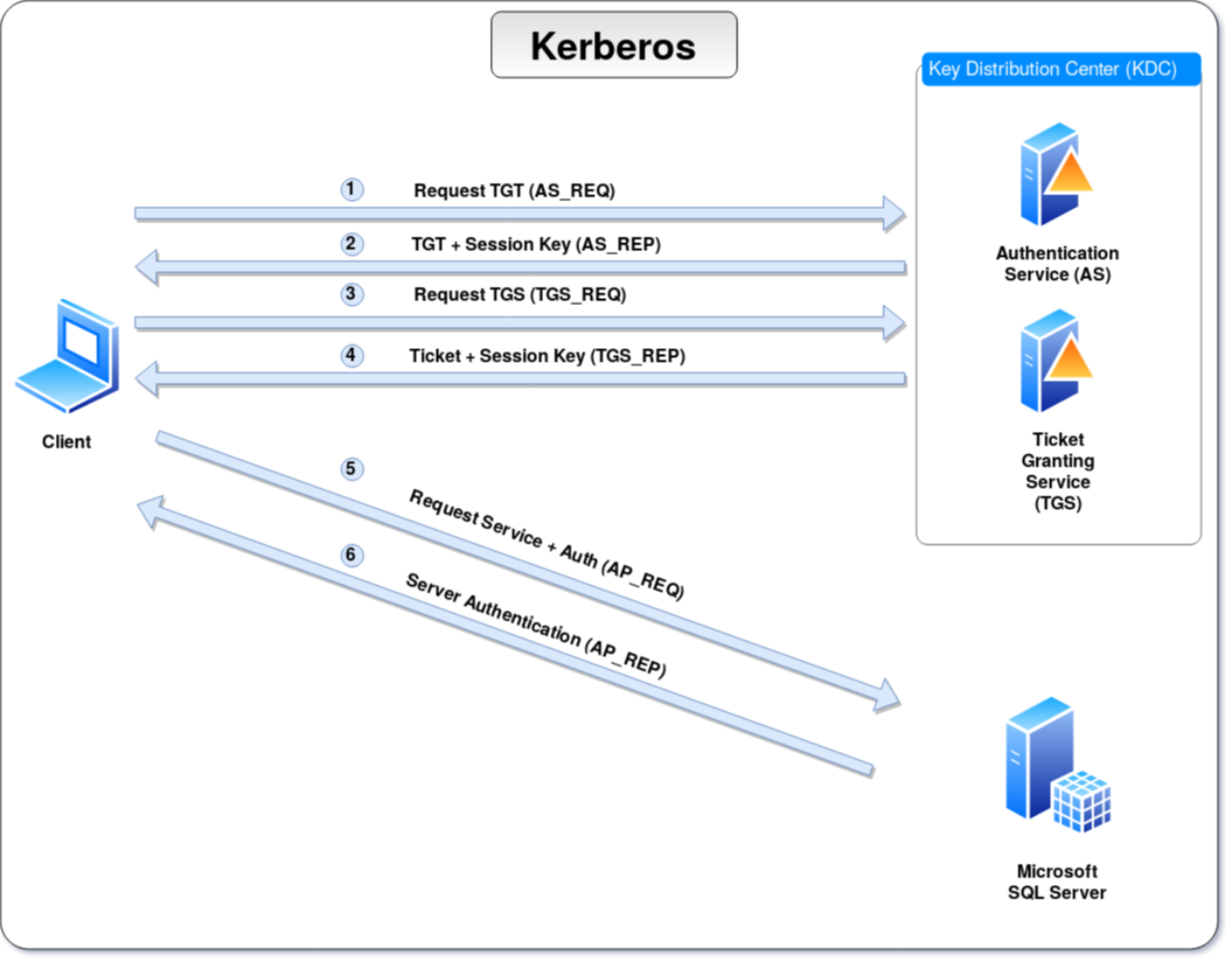

Kerberos, un vrai SSO

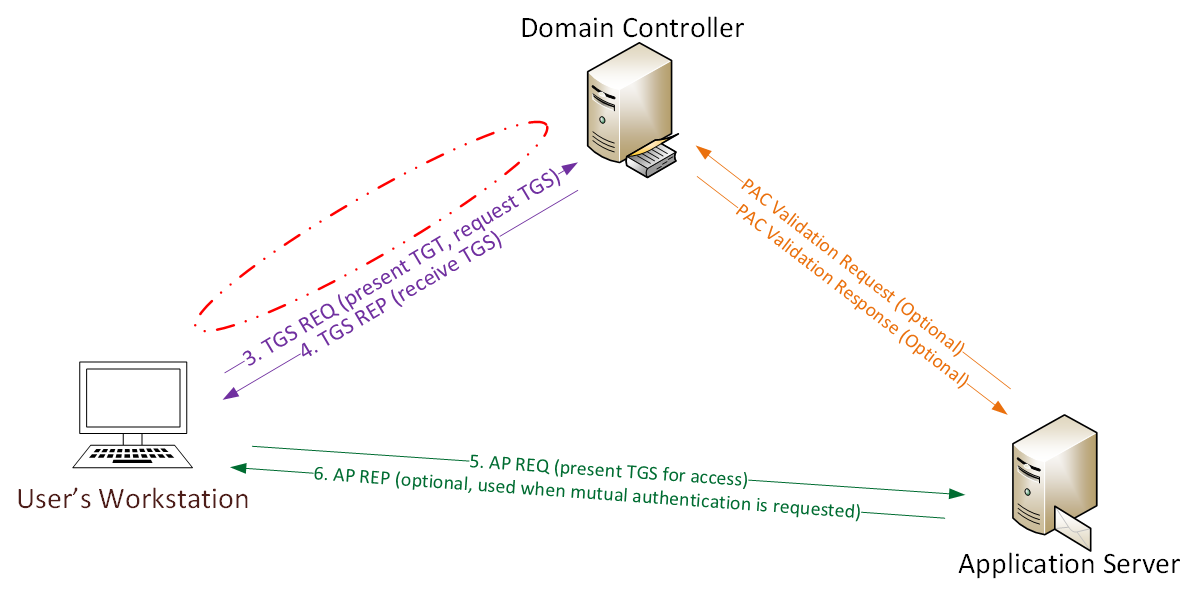

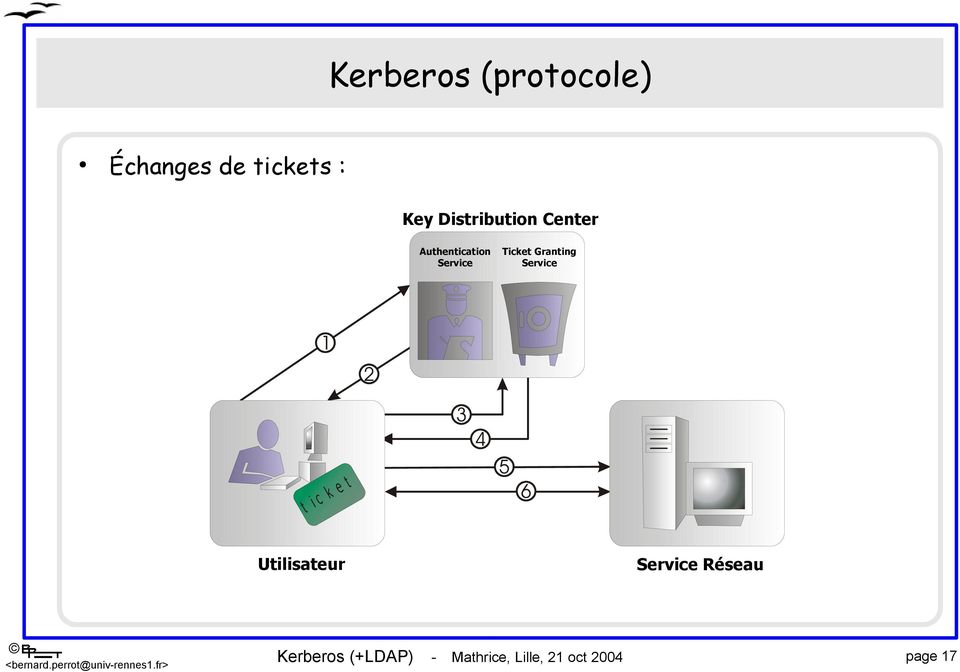

How does Kerberos 5 encrypt TGS?

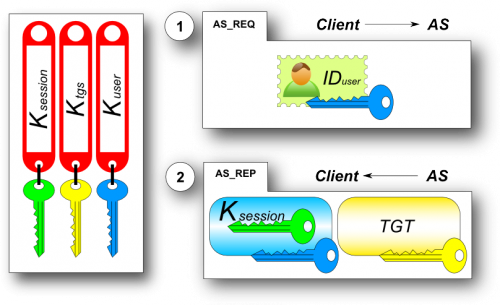

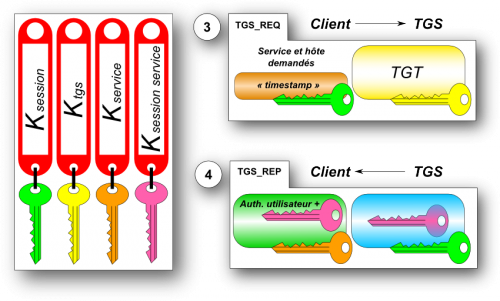

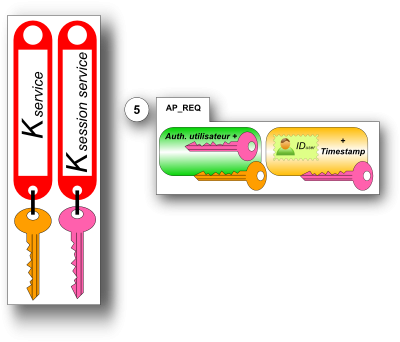

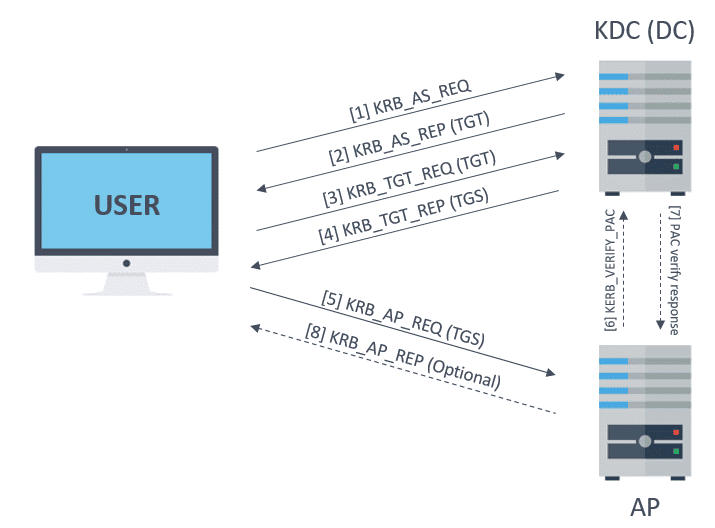

Encrypt TGS with session key and message is send to the application server for authentication. Application server tries to decrypt the server and allows the access. kerberos 5 introduces per-authentication. Require users to prove identity before KDC issue ticket for a particular principal.

How does SSO work in Kerberos?

With SSO you prove your identity once to Kerberos, and then Kerberos passes your TGT to other services or machines as proof of your identity. The weakest link in the Kerberos chain is the password. Passwords can be brute-force cracked or stolen by phishing attacks.

What is a Kerberos database?

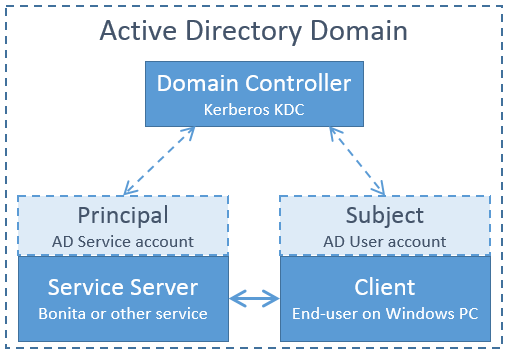

A Kerberos database that stores the password and identification of all verified users An authentication server (AS) that performs the initial authentication During authentication, Kerberos stores the specific ticket for each session on the end-user's device. Instead of a password, a Kerberos-aware service looks for this ticket.

What are the benefits of using Kerberos as an authentication service?

There are some key advantages to using Kerberos as an authentication service. The Kerberos authentication protocol enables effective access control. Users benefit from a single point for keeping track of all logins and the enforcement of security policies. Kerberos authentication allows service systems and users to authenticate each other.

Kerberos Explained (In 3 Levels Of Detail)

Kerberos

How to configure Kerberos security Microsoft server

|

Guide Dhygiène Informatique de lANSSI

prendre différentes formes (mails affichage |

|

Gestion de la sécurité dans une infrastructure de services

31 mai 2013 Toutefois la gestion des risques s'avère un vrai défi dans un environnement ouvert de services ... Le protocole Kerberos |

|

Une architecture de sécurité hiérarchique adaptable et dynamique

5 févr. 2008 à ce réseau ceci est encore plus vrai lorsque la machine possède un accès ... ancien et moins sûr |

|

Informations Configuration du réseau et du système

Programmer la zone à utiliser pour l'authentification Kerberos. update : pour supprimer les anciens enregistrements et en enregistrer de nouveaux. |

|

SUPPORT DE COURS DE SÉCURITÉ INFORMATIQUE ET CRYPTO.

25 déc. 2018 Les vrais hackers appellent ces ... l'authentification « Kerberos » d'un utilisateur l'identité de son poste ainsi ... (Single Sign On). |

|

Serment promesse et engagement: rituels et modalités au Moyen Âge

24 mars 2021 Promettre en ancien français : le dire et le faire ... son Reniements au Moyen Âge |

|

Citrix Virtual Apps and Desktops 7 1912 LTSR

6 févr. 2020 Authentification pass-through et Single Sign-On avec des cartes à puce ... VDA (NTLM est moins sécurisé que Kerberos.). |

|

OWASP TOP 10 LES DIX VULNÉRABILITÉS DE SÉCURITÉ

Kerberos si cela fait parti d'un Intranet avec des identifications sur Active Directory Prévenir la fuite d'informations requiert une vraie discipline. |

|

Lexique de Termes et Acronymes Reseaux & Telecom

d'AT&T (en 1984) et exploitant les réseaux de ses 22 anciennes filiales Epissure mécanique - Réunion de deux fibres optiques jointes bout à bout par une ... |

|

Application Citrix Workspace pour Windows

8 sept. 2022 Configuration de Single Sign-On sur l'application Workspace ... Citrix Workspace peut afficher l'ancienne boîte de dialogue Citrix Workspace ... |

![PDF] Initiations à Windows 2003 cours complet avec exemples PDF] Initiations à Windows 2003 cours complet avec exemples](https://docplayer.fr/docs-images/42/2371066/images/page_18.jpg)

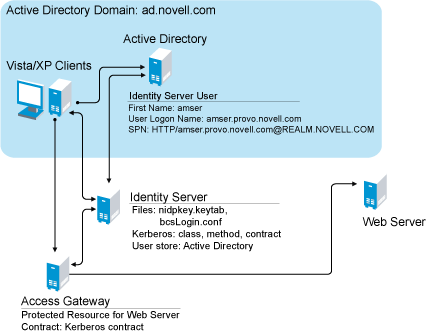

![[PDF] Formation Microsoft Windows Server 2003 pour débutant [PDF] Formation Microsoft Windows Server 2003 pour débutant](https://docs.oracle.com/cd/E23824_01/html/821-1456/figures/SimpKerbExch2.png)

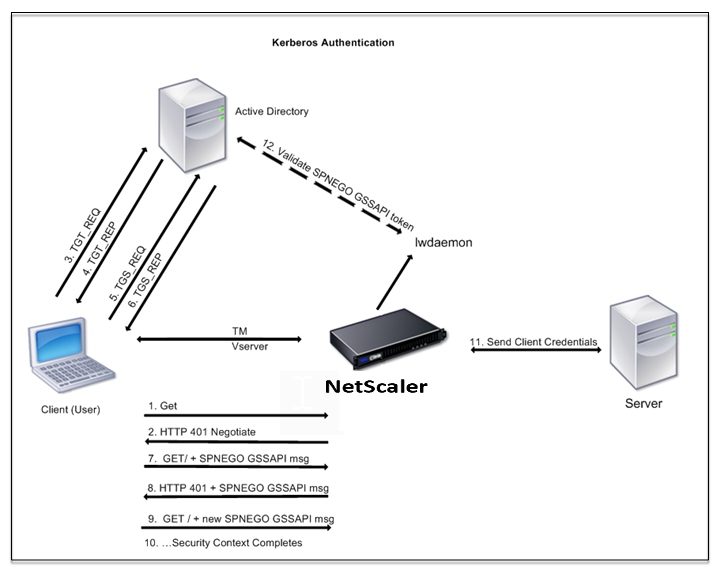

![Blog] Kerberoasting - Exploiting Kerberos to Compromise Microsoft Blog] Kerberoasting - Exploiting Kerberos to Compromise Microsoft](https://docs.citrix.com/en-us/citrix-adc/media/ns_aaa_krb-ntlm_authn_topology.png)