sécurité des données informatiques

Comment assurer la sécurité des données informatiques ?

La sécurité IT (ou sécurité informatique) est un dispositif vaste et multiforme visant à protéger un réseau informatique et ses données contre toute violation, fuite, publication d'informations privées ou attaque.

C'est quoi la sécurité informatique ?

L'intégrité : garantir que les données sont bien celles que l'on croit être.

La disponibilité : maintenir le bon fonctionnement du système d'information.

La confidentialité : rendre l'information inintelligible à d'autres personnes que les seuls acteurs d'une transaction.Quels sont les trois principes de la sécurité informatique ?

Il est en effet primordial d'assurer la protection de ces données contre les accès non autorisés, les violations, les attaques cyber et les cas de négligence humaine – autant d'événements susceptibles de nuire à l'entreprise, avec un coût financier (et surtout réputationnel) particulièrement élevé.25 sept. 2023

|

Guide de la sécurité des données personnelles

Le champ d'application de la charte qui inclut notamment : - les modalités d'intervention des équipes chargées de la gestion des ressources informatiques de l' |

|

Principes de Sécurité et de Protection des Données pour lentité IBM

18 déc. 2017 IBM a également un comité directeur de gestion des risques informatiques dirigé par le Responsable du. Système d'Information d'IBM (« CIO »). |

|

10. GESTION DE LINFORMATION ET SÉCURITÉ INFORMATIQUE

Ce chapitre sera utile aux facilitateurs si des risques pour la sécurité des données informatiques conservées par les défenseurs ont été décelés pendant |

|

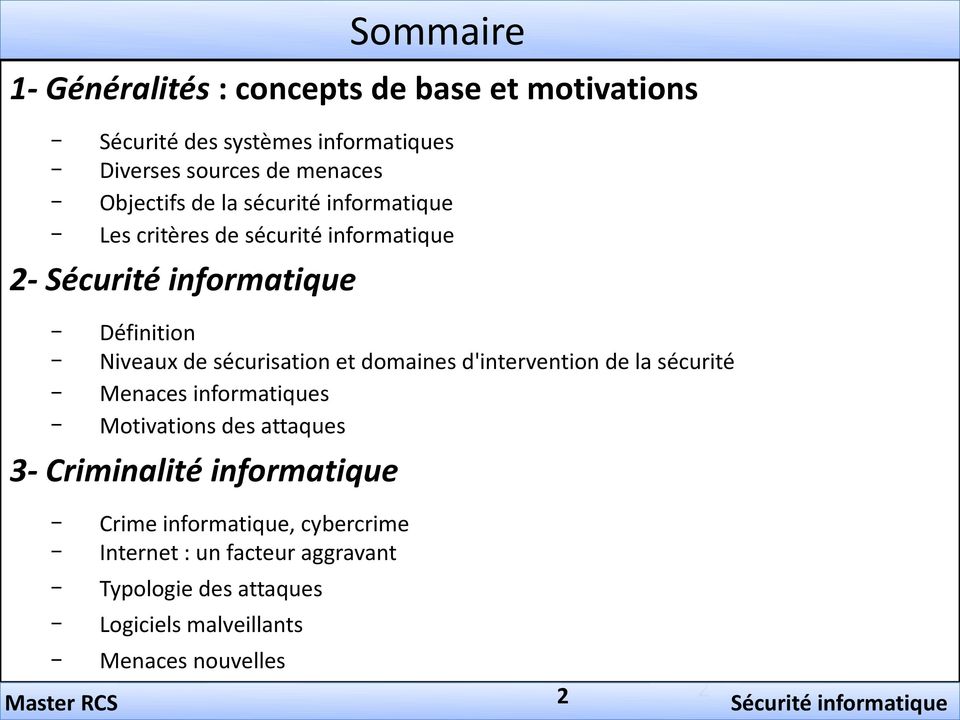

SUPPORT DE COURS DE SÉCURITÉ INFORMATIQUE ET CRYPTO.

25 déc. 2018 ETUDES DES RISQUES LIES A LA SECURITE INFORMATIQUE .......... 12 ... D'où la sécurité des données tend à s?améliorer. Et comme. |

|

GUIDE DES BONNES PRATIQUES DE LINFORMATIQUE

CPME-ANSSI / GUIDE DES BONNES PRATIQUES DE L'INFORMATIQUE / 15. Pour veiller à la sécurité de vos données il est vivement conseillé d'effectuer des. |

|

CONVENTION DE LUNION AFRICAINE SUR LA CYBER

sur la cyber sécurité et la protection des données à caractère personnel prend constitue une véritable menace pour la sécurité des réseaux informatiques ... |

|

La sécurité informatique des données patient en officine

12 nov. 2018 Il peut par exemple recenser les fichiers d'un ordinateur puis les effacer. Chiffrement : système de protection informatique destiné à garantir ... |

|

QUELLE SECURITE INFORMATIQUE POUR UNE PROTECTION

Elle est intrinsèquement liée au système d'information. 4. Page 5. 1. DÉFINITIONS - Données à Caractère Personnel (DCP). |

|

Comment garantir la seCurite des donnees de sante ?

le secret professionnel est-elle assez sensibilisée aux questions de sécurité informatique des données de patients ? Or la dématérialisation n'en est. |

| RISQUES INFORMATIQUES : Maîtriser ou périr - CLUSIB |

Quels sont les 4 facteurs de la sécurité informatique ?

. Ces critères concernent des caractéristiques que le propriétaire ou le gestionnaire de l'information veut voir réalisées afin de s'assurer que la sécurité est au rendez-vous.

Quelles sont les 5 propriétés en sécurité informatique ?

. La disponibilité : maintenir le bon fonctionnement du système d'information.

. La confidentialité : rendre l'information inintelligible à d'autres personnes que les seuls acteurs d'une transaction.

|

Guide sécurité des données personnelles - CNIL

Je m'engage par conséquent, conformément aux articles 34 et 35 de la loi du 6 janvier 1978 modifiée relative à l'informatique, aux fichiers et aux libertés ainsi qu ' |

|

Sécurisation des données

Pourquoi sauvegarder ses données informatiques ? Tant que tout va bien on, bureautique = sécurité des données enregistrées (fichier ) ; - communication |

|

Sécurité informatique

Protection des données sauvegardées IUT de Marne la Vallée politique de sécurité de l'information La sécurité informatique : protéger des intrusions serveur |

|

Sécurité informatique : règles et pratiques

Thème 4 - Gérer les actifs informationnels : procéder à l'inventaire des données; leur déterminer un propriétaire; les catégoriser; déterminer leur niveau de |

|

Chap I : Introduction à la sécurité informatique - LIPN

d'outils conçus pour protéger des données et contrecarrer les pirates le nom de sécurité informatique Laurent Poinsot Chap I : Introduction à la sécurité |

|

Architecture de sécurité pour les données dans un contexte - CORE

Mots-clés : Cloud computing, informatique en nuage, infonuagique, sécurité des données, tiers de confiance, courtage, peer-to-peer, architecture distribuée, in- |

|

LA CONVERGENCE DE LA SÉCURITÉ INFORMATIQUE ET LA

fondamentaux et obligations légales en matière de collecte, gestion, traitement et transfert des données à caractère personnel34 Section 2 Rappel des principes |

![PDF] Document de cours de cyber sécurité pour apprendre la PDF] Document de cours de cyber sécurité pour apprendre la](https://docplayer.fr/docs-images/41/7841220/images/page_2.jpg)

![Calaméo - [Eyrolles] Sécurité Informatique Principes Et Méthode Calaméo - [Eyrolles] Sécurité Informatique Principes Et Méthode](https://docplayer.fr/docs-images/24/2797894/images/27-0.png)

![PDF] Initiation à l'informatique cours et formation gratuit PDF] Initiation à l'informatique cours et formation gratuit](https://www.coursehero.com/doc-asset/bg/614a3f2495e355c68381ce473ffc8d53e8527731/splits/73290911/split-2-page-14-html-bg-unsplit.png)

![PDF] Document de cours de cyber sécurité pour apprendre la PDF] Document de cours de cyber sécurité pour apprendre la](https://imgv2-2-f.scribdassets.com/img/document/314588429/149x198/4783300f6d/1464869264?v\u003d1)