technique de cryptage de message

|

Quelques méthodes de chiffrement

Quelques méthodes de chiffrement Graham A Niblo (2008)∗ Chiffre de César La méthode la plus élémentaire pour chiffrer un message est de remplacer chaque |

|

LES TECHNIQUES DE CRYPTOGRAPHIE G Florin S Natkin

On a aucun moyen de décider qu'un message correct est le message émis plutôt qu'un autre message méthode de cryptage basée sur 16 étages de substitutions et |

|

LES TECHNIQUES DE CRYPTOGRAPHIE

2 jan 2001 · - Pour décrypter le message il faut un cylindre du bon diamètre Page 28 méthode de chiffrement basée sur 16 étages de substitutions et |

|

Trois méthodes de cryptage et décryptage de texte

Le code Vigenère : Le chiffrement utilise une clé composée de lettres Pour chiffrer on prend la première lettre du message et la première lettre de la clé que |

|

CRYPTAGE DES DONNEES

On appelle code le procédé algorithmique qui permet de crypter un message Au 16e siècle Blaise de Vigénère publie une méthode de chiffrement basée sur le |

|

Cryptage et le problème du sac à dos

9 jui 2006 · Le sujet de cette étude s'étend sur trois grandes parties relatant du cryptage sous trois angles : historique technique et applicatif |

|

Cryptographie

Le décalage k s'appelle la clé de chiffrement c'est l'information nécessaire pour crypter le message Il y a donc 26 clés différentes et l'espace des clés est |

|

Cryptographie

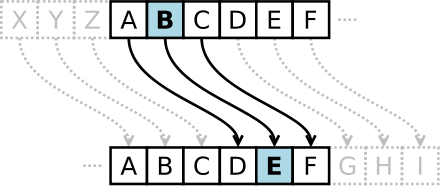

Ce que l'on appelle le chiffrement de César est un décalage des lettres : pour crypter un message A devient D B devient E C devient F A − → D B − → E |

Comment déchiffrer un message en cryptographie ?

L'Advanced Encryption Standard (AES) est l'algorithme considéré comme la norme par le gouvernement américain et de nombreuses autres organisations.

Bien qu'il soit extrêmement efficace sous forme de 128 bits, l'AES utilise également des clés de 192 et 256 bits pour le chiffrement à haut rendement.Comment crypter un message ?

La méthode la plus élémentaire pour chiffrer un message est de remplacer chaque lettre par une autre selon une règle fixe.

Par exemple, on peut remplacer chaque lettre a par la lettre D, chaque lettre b par la lettre E, etc. . .

Ici, on remplace chaque lettre par celle qui est trois rang plus loin dans l'alphabet.Comment crypter une phrase ?

Pour déchiffrer le message envoyé par Alice, Bob calcule Cd % n à l'aide de sa clef privée.

Exemple : prenons p = 11 et q = 7, donc n = 77.

On trouve alors que e = 7 et d = 43.

Chiffrons maintenant la lettre Z(26).

|

TECHNIQUES DE CRYPTOGRAPHIE

Il existe donc grâce à cette technique 26 façons de coder un message ce qui Dans un cryptosystème par flots le cryptage des messages se fait caractère |

|

CRYPTOGRAPHIE ou comment coder et décoder un message secret

La cryptographie est l'ensemble des techniques qui permettent de chiffrer et de déchiffrer un message dont le contenu ne doit être connu que de son |

|

LES TECHNIQUES DE CRYPTOGRAPHIE G Florin S Natkin

Le chiffrement Transformation d'un message pour en cacher le sens - L'émetteur doit transmettre un message M (en clair) M ?Messages_à_envoyer |

|

Décrypter un message codé par un cryptage basique

1 sept 2018 · Pour décoder un message on décale chaque lettre de 3 vers la gauche en revenant tout à Faire de même pour la procédure de décodage |

|

CRYPTAGE DES DONNEES

On appelle code le procédé algorithmique qui permet de crypter un message théories et de techniques liées à la transmission de l'information (théorie |

|

CHIFFREMENT ET CRYPTOGRAPHIE Exercice 1 : Cryptage affine

Que se passe-t-il s'il essaie de « cracker » un message crypté où la lettre E n'est pas la lettre la plus fréquente du message ? Exercice 2 : Codage de César |

|

Cryptographie - lAPMEP

semble attestée une technique de chiffrement par transposition c'est-à-dire reposant sur le changement de position des lettres dans le message en utilisant un |

|

Crypotagraphie : Partie I I Le codage César

Crypter à l'aide de votre méthodeun message et faites le décoder à votre voisin Le premier traité exposant une procédure pour décrypter un texte codé de |

|

CRYPTER SES MAILS - Globenet

Crypter un message encode le texte du message mais ne protège On peut combiner les deux techniques cryptage et signature afin |

| Histoire du chiffrement et de ses méthodes - Thawte |

| CRYPTOGRAPHIE ou comment coder et décoder un message … |

| Chapitre III Les algorithmes de chiffrement - univ-tlemcen.dz |

| LES TECHNIQUES DE CRYPTOGRAPHIE - Apprendre en ligne |

| LES TECHNIQUES DE CRYPTOGRAPHIE |

|

CRYPTOGRAPHIE ou comment coder et décoder un message secret

La cryptographie est l'ensemble des techniques qui permettent de chiffrer et de déchiffrer un message, dont le contenu ne doit être connu que de son expéditeur |

|

Les techniques de cryptographie - Apprendre-en-lignenet

Le chiffrement Transformation d'un message pour en cacher le sens - L' émetteur doit transmettre un message M (en clair) M ∈Messages_à_envoyer |

|

Les codes secrets décryptés - Apprendre-en-lignenet

14 déc 2018 · Dans la plupart des livres, les lettres d'un message codé sont en majuscules, celle d'un technique de décryptement appelée « analyse des fréquences » cryptage de données), est un algorithme très répandu à clef privée |

|

TECHNIQUES DE CRYPTOGRAPHIE

polyalphabétique, qui utilise plusieurs alphabets décalés pour crypter un message L'algorithme de substitution polyalphabétique le plus connu est le chiffre de |

|

Décrypter un message codé par un cryptage basique

1 sept 2018 · Pour décoder un message, on décale chaque lettre de 3 vers la gauche, Après codage par décalage de n lettres, on obtient le message : « MXQM VMOFM QEF » Faire de même pour la procédure de décodage |

|

Chiffrement par substitution

Nous noterons l'alphabet du message par A et l'alphabet de texte chiffré par Une deuxième condition est nécessaire pour appliquer cette technique : c'est la |

|

CRYPT GRAPHIE

ensemble de techniques permettant de protéger les messages en les chiffrant Le chiffrement, c'est la transformation, à l'aide d'une clé, d'un message clair en |

|

LES TECHNIQUES DE CRYPTOGRAPHIE G Florin - Zenk - Security

- Pour chiffrer un message faire le ou exclusif du message et de la clé - Si chaque clé ne sert qu'une fois le chiffre est incassable Difficultés de la méthode - |

|

Cryptographie et codes secrets_w

retrouve une idée de dissimulation dans le nom de la technique Pouvez vous Il n'y a que façons différentes de crypter un message avec le code de César |

![PDF] Cours informatique la sécurité dans les réseaux PDF] Cours informatique la sécurité dans les réseaux](https://images.frandroid.com/wp-content/uploads/2020/01/decrypter.jpg)