Initiation ? la cryptographie : théorie et pratique - DI ENS

|

Initiation à la cryptographie : théorie et pratique

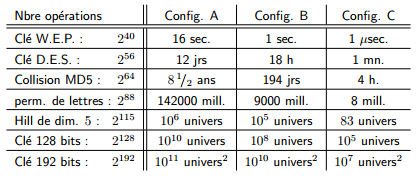

7 janv. 2016 Cruptos : Caché. Graphein : Ecrire cryptologie==science du secret. La cryptologie : Mécanisme permettant de camoufler des messages i.e. ... |

|

Le partage de clés cryptographiques : Théorie et Pratique

L'équipe de Complexité et Cryptographie de l'ENS son directeur Jacques Stern |

|

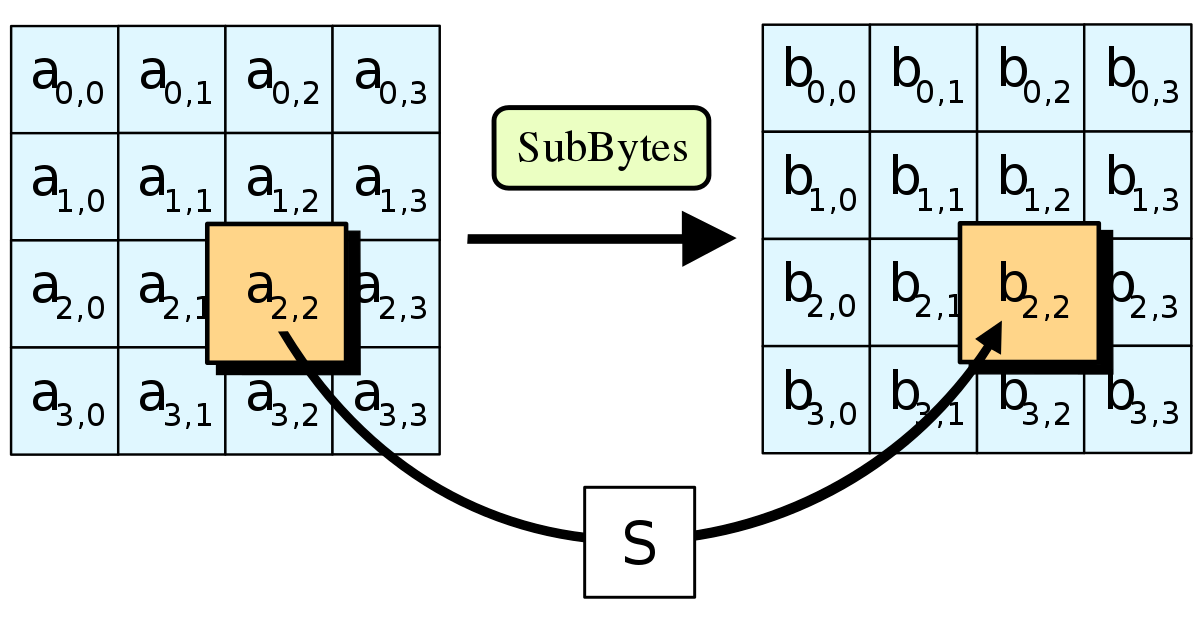

Introduction à la cryptographie (cours 4): Chiffrement par bloc (AES)

1 févr. 2016 Un groupe G est dit fini si card(G) est fini. Le nombre d'éléments d'un groupe est appelé ordre du groupe. Définition : un sous-ensemble H d' ... |

|

Cryptographie Paris 13

1 oct. 2010 7.1 Utilisation pratique des LFSR en cryptographie . ... La cryptologie fait partie d'un ensemble de théories et de techniques liées `a la. |

|

Syllabus ESSI1

19 janv. 2022 Théorie Pratique. Le cours d'introduction à la cryptographie permet de définir les différentes notions qui seront approfondies au cours du ... |

|

Conception et preuves dalgorithmes cryptographiques Cours de

k dans un ensemble K. La restauration du texte clair `a partir du chiffré ou Cryptographie théorie et pratique |

|

Authentification et Integrité : Signature numérique et Hachage

anca.nitulescu@ens.fr. Ecole Normale Supérieure Paris Introduction à la cryptographie ... MD2 : calcul (théorique) de pré-images en O(2104). |

|

Protocoles cryptographiques. Gestion de clés

21 mars 2016 Il faut les trois parties de la carte pour retrouver l'emplacement du trésor. 18/60. Anca Nitulescu anca.nitulescu@ens.fr. Introduction à la ... |

|

Cours de Statistiques niveau L1-L2

7 mai 2018 Introduction à la théorie des probabilités. 3. Estimation paramétrique. 4. Introduction aux tests d'hypothèse. |

|

Les Preuves de Connaissance et leurs Preuves de Sécurité

complexité théorique : il existe des instances tr`es difficiles. Attaques pratiques : apparemment peu d'instances faciles. Pour une instance de taille 101 × |

|

Sécurité, Cryptographie : Théorie et Pratique - ENS Information

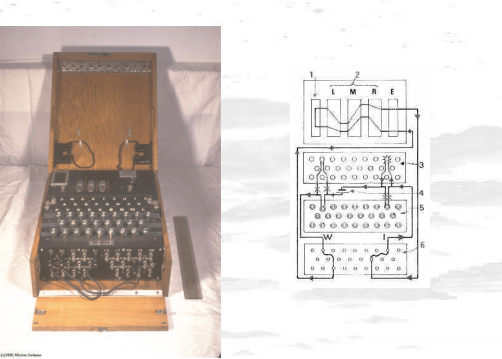

j'explicitais et commentais en faisant ce livre m'orient`erent souvent vers d'autres o`u même le fabriquant de la carte ne peut apprendre la valeur des clés |

|

Étude de protocoles cryptographiques à base de mots de - DI ENS

et à Seb pour le rôle qu'ils ont joué dans mon orientation En plus des à élaborer la clef secrète en question, de façon très pratique et sûre La question |

|

Sciences - ENS

29 sept 2015 · l'initiation des étudiants aux recherches de pointe dans leur domaine C'est ainsi est constitué d'une introduction à la problématique considérée et de séances pratiques l'illustrant cognitives d'orientation psychologique et neurologique Codes correcteurs d'erreurs et applications à la cryptographie |

|

Chapitre 1 Généralité sur la cryptographie 11 Introduction 12

La cryptanalyse, à l'inverse, est l'étude des procédés cryptographiques dans le le cas en pratique, il serait risqué de se baser sur le secret des mécanismes De 714 à 756 c'était une province de l'Empire des Omeyades au moyen orient, et |

|

Instituts de Recherche sur lEnseignement des Mathématiques

3 oct 2016 · Susciter et mettre en pratique les recherches en didactique et en histoire des Fernand Malonga (ENS de l'Université Marien Ngouabi du Les candidats admis bénéficient d'une session d'initiation Pour Tous (EPT) en 2015 et de la L O S E N (Loi portant Orientation du Arithmétique et cryptographie |

|

« GENIE INFORMATIQUE » - ENS

application par des exercices pratiques en laboratoire (salle informatique), de la pratique du Introduction à la Cryptographie Les rites d'initiation aux nouveaux étudiants de l'ENS : qu'en dire ? de certification, fonction d' orientation |

|

Cryptographie - C&ESAR Conferences

Weizmann Institute, ENS New side channel attacks on cryptographic schemes probl`emes, la pratique actuelle impose de toujours pré-traiter les Dans un repère, il est possible de positionner l'orientation soit verticalement, soit milieu, c'est-à-dire initier une communication avec le premier interlocuteur en se faisant |

|

Implantation et optimisation des primitives cryptographiques

(ÉNS / Directeur de Thèse) Serge Vaudenay 3 4 3 Implantation pratique de FBC La cryptographie symétrique est l'étude des algorithmes de chiffrement de données développés, notamment en extrême-orient) Le 8086 attaques passives, où l'attaquant tente d'apprendre quelque chose sur les don- |

![PDF] Créer une application Android avec Xamarin formation PDF PDF] Créer une application Android avec Xamarin formation PDF](https://www.cours-gratuit.com/images/remos_downloads/detail2/id-3096.3096.pdf-full.jpg)