examen qcm sécurité informatique

Quels sont les types de menaces pour la sécurité d'un système informatique ?

Remarque : Les types de menaces affichés sur la page "État de sécurité" varient en fonction de votre édition de Google Workspace.

Exfiltration de données. Fuite de données. Suppression de données. Attaque interne malveillante. Violation de compte. Violation de droits. Cassage de mot de passe. Hameçonnage.Les honeypots sont des systèmes informatiques spécialement conçus pour simuler des vulnérabilités et attirer les cybercriminels, tout en protégeant les systèmes réels de l'organisation.

Quels sont les trois principaux objectifs de la sécurité informatique ?

L'intégrité : garantir que les données sont bien celles que l'on croit être.

La disponibilité : maintenir le bon fonctionnement du système d'information.

La confidentialité : rendre l'information inintelligible à d'autres personnes que les seuls acteurs d'une transaction.

Quelle est la technique permettant d'assurer la Non-répudiation ?

Les signatures numériques, en plus d'assurer l'intégrité, permettent de vérifier l'authenticité du signataire et d'assurer la non-répudiation.

Enfin, le chiffrement, parfois improprement appelé cryptage, permet de garantir la confidentialité d'un message.

|

QCM Securité informatique – Partie 1

QCM en réseau informatique avec la correction pour la préparation des concours des tests |

|

Réponses du QCM final (Session 2)

a) Si la mention « Confidentiel » figure sur le papier d'impression ou sur le répertoire informatique. constitue un incident de sécurité qui mérite d'être ... |

|

Département Sécurité et Technologies Informatiques

19 mai 2022 Examen terminal: QCM dissertation |

|

Série FAS préparer et réussir son examen Quizz N°7 : QCM CQP APS

Question 4 : Pour exercer l'activité de surveillance et de gardiennage quel document spécifique doit obtenir préalablement une entreprise de sécurité privée ? |

|

Evalbox QCM Id 9269 - Exam ID 22965 10/04/2019 page 1/2

27 nov. 2018 13 Quels sont les 3 équipements de sécurité obligatoires pour l'usage d'une motocyclette ? Indication/Réponse : Casque gants et gilet jaune ... |

|

M2 IDP-ITN examen Audit informatique 16-17

7 déc. 2016 QCM (10 minutes). 1. Le Cube de Gouvernance comporte 3 axes principaux qui ... Vrai sauf pour le chapitre concernant la sécurité du SI. 7. L ... |

|

QCM national AFIS

1 mars 2010 STS/HOSP. Réf: SIA – AIC France A 17/12. Question 309 - SIA signifie : 1. Système Informatique des Aéroports ; ... influence sur la sécurité ... |

|

Programme détaillé de deuxième année et troisième année Filière

concernant les examens de langues externes ; Formation à la terminologie informatique et exploitation • TP4- QCM —Chaîne de sécurité MQTT ;. • TP5- Challenge ... |

|

La sécurité des patients

examen médical d'entrée renseigné (critère 2). 3. rédaction des ○ ajout systématique d'une photographie au dossier papier et informatique. ○ procédure d ... |

|

Untitled

BAP : E (Informatique statistique et calcul scientifique). Emploi-type: Gestionnaire de parc informatique et télécommunications. Nom de jeune fille : Prénom |

|

QCM Securité informatique – Partie 1

QCM en réseau informatique avec la correction pour la préparation des concours des tests |

|

Réponses du QCM final (Session 2)

Le marquage systématique des documents ou répertoires informatiques en fonction du niveau les outils de sécurité installés sur l'ordinateur me protègent. |

|

Recueil dexercices corrigés en INFORMATIQUE I

Il regroupe entre autres |

|

M2 IDP-ITN examen Audit informatique 16-17

7 déc. 2016 1 document autorisé fourni durant l'examen : AUDIT DES PROCESSUS CMMi ... D. Vrai sauf pour le chapitre concernant la sécurité du SI. |

|

CONCOURS DINFORMATICIEN SUJETS DONNÉS AU

25 août 1992 la fois sur les connaissances informatiques le raisonnement ... Dans le domaine de la sécurité informatique |

|

Questions / Réponses sur les marchés publics

2ème méthode : Ouverture et examen de l'ensemble des offres et les études l'informatique |

|

Quizz pour le cours de sensibilisation et initiation à la Cybersécurité

ou d'administrateur ou d'utilisateur de l'outil informatique. La sécurité physique permet d'assurer la disponibilité des équipements et des données ;. |

|

Programme détaillé de deuxième année et troisième année Filière

Filière « Réseaux et Sécurité Informatique » QCM à chaque TP/rendus de TP/examen final ... 2 Tps notés + Examen sur Table (2h sans document). |

|

QCM Réseau Informatique - Test Réseau

23 oct. 2011 Examen Corrigé Réseaux Informatiques - QCM Réseau Informatique - Test ... Un site dynamique de sécurité informatique (Data Network Security). |

|

Série FAS préparer et réussir son examen Quizz N°7 : QCM CQP APS

Question 4 : Pour exercer l'activité de surveillance et de gardiennage quel document spécifique doit obtenir préalablement une entreprise de sécurité privée ? |

|

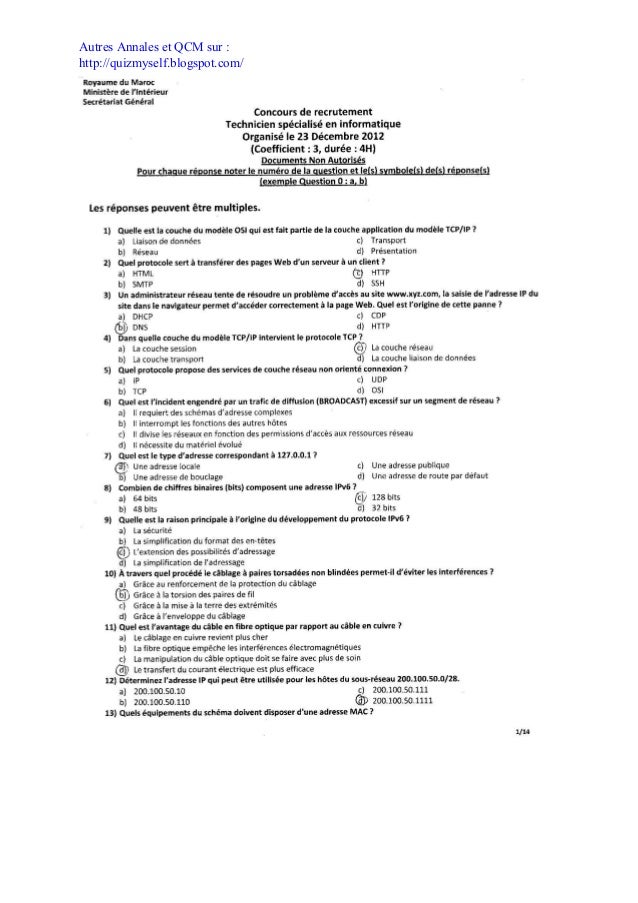

Qcm 80 questions - Ministère de lIntérieur

tique sur le modem ADSL ? Quel nom porte D - une faille de sécurité du sendmail 15 |

|

Quizz - lANSSI

ministrateur ou d'utilisateur de l'outil informatique Ce document Nom et numéro de sécurité sociale ; c Numéro de Les épreuves d'examens à venir ( non encore passés) 23 |

|

QCM Securité informatique

Q7 Q8 QCM Securité informatique Testez vos connaissances en Sécurité Informatique avec |

|

QCM Exercice n°10 Compression et Archivage - C2IMES

Partie D Exercices - QCM http://www securite-informatique gouv fr/ autoformations/ |

|

Recueil dexercices corrigés en INFORMATIQUE I - USTO

2018 — Il regroupe, entre autres, des questions, exercices et QCM leurs contrôles continus et examens du Semestre 1 12) Le niveau de sécurité est plus élevé dans un réseau dit lourd par rapport à un réseau Peer |

|

M2 IDP-ITN examen Audit informatique 16-17

1 document autorisé fourni durant l'examen : AUDIT DES PROCESSUS CMMi QCM (10 minutes) 1 D Vrai, sauf pour le chapitre concernant la sécurité du SI 7 |

|

Épreuve écrite INFORMATIQUE - concoursdeveloppement

exercices (page 5 à 18) Examen professionnel de vérification d'aptitude aux fonctions de pupitreur Session Définir le terme DMZ ainsi que son rôle dans la sécurité de votre |

|

QCM systèmes dexploitation (Quarante questions) - stic

gines de l'informatique, l'interface utilisateur des systèmes d'exploitations était composée : 1 |

![PDF] Support complet d Introduction à la sécurité informatique PDF] Support complet d Introduction à la sécurité informatique](https://0.academia-photos.com/attachment_thumbnails/34238100/mini_magick20190324-539-erv0lr.png?1553482191)

![PDF] Manuel de formation pour debutant sur la securite PDF] Manuel de formation pour debutant sur la securite](https://0.academia-photos.com/attachment_thumbnails/55115805/mini_magick20190115-6410-9rmbdx.png?1547558802)

![PDF] Manuel de formation pour debutant sur la securite PDF] Manuel de formation pour debutant sur la securite](https://www.cours-gratuit.com/images/remos_downloads/detail2/CoursInformatique-id3162.3162.pdf-full.jpg)

![PDF] Cours informatique en pdf sur la Sécurité des Réseaux PDF] Cours informatique en pdf sur la Sécurité des Réseaux](https://i1.wp.com/astuces-informatique.com/wp-content/uploads/2019/06/livres-pdf-piratage-securite-informatique.jpg?fit\u003d666%2C347\u0026ssl\u003d1)

![PDF] Cours informatique en pdf sur la Sécurité des Réseaux PDF] Cours informatique en pdf sur la Sécurité des Réseaux](https://d2514mmmgz66x9.cloudfront.net/media/courses-thumbnails/course-v1minestelecom04037session01.600x315_q85_crop-smart.jpg)