chiffrement de césar java PDF Cours,Exercices ,Examens

|

CHIFFREMENT ET CRYPTOGRAPHIE Exercice 1 : Cryptage affine

Exercice 2 : Codage de César On cherche à crypter un texte t de longueur n • Chiffrement de la valeur 4 par B avec la clé publique : 43 ≡ 31 mod 33 la |

|

Crypotagraphie : Partie I I Le codage César

Sa méthode de codage consistait à décaler les lettres de 3 rangs vers la droite dans l'alphabet Cette méthode de cryptage est appelée chiffrement de César |

|

Cours de mathématiques - Exo7

Ce que l'on appelle le chiffrement de César est un décalage des lettres : pour crypter un message A devient D |

|

Cryptographie Paris 13

1 oct. 2010 sont décrits dans des cours plus appliqués (réseaux sécurité réseaux |

|

Livre-algorithmes EXo7.pdf

Les algorithmes récursifs ont souvent un code très court et proche de la le chiffrement de César est un décalage des lettres : pour crypter un message |

|

CHIFFREMENT ET CRYPTOGRAPHIE Exercice 1 : Cryptage affine

Il a été utilisé par Jules César (et même auparavant) pour certaines de ses correspondances. Le principe est de décaler les lettres de l'alphabet vers la droite |

|

SUPPORT DE COURS DE SECURITE INFORMATIQUE ET CRYPTO.

15 janv. 1977 Cours dispensé aux Facultés Africaine BAKHITA en ... Cours de Sécurité Informatique & Crypto. ... PRINCIPE DU CHIFFREMENT EN VIGENERE . |

|

CHIFFREMENT ET CRYPTOGRAPHIE Exercice 1 : Cryptage affine

Comme son nom l'indique il s'agit d'un décalage de 13 caractères de chaque lettre du texte à chiffrer. Modifier le code du codage de César pour écrire la |

|

Programmation Java

de Jacob Fain : http://www.xoteam.com/fr/products/JavaEnfants_20060615.pdf ;. • le cours Du C/C++ à Java d'Emmanuel Puybaret |

|

La cryptographie

Ce travail de Bachelor est réalisé dans le cadre de l'examen final de la Haute pour transmettre des clés de chiffrement et les algorithmes symétriques ... |

|

1 Semestre : 6 Parcours SI Unité denseignement fondamentale

Algorithme de Substitution : Chiffre de César chiffre de VIGENERE. 4-Damien Vergnaud |

|

TIW4 – Sécurité des Systèmes dInformations Livret dexercices

Exercice 15 Chiffrement symétrique et asymétrique Exercice 17 Chiffrement de César . ... Exercice 18 Analyse du chiffrement de Vigenère. |

| Cryptographie - Exo7 - Cours de mathématiques |

| Cryptographie Paris 13 - Mathématiques |

| Licence Sciences et T echniques L1 MA THS - PI-M-11 |

| Informatiquepdf |

| LIBRAIRIE NUMERIQUE UNIVERSITAIRE AFRICAINE (LINUA) |

| Titre Auteur Cote Nbe exp ISBN - Fichier-PDFfr |

Quelle est la méthode de chiffrement de César ?

- Sa méthode de codage consistait à décaler les lettres de 3 rangs (vers la droite) dans l'alphabet. Par exemple, JULES CESARest codé par MXOHV FHVDU. Cette méthode de cryptage est appelée chiffrement de César. Le nombre de rangs de décalage des lettres est appelé la clé.

Qu'est-ce que la cryptographie de César ?

- cryptographie : chiffrement de césar Lors de ses batailles, l'empereur romain Jules César cryptait les messages qu'il envoyait à ses généraux. Sa méthode de codage consistait à décaler les lettres de 3 rangs (vers la droite) dans l'alphabet.

Qu'est-ce que les fonctions de cryptage?

- Les fonctions ne gèrent que les strings composés de lettres et d'espaces (pas de chiffres ni de caractères spéciaux). Chaque lettre du mot à crypter est déplacée de n places suivant (n peut être négatif ou positif). (La lettre a = 0 et z = 25). Je suppose qu'il y a d'autres (meilleures) façons d'implémenter ces fonctions de cryptage.

|

Exercices et problemes de cryptographie (Informatique) PDF

Exercices et problèmes de cryptographie (Informatique) PDF TÉLÉCHARGER Exercices Il illustre les fonctions cryptographiques de base (chiffrement, signature et thèmes de l'informatique (java,c++,csharp,algorithme) et problèmes résolus informatique temps discret / cours, exercices et problèmes corrigés Jacqu |

|

GESTION DES STOCKS

Page 1 GESTION DES STOCKS COURS ET EXERCICES 2018-2019 Page 2 2 CHAPITRE (I) : 1 Introduction à la gestion des stocks |

|

Listes des documents

Architectures reparties en Java : Internet des Fron Annick 004 2/FRO 1 004 4/ DEL 1 Exercices en Java securite des donnees, pare-feu, chiffrement, authentification 502/504/SAR 01 Mathematiques : cours, exercices corriges et Butin Frederic 51/BUT 01 Study guide and solutions : manual to Loudon G Marc |

|

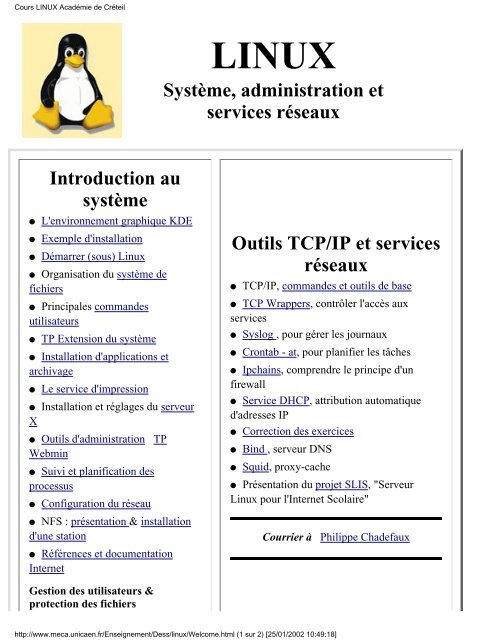

CURSUSINGENIEURSUPELEC - Centrale Supelec

java, le langage UML, en relation avec les phases du processus de développement de (SARL, SA, SNC, SCS, SCA, SAS, ) Les évènements Séquences de cours – Exercices – Exposés document de travail (en format PDF) N EBER Chiffrement et signature de données sur disque et de messages électroniques, |

|

Technologies Web, Développement Back-End et - ORSYS formation

Java EE 7, conception et développement d'applications Web (réf APJ) p 72 et support de cours, exercices Gérer l'envoi de mails et la génération de PDF Chiffrement et signature Observer la charge et les statistiques : sar, Munin |

|

LIBRAIRIE NUMERIQUE UNIVERSITAIRE AFRICAINE - Hugues SILA

Chimie générale : Rappels de cours Exercices avec corrigés détaillés l' occasion du trentième anniversaire nous avons réuni dans le fichier PDF Hit- parade déjà créé ou non, que vous soyez étudiant, auto-entrepreneur, créateur de SARL, de Ce livre sur le développement d'applications web en Java s' adresse à tout |

|

Gestion de projet, Gestion de projet - Orsys

et support de cours, exercices Chaque bloc de compétences est validé au travers d'un examen écrit sous forme et inconvénients des principaux cadres juridiques : SA, SAS, SARL, EURL, SNC, etc La plateforme Java Enterprise Edition (J2EE) Gérer les évolutions en cours de contrat : évaluer et chiffrer la nouvelle |

|

Faites le bon choix - Société Française des Infirmier(e)s Anesthésistes

La Haute ecole s'est dotée d'un service d'aide à la réussite (sar) sa mission est d' informer, orienter et pendant les périodes d'examens, aide pour un séjour d' études à (cours, exercices et travaux pratiques) En 1re année, les fondements de l'informatique sont abordés de manière pratique et théorique ( JAVA, HTML |

|

Le Café 92 en pdf - Café pédagogique

29 fév 2008 · SARL) pour créer un centre de formation en alternance qui aboutira à la création de trois Les cours, exercices, et corrigés sont construits sur la base des référentiels (prononcez "cécharpe"), C++ ou Java sont eux aussi des langages objets Le chiffrement des données au secours de la mobilité |

|

NOUVEAUX PROGRAMMES DES LICENCES ACADEMIQUES DE

Ils ne le présenteront pas non plus aux examens du semestre S4 Chaque étudiant aura en œuvre en Java; et l'utilisation de tests et de raisonnement pour assurer la qualité Chiffrement, Analyse inverse de protocole et automatisation Awana Ateba : Founder General Manager of GeoReaserach Company Sarl |

![PDF] Cours et exercices corrigés de l'électronique de puissance PDF] Cours et exercices corrigés de l'électronique de puissance](https://imgv2-1-f.scribdassets.com/img/document/352996287/original/1d6e782ebf/1612993923?v\u003d1)

![PDF] Cours et exercices corrigés de l'électronique de puissance PDF] Cours et exercices corrigés de l'électronique de puissance](https://images-eu.ssl-images-amazon.com/images/I/51SMqY15U+L._AC_US400_.jpg)

![PDF] Cours et exercices corrigés de l'électronique de puissance PDF] Cours et exercices corrigés de l'électronique de puissance](https://imgv2-1-f.scribdassets.com/img/document/417610890/298x396/9b7632be65/1563236920?v\u003d1)

![PDF] Cours et exercices corrigés sur les réseaux informatique PDF PDF] Cours et exercices corrigés sur les réseaux informatique PDF](http://objis.com/wp-content/uploads/2015/07/architecture-en-couche-java-web-mobile5bis.png)