Interdire Emule sur un poste - Email

|

Guide de lutilisateur de Synology DiskStation Basé sur DSM 4.2

Download Station vous permet de télécharger des fichiers depuis Internet via BT FTP |

|

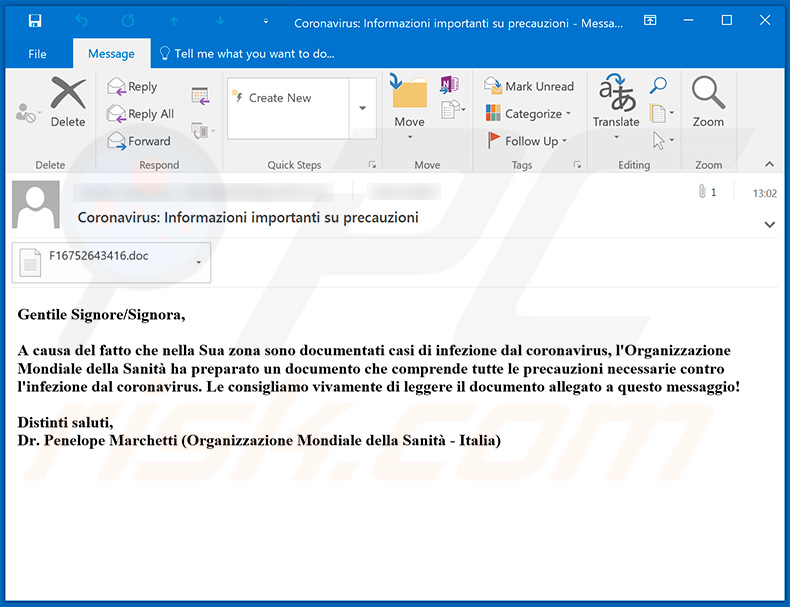

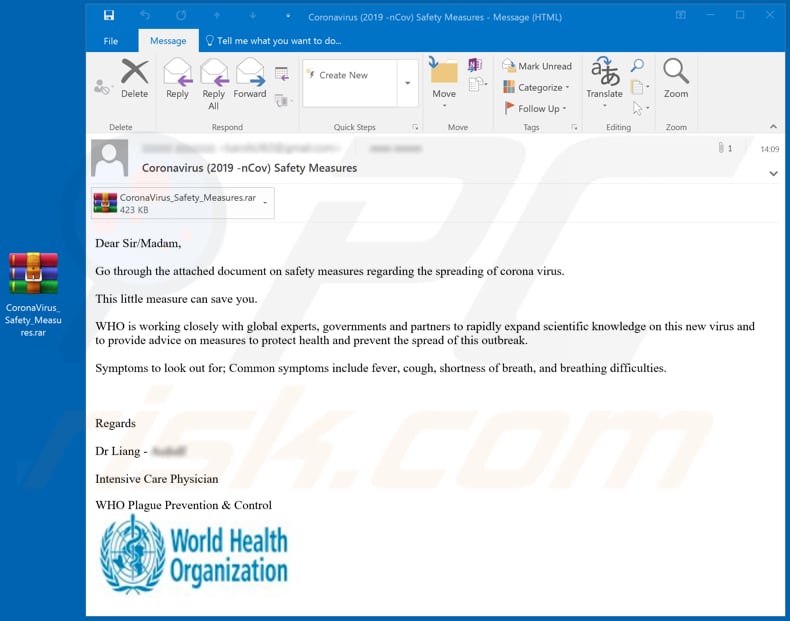

COMMENT SEN PROTÉGER

Le phishing « classique » à base d'e-mail stagne actuellement quelqu'un à prendre le contrôle d'un poste |

|

Guide de lutilisateur du Synology NAS Basé sur DSM 6.2

Download Station vous permet de télécharger des fichiers depuis Internet via BT FTP |

|

Guide de lutilisateur de Synology DiskStation

Download Station vous permet de télécharger des fichiers depuis Internet via BitTorrent FTP |

|

Guide-pour-les-utilisateurs-d-internet.pdf

Limewire Shareaza |

|

Guide de lutilisateur du copieur-imprimante Xerox WorkCentre C2424

Afin d'avoir accès à toutes les fonctions de votre système installez les pilotes d'imprimante et de scanner à partir du CD-ROM du logiciel WorkCentre C2424 |

|

Cours Interconnexion et conception de réseaux (informatiques)

Feb 2 2011 Dans le cours : réseau informatique d'entreprise – de ... Autoriser ou interdire d'emprunter certains réseaux ou liaisons à certains trafic ... |

|

Lapplicabilité de la loi pénale à lendroit de la cybercriminalité

Jul 7 2022 Arpanet. Advanced Research Projects Agency Network. BEFTI. Brigade d'enquêtes sur les fraudes aux technologies de l'information. CIA. Central ... |

|

M-Budget Data Manager pour Windows

Pour ce faire tenez compte des indications mentionnées sur l'emballage de votre modem;. ? vous disposez de la carte SIM M-Budget Mobile Internet et du code |

|

Guide de lutilisateur du Synology NAS Basé sur DSM 4.3

Download Station vous permet de télécharger des fichiers depuis Internet via BT FTP |

Vue d’ensemble

Les paramètres Bloquer ou autoriser vous permettent de contrôler les courriers indésirables et non sollicités via la création et la gestion de listes d’adresses et de domaines de courrier auxquels vous faites confiance ou non.

Gérer le courrier indésirable que vous recevez

1.En haut de l’écran, sélectionnez Paramètres > Courrier.

Expéditeurs et destinataires approuvés

Les expéditeurs approuvés sont les personnes et les domaines dont vous souhaitez toujours recevoir les courriers électroniques. Les destinataires approuvés sont les destinataires que vous ne voulez pas bloquer (ceux-ci appartiennent généralement à des groupes dont vous êtes membre). Les courriers provenant d’une adresse de courrier ou d’un domaine figurant dans votre liste des expéditeurs et destinataires approuvés ne sont jamais envoyés vers votre dossier Courrier indésirable.

|

Vulnérabilité des postes clients - X-Files

Poste client ciblé Attaquant Execution du contenu offensif mail mail Fig 2 Attaque par dépôt du Un code émulé ou exécuté dans une sandbox 3 Principe de filtrage consistant `a interdire tout ce qui n'est pas explicitement autorisé |

|

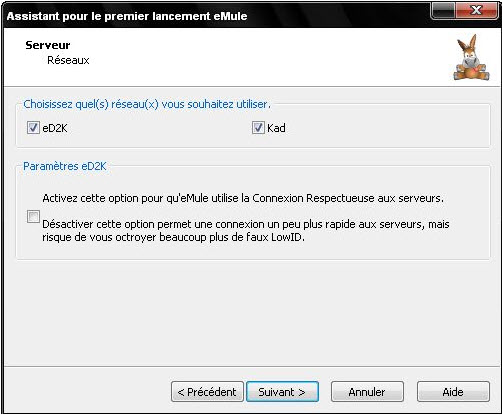

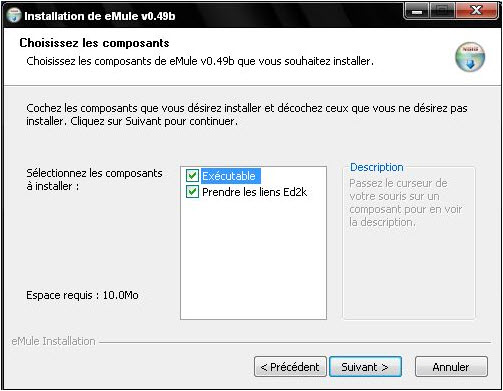

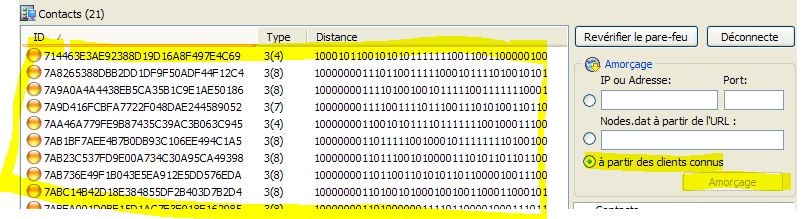

LABO - securite des reseaux P2P - =¤ Laboskopia ¤=

Le terme "Peer-to-Peer", "poste à poste" ou "pair à pair" en français (ou plus couramment P2P) On retrouve donc : ⇨ Le partage de fichiers avec des logiciels comme KaZaA ou emule du fichier que l'on souhaite diffuser et de l' envoyer à nos amis (par mail par exemple) Ainsi Il permet d'interdire, directement dans le |

|

1 La messagerie instantanée - C2IMES

adresse électronique et client mail ou un logiciel de navigation 10 "Un serveur de messagerie est le « bureau de poste » du réseau ; il gère et stocke les "Est interdite la prospection directe au moyen d'un automate d'appel, d'un celui-ci n' est pas physiquement présent sur leur machine mais émulé depuis un poste " |

|

Alcatel OmniPCX Office Documentation Expert - origine de lentreprise

4 mar 2013 · Poste Alcatel 4019 Gestion des notifications par e-mail L'utilisateur peut choisir d'interdire les téléchargements, même si les versions des fichiers Si PIMphony émule un poste de travail IP, l'exploitation peut être faite |

|

Administration du courrier électronique sous Linux - Name

Il existe un Mail-User-HOWTO qui aborde le côté utilisateur du courrier électronique Cela émule le méchanisme de renvoi de courrier des syst`emes V6/V7/System-V par exemple vous voulez interdire les renvois Soit vous utilisez une poste centrale (mail hub) machine lambda avec des r`egles de réécriture pour |

|

COMMENT SEN PROTÉGER - Cisco

Les virus provenant de l'e-mail se présentent souvent sous forme de pièces jointes qui sont a priori des Le poste infecté devient donc un véritable zombie aux ordres du pirate, et ce, à l'insu du (eMule, Bittorrent, etc ) application d'un protocole propriétaire qui sort par le port 443, il est toutefois possible d'interdire |

|

Les réseaux informatiques

Le protocole SMTP (Simple Mail Transfer Protocol, traduisez Protocole Il existe un firewall (pare-feu) qui interdit de faire un ping de la machine Les réseaux poste à poste ne nécessitent pas les mêmes niveaux de Cas particulier: les réseaux d'échange de fichiers (avec les logiciels type emule, kazaa, gnutella, ) |

![PDF] Support de formation complet sur le traitement de texte avec PDF] Support de formation complet sur le traitement de texte avec](https://img.yumpu.com/35063975/1/500x640/guide-pour-les-utilisateurs-dinternet-crids.jpg)

![Bien configurer eMule [Astuces] Bien configurer eMule [Astuces]](http://blog.kodono.info/wordpress/wp-content/uploads/2009/09/20090914_emule_8.jpg)

![Bien configurer eMule [Astuces] Bien configurer eMule [Astuces]](http://blog.kodono.info/wordpress/wp-content/uploads/2009/09/20090914_emule_7.jpg)

![Bien configurer eMule [Astuces] Bien configurer eMule [Astuces]](https://img.yumpu.com/17282657/1/500x640/windows-7pdf.jpg)

![PDF] Support de formation complet sur le traitement de texte avec PDF] Support de formation complet sur le traitement de texte avec](https://img-19.ccm2.net/4qn08g16V4x1EcOtROm2eMgnYTE\u003d/341d16a816584ab496cdef5274ca2f94/ccm-ugc/FastStoneEditor15558888.jpg)

![Bien configurer eMule [Astuces] Bien configurer eMule [Astuces]](https://www.pcrisk.fr/images/stories/screenshots202011/sss-ransomware-ransom-note.jpg)