sécurité de l'environnement informatique

|

FTPU - Office 2010

22 juil. 2015 risques pour la paix et la sécurité internationales. ... environnement informatique sûr et pacifique mais la participation appropriée du. |

|

TRANSFORMEZ VOTRE SÉCURITÉ INFORMATIQUE EN 3 ÉTAPES

UNE SÉCURITÉ QUI S'ADAPTE À L'ÉVOLUTION. DE L'ENVIRONNEMENT ET DES BESOINS. 3. 4. 5. 11. 2. Transformez votre sécurité informatique en 3 étapes |

|

GUIDE DAUDIT DES SYSTEMES DINFORMATION

3 juil. 2015 la politique de sécurité des systèmes d'information (PSSI) ... l'environnement informatique et testé au moins une fois par an) ;. |

|

LA VIRTUALISATION EN TOUTE SÉCURITÉ : À LA RECHERCHE

infoRmatique. LA VIRTUALISATION. EN TOUTE SÉCURITÉ : À LA RECHERCHE DU JUSTE. ÉQUILIBRE. Conjuguer protection et performance au sein de votre environnement |

|

SUPPORT DE COURS DE LAUDIT DES SYSTEMES D

22 déc. 2018 LA COMPREHENSION DE L'ENVIRONNEMENT INFORMATIQUE. ... l'informatique et des connaissances de base de sécurité des réseaux informatiques et. |

|

IT@Intel - Pertinence du cycle de renouvellement face à lévolution

de l'environnement informatique. SIMPLIFICATION DE Simplifiez l'environnement client en ... Des améliorations en termes de sécurité ont permis. |

|

Politique de sécurité de lactif informationnel

24 sept. 2013 L'environnement informatique a pris une place de plus en plus importante au sein de notre organisation. À bien des égards on ne peut plus ... |

|

AVIS DE RECRUTEMENT DUN STAGIAIRE INFORMATIQUE La

Connaître en générale les règles de sécurité informatique. - Maitriser l'environnement et modèles de base de données ; |

|

SUPPORT DE COURS DE SÉCURITÉ INFORMATIQUE ET CRYPTO.

25 déc. 2018 Laurent BLOCH et Christophe WOLFHUGEL « Sécurité informatique. ... Définition de l'environnement - Définition des acteurs et leurs intérêts ... |

|

SÉCURITÉ INFORMATIQUE

SÉCURITÉ. INFORMATIQUE. MÉMENTODE L'AGENT JE CONNAIS LES SERVICES DE SÉCURITÉ. DU MINISTÈRE ... sur l'environnement de travail. JE VERROUILLE. |

|

Sécurité informatique - Université Côte dAzur

On peut y ajouter la sécurité des infrastructures des applications des réseaux du cloud et de l'IoT Panorama des risques informatiques Classification par |

|

La sécurité informatique Plan de lexposé Quelques chiffres

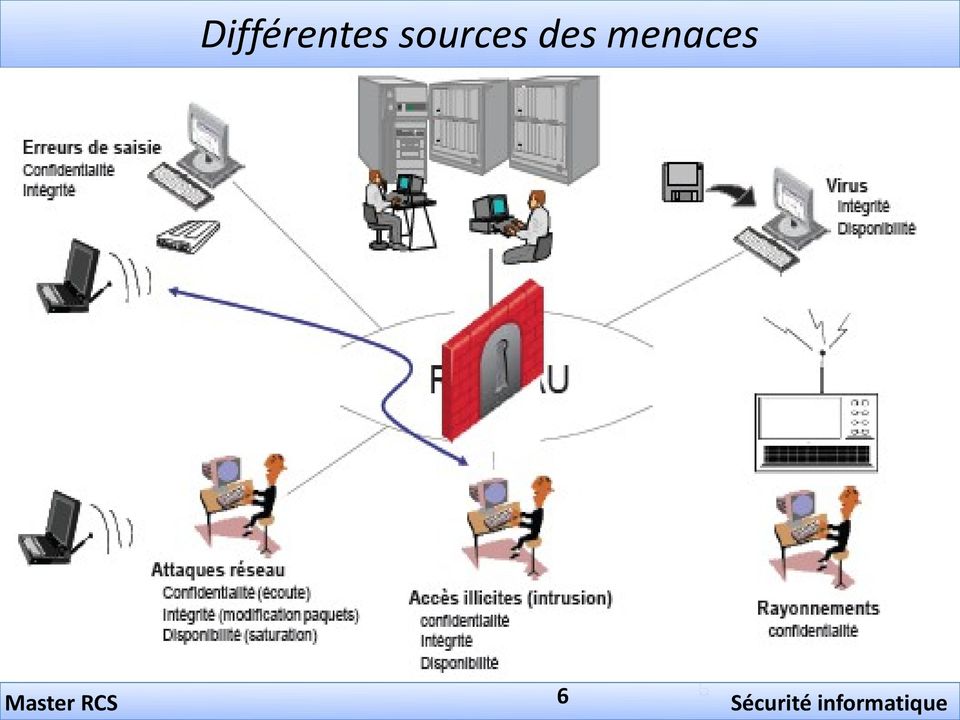

Sécurité des réseaux : concerne le données quand elles transitent entre des systèmes dans un environnement distribué ou par un réseau Illustration |

|

Securite-Informatique-Cours-et-TDpdf - ResearchGate

Le module Sécurité Informatique fournit des bases solides dans l'ingénierie de la sécurité et permet aux étudiants de suivre facilement d'autres modules en |

|

Sécurité informatique - fnac-staticcom

Sécurité informatique Principes et méthodes Laurent Bloch Christophe Wolfhugel Préfaces de Christian Queinnec et d'Hervé Schauer |

|

RISQUES INFORMATIQUES : Maîtriser ou périr - CLUSIB

RISQUES INFORMATIQUES : Maîtriser ou périr 2 de 37 CLUSIB : Club de la Sécurité Informatique Belge 2006 TABLE des MATIÈRES 1 LES ATTEINTES |

|

Hygiène informatique en matière de sécurité - Oracle

Vous pourrez bien sûr faire valoir que votre partenaire était responsable de la protection de son environnement et qu'il a échoué dans cette mission Mais |

|

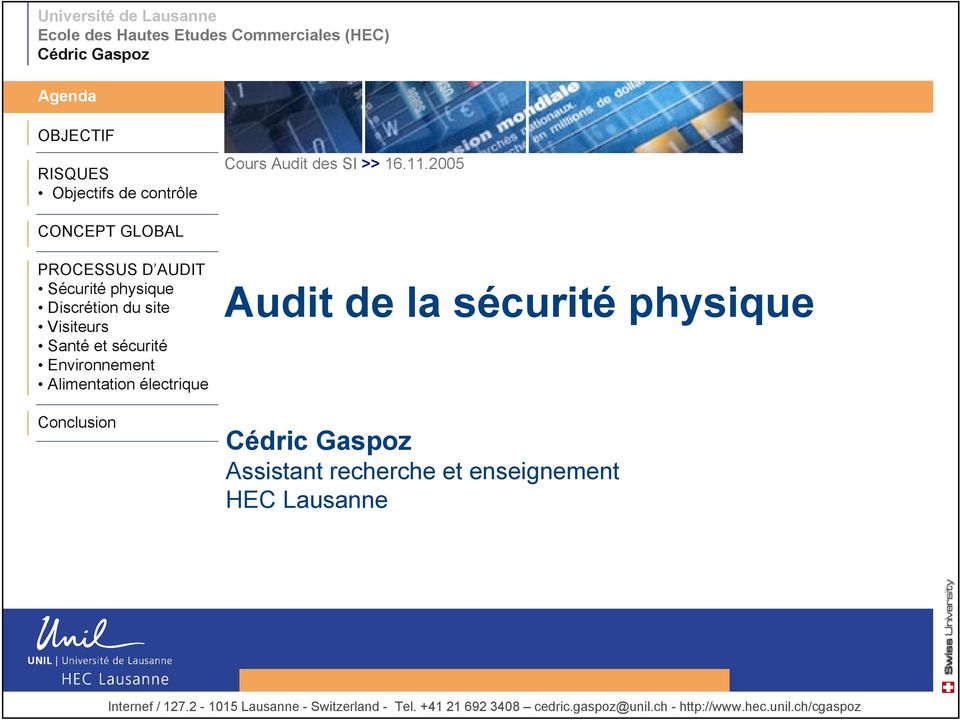

La sécurité physique et environnementale - Free

informatique Par protection ou sécurité physique il est entendu l'ensemble des mesures de sécurité destinées à garantir l'intégrité des bâtiments |

|

LES RISQUES ET LENVIRONNEMENT NUMÉRIQUE - IHEMI

cré à un thème d'actualité : « les risques et l'environnement numérique » CGE_SR_Rapport pdf par la sécurité informatique il faut défi- |

|

GUIDE DE GESTION DES RISQUES DE LA SÉCURITÉ - DGSSI

12 déc 2014 · Il s'agit d'un organisme constitué d'une quinzaine de personnes sa vocation principale est le développement de projets informatiques pour ses |

|

PARTIE I : ENVIRONNEMENT NUMERIQUE SECURITE

PARTIE I : ENVIRONNEMENT NUMERIQUE SECURITE INFORMATIQUE ET MULTIMEDIA Exercice 1 Lors d une séance de travaux dirigés organisée un samedi au lycée |

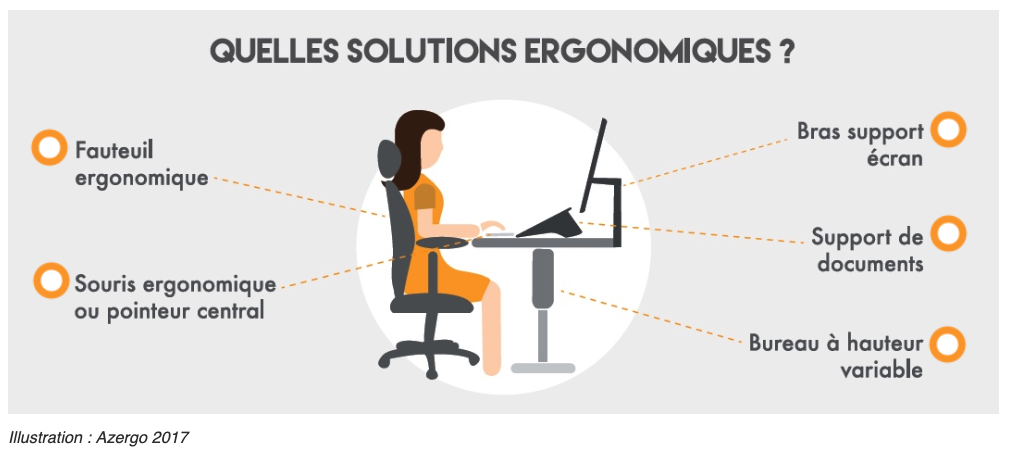

Comment protéger l'environnement informatique ?

Quels sont les cyberrisques ? Les cyberrisques peuvent être classés en quatre catégories : risques opérationnels, risques financiers, risques juridiques et risques d'atteinte à la réputation.Quels sont les 3 principaux risques d'une sécurité informatique ?

Les 4 facteurs humains identifiés comme pouvant être déclencheurs d'incidents de sécurité sont l'ignorance, la routine, la naïveté et la négligence.Quels sont les 4 critères de sécurité de l'information ?

Un programme de sécurité informatique doit viser un certain nombre d'objectifs prioritaires, dont l'intégrité des données, le maintien du fonctionnement optimal du système (SI), la confidentialité et la disponibilité des informations, mais aussi l'authentification et la non-répudiation de l'origine des documents.

|

Sécurité informatique : règles et pratiques

Sécurité informatique : règles et pratiques activités Thème 1 - Organiser la sécurité de l'information : préciser les environnementale : préciser les mesures à |

|

Risques liés aux systèmes informatiques et de télécommunications

Les types de risques qui caractérisent un environnement informatique et les procédures de sécurité et de contrôle nécessaires requièrent toute l'attention des |

|

Données : garantir la QUAlITÉ, lA SÉCURITÉ ET lA CONFIDENTIAlITÉ

Dans l'environnement informatique, le Cadre SAFE recommande la mise en place d'un accès « sur la base de règles » qui requiert un enregistrement et une |

|

La sécurité informatique dans les installations nucléaires - Scientific

ou l'environnement La sécurité informatique joue un rôle de plus en plus crucial dans la réalisation de ces objectifs La présente publication porte donc sur la |

|

Conduite des évaluations de la sécurité informatique dans les

Ces systèmes informatiques peuvent, par exemple, être utilisés pour le contrôle radiologique et environnemental, l'alarme incendie et la lutte contre les incendies |

|

Lenvironnement de la cybersécurité à lhorizon 2022 Tendances

mobile font déjà partie de notre quotidien de consommateurs, l'informatique cybersécurité et de sécurité humaine, de l'indispensable équilibre entre des |

|

Risques informatiquespdf - CLUSIB

Club de la Sécurité Informatique Belge (CLUSIB A s b l ) rue des environnement tels que locaux, conditionnement d'air, alimentation électrique, installation |

|

Évaluation de lapplication des activités de sécurité - Archipel UQAM

développement du logiciel, sécurité informatique, vulnérabilités de sécurité dans les objectifs de sécurité portant sur l'environnement du sYstème-cible E-4 2 |

![PDF] Support complet d Introduction à la sécurité informatique PDF] Support complet d Introduction à la sécurité informatique](https://www.qenvi.com/work/images/gouvernance.png)

![PDF] Support complet d Introduction à la sécurité informatique PDF] Support complet d Introduction à la sécurité informatique](https://docplayer.fr/docs-images/42/921284/images/page_2.jpg)

![PDF] Support d'introduction à l'intégration des règles de la PDF] Support d'introduction à l'intégration des règles de la](https://docplayer.fr/docs-images/40/6997357/images/page_13.jpg)

![PDF] Support de cours de cryptographie et sécurité informatique PDF] Support de cours de cryptographie et sécurité informatique](https://www.cours-gratuit.com/images/remos_downloads/detail/125/id-12549.12549.pdf-002.jpg)

![PDF] Document de cours de cyber sécurité pour apprendre la PDF] Document de cours de cyber sécurité pour apprendre la](https://www.cours-gratuit.com/images/remos_downloads/detail/56/crypto.5670.pdf-016.jpg)

![PDF] Support de cours de cryptographie et sécurité informatique PDF] Support de cours de cryptographie et sécurité informatique](https://upload.wikimedia.org/wikipedia/fr/thumb/6/67/DL_02_BUT.svg/1200px-DL_02_BUT.svg.png)

![PDF] Support de cours de cryptographie et sécurité informatique PDF] Support de cours de cryptographie et sécurité informatique](https://www.cours-gratuit.com/images/remos_downloads/detail/56/id-5667.5667.pdf-010.jpg)

![PDF] Cours d'introduction à la sécurité des systèmes informatique PDF] Cours d'introduction à la sécurité des systèmes informatique](https://www.cours-gratuit.com/images/remos_downloads/detail/56/crypto.5670.pdf-021.jpg)

![PDF] Support de cours de cryptographie et sécurité informatique PDF] Support de cours de cryptographie et sécurité informatique](https://www.fichier-pdf.fr/2012/03/30/le-guide-du-responsable-hse-pdf-632/preview-le-guide-du-responsable-hse-pdf-632-1.jpg)

![PDF] Cours d'introduction à la sécurité des systèmes informatique PDF] Cours d'introduction à la sécurité des systèmes informatique](https://docplayer.fr/docs-images/44/7443154/images/page_4.jpg)

![PDF] Support de cours de cryptographie et sécurité informatique PDF] Support de cours de cryptographie et sécurité informatique](https://www.datocms-assets.com/17507/1606815399-9bbf9a02c4c4292ebf4761118a8b249a.jpg)

![PDF] Support de cours de cryptographie et sécurité informatique PDF] Support de cours de cryptographie et sécurité informatique](https://www.hestim.ma/wp-content/uploads/2020/07/Fiche-de-poste-_admin-BDD.jpg)