algorithme rsa pdf

|

Lecture 12: Public-Key Cryptography and the RSA Algorithm

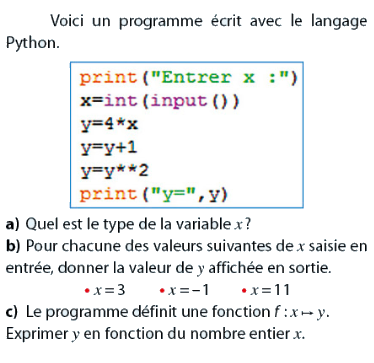

To review the RSA algorithm for public-key cryptography To present the proof of the RSA algorithm To go over the computational issues related to RSA To discuss the vulnerabilities of RSA Perl and Python implementations for generating primes and for factorizing medium to large sized numbers CONTENTS Section Title Page |

|

The RSA Algorithm

The RSA Algorithm Evgeny Milanov 3 June 2009 In 1978 Ron Rivest Adi Shamir and Leonard Adleman introduced a cryptographic algorithm which was essentially to replace the less secure National Bureau of Standards (NBS) algorithm Most impor-tantly RSA implements a public-key cryptosystem as well as digital signatures |

What is the RSA algorithm?

The RSA algorithm is named after Ron Rivest, Adi Shamir, and Leonard Adleman. The public-key cryptography that was made possible by this algorithm was foundational to the e-commerce revolution that followed. The starting point for learning the RSA algorithm is Euler’s Theorem that was presented in Section 11.4 of Lecture 11.

What does a sender need to know about RSA arithmetic?

All the sender needs to know is the public key of the receiver and the cryptographic algorithm the receiver used, both of which are public information. The RSA algorithm is an implementation of the public-key cryptosystem concept. Modular arithmetic is a branch of arithmetic for integers, where numbers “wrap around” when reaching a certain value.

Is RSA a symmetric cryptosystem?

RSA is slower than certain other symmetric cryptosystems. RSA is, in fact, commonly used to se-curely transmit the keys for another less secure, but faster algorithm. Several issues in fact exist that could potentially damage RSA's security, such as timing attacks and problems with key distribution.

What is an example of RSA?

The authors of RSA provide an example: the encryption device (which could be, say, a set of integrated chips within a computer), would be separate from the rest of the system. It would generate encryption and decryption keys, but would not print out the decryption key, even for its owner.

2.1 Public-key Cryptosystems

One of the major challenges cryptography wants to address is how to ensure two end users, let’s say Alice and Bob, could secretly exchange messages in an open and potentially unsafe environment. We have two strategies to tackle this challenge. The first strategy is to let both Alice and Bob share a secret key h and make sure any one of them can enc

2.2 Modular Arithmetic

Modular arithmetic is a branch of arithmetic for integers, where numbers “wrap around” when reaching a certain value. If we have a modulus , which is an integer larger than 1, mod is the remainder of divided by . The result of mod for any number will always be less than and greater than or equal to 0, i.e., 0 ≤ mod < . If < , then mod will always e

3.1 Goal 1: Eficiency

Both procedures, the encryption and decryption, involve first raising the power of the plaintext or ciphertext, and then applying the modulo operation. These two operations are actually identical from the implementation perspective, thus it is easy to be implemented. The private and public key could also be determined using a standard and eficient

5 CONCLUSION

As the importance of cybersecurity increased rapidly in various aspects of our society, understanding the fundamental logic of widely used security mechanisms is not only necessary for cybersecurity students, but will also benefit a much wider community. In this work, we provided a self-contained and accessible interpretation of the RSA algorithm.

RSA Algorithm

The RSA Encryption Algorithm (1 of 2: Computing an Example)

RSA Algorithm Example Cryptography Security

|

Algorithmique Cours 5 : Cryptographie et cryptosystème RSA ROB3

Algorithmes de chiffrement. Deux classes d'algorithmes de chiffrement : ?. Cryptographie symétrique (ou à clé privé). Les clés de cryptage et de décryptage |

|

Cryptosystème RSA

Cryptosystème RSA. Anca Nitulescu anca.nitulescu@ens.fr Algorithme d'Euclide étendu ... L'algorithme d'Euclid étendu calcule des coeficients (uv). |

|

La cryptographie asymétrique avec RSA

Aug 12 2019 Ce que l'on appelle RSA est un algorithme de chiffrement et déchiffrement. ... l'Union Européenne |

|

Sur lalgorithme RSA

Enfin on va calculer la valeur de ? en un produit de deux nombres premiers distincts. Ceci nous servira en effet dans l'algorithme RSA. Lemme 1.1 Soient p et q |

|

La sécurité informatique

Cryptologie - Clé publique - A08. 12. Premier algorithme à clé publique – RSA. ? Cet algorithme a été proposé en 1977 par Rivest Shamir et. |

|

La cryptographie RSA

Le cryptage RSA du nom de ses concepteurs |

|

Grands nombres premiers Cryptographie RSA

L'algorithme procède par élimination : il s'agit de supprimer de la table complète de tous les entiers allant de 2 jusqu'à n tous les entiers qui sont |

|

CRYPTANALYSE DE RSA

Jan 2 2015 Algorithme 2 : Fabrication des clés. Entrée : Deux nombres premiers p et q. Sortie : Une clé privée d et une clé publique e. 1: Calculer ?(N)=(p ... |

|

Analyse cryptographique des altérations dalgorithmes

Aug 12 2011 Algorithme de signature numérique standardisé par le NIST aux États-. Unis |

|

TP : RSA 1 Algorithmes de RSA avec bc

Comprendre les algorithmes mis en jeu dans le système RSA. 2. Utiliser OpenSSL pour chiffrer/déchiffrer des clés avec RSA. Outils : bc calulateur de précision |

|

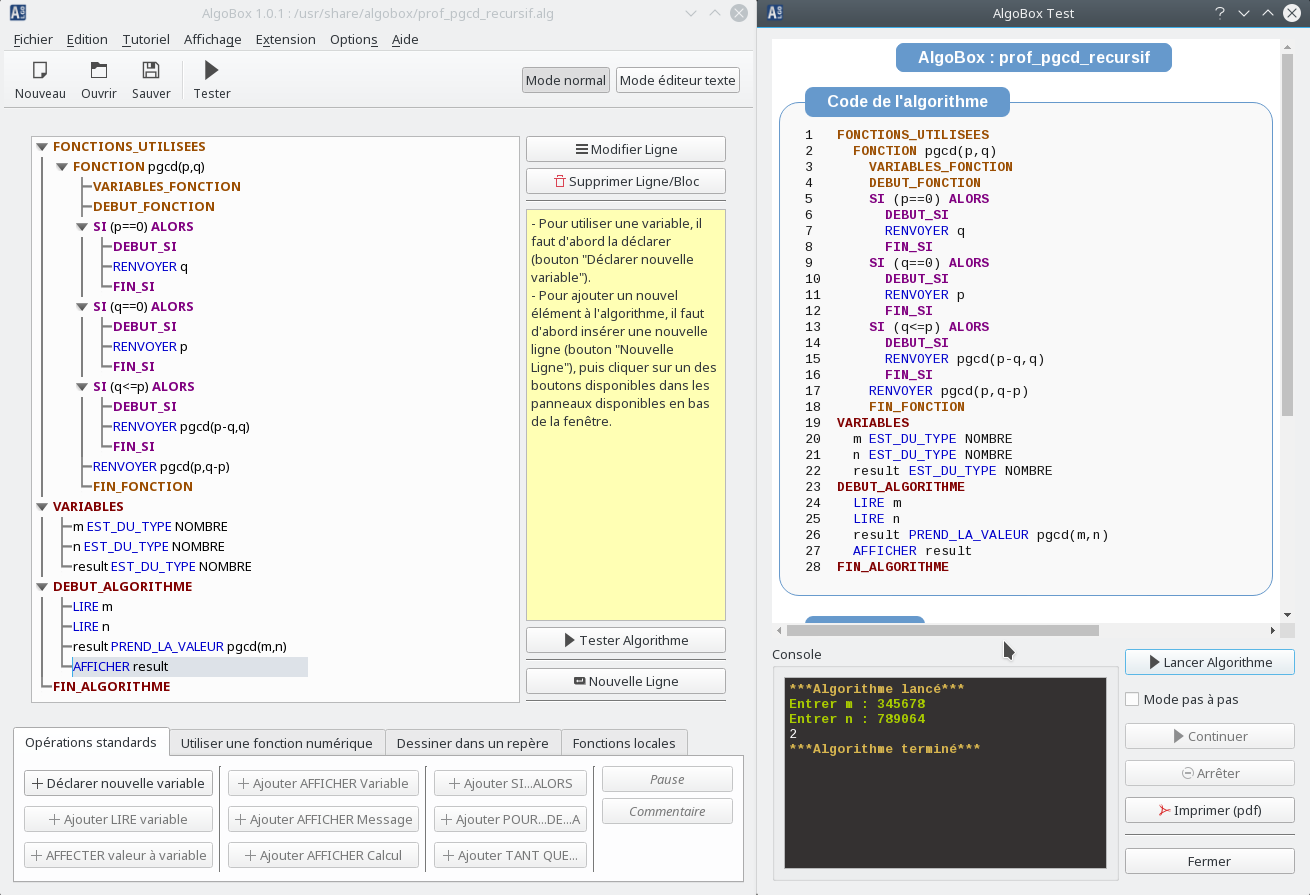

Cryptosystème RSA - DI ENS

Il existe u et v tels que xu + nv = pgcd(xn) = 1 Trouver l'inverse d'un élément revient à calculer u L'algorithme d'Euclid étendu calcule des coeficients |

|

Algorithmique Cours 5 : Cryptographie et cryptosystème RSA ROB3

Algorithmes de chiffrement Deux classes d'algorithmes de chiffrement : ? Cryptographie symétrique (ou à clé privé) Les clés de cryptage et de décryptage |

|

Sur lalgorithme RSA

Le RSA a été inventé par Rivest Shamir et Adleman en 1978 C'est l'exemple le plus courant de cryptographie asymétrique toujours considéré comme sûr |

|

La cryptographie RSA

Le cryptage RSA du nom de ses concepteurs Ron Rivest Adi Shamir et Leonard Adleman est le premier algorithme de chiffrement asymétrique Il a été découvert |

|

Grands nombres premiers Cryptographie RSA

Grands nombres premiers Cryptographie RSA François DE MARÇAY Département de Mathématiques d'Orsay Université Paris-Sud France 1 Limitations physiques |

|

La cryptographie asymétrique avec RSA - Zeste de Savoir

12 août 2019 · 1 Un peu d'histoire et beaucoup de mathématiques Ce que l'on appelle RSA est un algorithme de chiffrement et déchiffrement |

|

[RSA : Rivest Shamir Adleman] - Zenk - Security

Présentation du RSA Comment génère t'on les clés publique privé ? Algorithme de Bézout Pseudo-code RSA Présentation pratique en JAVA Etude de la sécurité |

|

CRYPTANALYSE DE RSA - Abderrahmane Nitaj

Algorithme 1 : Fabrication du module Entrée : Une taille t pour le module du cryptosyt`eme RSA Sortie : Un module RSA N de taille t |

|

Cryptographie RSA - Laure Gonnord

Rivest Shamir Adleman ou RSA est un algorithme asymétrique de cryptographie à clé publique très utilisé dans le commerce électronique et plus généralement |

|

La cryptographie RSA vingt ans après - Apprendre-en-lignenet

L'algorithme RSA est moins rapide que les algorithmes classiques à une seule clef ce qui est un handicap lorsque l'on doit coder des messages volumineux Aussi |

Comment fonctionne l'algorithme RSA ?

Le cryptage RSA fonctionne en utilisant une paire de clés - clés publiques et privées - pour crypter et décrypter les données. La clé publique est utilisée pour chiffrer les données, tandis que la clé privée est utilisée pour déchiffrer les données.Comment coder en RSA ?

Protocole RSA pour le codage

e × d + m × (p – 1)(q – 1) = 1 Pour ce faire, elle peut utiliser un algorithme de calcul très connu depuis l'Antiquité (vers 300 ans avant Jésus-Christ) appelé algorithme d'Euclide. Elle calcule également n = p × q.Quels sont les deux outils mathématiques indispensables du chiffrement RSA ?

RSA a besoin d'une clé publique (constituée de 2 nombres (n,e) ) et d'une clé privée (1 seul nombre d ). Avec ces nombres, le couple (n,e) est appelée la clé publique et le nombre d est la clé privée.Algorithmes de cryptographie symétrique (à clé secrète)

Chiffre de Vernam (le seul offrant une sécurité théorique absolue, à condition que la clé ait au moins la même longueur que le message à chiffrer, qu'elle ne soit utilisée qu'une seule fois et qu'elle soit totalement aléatoire)DES.3DES.AES.RC4.RC5.MISTY1.

Comment fonctionne l'algorithme RSA ?

. Soit deux nombres premiers p et q, et d un entier tel que d soit premier avec (p-1)*(q-1)).

. Le triplet (p,q,d) constitue ainsi la clé privée.

. Phi(n) étant l'indicateur d'euler, et valant dans le cas présent (p-1)*(q-1).

Comment crypter en RSA ?

Quels sont les algorithmes de cryptographie ?

. On utilise une méthode diviser pour régner pour calculer ses quantités très rapidement afin que le RSA soit efficace.

. Pour mettre en place le RSA, il faut trouver des grands nombres premiers, p et q, ( de 100 à 150 chiffres de long).

|

Cryptosystème RSA - DI ENS

Calcul de l'inverse modulaire Trouver x-1 mod n Il existe u et v tels que xu + nv = pgcd(x,n) = 1 Trouver l'inverse d'un élément revient à calculer u L'algorithme |

|

Algorithmique Cours 5 : Cryptographie et cryptosystème RSA ROB3

Deux classes d'algorithmes de chiffrement : ○ Cryptographie symétrique (ou à clé privé) Les clés de cryptage et de décryptage sont identiques : expéditeur et |

|

TP/Projet : Lalgorithme RSA Introduction Rappel du cours sur le

Le syst`eme de chiffrement RSA a été inventé par trois mathématiciens : Ron Rivest, Adi Shamir et Len Adleman, en 1977 L'algorithme RSA est un outil puissant |

|

Cryptographie RSA - Laure Gonnord

– Rivest Shamir Adleman ou RSA est un algorithme asymétrique de cryptographie à clé publique, très utilisé dans le commerce électronique, et plus |

|

Sur lalgorithme RSA

Ceci nous servira en effet dans l'algorithme RSA Lemme 1 1 Soient p et q deux nombres premiers distincts Alors ϕ(pq) = (p − 1) (q − |

|

RSA Rivest Shamir Adlemanpdf - Zenk - Security

On parle d'algorithme symétrique lorsque la même clé sert à la fois à chiffrer et déchiffrer un message Cryptage Symétrique : Mais le problème est que si l'on |

|

La cryptographie RSA

Le cryptage RSA, du nom de ses concepteurs, Ron Rivest, Adi Shamir et Leonard Adleman, est le premier algorithme de chiffrement asymétrique Il a été |

|

Cryptanalyse de RSApdf - Abderrahmane Nitaj

2 jan 2015 · Algorithme 2 : Fabrication des clés Entrée : Deux nombres premiers p et q Sortie : Une clé privée d et une clé publique e 1: Calculer φ(N)=(p − |

|

Logique et calcul : La cryptographie RSA vingt ans après

L'algorithme RSA est moins rapide que les algorithmes classiques à une seule clef, ce qui est un handicap lorsque l'on doit coder des messages volumineux |

|

TP : RSA 1 Algorithmes de RSA avec bc - Formations en

Comprendre les algorithmes mis en jeu dans le système RSA 2 Utiliser OpenSSL pour chiffrer/déchiffrer des clés avec RSA Outils : bc, calulateur de précision |

![PDF] Algorithme et programmation cours et formation gratuit PDF] Algorithme et programmation cours et formation gratuit](https://www.bestcours.com/documents/covers/0310-cours-algorithmique.pdf.png)

![PDF] Algorithmique cours et formation gratuit PDF] Algorithmique cours et formation gratuit](https://www.cours-gratuit.com/images/remos_downloads/detail/30/CoursInformatique-id3075.3075.pdf-065.jpg)

![PDF] Support de cours initiation et maitrise sur les PDF] Support de cours initiation et maitrise sur les](https://3.bp.blogspot.com/-DWgy_3xIQPE/WSsIRt-VcRI/AAAAAAAADaM/jEoX3ny0HeIGssj36F52SIFIH_rzCW-tgCLcB/s1600/Algotithmes%2Bet%2Bstructures%2Bde%2Bdonn%25C3%25A9es%2Bf%25C3%25A9n%25C3%25A9riques.jpg)

![PDF] Graphes: modélisation et algorithmes cours et formation gratuit PDF] Graphes: modélisation et algorithmes cours et formation gratuit](https://imgv2-1-f.scribdassets.com/img/document/389964726/original/a159a4c86d/1612876198?v\u003d1)

![PDF] Algorithmique cours et formation gratuit PDF] Algorithmique cours et formation gratuit](https://img.yumpu.com/10635922/1/500x640/algorithme-et-programmation-l3pdf-ftp-de-thibault-crawley.jpg)

.png)