cryptographie exercices corrigés pdf

|

Cryptographie Paris 13

1 oct 2010 · Vaudenay A Classical Introduction to Cryptography Exercice Book crypto pdf [5] I F Blake G Seroussi N P Smart Elliptic curves |

|

EXAMEN DE CRYPTOGRAPHIE

Le but de l'exercice est de trouver des chiffrements dont la fonction de déchiffrement est la même Corrigé Exercice 1: (7pt) 1- (1pt) La clé de chiffrement |

|

Exercices de cryptographie

Exercices de cryptographie M1 informatique 1 Cryptographie classique 1 1 Divers 1 Donnez le texte en clair correspondant au texte crypté suivant |

|

Feuille dexercices 3

Exercice 1 1 Coder le message “la rencontre est prévue à la cafétéria” à l'aide du chiffrement par décalage et de la clé K = 5 |

|

Cryptographie Paris 13

1 oct. 2010 Vaudenay A Classical Introduction to Cryptography Exercice Book |

|

Correction TD de cryptographie no1 1 Substitutions ¡ ¡ ¡ ¡

il envoya dans la ligurie acheter des soldats. ¡. Exercice 2. Chiffrement par substitution. 1. Chiffrer le message “la rencontre est prévue `a la |

|

CHIFFREMENT ET CRYPTOGRAPHIE Exercice 1 : Cryptage affine

Le cryptage affine se fait à l'aide d'une clé qui est un nombre entier k fixé |

|

Initiation à la cryptographie

On y trouve dans chaque chapitre |

|

Exo7 Arithmétique : en route pour la cryptographie Un MOOC

des exercices de remise à niveau pour la logique et les ensembles. Plan de Dans ce corrigé nous donnons une justification |

|

Cryptographie

Cryptographie. Polycopié de Cours et Exercices Corrigés. 3 ème année licence- SI. Dr. BENIDRIS Fatima zohra. Juin 2020. Page 2. Avant-propos. Ce Document est |

|

Exercices et problemes de cryptographie

Cette maxime d'Aristote semble bien mal s'ap- pliquer à la cryptologie tant l'exercice y est absent. Il existe de multiples ouvrages de référence de qualité |

|

Corrigé

Cryptographie `a clé publique. I. Chiffrement multiplicatif (15 pts). On Le but de l'exercice est de montrer les liens d'implication ou de non-implication ... |

|

TD Cryptographie Exercice 1: Exercice 2 : Exercice 3:

TD Cryptographie. Exercice 1: Soit un système de communication à N nœuds où les messages échangés entre les nœuds peuvent être facilement écoutés. 1) Quel |

|

Exercices de cryptographie

Les conversions entre écritures hexadécimales et binaires se font comme à l'exercice précédent. 1. Calculer les deux sous-blocs de 32 bits L0 et R0 (figure 1). |

|

Cryptographie Paris 13

1 oct. 2010 Exercices. 1. 2.4.1. Indice de co?ncidences Étant donné une suite x = x1x2 ...xn de caract`eres xi d'un alphabet Z on définit le nombre nc ... |

|

Exo7 Arithmétique : en route pour la cryptographie Un MOOC

ensembles. – Des exercices pour l'arithmétique que l'on travaillera en profondeur. Et aussi pour ceux qui le souhaitent. |

|

Corrigé

Corrigé. Cryptographie `a clé publique. I. Chiffrement multiplicatif (15 pts) Le but de l'exercice est de montrer les liens d'implication ou de ... |

|

CHIFFREMENT ET CRYPTOGRAPHIE Exercice 1 : Cryptage affine

Le cryptage affine se fait à l'aide d'une clé qui est un nombre entier k fixé |

|

Exercices et problèmes de cryptographie

Cette maxime d'Aristote semble bien mal s'appliquer à la cryptologie tant l'exercice y est absent. Il existe de multiples ouvrages de référence de qualité mais |

|

Correction TD de cryptographie no1 1 Substitutions ¡ ¡ ¡ ¡

il envoya dans la ligurie acheter des soldats. ¡. Exercice 2. Chiffrement par substitution. 1. Chiffrer le message “la rencontre est prévue `a la |

|

Exercices de cryptographie

Exercices de cryptographie. M1 informatique. 1 Cryptographie classique. 1.1 Divers. 1. Donnez le texte en clair correspondant au texte crypté suivant :. |

|

Examen Final – Cryptographie

Examen Final – Cryptographie jeudi 19 janvier 2006. Correction. Exercice 1. Alice change sa clé RSA tous les 25 jours. Bob lui change sa clé tous les 31 |

|

Exercice 1 chiffrement à clefs publiques (sur 4 points) Exercice 2

11 jan. 2009 Rappelez vous : en crypto il faut argumenter ce que l'on affirme. Exercice 3 hachage cryptographique (4 =2+2 points) question 1. Quelles sont ... |

|

TD de Cryptologie IUT Licence 3 Feuille dexercices n 1 (corrigé)

Feuille d'exercices n?1 (corrigé). 1 César Vigenère et les autres. Exercice 1 Un exemple de transposition simple. Q1. Sur la place du village s'éleve un |

|

Corrigé - DI ENS

Master 1 Informatique Introduction `a la cryptographie Année 2015-2016 Corrigé Cryptographie `a clé publique I Chiffrement multiplicatif (15 pts) |

|

Correction TD de cryptographie no1 1 Substitutions ¡ ¡ ¡ ¡ - Loria

Correction TD de cryptographie no1 —TELECOM Nancy 2A Formation par Apprentissage— 1 Substitutions Exercice 1 Chiffrement par décalage (César) 1 |

|

CHIFFREMENT ET CRYPTOGRAPHIE Exercice 1 : Cryptage affine

CHIFFREMENT ET CRYPTOGRAPHIE Exercice 1 : Cryptage affine Chacune des 26 lettres est associée à l'un des entiers de 0 à 25 selon le tableau de |

|

Exercices de cryptographie

Exercices de cryptographie M1 informatique 1 Cryptographie classique 1 1 Divers 1 Donnez le texte en clair correspondant au texte crypté suivant : |

|

Arithmétique : en route pour la cryptographie Un MOOC - Exo7

III Les exercices 97 Cours et exercices de maths exo7 emath 1 bases de la cryptographie en commençant par les codes les plus simples pour aboutir |

|

Exercices et problèmes de cryptographie - Dunod

Préface I Avant-propos IX Notations XI 1 Cryptographie classique 1 Ces exercices sont entièrement corrigés mais le lecteur ne tirera profit de ce |

|

Exercices et problemes de cryptographie - Unithequecom

Chapitre 1 Cryptographie classique 1 1 1 Chiffrement par substitution mono-alphabétique 1 Exercice 1 1 (avec programmation) Chiffrement de César |

|

Cours et exercices PDF sur Sécurité informatique et Cryptographie

Cours et Exercices sur Cryptographie en PDF Aussi des tutoriels des exercices corrigés et des travaux pratiques vous sera facile pour vous d'avoir une |

|

Examen Final – Cryptographie

Examen Final – Cryptographie jeudi 19 janvier 2006 Correction Exercice 1 Alice change sa clé RSA tous les 25 jours Bob lui change sa clé tous les 31 |

|

Exercice 1 cryptographie symétrique TD Cryptographie et ACL

Exercice 1 cryptographie symétrique Exercice 2 : chiffrement RSA ACK lors de l'implémentation de règles de filtrage du service TFTP (Trivial File |

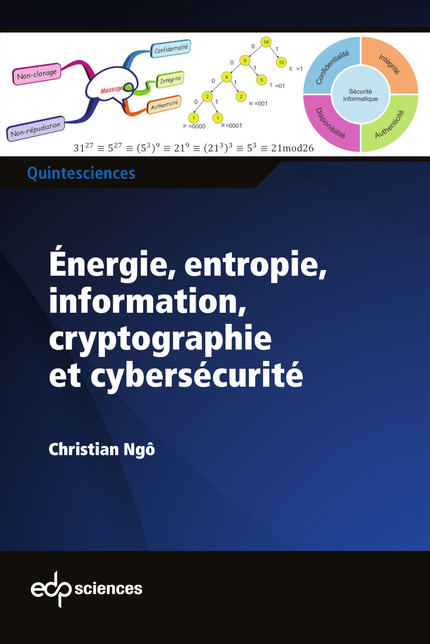

Quels sont les 4 grands principes en cryptographie ?

Pour assurer ces usages, la cryptologie regroupe quatre principales fonctions : le hachage avec ou sans clé, la signature numérique et le chiffrement. Pour expliquer la cryptologie, nous utiliserons dans nos exemples les personnages traditionnels en cryptographie : Alice et Bob.Comment faire la cryptographie ?

Le chiffrement se fait généralement à l'aide d'une clef de chiffrement, le déchiffrement nécessite quant à lui une clef de déchiffrement. On distingue généralement deux types de clefs : Les clés symétriques: il s'agit de clés utilisées pour le chiffrement ainsi que pour le déchiffrement.Quels sont les trois objectifs principaux de la cryptographie ?

A quoi ? sert vraiment ?

La confidentialité : s'assurer que seul le destinataire puisse lire le message en le rendant illisible par d'autres.L'authenticité : s'assurer que le message provient bien de l'expéditeur par une signature vérifiable.L'intégrité : s'assurer que le message n'a pas été modifié depuis son envoi.- Différence entre chiffrement et codage

La différence essentielle réside dans la volonté de protéger les informations et d'emp?her des tierces personnes d'accéder aux données dans le cas du chiffrement. Le codage consiste à transformer de l'information (des données) vers un ensemble de mots.

|

Cryptographie Paris 13 - Laboratoire Analyse, Géométrie et

1 oct 2010 · Résumé Le but de ce cours est une introduction `a la cryptographie moderne utilisée 5 2 Quelques utilisations de la cryptographie 13 2 1 Exercices http://www supelec-rennes fr/ren/perso/cbidan/cours/crypto pdf |

|

Exercices et problèmes de cryptographie - Dunod

largement le cadre strict de la cryptographie Ce talent et Présenter un tel ouvrage comme un simple livre d'exercices est le reflet de la modestie de son Ces exercices sont entièrement corrigés mais le lecteur ne tirera profit de ce livre que |

|

Corrigé - DI ENS

Corrigé Cryptographie `a clé publique I Chiffrement multiplicatif (15 pts) Le but de l'exercice est de montrer les liens d'implication ou de non-implication |

|

Examen Final – Cryptographie

Examen Final – Cryptographie jeudi 19 janvier 2006 Correction Exercice 1 Alice change sa clé RSA tous les 25 jours Bob lui change sa clé tous les 31 jours |

|

TD de Cryptologie IUT Licence 3 Feuille dexercices n 2 (corrigés)

Feuille d'exercices n◦2 (corrigés) RSA Exercice 1 (Chiffrement/Déchiffrement RSA) Solution 1 1 M = 10011 (mod 319) = 265 2 On doit résoudre 11 ∗ d = 1 |

|

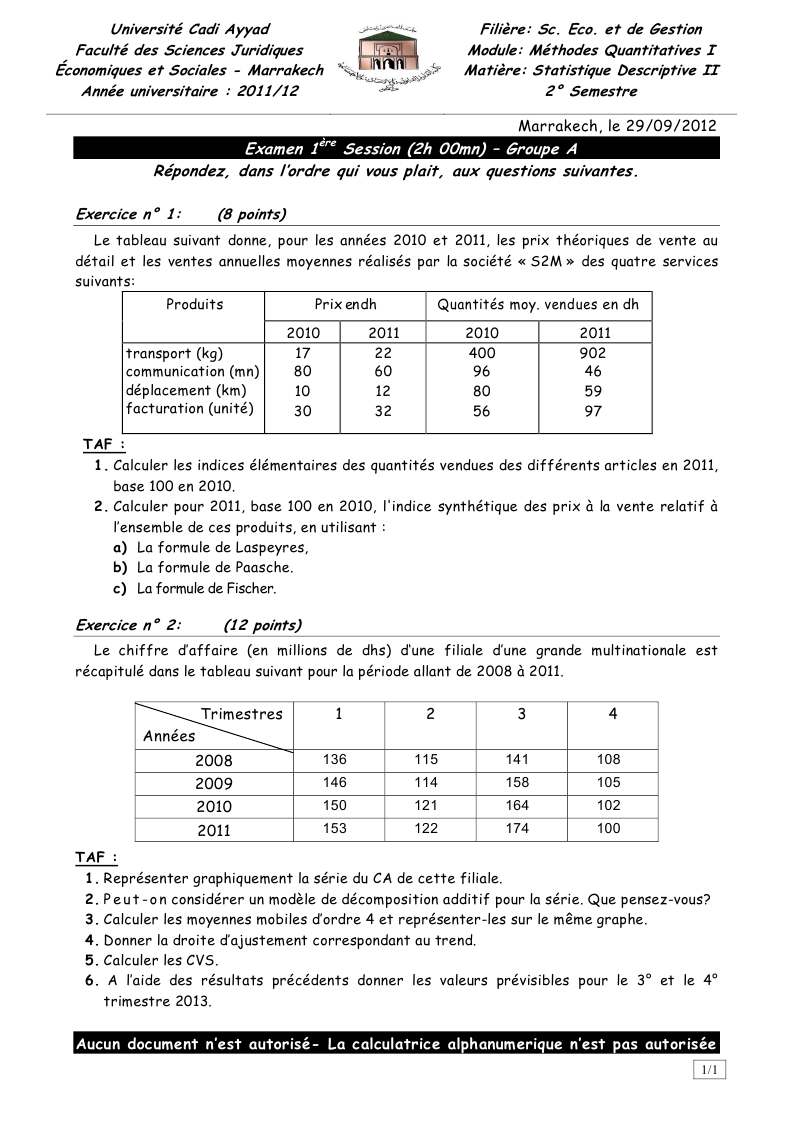

MHT633 - Arithmétique et Cryptologie - Année 2009-2010

Corrigé de l'examen du 6 mai 2010, durée 1h30 Documents interdits Exercice 1 - En cryptographie symétrique, une même clé K est utilisée pour le chiffre- |

|

Cryptographie - Cours, examens et exercices gratuits et corrigés

Introduction à la Cryptographie Guide mis en ligne par PGP (Pretty Good Privacy ) ftp://ftp pgpi org/pub/pgp/6 5/docs/french/IntroToCrypto pdf Technical |

|

Exercice 1 chiffrement à clefs publiques (sur 4 points) Exercice 2

11 jan 2009 · Rappelez vous : en crypto, il faut argumenter ce que l'on affirme Exercice 3 hachage cryptographique (4 =2+2 points) question 1 Quelles sont |

|

Cryptographie et arithmétique Corrigé dexamen Université de

Exercice 1 1 Si x ≡ ±y mod N et x2 ≡ y2 mod N, alors N ne divise pas x ± y mais divise x2 − y2 = (x − y)(x + y) La première condition de congruence implique |

|

ELEMENTS DE CRYPTOGRAPHIE

25 oct 2013 · Détection et correction d'erreurs (ex: un CD rayé fonctionne toujours car il y a réparation des erreurs) Préoccupation n°2: que l'information se |

![PDF] Introduction à la Cryptographie cours et formation gratuit PDF] Introduction à la Cryptographie cours et formation gratuit](https://docplayer.fr/docs-images/40/7893509/images/page_2.jpg)

![PDF] Introduction à la Cryptographie cours et formation gratuit PDF] Introduction à la Cryptographie cours et formation gratuit](https://s1.studylibfr.com/store/data/000348348_1-59e245fed74bf51d28599c1ccc889115.png)

![PDF] Cryptographie appliquée cours et formation gratuit PDF] Cryptographie appliquée cours et formation gratuit](https://1.bp.blogspot.com/-1-LcI1mzXQQ/X7hzJYzeQFI/AAAAAAAACLQ/hmL3IBztR_s8HHpkIG-cgE0yhp1ttN_9wCLcBGAsYHQ/s0/Corrig%25C3%25A9%2Bdes%2Bexercices%2Bd%25E2%2580%2599apprentissage%2Bcontenus%2Bdans%2BCIAM%2B2e.jpg)

![PDF] Cryptographie appliquée cours et formation gratuit PDF] Cryptographie appliquée cours et formation gratuit](https://www.annuair.ma/wp-content/uploads/2021/02/thed123.jpg)