LES TECHNIQUES DE CRYPTOGRAPHIE G Florin, S Natkin

|

LES TECHNIQUES DE CRYPTOGRAPHIE

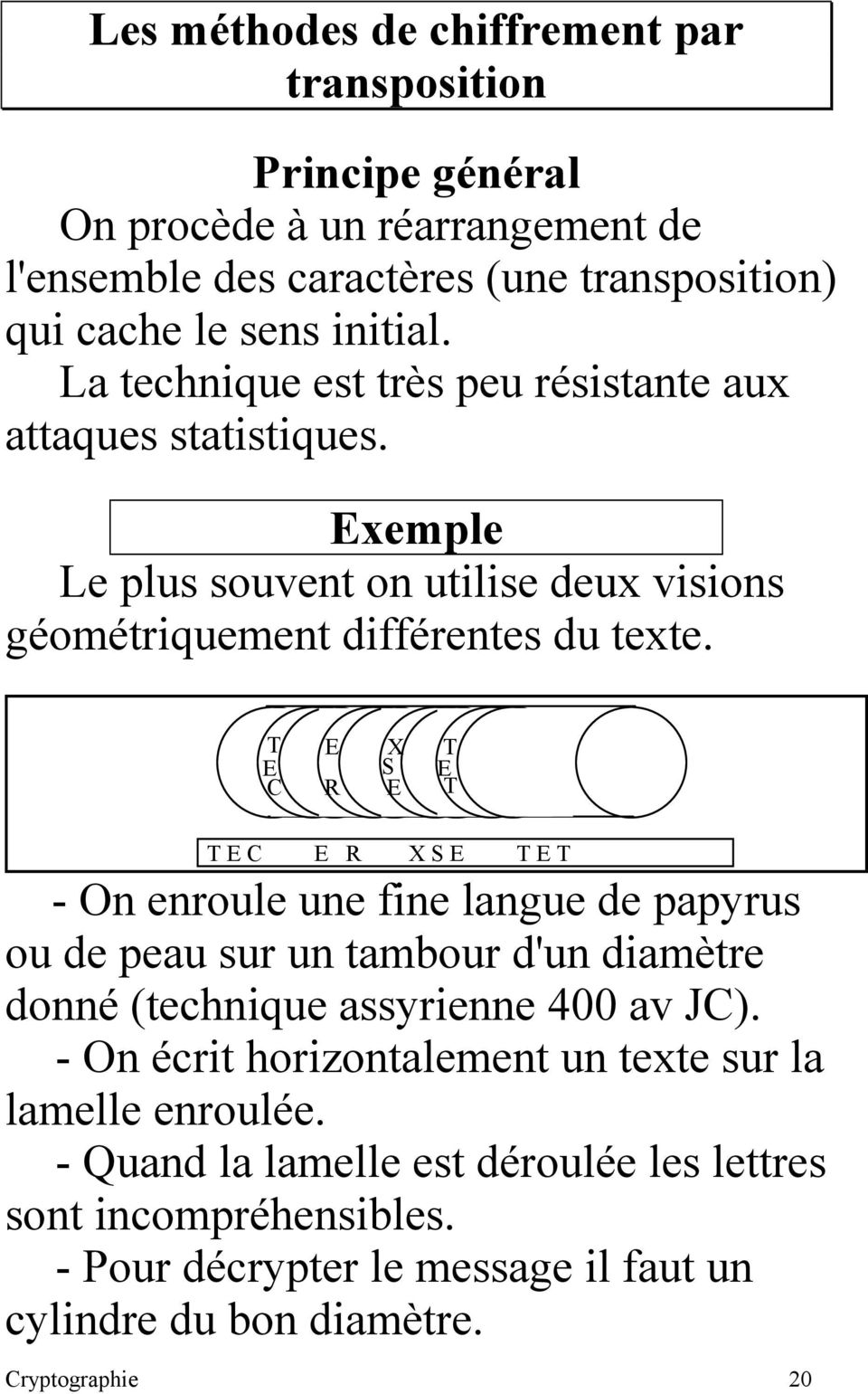

Cryptographie 9 Problème de la cryptographie Retarder le travail des cryptanalystes La sécurité d'un cryptosystème repose en fait sur l'analyse de la complexité des algorithmes définis et sur les puissances de calcul disponibles pour une attaque => domaine évoluant en permanence avec la recherche Exemples : - L'algorithme du sac à dos |

|

LES TECHNIQUES DE CRYPTOGRAPHIE

Janvier 2001 Cryptographie cours CNAM 16 Point de vue du cryptographe Etape 1 Opération autrefois difficile devenue simple: standard de cryptographie systèmes commercialis és la sécurité d’un crypto-système ne repose plus que sur le secret des clefs (sauf dans le domaine militaire) |

Comment savoir si un cryptosystème est incassable ?

Un cryptosystème est incassable siProb (M/C) = Prob (M)c'est à dire que M et C sont indépendants.Prob (M/C) = Prob (M et C) / Prob (C)Prob (M et C) = Prob (M) Prob (C).Ici toutes les clés sont équiprobablesdonc C a pu être construit à partir den'importe quel message M':=> M et C sont indépendants.

Qu'est-ce que le cryptosystème ?

Un cryptosystème est l'ensemble deux méthodes de chiffrement et déchiffrement utilisable en sécurité. Réalisation simple et rapide duchiffrement et du déchiffrement (pouratteindre des débits élevés). Éviter un encombrement importantdes clés. Un méthode de cryptographie(fonctions E et D) doit être stable. On nepeut la changer que très rarement.

Quelle est la différence entre cryptographie et cryptosystème ?

L'art de définir des codes est cryptographie (un spécialiste cryptographie est un cryptographe). L'art de casser des chiffres est la Un cryptosystème est l'ensemble deux méthodes de chiffrement et déchiffrement utilisable en sécurité. Réalisation simple et rapide duchiffrement et du déchiffrement (pouratteindre des débits élevés).

Quelle est la différence entre les méthodes de chiffrement et dedéchiffrement ?

Les méthodes de chiffrement et dedéchiffrement Dk' et Ek sont très voisines(voire identiques) et sont liées du point devue du secret. On peut déduire très facilement l'unedes clés de la connaissance de l'autre :pratiquement k = k'. Exemple: Décalage des lettres del'alphabet de n positions (chiffre de César).

|

LES TECHNIQUES DE CRYPTOGRAPHIE G Florin S Natkin

- Décrypter ou casser un code c'est parvenir au texte en clair sans posséder au départ les règles ou documents nécessaires au chiffrement. - L'art de définir |

|

LES TECHNIQUES DE CRYPTOGRAPHIE

2 janv. 2001 CRYPTOGRAPHIE. G. Florin. S. Natkin ... La qualité d'un crypto système symétrique s'analyse par rapport à des propriétés statistiques. |

|

LA SÉCURITÉ G Florin S Natkin

G Florin S Natkin. CNAM- Cedric. 6. 6. 3) Obligations légales en France Techniques de cryptographie ... techniques de sécurité ou des groupes de. |

|

Sujets des exercices dirigés Sécurité et Réseaux UE RSX 112 2007

G. Florin S. Natkin Exercice 10 : Changement périodique de clés en cryptographie à clés ... 4 g. 1 |

|

Sujets des exercices dirigés Technologie pour les applications client

20 août 1992 G. Florin S. Natkin |

|

Sujets des exercices dirigés Réseaux et communication Seconde

20 août 1992 2002-2003. G. Florin E. Gressier |

|

Technologie des applications client-serveur UE RSX 102 Support

G. Florin E. Gressier |

|

Thème Cryptage dimage par un signal unidimensionnel quelconque

[15] G. Florin S. Natkin |

|

Sujets des exercices dirigés

G. Florin S. Natkin |

|

I-Introduction à la sécurité des systèmes d information

G. Florin S. Natkin 6. CADRE JURIDIQUE (3). Loi no 85-660 du 3/7/1985 ... Loi relatives à l'usage de la cryptographie (loi du 19/03/99). |

| LES TECHNIQUES DE CRYPTOGRAPHIE G Florin S Natkin |

| LES TECHNIQUES DE CRYPTOGRAPHIE |

| LES TECHNIQUES DE CRYPTOGRAPHIE - Cnam |

| LA SÉCURITÉ G Florin S Natkin |

| Cryptographie évolutionniste - Zenk - Security |

| Thème Cryptage dimage par un signal unidimensionnel quelconque |

| Utilisation dune rotation 3D et des systèmes chaotiques pour le |

| Etude sur lApplicabilité de la Cryptographie Asymétrique aux |

| Implémentation dun protocolepdf - Université de Bejaia |

| Diapositive 1 - LIP6 |

|

LES TECHNIQUES DE CRYPTOGRAPHIE G Florin, S Natkin

cryptographie est un cryptographe) - L'art de casser des chiffres est la cryptologie ou cryptanalyse (un spécialiste de cryptanalyse est un cryptanalyste, |

|

LES TECHNIQUES DE CRYPTOGRAPHIE

2 jan 2001 · LES TECHNIQUES DE CRYPTOGRAPHIE G Florin S Natkin Un crypto- système est l'ensemble des deux méthodes de chiffrement et de |

|

LES TECHNIQUES DE CRYPTOGRAPHIE - Département

2 jan 2001 · LES TECHNIQUES DE CRYPTOGRAPHIE G Florin S Natkin Un crypto- système est l'ensemble des deux méthodes de chiffrement et de |

|

Introduction à la sécurité des systèmes d information - Département

systèmes techniques de plus en plus complexes, dans des domaines de plus en LES TECHNIQUES DE CRYPTOGRAPHIE G Florin S Natkin Mars 2003 |

|

Cryptographie évolutionniste - Zenk - Security

Mots-clés: algorithmes-génétiques, évolutionnistes, cryptographie, chiffrement, [3] Florin G et Natkin S " les techniques de la cryptographie " CNAM 2002 |

|

Thème Cryptage dimage par un signal unidimensionnel quelconque

[15] G Florin, S Natkin, 'LES TECHNIQUES DE CRYPTOGRAPHIE', mars 2002 [ 16] : Z Amrani, S Chitroub et A Boukhari , Cryptage d'Images par Chiffrement |

|

UNIVERSITE MOHAMMED V FACULTE DES SCIENCES - Toubkal

Figure 3: Principales techniques en cryptographie [FLO02] Florin G et Natkin S les techniques de la cryptographie CNAM 2002 [GIL03] Henri Gilbert |