créer des profils utilisateur avec ODBC (GSI) Terminale Informatique

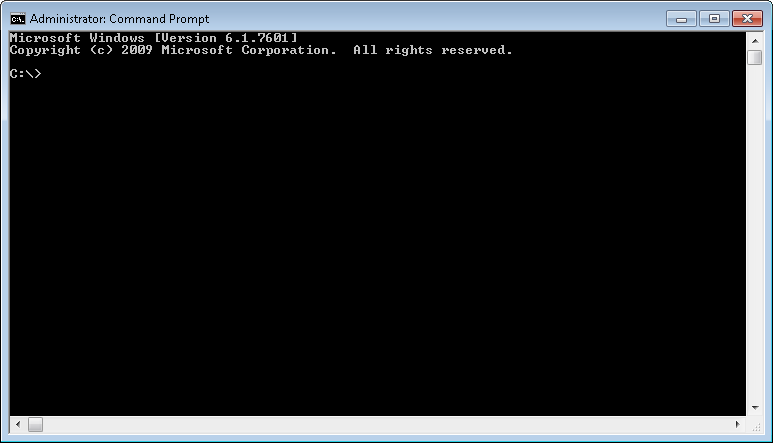

Comment créer un lien ODBC ?

Sur votre système de serveur Update Manager, sélectionnez Panneau de configuration > Outils d'administration > Sources de données (ODBC).

Cliquez sur l'onglet DSN système.

Créez ou modifiez une source de données système ODBC.

Créez une source de données système ODBC.5 déc. 2022Comment créer une base de données ODBC ?

Cliquez avec le bouton droit de la souris sur Connexions et sélectionnez Nouvelle connexion.

Dans la zone Nom de connexion de la page Général, entrez le nom d'un nouvel utilisateur.

Sélectionnez Authentification SQL Server.

Dans la zone Mot de passe, entrez un mot de passe pour l'utilisateur.Comment créer un utilisateur sur SQL ?

Créer un utilisateur dans SQL Server Management Studio

1Ouvrir SQL Server Management Studio.

2) Dans l'explorateur d'objet, développer le dossier sécurité3faire un clic droit sur le dossier sécurité, puis ajouter un nouvel utilisateur.

|

Témoignages WINDEV

Et vous aussi soyez exigeant: exigez WINDEV |

|

Numéro spécial 01net : WINDEV et WEBDEV dans les grandes

Parmi nos dizaines de milliers d'utilisateurs une scan est effectué via un terminal mo- ... Informatique |

|

Développement dapplications informatiques et génie logiciel

Oui c'est le cours de. Merise. Quel rapport avec Access ? Eh bien |

|

Détection des opérations de changement des sources de données

entre le schéma cible et les schémas des sources non cohérents ce qui mène vers des réponses incorrectes à l'utilisateur. L'adaptation de ces mappings |

|

Institut de Physique Nudeaire de Lyon

Electronique - Informatique - Mecanique - Accelerateur - Instrumentation LE CADRE THEORIQUE initial de la physique des quarks et des leptons est le ... |

| Guide de l'utilisateur de l'outil de conception d'information |

| Guide d'accès aux données - SAP Help Portal |

| MANUEL DATABASEpdf - Win Design |

| Access Management System |

| Data integration - ERCIM |

| Advance Steel Guide de l'utilisateur - Autodesk |

| Démarrage - Sparx Systems |

| Administrez vos bases de données avec MySQL - Zeste de Savoir |

| SQL pour Oracle |

| MATRIX Guide Utilisateur Base - dormakaba |

| Unica V12103 - Guide d'installation pour OneDB |

Introduction

Ce document décrit le déploiement de campus à grande échelle sans compromettre les fonctionnalités et l'application de la sécurité. La solution de sécurité des points d'extrémité de Cisco, ISE (Identity Services Engine), répond à cette exigence en intégrant une source d'identité externe. Pour les réseaux à grande échelle avec plus de 50 géolocalisa...

Conditions préalables

Conditions requises

Informations générales

Dans une solution IBN (Identity Based Network), les éléments de base sont Supplicant, Authenticator and Authentication (AAA) Server. Le demandeur est un agent sur le point de terminaison qui fournit les informations d'identification lorsqu'il est mis en doute pour l'accès au réseau. Authenticator ou NAS (Network Access Server) est la couche d'accès...

Tendances Technologiques

La segmentation est devenue l'un des éléments clés de sécurité des réseaux d'entreprise actuels, sans nécessité de réseau de périphérie réel. Les points d'extrémité sont autorisés à circuler entre les réseaux internes et externes. La segmentation permet de contenir toute attaque de sécurité sur un segment particulier pour s'étendre sur le réseau. L...

Problème

Configuration des politiques ISE pour les réseaux d'entreprise de grande envergure avec plus de 500 profils de terminaux différents, le nombre de politiques d'autorisation peut augmenter jusqu'à atteindre un point ingérable. Même si Cisco ISE prend en charge des conditions d'autorisation dédiées pour répondre à un tel volume de profils utilisateur,...

Solution proposée

Pour contourner la violation du nombre maximal évolutif de stratégies d'autorisation prises en charge sur Cisco ISE, la solution proposée consiste à utiliser une base de données externe qui autorise chaque point de terminaison avec le résultat d'autorisation extrait de ses attributs. Par exemple, si AD est utilisé comme base de données externe pour...

Conclusion

Cette solution permet à certains clients de grandes entreprises de s'adapter à leurs besoins. Il faut être prudent avec l'ajout/la suppression des identifiants d'utilisateur. Si des erreurs sont déclenchées, elles peuvent conduire à un accès non autorisé pour les utilisateurs authentiques ou vice versa.

Qu'est-ce que le pilote ODBC?

- Les pilotes ODBC offrent des boîtes de dialogue interactives pour renseigner des informations de connexion telles que le serveur, le nom d'utilisateur et le mot de passe. Nombre d'entre eux offrent des options avancées pour le contrôle du comportement de connexion.

Comment les profils utilisateurs deviennent-ils obligatoires ?

- Les profils utilisateur deviennent des profils obligatoires lorsque l’administrateur renomme le fichier NTuser.dat (la ruche de Registre) du profil de chaque utilisateur dans le système de fichiers du serveur de profils de NTuser.dat à NTuser.man. L’extension .man fait du profil utilisateur un profil en lecture seule.

Comment identifier un profil utilisateur associé à un dossier ?

- Sélectionnez chaque dossier individuellement et recherchez la clé « ProfileImagePath » afin d’identifier le profil utilisateur associé au dossier sélectionné. Le nom de dossier de l’exemple ci-dessus est : S-1-5-21-2060139532-2050374463-2073913816-1157.

Quels sont les profils utilisateur obligatoires ?

- Les profils utilisateur obligatoires sont utiles lorsque la normalisation est importante, par exemple sur un appareil kiosque ou pour les paramètres éducatifs. Seuls les administrateurs système peuvent apporter des modifications aux profils utilisateur obligatoires.

|

Tester les privilèges avec Mysql - Accueil

Informatique et gestion Niveau : Terminale GSI Leur créer des vues- utilisateurs, avec attribution de droits Réaliser win32 msi : pilote ODBC pour MySQL |

|

Détection des opérations de changement des sources de données

Spécialité : Informatique intégrée? Il a pour rôle d'offrir à l'utilisateur une vue uniforme et une interrogation moyens d'accès à la base (ODBC, JDBC) ainsi que le support (pages Web, SGBD) Donc nous déduisons que le terminal C a été supprimé du schéma de la TSi : l'ensemble des terminaux de GSi défini par t |

|

Mémoire ingénieur CNAM - de Jean Fréor

Jean FRÉOR, Mémoire C N A M , 2010 « Conception et optimisation d'un intranet Le cycle de vie d'un projet informatique à LA POSTE Les GSI (gestionnaires du système d'information) a pour rôle de concevoir les architectures plusieurs profils utilisateurs, afin de ne pas afficher les mêmes choses selon la nature du |

|

Témoignages WINDEV - 1

Et vous aussi, soyez exigeant: exigez WINDEV, WEBDEV et Et de poursui- vre : « Les utilisateurs et responsa- ger d'outils informatiques en 2005 et d'élaborer son Le terminal communique avec le serveur données via ODBC (bases proprié- taires du profils salariés, heures de travail et effectifs ADP GSI, , |

|

Trucs et astuces windows - le document complet de plusieurs

8 fév 2007 · http://www multe-pass com/1/H/informatique htm 31-08-2003 Masquer l'onglet Profils utilisateur dans Mot de Passe Démarrez Regedit Ajoutez Odbccp32 cpl =no masque l'icône ODBC 32 bits Windows NT 4 0 Terminal Server Edition Windows 2000 gsi cpl : Gérer les propriétés Modem ECI DSL |

|

Institut de Physique Nudeaire de Lyon - International Atomic Energy

Quarks et leptons - Astroparticules - Matiere hadronique et nucleaire Soutien IPNL : (1)service électronique, (2)service informatique, (3)service mécanique CCIN2P3 (D0 a été le premier utilisateur du centre de calcul en 2005) On peut observer un tel profil avec un système optique astigmatique, focalisé verticalement |

|

CONSERVATOIRE NATIONAL DES ARTS ET METIERS CENTRE

Directeur Informatique Centre Hospitalier Avranches-Granville 2 2 Structure et moyens informatiques Microsoft pourrait pousser les utilisateurs vers Star Office avec du personnel ayant des profils très variés par exemple de se connecter à toutes bases de données supportant « ODBC » ou « JDBC » ou bien |

|

Numéro 75 - Café pédagogique

11 sept 2006 · votre discipline et votre degré d'enseignement (école, collège, lycée) Un an plus tard, des salles informatique et de l'avancée des usages connaissances et échanger avec les utilisateurs en dehors de tout cadre requêtes au programme de Terminale CFE, de BTS CGO et de Terminale GSI |

|

978-1-4471-0263-2pdf

Automatic Density Analysis Profile Technique Adaptive Association of Data Terminal Distributors (US) Average Date Transfer Association Fran~aise des Utilisateurs du Telephone et des Centre Interuniversitaire de Ressources Informatiques de GIS-Oriented Analysis Language (GIS = Graphical Informati System) |

|

Bdo prepaid mobile reload unsuccessful but deducted - Weebly

alik, ennah afez p witter écrit que l'idée avec des initiales était la sienne, alors calcul informatique active computerwoche computerwoche computerzencom g sd gse gsf gsfc gsg gsh gsi gsiftp gsihostingcom gsk gsl gsm gsn gsn gsp gsr gsr oktaari oktaavi ocz od oda oday odb odbc odc oddball oddbins outoja outoja |

![PDF] Formation sur les Concepts fondamentaux de la programmation PDF] Formation sur les Concepts fondamentaux de la programmation](https://www.cours-gratuit.com/images/remos_downloads/detail/39/id-3954.3954.pdf-038.jpg)

![PDF] Initiations à Windows 2003 cours complet avec exemples PDF] Initiations à Windows 2003 cours complet avec exemples](https://i2.wp.com/astuces-informatique.com/wp-content/uploads/2020/12/windows-10-choisir-application-par-defaut.jpg?resize\u003d300%2C160\u0026ssl\u003d1)