securité informatique pdf

|

Chap I : Introduction à la sécurité informatique

Les exigences de la sécurité de l'information au sein des organisations ont conduit à deux changements majeurs au cours des dernières décennies |

|

Cours de Sécurité Informatique

Cours de Sécurité Informatique Pierre-François Bonnefoi Page 2 P-F Bonnefoi 2 La représentation informatique de document faite à base d'octets : — au |

|

La sécurité informatique Plan de lexposé Quelques chiffres

La sécurité informatique CERAM « Fondamentaux des sciences de l'information » Bruno MARTIN Laboratoire I3S-CNRS Département d'informatique Université de |

|

Sécurité informatique

Ce chapitre introduit les notions de base de la sécurité informatique : menace risque vulnérabilité; il effectue un premier parcours de l'ensemble du domaine |

|

Sécurité informatique

Evalue les procédés de chiffrement les produits et systèmes relevant des technologies de l'information et les procédés de protection contre les signaux |

|

Sécurité informatique: introduction

pdf /Presentation- ISO17799-2005 pdf License Pro Introduction `a la sécurité informatique Page 27 Généralités La sécurité en entreprise Références |

|

Securite-Informatique-Cours-et-TDpdf

Sécurité Informatique DR M A FERRAG 2018 6 CHAPITRE 1 : INTRODUCTION A LA SECURITE INFORMATIQUE - L'architecture de sécurité OSI - Les services de |

Qu'est-ce que la sécurité informatique PDF ?

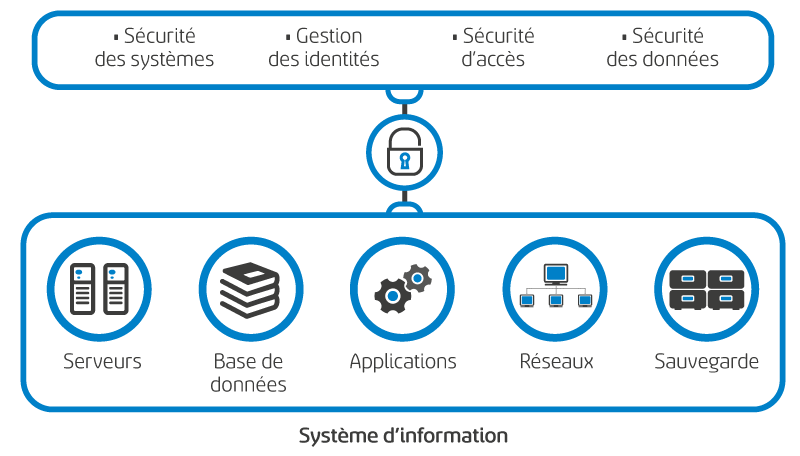

La sécurité informatique, d'une manière générale, consiste à assurer que les ressources matérielles ou logicielles d'une organisation sont uniquement utilisées dans le cadre prévu.

C'est quoi la sécurité informatique ?

La sécurité IT (ou sécurité informatique) est un dispositif vaste et multiforme visant à protéger un réseau informatique et ses données contre toute violation, fuite, publication d'informations privées ou attaque.

Quels sont les trois principes de la sécurité informatique ?

Fondements de la sécurité informatique

L'intégrité : garantir que les données sont bien celles que l'on croit être.La disponibilité : maintenir le bon fonctionnement du système d'information.La confidentialité : rendre l'information inintelligible à d'autres personnes que les seuls acteurs d'une transaction.Outils anti-malware

Ad-Aware.AdwCleaner.Malwarebytes Anti-Exploit.Malwarebytes Anti-Malware.Spybot S&D (Safer Networking)SpywareBlaster.SpywareGuard.Windows Defender.

|

Chap. I : Introduction à la sécurité informatique

nom de sécurité informatique. Laurent Poinsot. Chap. I : Introduction à la sécurité informatique. Page 3. Introduction. Types d'attaques. |

|

Sécurité informatique

Règles de contrôle. Sécurité informatique. Règles et procédures. Éléments logiciels et matériels. Architecture informatique. Architecture de sauvegarde. |

|

SUPPORT DE COURS DE SECURITE INFORMATIQUE ET CRYPTO.

15 janv. 1977 Cours de Sécurité Informatique & Crypto. / Dr. YENDE RAPHAEL Grevisse. PhD. II.2.2.2. CARACTERISTIQUES DES VIRUS . |

|

GUIDE DES BONNES PRATIQUES DE LINFORMATIQUE

Réalisé par le biais d'un partenariat entre l'Agence Nationale de Sécurité des Systèmes d'Information (ANSSI) et la CPME ce guide a pour objectif de vous |

|

Sécurité Informatique

28 nov. 2021 Quel est l'objectif de la sécurité informatique ? ... PDF lecteur PDF. Fabrice.Prigent@laposte.net. Sécurité Informatique/ November 28 2021. |

|

Sécurité informatique

Aspects techniques de la sécurité informatique . pdf. [19] Laurent Bloch. Les systèmes d'exploitation des ordinateurs – Histoire fonc-. |

|

Sécurité informatique: introduction

2008-2009. License Pro. Introduction `a la sécurité informatique http ://www.clusif.asso.fr/fr/production/ouvrages/pdf/Presentation-. ISO17799-2005.pdf. |

|

SÉCURITÉ INFORMATIQUE

Elles caractérisent ce à quoi s'attendent les utilisateurs de systèmes informatiques en regard de la sécurité : 1. disponibilité : demande que l'information sur |

|

Guide Dhygiène Informatique de lANSSI

afin de prendre en compte dès la rédaction des exigences applicables au futur prestataire |

|

Securite Informatique - Ethical Hacking.pdf

11 juin 2009 Sécurité informatique. Apprendre l'attaque pour mieux se défendre. 2.1.5 Les hackers universitaires. Ce sont des hackers libres ... |

|

Cours d'informatique générale - cours-gratuitcom

I : Introduction à la sécurité informatique Introduction Types d’attaques Services de sécurité Typologie des attaques informatiques Pour donner une idée des domaines couverts par la sécurité de l’information considérons les exemples de violation de sécurité suivants : l’utilisateur A transmet un ?chier à l’utilisateur B |

|

LA SÉCURITÉ INFORMATIQUE

La sécurité informatique c’est l’ensemble des moyens mis en œuvre pour réduire la vulnérabilité d’un système contre les menaces accidentelles ou intentionnelles Il convient d'identifier les exigences fondamentales en sécurité informatique Elles caractérisent ce à quoi |

|

Ompliments de Sécurité informatique

informatique sont couverts dans les six chapitres de ce petit livre Nous espérons que les titres vous indiqueront ce que vous devez savoir sur le contenu : Chapitre 1 : Évaluer les menaces pour la sécurité Chapitre 2 : Initier une politique de sécurité Chapitre 3 : Établir une défense coordonnée |

Quels sont les principes de sécurité informatique?

La principes de sécurité informatique 2. Le chiffrement symétrique 3. Le chiffrement asymétrique 4. L’intégrité 5. L’identification 6. Les signatures digitales 7. Les protocoles d’échange de clés 8. L’analyse de risques et plan de sécurité Politique de sécurité considèrant les aspects physiques et logiques

Quels sont les sujets principaux de la sécurité informatique?

Ainsi, il y a beaucoup de concepts et d’idées à considérer. Ce chapitre fournit une vue générale des sujets principaux de la sécurité informatique. On commencera par un exposé des types d’attaques qui créent le besoin de services et de mécanismes de sécurité de réseau. Laurent Poinsot Chap. I : Introduction à la sécurité informatique

Comment fonctionne la sécurité informatique?

Vous pouvez toujours avoir des scans ou tentatives de connexion depuis la france, mais à côté des attaques provenant du monde entier ce sera une goute d'eau. En effet, la sécurité informatique fonctionne par paliers. On empile, couche après couche, des mesures de sécurité qui ensemblent forment une stratégie de protection personnalisée.

Est-ce que le cours de sécurité informatique est gratuit ?

Apprendre n'a jamais été aussi simple et facile. Heureusement, de plus en plus de gens sont prêts à partager leur expérience et de connaissances avec les autres et ils ne veulent pas de compensation pour cela. Le cours Cours Sécurité informatique est entièrement gratuit et l'auteur ne veut pas de compensation.

| LA SÉCURITÉ INFORMATIQUE |

| LA SÉCURITÉ INFORMATIQUE |

| Sécurité Informatique - Telecom Paris |

| Doc - securite informatique - ac-grenoblefr |

| Chap I : Introduction à la sécurité informatique |

| Searches related to securité informatique pdf filetype:pdf |

|

Sécurité informatique

engagement et prise de position ferme et claire de la direction de l'entreprise quant à la protection à accorder aux actifs informationnels Niveau 2 : Directives |

|

Chap I : Introduction à la sécurité informatique - LIPN

Services de sécurité Typologie des attaques informatiques Chap I : Introduction à la sécurité informatique Laurent Poinsot UMR 7030 - Université Paris 13 |

|

SÉCURITÉ INFORMATIQUE - cours Yves LESCOP - Free

d'identifier les exigences fondamentales en sécurité informatique Elles caractérisent ce à quoi s'attendent les utilisateurs de systèmes informatiques en regard |

|

Cours de Sécurité Informatique - X-Files

Un logiciel malveillant (malware en anglais) est un logiciel développé dans le but de nuire à un système informatique — le virus : programme se dupliquant |

|

Cours sécurité informatique - Academie pro

Services, mécanismes et attaques Nizar chaabani securité informatique 10 ▫ Attaques de sécurité: Actions qui entraînent la compromission de |

|

Les bonnes pratiques de la sécurité informatique en entreprise

les produits de sécurité informatique qui à eux-seuls, ne suffisent pas à garantir votre sécurité et l'attention de l'utilisateur de PDF, les lecteurs de médias, etc |

|

Introduction à la Sécurité Informatique

10 jan 2012 · Injecte des faux messages et Intercepte l'information transmise mardi 10 janvier 2012 Page 5 Le but de la sécurité informatique |

|

Sécurité informatique: introduction - doc-developpement-durableorg

Introduction `a la sécurité informatique Les objectifs de la sécurité informatique Etat de l' http ://www clusif asso fr/fr/production/ouvrages/ pdf /Presentation- |

![PDF] Cours Sécurité informatique cours et formation gratuit PDF] Cours Sécurité informatique cours et formation gratuit](https://docplayer.fr/docs-images/24/2797894/images/27-0.png)

![PDF] Sécurité informatique cours et formation gratuit PDF] Sécurité informatique cours et formation gratuit](http://images.amazon.com/images/P/2100549928.08.LZZZZZZZ.jpg)

![Livre PDF [ Sécurité informatique - Principes et méthode ] - Cours Livre PDF [ Sécurité informatique - Principes et méthode ] - Cours](https://www.morbihan.gouv.fr/var/ide_site/storage/images/media/images/2015_01_conseils-infosm/113898-4-fre-FR/2015_01_conseils-infosm.jpg)

![PDF] Cours Sécurité informatique cours et formation gratuit PDF] Cours Sécurité informatique cours et formation gratuit](https://waytolearnx.com/wp-content/uploads/2018/11/QCM-Securit%C3%A9-informatique-800x445.jpg)

![PDF] Support complet d Introduction à la sécurité informatique PDF] Support complet d Introduction à la sécurité informatique](https://imgv2-2-f.scribdassets.com/img/document/120886361/298x396/5d2ee5e3b1/1542755609?v\u003d1)

![PDF] La sécurité des réseaux informatique cours et formation gratuit PDF] La sécurité des réseaux informatique cours et formation gratuit](https://0.academia-photos.com/attachment_thumbnails/34238280/mini_magick20190324-539-nnzqhw.png?1553482118)

![PDF] Cours d'informatique sécurité pdf PDF] Cours d'informatique sécurité pdf](https://www.ssi.gouv.fr/uploads/2016/10/guide_bonnes_pratiques_maritimes_couv.jpg)