principe de fonctionnement du vpn pdf

|

Fonctionnement des réseaux VPN

Un bon exemple d'une société qui a besoin d'un VPN d'accès à distance serait une grande entreprise avec des centaines de vendeurs actifs à l'extérieur Le VPN d'accès à distance permet des connexions sûres et cryptées entre le réseau privé d'une société et les utilisateurs distants en passant par un fournisseur de services |

|

Les Réseaux Privés Virtuels (VPN)

• Principes de \"tunneling\" • Principaux usages des VPN • Protocoles de \"tunneling\" des VPN Rappel sur PPP Protocoles PPTP L2TP • Sécurité des connexions VPN Sommaire 6 Rappel Tunneling • Caractéristiques : Un tunnel sert à transporter des données d’un point A vers un point B |

|

Présentation sur les VPN

d'interconnexion (de façon transparente) Nous verrons plus en détail cet aspect important du VPN Finalement il n'y a pas qu'une seule façon de déployer un VPN : Dans la plupart des cas le protocole IPSec est utilisé Mais il n'est pas le seul Les spécifications de votre VPN dépendra aussi de l'utilisation que vous allez en faire |

Quels sont les avantages d’unvpn ?

Le VPN sécurise votre connexion internet Un autre argument est l’internet sécurisé et la protection de vos données sur internet. Que ce soit clair en ce qui concerna la protection de vos données. Ce n’est pas celle qui se trouve sur votre appareil, comme les fichiers sur le disque dur. Mais celles qui transitent sur internet comme un mot de passe.

Qu'est-ce que le VPN ?

Les VPN ont pris de l’ampleur depuis Hadopi et des services payants sont proposés dans le but de cacher son IP sur les réseaux P2P. Si on demande la définition à des internautes, on aura comme réponse “Ce sont des services pour anonymiser est se cacher” alors que ce n’est pas vraiment l’objectif premier.

Comment utiliser OpenVPN ?

Pour ce faire, on a deux parties : Le serveur VPN dans l’entreprise Le client VPN sur le PC de l’employé Un client est installé sur l’ordinateur de l’employé qui contacte le serveur de l’entreprise. Il existe de multiples clients, comme par exemple Cisco AnyConnect. Ou encore en logiciel libre, on peut utiliser OpenVPN.

Comment fonctionne un VPN ?

Seuls les utilisateurs ou les groupes qui sont enregistrés dans ce vpn peuvent y acceder. Les données transitent dans un tunnel après avoir été chiffrées. Tout se passe comme si la connexion se faisait en dehors d'infrastructure d'accès partagé comme Internet. et de désencapsulation.

Qu’est-ce qu’un Vpn ?

Le VPN est un service qui permet de connecter deux réseaux à travers un tunnel sécurisé. C’est à dire que les données qui transitent par ce tunnel sont chiffrées afin notamment de protéger contre les attaques MIM (Man in the Middle). Pour plus d’informations sur le chiffrement, retrouvez toutes les explications sur la page suivante. D’où la traduct

Fournisseurs de Vpn “Grand Public” et Le Business Des Vpn

Depuis peu il existe des services VPN grands publics (NordVPN, ExpressVPN, CyberGhost, ProtonVPN, …). Ces derniers misent sur la sécurité et l’anonymisation pour vendre des solutions clés en main. Du moins c’est le discours marketing. 1. L’internaute s’inscrit et paye un abonnement à un fournisseur VPN. 2. Ensuite il installe le client sur son ordi

La Connexion Vpn en Pratique

Ci-dessous on détaille un peu le fonctionnement, mais en gros le principe est de lancer la connexion au réseau privé. Une fois active, tout le trafic interne passe par cette dernière et c’est terminé. malekal.com

Sécurité et Anonymisation avec Un Vpn

Masquer l’adresse IP Nous venons de voir comment cela fonctionne. Les solutions proposées visent donc à faire passer tout votre trafic internet par le tunnel sécurisé. Le serveur et service internet verra alors l’adresse IP du serveur et non votre adresse IP personnelle. Il s’agit donc ici de masquer votre adresse IP pour un semblant d’anonymisation. Protéger votre activité en ligne Le second aspect et que le trafic passe par un tunnel sécurisé qui ne peut pas être lu par un attaquant. Cela permet de protéger votre activité sur internet. Cela permet donc de chiffrer la connexion ce qui s’avère utile lorsque vous vous connectez depuis une connexion non sûre. Par connexion non sûre, on parle des connexion public et partagées comme les écoles, MacDonald, etc. Par contre, chez vous cela n’a pu d’intérêt. En effet, sur ces connexions vous pouvez faire l’objet d’attaque de typ

Les Limites de La Sécurité Des Vpn

C’est là le seul aspect d’anonymat. Il ne sert qu’à masquer son adresse IP et ne protège pas contre toutes les techniques de pistage et suivi d’internautes. Bien entendu, si tout le trafic passe par le serveur, il est tout à fait possible de “lire” ce qui passe notamment si vous ne vous connectez pas à des sites sécurisés (HTTPs). Si ces services s

Quand Utiliser Un Vpn ? Avez-Vraiment Besoin d’un Vpn ?

Utiliser ce système sur un ordinateur de bureau n’est pas très utile sauf cas particuliers. Pour un surf au quotidien depuis son ordinateur de bureau personnel chez soi, cela n’apporte aucune sécurité supplémentaire. Et donc c’est plutôt lorsque vous vous connectez à des réseaux publics et peu sûr que cela s’avère utile. En général, vous en avez be

Quel Est Le Meilleur Vpn ?

Sur le site, un article existe autour des comparatifs et liste des VPN gratuits. Le but est de vous aider à bien choisir et qui ne pose pas de problèmes de confidentialité, etc. Les trois ténors considérés comme les meilleurs VPN sont : CyberGhost, NordVPN, ProtonVPN et ExpressVPN. Ces derniers sont très simple à utiliser et à installer. Certaines

Comment Configurer et Installer Un Vpn

Le site propose différents tutoriels poru vous guider poru installer et configurer un VPN sur Windows ou Android. malekal.com

en Vidéo

Une démonstration en action dans cette vidéo qui récapitule toutes les informations afin de bien comprendre ces réseaux privés. malekal.com

|

Les Réseaux Privés Virtuels (VPN) Définition dun VPN

Tunnels – Principe de fonctionnement. • Le transport de données se fait par encapsulation : ? Extrémité du tunnel: données à transporter insérées dans un. |

|

Rseaux Privs Virtuels - Vpn

2 - Principe de fonctionnement. 2.1 - Principe général. Un réseau Vpn repose sur un protocole appelé "protocole de tunneling". Ce protocole permet de faire |

|

Chap-8-Les VPN.pdf

les VPN. Page 2 / 10. 2 Principe de fonctionnement d'un VPN. Un réseau VPN repose sur un protocole appelé "protocole de tunneling". Ce protocole permet. |

|

Mobilité et Sécurité sur le réseau Réaumur mise en place de

16 juin 2006 Principe de fonctionnement . ... Protocole utilisé pour réaliser une connexion VPN. ... Fichiers de configuration d'Openvpn . |

|

Fonctionnement de RADIUS - Cisco

Le protocole de Remote Authentication Dial-In User Service (RADIUS) a été développé par Livingston Enterprises Inc. |

|

Réseaux privés virtuels (VPN) Comment fonctionne le PATH MTU

Fonctionnement de IPSec Passive Mode. Routeur Transmet: - IKE pour le trafic à chiffrer. S'il y a une réponse le tunnel est établi comme d'habitude. |

|

Travaux pratiques VPN IPsec CISCO de site à site

Cette liaison est un tunnel VPN IPsec utilisé afin de sécuriser une connexion entre deux sites. Afin de mieux comprendre le principe du fonctionnement des |

|

Les techniques de tunnels VPN

20 mars 2007 publique dans la configuration de SSH ... Principes du NAT-Traversal : ... Tutoriel VPN - Protocoles et fonctionnement des réseaux. |

|

VPN et Solutions pour lentreprise

la solution VPN. – offre pas (ou peu) de protection du contenu. ?. Avantages. – une couverture géographique mondiale. – le coût de fonctionnement le. |

|

Présentation sur les VPN

13 févr. 2004 Le principe est est de faire transiter n'importe quel type de donnée IP à travers un canal sécurisé. Considérons 2 passerelles : elles seront ... |

|

Les Réseaux Privés Virtuels (VPN) Définition dun VPN

QOS bien meilleure dans le cadre d'une offre VPN d'opérateur Tunnels – Principe de fonctionnement Configuration du protocole de la couche réseau |

|

I Le concept de réseau privé virtuel

b) Un peu plus sur le fonctionnement du VPN Le principe du protocole PPTP ( RFC2637) (Point To Point Tunneling Protocol) est de configuration de pptpd |

|

Présentation sur les VPN

13 fév 2004 · Le but d'un réseau privé virtuel (Virtual Private Network ou VPN) est de des conditions d'exploitation, d'utilisation et de sécurité à travers un Le principe est est de faire transiter n'importe quel type de donnée IP clés, celle-ci sera alors créée en accord avec la configuration définie par l'administrateur |

|

Mémoire de fin de cycle Mise en place dune solution VPN sur pare

1 2 9 Le protocole DHCP (Dynamic Host Configuration Protocol) 10 1 3 Sécurité 1 10 le fonctionnement d'un VPN poste `a site[10] Le principe de tunneling consiste `a construire un chemin virtuel apr`es avoir identifier l'émetteur |

|

Réseaux privés virtuels (VPN) Comment fonctionne le PATH - Cisco

Concentrateur VPN sans pare-feu intégré Vers le WAN Configuration du concentrateur est dynamique Fonctionnement de IPSec Passive Mode Routeur |

|

VPN - Département Informatique - Cnam

s 3 Communications fiables : sûres de fonctionnement 'dependable' s Principe général : protocole avec défi 'challenge' configuration ou de comptabilité : |

|

Les RPV (Réseaux Privés Virtuels) ou VPN (Virtual Private Networks)

VPN est un principe : il ne décrit pas l'implémentation effective de ces Serveur VPN à l'intérieur d'une DMZ : La configuration des éléments sera plus ou Il est probable que vous utilisiez déjà ces systèmes d'exploitation et que vous les |

|

Livre Blanc Smile - VPN open source - ASPROM

Ce livre blanc, consacré aux principes et outils des VPN, les réseaux virtuels privés, œuvre et configuration, afin d'aider le lecteur dans la sélection d'outils adaptés fonctionnement, plusieurs modes d'encapsulation et plusieurs méthodes |

|

VPN

Un réseau VPN repose sur un protocole appelé "protocole de tunneling" Ce protocole permet Le principe d'un VPN est d'être transparent pour les utilisateurs et pour les applications y ayant Deux modes de fonctionnement: ○ transport |

|

Les tunnels & les VPN

Plan ○ Le principe des tunnels ○ Les VPN Les VPN ○ La problématique – Je dispose de sites interconnectés par un Lourd en terme de configuration: |

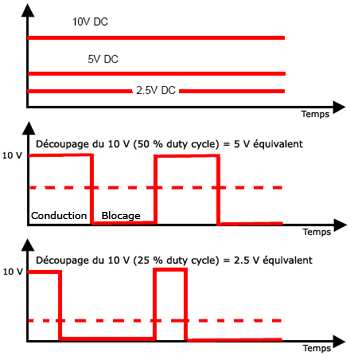

![PDF] Cours alimentation à découpage principe de fonctionnement PDF PDF] Cours alimentation à découpage principe de fonctionnement PDF](https://slideplayer.fr/184994/1/images/4/Principedefonctionnement.jpg)

![PDF] Cours alimentation à découpage principe de fonctionnement PDF PDF] Cours alimentation à découpage principe de fonctionnement PDF](https://www.abcclim.net/images/stories/imagesite/circuit-frigorifique-etat-fluide.png)

![Détendeurs [Froid alimentaire] - Energie Plus Le Site Détendeurs [Froid alimentaire] - Energie Plus Le Site](https://www.abcclim.net/images/stories/imagesite/centrale-eau-glac%C3%A9e.png)

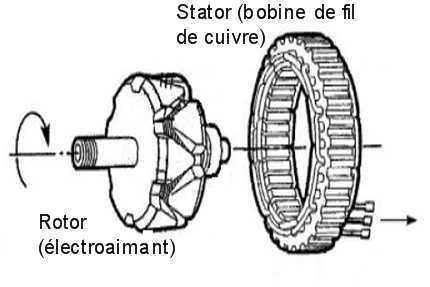

![PDF] Cours alimentation à découpage principe de fonctionnement PDF PDF] Cours alimentation à découpage principe de fonctionnement PDF](https://4.bp.blogspot.com/-ELVSd9EOq9k/Vw7ACEGrf3I/AAAAAAAAJBc/W31tKxyPoRksufkuM8bkMH4xCr_KvuWxACK4B/s1600/D%25C3%25A9marreurs%2Bet%2Bvariateurs%2Bde.png)