cours controle d'acces

|

GUIDE METHODOLOGIQUE POUR LES SYSTEMES DE CONTROLE D’ACCES

Guide réalisé par IGNES GPMSE SVDI Ce guide donne les bonnes pratiques définit les règles de l’art liste les questions à se poser et apporte les réponses adéquates pour le succès d’un projet de contrôle d’accès électronique dans les domaines tertiaire / industriel et résidentiel (individuel et collectif) |

|

Introduction à la sécurité – Cours 3 Contrôle d’accès

Une des bases de la sécurité : On permet à une action d’être exécutée que si elle respectene u certaine politique Permet de renforcer la confidentialitéou l’integrité Contrôle d’accèsdiscrétionnaire– basé sur l’identité et la possesion UNIX/Linux Contrôle d’accèsobligatoire – basé sur l’existence d’un |

|

Le facteur humain est partie prenante dans la sécurité des

Le cours de contrôle d’accès a pour objectif d’examiner la phase qui permet à une personne d’accéder à un système et les moyens mis en oeuvre par le système pour contrôler la personne qui cherche à accéder au système 2 P Paradinas - 2012 Plan : contrôle d’accès |

Quel est le rôle du contrôle d’accès dans le marché de la sécurité ?

En conclusion : De tous les secteurs d’activité du marché de la sécurité, le contrôle d’accès est probablement celui qui implique les décisions les plus en amont de l’installation. Le conseil, ou l’audit, et la rédaction du cahier des charges jouent un rôle fondamental dans l’élaboration d’un système de contrôle d’accès.

Qu'est-ce que le guide de contrôle d'accès électronique ?

Ce guide donne les bonnes pratiques, définit les règles de l’art, liste les questions à se poser et apporte les réponses adéquates pour le succès d’un projet de contrôle d’accès électronique dans les domaines tertiaire / industriel et résidentiel (individuel et collectif).

Comment faire un contrôle accès ?

La Direction doit donc informer de son intention et demander l'avis des instances représentatives du personnel notamment le Comité d’Entreprise et le Comité d'Hygiène, de Sécurité et des Conditions du travail (CHSCT). La mise en place d'un système de contrôle accès doit aussi respecter la loi "INFORMATIQUE ET LIBERTÉ".

Quels sont les avantages d'un contrôle accès ?

De plus, la mise en place d'un contrôle accès ne doit pas faire obstacle au bon fonctionnement des issues de secours et d'une façon plus générale à la sécurité des personnes. Il sera donc nécessaire de tenir compte des préconisations des commissions de sécurité ou pompiers (Asservissements liés au SSI (Système de Sécurité Incendie)). 2.

|

Contrôle daccès

Voir le cours introductif. Le facteur humain est partie prenante dans la sécurité des systèmes. Le cours de contrôle d'accès a pour objectif d'examiner la |

|

Introduction à la sécurité – Cours 3 Contrôle daccès

– UNIX/Linux. – Contrôle d'accès obligatoire – basé sur l'existence d'un Serveur de Sécurité. – Modèles basés sur les rôles |

|

Catalogue portiers & contrôle daccès

Réf. Modules principaux. LEDs de signalisation : appel en cours en communication |

|

Formation au système de contrôle daccès - niveau débutants

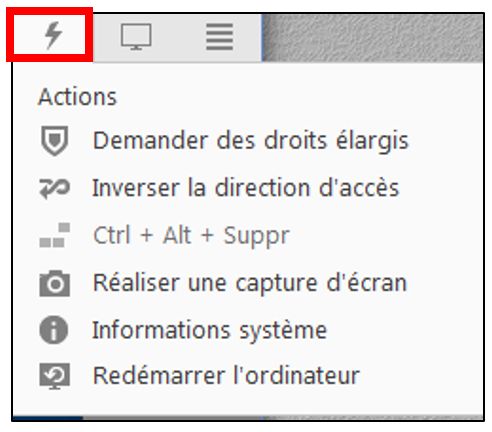

Vous aurez l'occasion d'acquérir des connaissanc- es théoriques et pratiques concernant la configuration du contrôleur de porte AXIS A1001. Au cours de cette |

|

Contrôle daccès

L'installation ne perturbe pas le cours ordinaire des choses et le déroulement du travail au sein de l'entre- prise. Les bâtiments existants même sous la |

|

POLITIQUE CERN POUR LE CONTROLE DACCES A SON

Un projet de management des autorisations fortement informatisé ainsi que la productions des cartes. CERN sont en cours d'installation. De nombreuses autres |

|

HoBAC: famille de modèles de contrôle daccès généralisant ABAC

Attribute-. Based Access Control (ABAC) est l'un des modèles et des normes qui ont reçu une attention significative au cours de ces dernières années. Dans ce |

|

Modèle de contrôle daccès pour XML:Application à la protection

21 nov. 2008 Au cours d'une session un utilisateur peut participer à plusieurs équipes. L'activation des équipes dans une session se fait à la ... |

|

GUIDE METHODOLOGIQUE POUR LES SYSTEMES DE

POUR LES SYSTEMES DE CONTROLE. D'ACCES ELECTRONIQUES Dans la plupart des cas ce contrôle d'accès résidents est associé à un contrôle d'accès prestataire. |

|

Controle daccès pour les grandes infrastructures critiques

17 nov. 2009 Dans PolyOrBAC la politique globale de sécurité de l'infrastructure est donc constituée par l'ensemble des politiques-contrats en cours dans l' ... |

|

Contrôle daccès

Voir le cours introductif. Le facteur humain est partie prenante dans la sécurité des systèmes. Le cours de contrôle d'accès a pour objectif d'examiner la |

|

Introduction à la sécurité – Cours 3 Contrôle daccès

– UNIX/Linux. – Contrôle d'accès obligatoire – basé sur l'existence d'un Serveur de Sécurité. – Modèles basés sur les rôles |

|

Instructions dutilisation

défectueux au cours de cette période. Bosch Security Systems ne garantit pas et ne peut Pour pouvoir utiliser le logiciel de contrôle d'accès. |

|

Contrôle daccès & Authentification Co ôedaccès& u e ca o Un

besoin de sécurité s'affirme le contrôle des accès réseaux. 7/137 Pr Pascal URIEN |

|

Contrôle daccès : la preuve par lexemple

Pour raccorder le logiciel de contrôle d'accès nous utiliserons un câble Ethernet simulateur de modem (sinon |

|

POLITIQUE CERN POUR LE CONTROLE DACCES A SON

Un projet de management des autorisations fortement informatisé ainsi que la productions des cartes. CERN sont en cours d'installation. De nombreuses autres |

|

Formation au système de contrôle daccès - niveau débutants

Vous aurez l'occasion d'acquérir des connaissanc- es théoriques et pratiques concernant la configuration du contrôleur de porte AXIS A1001. Au cours de cette |

|

Adaptation darchitectures logicielles de contrôle daccès dans les

17 sept. 2015 5.54 Temps de génération du graphe de contrôle d'accès . . . . . . . 138 ... Si par exemple |

|

Logiciel de contrôle daccès et de gestion de la sécurité Guide d

Lorsqu'une alarme est générée au cours d'un horaire valide les opérateurs devront accuser réception de cette alarme. Les alarmes s'affichent avec la date et l' |

|

Authentification et contrôle daccés

et de contrôle d'accès : Kerberos. • Autres services d'authentification. • Les certificats d'authentification X.509. – Liste de révocation |

|

Cours NR 1 Controle Daccés PDF Informatique - Scribd

Avis 30 |

|

Introduction à la sécurité – Cours 3 Contrôle daccès - LACL

Contrôle d'accès ? Une des bases de la sécurité : – On permet à une action d'être exécutée que si elle respecte une certaine politique |

|

Contrôle daccès - Cedric-Cnam

Voir le cours introductif Le facteur humain est partie prenante dans la sécurité des systèmes Le cours de contrôle d'accès a pour objectif d'examiner la |

|

Module de contrôle daccès

Ce document fournit toutes les instructions nécessaires à l'utilisation du module de contrôle d'accès (DACM) à partir du lecteur de proximité / clavier du |

|

Formation au système de contrôle daccès - niveau débutants

Au cours de cette formation vous recevrez des explications relatives à la mise en service et aux configurations du contrôleur de porte AXIS A1001 ainsi qu'à la |

|

[DOC] LE CONTROLE DACCÈS

Le contrôle d'accès est une technique qui consiste à soumettre l'entrée d'un établissement ou de locaux à l'intérieur d'une entreprise à une autorisation d' |

|

Contrôle daccès - dormakaba

Les systèmes de contrôle d'accès de DORMA permettent de garantir la sécurité et la gestion des portes et accès des habitations aux immeubles de bureaux en |

|

17_Brochure_Controle_d-acces-HD_489111pdf - Premium Contact

Type d'accès / Portes / Verrouillage / Serrure / Obstacle physique 11 Equipements de l'accès contrôlé 12 Interface avec d'autres systèmes |

|

Contrôle daccès & Authentification Co ôedaccès& ue ca o

Contrôle d'accès Authentification Co ôedaccès u e ca o Pascal Urien Télécom ParisTech http://www enst fr/~urien/ 1/137 Pr Pascal URIEN |

|

Authentification et contrôle daccés - Irisa

Les problèmes de sécurité des protocoles d'authentification et de contrôle d'accès • Un exemple de protocole d'authentification et de contrôle d'accès : |

|

Introduction à la sécurité – Cours 3 Contrôle daccès - LACL

– Modèles intéressants théoriquement : Take-grant, protection schématique 2 Page 3 Contrôle d'accès discrétionnaire – Basé sur |

|

Contrôle daccès : la preuve par lexemple

3 Installation avec RS-485, AMC et Access PE 11 3 1 Montage du contrôleur d' accès et du matériel associé 11 3 2 Installation du câblage 11 3 2 1 |

|

GUIDE METHODOLOGIQUE POUR LES - Premium Contact

Si oui, prévoir un contact pour le contrôle de la position du point d'accès déporté ou intégré au système de verrouillage Si l'information d'alarme est requise (porte |

|

Système daccès • Alarme Intrusion • Contrôle d - RBH Access

Réconciliant les aspects différents de gestion de sécurité peut être stimulant AxiomLite résiste au défi en combinant le Contrôle d'Accès et l'Alarme |

|

Contrôle daccès - Dormakaba

8 Badges d'accès, lecteurs de badge, systèmes de contrôle d'accès: solutions d' accès L'installation ne perturbe pas le cours ordinaire des choses et le |

|

Guide Détection dIntrusion et Contrôle dAccès

Les informations nécessaires (débit, crédit, en cours) peuvent être chargées dans la base de données d'un badge à puce GESTION DES TÂCHES Objectif : |

|

Contrôle daccès

rents systèmes de sûreté : contrôle d'accès, détection intrusion et vidéosurveillance Siemens Building Technologies réunit ce qui se fait de mieux tant en termes |

|

Authentification et contrôle daccés - IRISA

d'authentification et de contrôle d'accès • Un exemple de protocole d' authentification et de contrôle d'accès : Kerberos • Autres services d' authentification |

|

POLITIQUE CERN POUR LE CONTROLE DACCES A SON

Un projet de management des autorisations fortement informatisé ainsi que la productions des cartes CERN sont en cours d'installation De nombreuses autres |

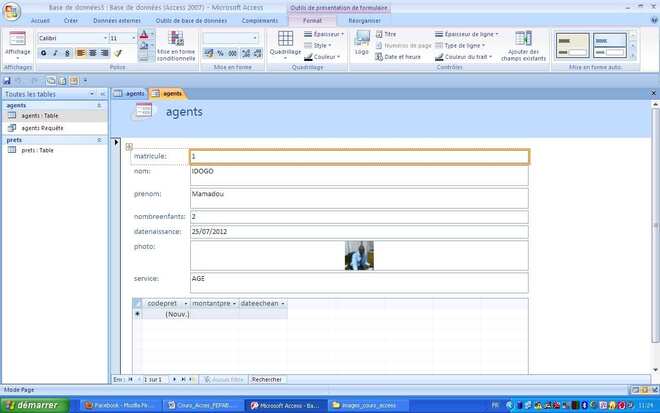

![PDF] Cours Access 2007 simplifié avec exemples pratiques - Cours PDF] Cours Access 2007 simplifié avec exemples pratiques - Cours](https://imgv2-1-f.scribdassets.com/img/document/62592623/149x198/e417d78375/1399918850?v\u003d1)

![PDF] Microsoft Access 2013 cours et formation gratuit PDF] Microsoft Access 2013 cours et formation gratuit](http://www.horofrance.com/images/t1000prox2_xpym6wfl.jpg)

![PDF] Cours pour apprendre MS Access 2013 complet - Cours Access PDF] Cours pour apprendre MS Access 2013 complet - Cours Access](https://i2.wp.com/www.annuair.ma/wp-content/uploads/2021/02/systeme-exploitation-cours.jpg?fit\u003d620%2C330\u0026ssl\u003d1\u0026resize\u003d350%2C200)