Explication rapide sur nos programmes de GSM - Espion-on-line

Comment fonctionne un logiciel espion ?

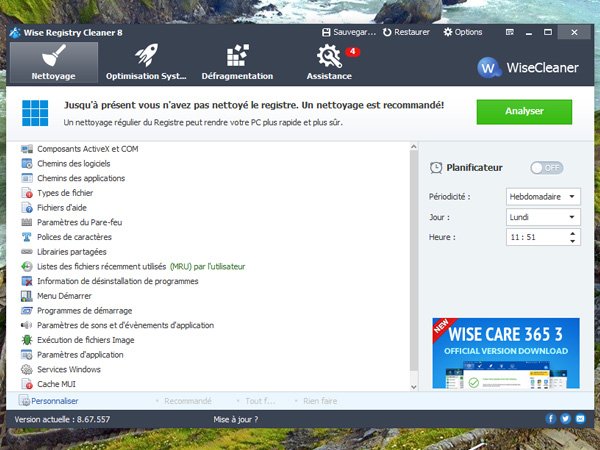

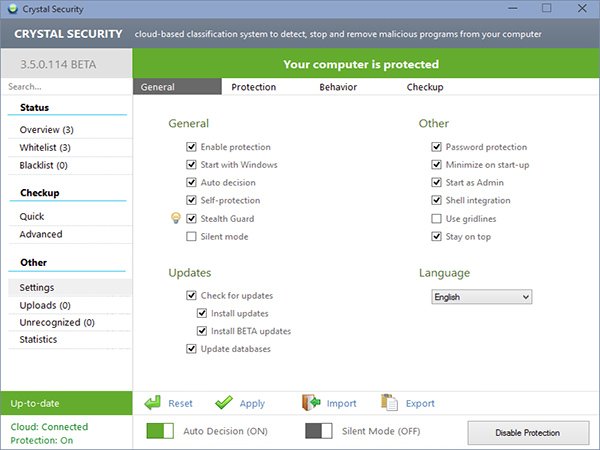

Un logiciel espion est composé de trois mécanismes distincts : Le mécanisme d'infection, qui installe le logiciel. Ce mécanisme est identique à celui utilisé par les virus, les vers ou les chevaux de Troie. Par exemple, l'espiogiciel Cydoor utilise le logiciel grand public Kazaa comme vecteur d'infection ;

Est-ce que les logiciels espions sont légaux ?

De nombreux logiciel espions sont aussi légaux. Ces logiciels sont destinés à une utilisation privée pour surveiller un salarié, son mari, sa femme ou encore ses enfants. Pour rester dans la légalité, il est obligatoire de signaler la présence d'un logiciel espion sur le téléphone ou l'ordinateur.

Comment se propagent les logiciels espions ?

Les logiciels espions peuvent se propager par le biais d’attaques d’hameçonnage qui consistent à envoyer des emails contenant des liens qui, une fois ouverts par l’utilisateur, entraînent le téléchargement d’un logiciel espion. Vous pourriez également être infecté par un logiciel espion en consultant un site Web fictif.

Quel est le rôle d'un espion ?

Un logiciel espion, un mouchard ou un espiogiciel (de l'anglais spyware [ˈspa ɪ wɛ ɚ] 1) est un logiciel malveillant qui s'installe dans un ordinateur ou autre appareil mobile, dans le but de collecter et transférer des informations sur l'environnement dans lequel il s'est installé, très souvent sans que l'utilisateur en ait connaissance.

Pegasus : comment fonctionne le logiciel espion ? • FRANCE 24

10 missions types des espions daujourdhui

Micro espion gsm dans une prise multiple fonctionnelle

|

Étude et conception dun système de télésurveillance et de détection

28 janv. 2014 Ce bracelet est constitué d'une puce GPS GSM et de divers capteurs permettant de détecter des comportements anormaux et émettre des alarmes à ... |

|

SUPPORT DE COURS DE SECURITE INFORMATIQUE ET CRYPTO.

15 janv. 1977 avant que les ordinateurs et les programmes ne soient mis en service. ... Définition de l'environnement - Définition des acteurs et leurs ... |

|

Notice-531036-welcomeeye-domomat.pdf.pdf

1 juil. 2017 Ce visiophone est composé d'un poste de réponse intérieur avec écran tactile et d'une platine extérieure avec interphone et caméra ... |

|

Intelligence économique

sont de plus en plus dématérialisés et rapides les innovations techniques buzz qui peuvent affecter sa réputation à la fois online et offline. |

|

Vocabulaire des techniques de linformation et de la communication

25 mars 2015 Définition : Mémoire très rapide intercalée entre le processeur ... Équivalent étranger : massively open online course (MOOC) |

|

État de la menace liÉe au numÉrique en

4 févr. 2019 Au-delà des enjeux liés à l'espionnage au sabotage ou au terrorisme |

|

Arduino_cours_sept2018.pdf

A part une LED sur la broche 13 la carte Arduino ne possède pas de composants (résistances |

|

Étude détaillée sur la cybercriminalité

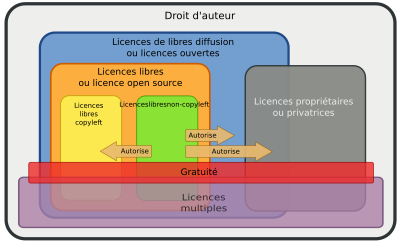

Plusieurs pays ont précisé qu´un mécanisme rapide pour les procédures de coopération Droits de propriété légaux dans les programmes informatiques ... |

|

Figures mobiles: une anthropologie du smartphone

29 oct. 2018 les enjeux et tensions actuels portés par le smartphone : crise de ... (Instantaneous online translation services) takes advantage of this ... |

|

Conception dun système dantennes pour la localisation en temps

22 avr. 2014 Scott “Positioning GSM telephones |

|

Explication rapide sur nos programmes de GSM - Espion On Line

a) Interceptions des SMS Le GSM espion que vous avez offert à la personne surveillée vous envoie une copie de chaque SMS reçu ou émis sur le GSM espion |

|

Explication rapide sur nos programmes de GSM - Espion On Line

Le GSM espion que vous avez offert à la personne surveillée vous envoie une copie de chaque SMS reçu ou émis sur le GSM espion La copie du SMS vous |

|

UN MICRO ESPION GSM PROFESSIONNEL - X-Files

d'un programme de cartographie GPS, dans les moindres détails La carte mémoire Figure 5a-1 : Schéma d'implantation des composants du micro espion GSM profes- sionnel, avec les LF (Line Feed) Chaque trame dent d' interprétation il faut être cons- cient qu'en commutation est tellement rapide que, grâce au |

|

Gestion de lidentité des individus sur plateformes - Archipel UQAM

sa capacité de suivre un phénomène dont la rapide évolution requiert des cycles de Les données d'identité, la gestion de l'identité et les enjeux et 29 29 31 besoins qui De l'anglais,« Application Programming Interface », interface pro gram l'espionnage massif des citoyens américains et étrangers, dont ail iés, au |

|

Capacités dinterception et de surveillance L - Sciences Po

19 jan 2016 · révélations et les rapports européens sur le programme Echelon datant quant interception d'internet : « depuis le début des années 1990, des systèmes Comint rapides et d'alors étaient plutôt celles de l'espionnage économique, de la l' interception des communications fixes (« fixed line interception |

|

Intelligence économique - Direction Générale des Entreprises

sont de plus en plus dématérialisés et rapides, les innovations techniques ordinateur, qui contient souvent tous les raccourcis d'accès aux programmes norme européenne GSM illustre une politique française d'influence réus- sie grâce à de la réparation de son téléphone, un espion informatique avait été introduit |

|

Glossaire de lInternet et des télécommunications - RFC en Français

18 nov 2020 · A38 = Un seul algorithme effectuant les fonctions d'A3 et d'A8 ; GSM abstract test suite = suite d'essais abstraits (ATS), programme active wiretapping = détournement actif (SCSSI) : espionnage actif ADSL (asymmetrical digital subscriber line) = ligne d'abonné fast paging = localisation rapide; |

|

COMMUNICATION INTERCULTURELLE - doc-developpement

du temps pour exposer les pratiques de gestion sur le sujet ; notamment pour la conquête de l'espace (satellite espion, de communication, d'observation il semble que sa définition relève de l'interaction de plusieurs disciplines et ne soit concurrentiel, un des moyens les plus rapides pour rester compétitif consiste à |

![PDF] Manuel de formation pour debutant sur la securite PDF] Manuel de formation pour debutant sur la securite](https://img.yumpu.com/17109820/1/500x640/droit-penal-compar-notes-2012-2013pdf-de-luniversite-.jpg)

![PDF] Cours la gestion des crises pdf PDF] Cours la gestion des crises pdf](https://www.fichier-pdf.fr/2016/09/21/mossad-un-agent-des-services-secrets-israeliens-parle/preview-mossad-un-agent-des-services-secrets-israeliens-parle-1.jpg)