Introduction à l`authentification

|

Sécuriser un système dinformation Introduction à lauthentification

Introduction `a l'authentification. Sébastien Gambs sgambs@irisa.fr. 14 septembre 2015. Sébastien Gambs. Introduction `a la sécurité: cours 1. |

|

Attaques Informatique 1 Introduction 2 Les mécanismes d

Le serveur d'authentification reçoit une demande de connection et afin de vérifier que la station est bien celle qu'elle prétend être |

|

Authentification de messages et mots de passe

9 nov. 2015 Introduction `a l'authentification authentification de messages et contrôle d'acc`es par mots de passe (ce cours). |

|

Fiches pédagogiques sur lauthentification

CyberEdu version 1.6. Introduction. L'authentification est une procédure permettant pour un système informatique de vérifier l'identité. |

|

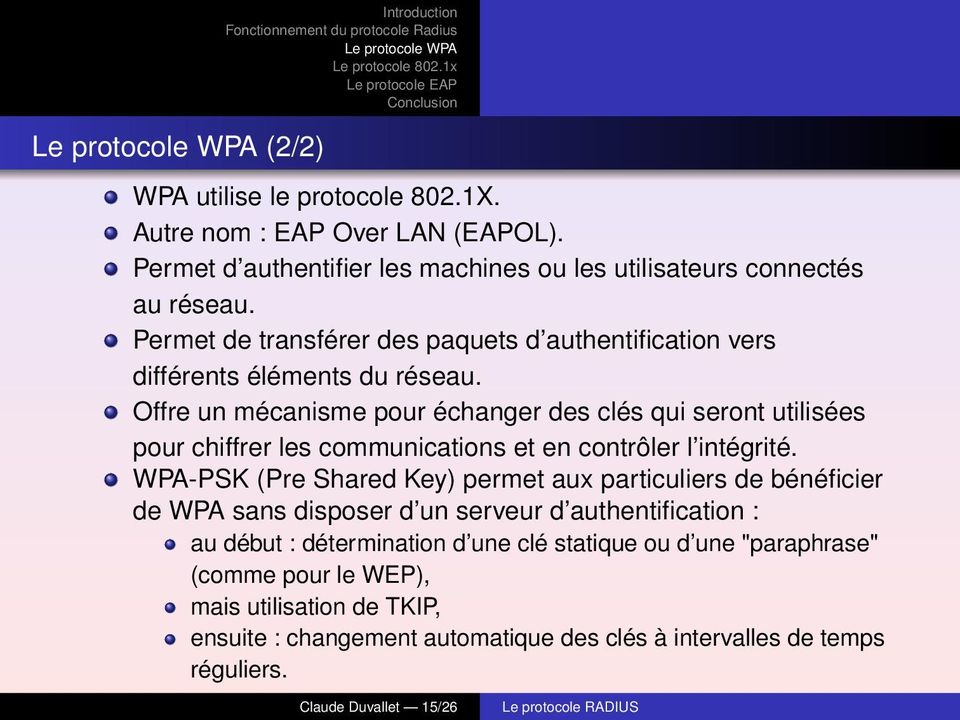

Configurer lauthentification EAP-TLS avec ISE

Ce document décrit la configuration initiale comme un exemple d'introduction de l'authentification EAP-TLS avec ISE (Identity Services Engine). |

|

Plateforme de Gestion de Permis de Travail Manuel dutilisation

Introduction. La présente procédure définit le processus d'instruction d'une demande d'autorisation de travail formulée par un employeur personne morale ou |

|

Présentation et configuration de lauthentification PPP CHAP

Introduction. Conditions préalables. Conditions requises. Components Used. Conventions. Configuration de CHAP. Authentification à sens unique et bi- |

|

Configuration de lauthentification IS-IS

Il est souhaitable de configurer l'authentification pour les protocoles de routage afin d'empêcher l'introduction d'informations malveillantes dans la table |

|

Authentification de messages et authentification par biométrie

12 oct. 2015 Introduction `a la sécurité: cours 4 ... Code d'authentification de message ou CAM (Message. Authentication Code ou MAC en anglais): syst` ... |

|

AUTHENTIFICATION

SI et par là justifient l'introduction de la fédération d'identité au sein des Les apports des travaux sur l'authentification du Forum des Compétences. |

|

AUTHENTIFICATION - Forum des compétences

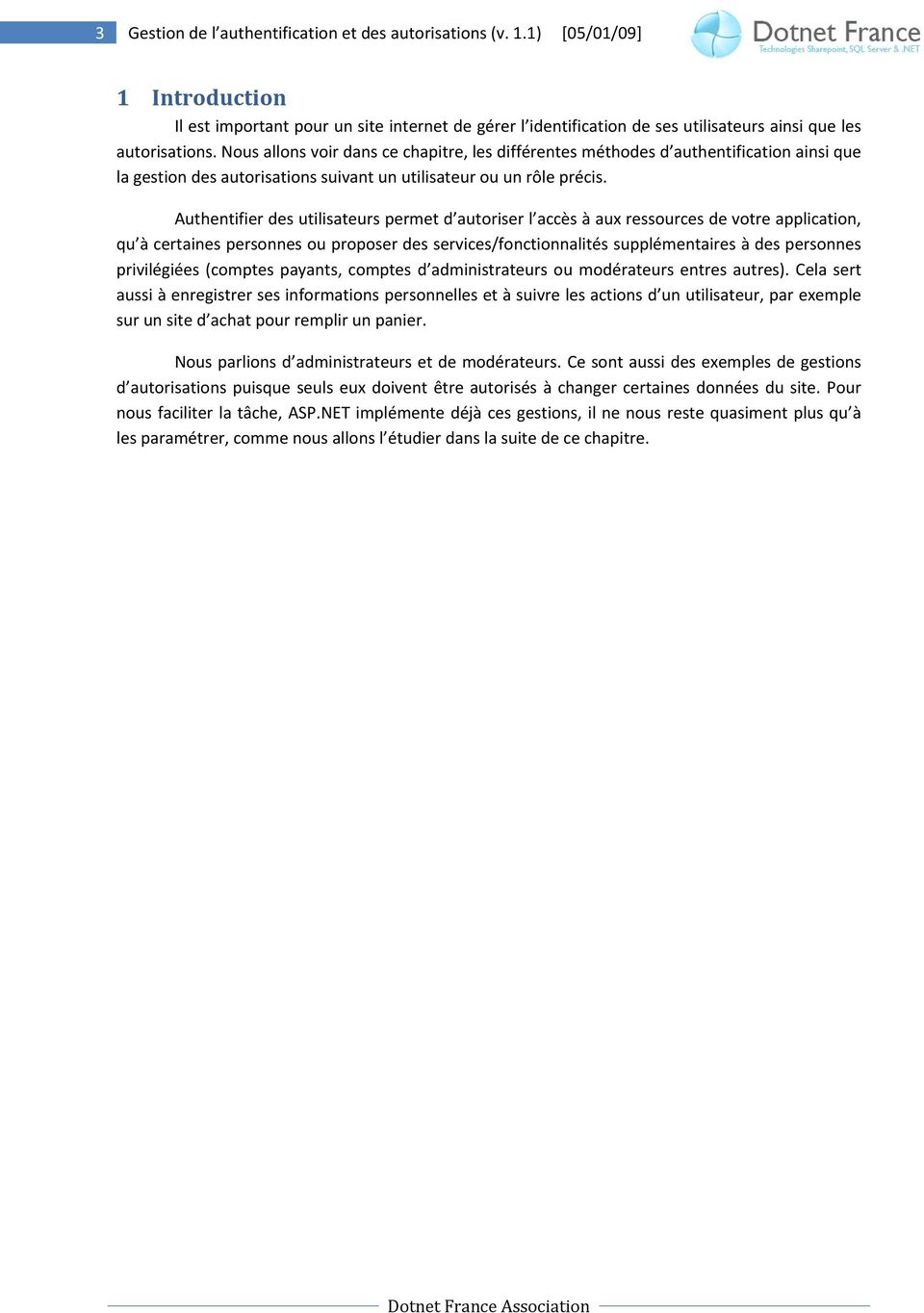

Introduction L'authentification est une fonction primordiale pour la maîtrise des risques liés au contrôle d'accès aux Systèmes d'Information |

|

1 L Authentification de A à Z - PDF Free Download - DocPlayerfr

1 L Authentification de A à Z 1 1 Introduction L'Authentification est la vérification d informations relatives à une personne ou à un processus informatique |

|

Fiches pédagogiques sur lauthentification - lANSSI

CyberEdu version 1 6 Introduction L'authentification est une procédure permettant pour un système informatique de vérifier l'identité |

|

Introduction

Authentification et Intégrité permettant à leurs administrateurs et usagers de mieux contrôler et si possible réduire les risques 1 Risques et attaques |

|

(PDF) Introduction a la biométrie Authentification des individus par

Download Free PDF Authentification des individus par traitement Audio Vidéo Introduction a` la Biom´etrie Authentification des Individus par |

|

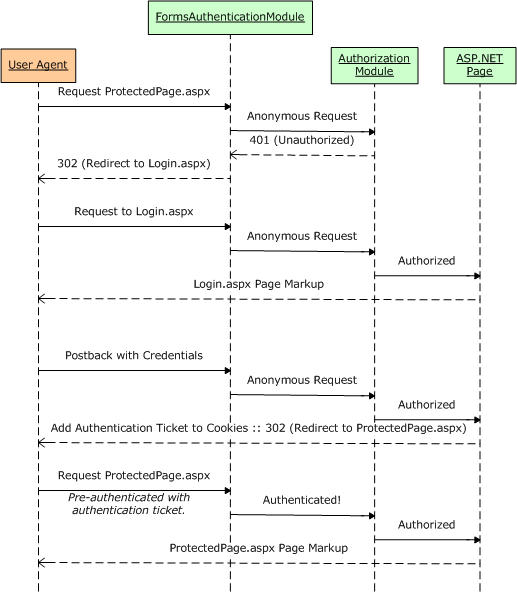

Introduction à lauthentification

Authentification (en anglais Authentication) : il s'agit de la vérification de l'identité d'un utilisateur ;; Autorisation (en anglais Authorization) : il |

|

TIW4 - chiffre – auth - CNRS

INTRODUCTION À L'AUTHENTIFICATION Authentification vérifier/prouver qui je suis (e g password) Authentification des clients par mot de passe |

|

Lauthentification sécurisée utilisant le Trusted computing - PolyPublie

Introduction Après avoir fait une étude de ce qui existe en matière de trusted computing nous allons discuter des différentes approches d'authentification |

|

Chap I : Introduction à la sécurité informatique - LIPN

Avec l'introduction de l'ordinateur le besoin d'outils automatisés peuvent se passer d'explication : confidentialité authentification |

Quel est le but de l'authentification ?

L'authentification est une procédure permettant pour un système informatique de vérifier l'identité d'une personne ou d'un ordinateur et d'autoriser l'accès de cette entité à des ressources (systèmes, réseaux, applications).Quels sont les 3 principaux types de facteurs d'authentification ?

Il existe 3 familles d'authentification : simple, forte et unique. L'authentification simple ne repose que sur un seul facteur alors l'authentification unique permet une seule authentification permettant d'accéder à plusieurs applications informatiques.Quelles sont les méthodes d'authentification ?

Selon le type d'identificateur biométrique utilisé, on distingue plusieurs solutions d'authentification :

l'identification par empreinte digitale,la reconnaissance faciale,la reconnaissance rétinienne,la reconnaissance vocale…- L'utilisateur utilise un identifiant (que l'on nomme "Compte d'accès", "Nom d'utilisateur" ou "Login" en anglais) qui l'identifie et qui lui est attribué individuellement. Cet identifiant est unique. L'authentification est une phase qui permet à l'utilisateur d'apporter la preuve de son identité.

|

Sécuriser un système dinformation Introduction à lauthentification

14 sept 2015 · CM : 1 Sécuriser un syst`eme d'information et introduction `a l'authentification - Sébastien (lundi 14 septembre) 2 Bases de cryptographie |

|

Authentification de messages et mots de passe - IRISA

9 nov 2015 · Durée du cours: 16h de cours magistraux + 16h de TP Quelques sujets abordés : ▷ Introduction `a l'authentification, authentification de |

|

Introduction à la sécurité des réseaux et des systèmes d - USTO

Introduction de données Règles d'usage de la cryptographie - Demande d' autorisation concernant la confidentialité - Déclaration concernant l' authentification |

|

AUTHENTIFICATION - Forum des compétences

5 Introduction L'authentification est une fonction primordiale pour la maîtrise des risques liés au contrôle d'accès aux Systèmes d'Information Les tendances et |

|

Introduction générale - Université de Bejaia

Introduction générale Chapitre I : Présentation de l'organisme d'accueil I 1 Introduction 28 III 11 Authentification de Kerberos avec Active Directory |

|

Introduction à la Biométrie Authentification des Individus par

Traitement du Signal 2002 – Volume 19 – n°4 253 Introduction à la Biométrie Authentification des Individus par Traitement Audio-Vidéo An Introduction to |

|

ODESHO Steward TP : INTRODUCTION A RADIUS Objectif

Definition : RADIUS (Remote Authentication Dial-In User Service) est un protocole client-serveur permettant de centraliser des données d'authentification |

|

Les mécanismes dauthentificationindd - Journal de Monaco

2 juil 2018 · présentation d'un élément, même si son intégrité est garantie par une signature, ne saurait constituer un mécanisme d'authentification robuste |

|

Introduction à la Sécurité des Réseaux - Sites personnels de

Le protocole TCP ne propose aucune authentification du serveur lors de l' ouverture d'une session (paquets SYN et ACK+SYN) Le SYN-Flooding est une |

![PDF] Cours Sécurité des réseaux Authentification avec Kerberos PDF] Cours Sécurité des réseaux Authentification avec Kerberos](https://imgv2-1-f.scribdassets.com/img/document/354097122/298x396/ff62210b35/1500408063?v\u003d1)

![PDF] Support complet d Introduction à la sécurité informatique PDF] Support complet d Introduction à la sécurité informatique](https://docplayer.fr/docs-images/41/922798/images/page_19.jpg)

![PDF] Cours informatique Introduction aux réseaux TCP IP PDF] Cours informatique Introduction aux réseaux TCP IP](https://d33wubrfki0l68.cloudfront.net/7ca4306c40fe88da832545a5b00e6d3ed3679ddd/a68c0/assets/images/ccna/lucidchart/31640671-04c8-4313-9151-2c7d2c9e309b.png)