dm déchiffrez le message codé!!!!!!!!!!!! 4ème Mathématiques

|

Cours de mathématiques

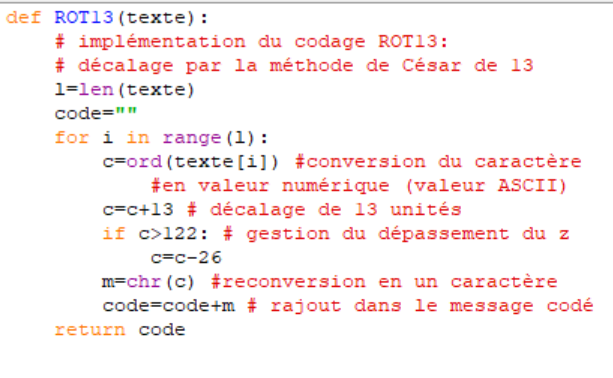

En effet jusqu'ici les deux interlocuteurs se partageaient une même clé qui servait à chiffrer (et déchiffrer) les messages Cela pose bien sûr un problème |

|

Crypotagraphie : Partie I I Le codage César

Crypter la lettre M à l'aide du code César avec clé 17 3 Proposer une méthode rapide pour coder en code César 4 Crypter à l'aide de votre méthodeun message |

|

CRYPTAGE et DECRYPTAGE

Le Code César : Depuis l'antiquité les hommes ont toujours éprouvé le besoin de modifier un texte afin de le dissimuler à la vue des personnes non |

|

CRYPTOGRAPHIE :

Code de César : coder et décoder un texte à partir de la méthode décrite Variante du code de César : décoder un texte à partir d'un diagramme en bâtons qui |

|

Cryptographie

En effet jusqu'ici les deux interlocuteurs se partageaient une même clé qui servait à chiffrer (et déchiffrer) les messages Cela pose bien sûr un problème |

|

DÉMARCHE DINVESTIGATION EN MATHÉMATIQUES AU COLLÈGE

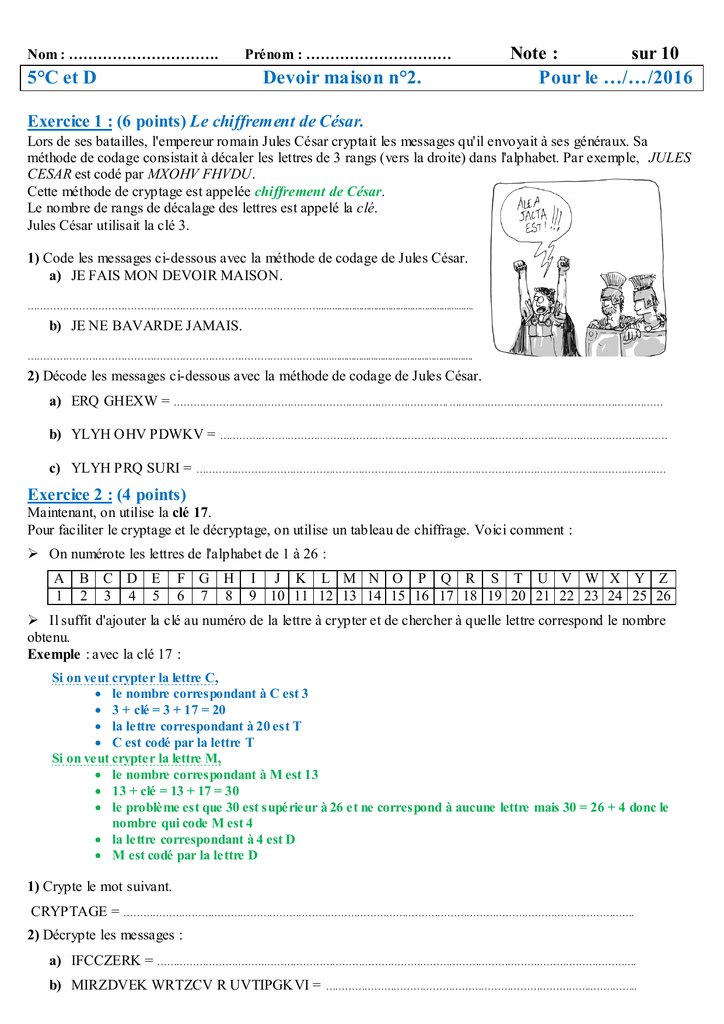

Exercice 1 : Décoder le message ERQ GHEXW a été crypté avec la méthode de codage de Jules César Exercice 2 : Maintenant on utilise la clé 17 1°) Coder le |

|

Livre-scratchpdf

Pour déchiffrer le message reçu Béryl transforme d'abord les Avec cette méthode décrypte les messages suivants (chaque message a été codé avec un décalage |

C'est quoi un message codé ?

Le message codé s'inscrit comme un élément indispensable de la littérature mystérieuse et des romans d'espionnage.

Ces codes secrets portent même un nom : la cryptographie.

Mais cette manière de faire passer le message discrètement ne s'en est pas tenue à la seule littérature.Comment chiffrer un message codé ?

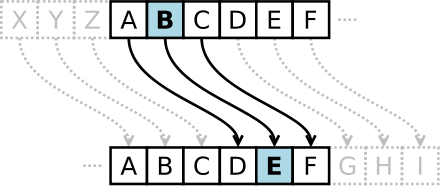

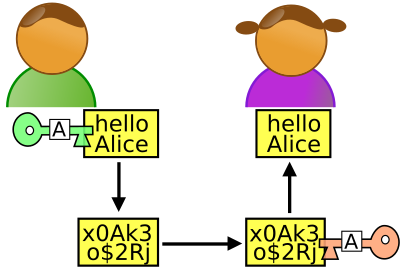

La méthode la plus élémentaire pour chiffrer un message est de remplacer chaque lettre par une autre selon une règle fixe.

Par exemple, on peut remplacer chaque lettre a par la lettre D, chaque lettre b par la lettre E, etc. . .

Ici, on remplace chaque lettre par celle qui est trois rang plus loin dans l'alphabet.Comment écrire un message codé ?

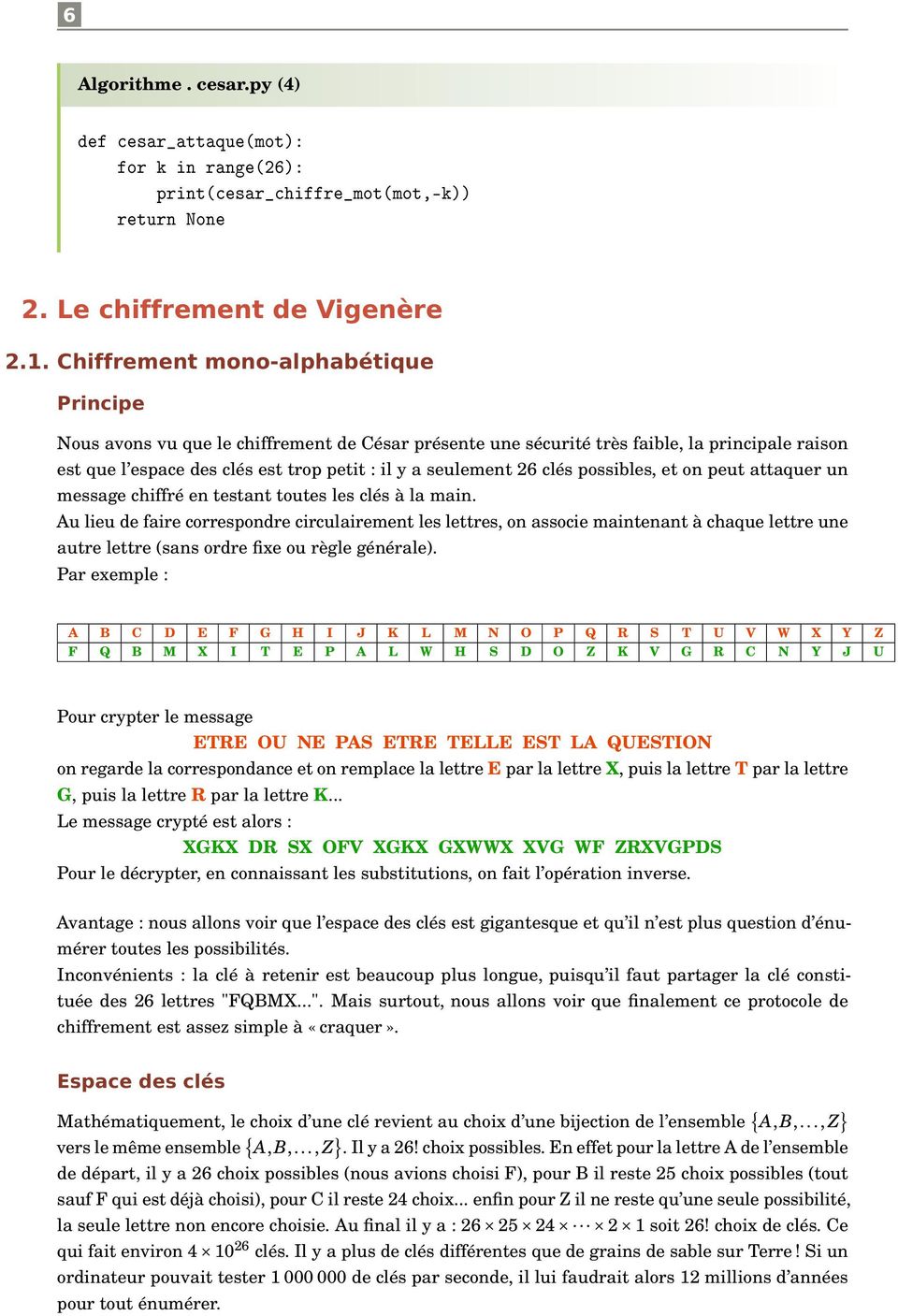

Le principe est simple : on écrit un message en n'utilisant que les 26 lettres de l'alphabet et on le code en remplacant une lettre par une autre lettre.

Ceci peut être considéré comme une application f de l'ensemble des lettres {A,B,C, X,Y,Z} dans lui-même.- à chiffrement symétrique quand il utilise la même clé pour chiffrer et déchiffrer ; à chiffrement asymétrique quand il utilise des clés différentes : une paire composée d'une clé publique, servant au chiffrement, et d'une clé privée, servant à déchiffrer.

Durée : 13:25

Postée : 23 avr. 2021Autres questions

|

CRYPTAGE et DECRYPTAGE

DEVOIR MAISON. Pour le …/…/… 4ème. CRYPTAGE et DECRYPTAGE. Le Code César : Depuis Déchiffrer le message et faire des recherches à l'aide d'internet |

|

SdM10b - Cycle3 def

15 mars 2021 10ème édition de la semaine des mathématiques - du 15 au 21 mars 2021. JOUR 1: MESSAGE CODÉ N°1. Objectif : Comprendre et déchiffrer un ... |

|

CRYPTOGRAPHIE ou comment coder et décoder un message secret

Maths. G JABEA. Année 2011. CRYPTOGRAPHIE ou comment coder et décoder un message permettent de chiffrer et de déchiffrer un message dont le contenu ne ... |

|

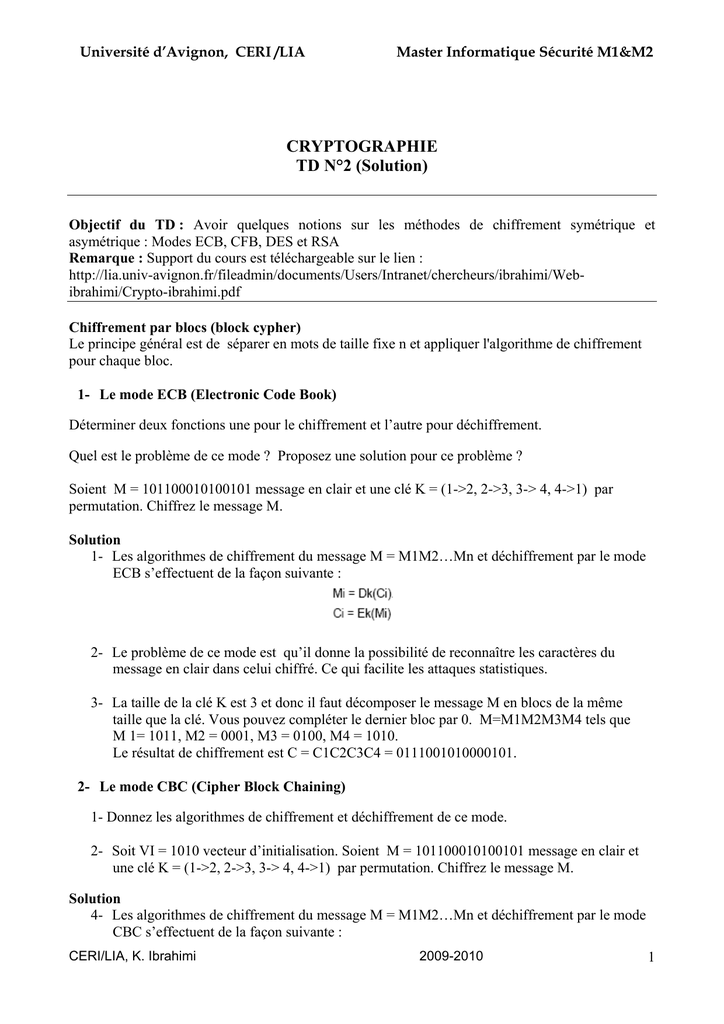

Cours de mathématiques - Exo7

À la découverte du code. Scratch est un logiciel idéal pour apprendre à programmer. Il a été spécialement conçu pour les enfants et les débutants. |

|

Cours de mathématiques - Exo7

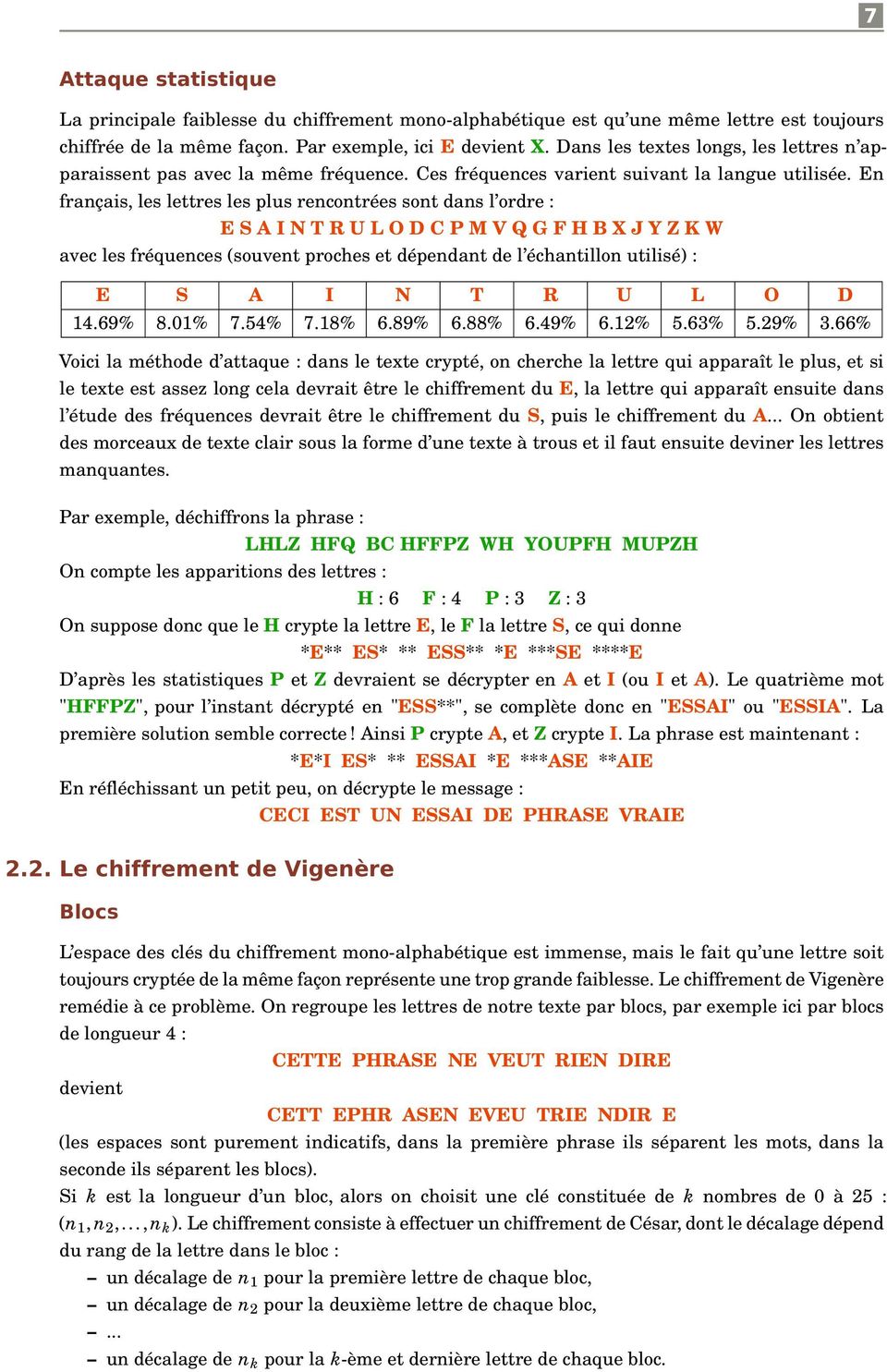

Noter que pour décrypter les messages on utilise ici simplement la fonction de César avec la clé ?k. Code 4 (cesar.py (4)). def cesar_attaque(mot): for k in |

|

UN TRAIN A PRENDRE

Semaine nationale des mathématiques 2017 responsabilité de déchiffrer un message. ... Le code utilisé (code de César) consiste simplement à décaler. |

|

Les codes secrets décryptés

14 déc. 2018 grâce à l'algorithme de chiffrement de chiffrer ou de déchiffrer un message. Code. 1. Système de symboles permettant d'interpréter |

|

Crypotagraphie : Partie I I Le codage César

Crypter la lettre M à l'aide du code César avec clé 17. 3. Proposer une méthode rapide pour coder en code César. 4. Crypter à l'aide de votre méthodeun message |

|

CRYPTOGRAPHIE

Léa STUDER élèves de 4ème Ensuite nous nous sommes amusés à coder de petits messages et avons ... KJ J O-OJ JO -MJ J D MG G O -MG G M OT TO. |

Comment déchiffrer un message codé ?

. Sans connaitre la technique choisie par l'émetteur du message, impossible de le déchiffrer (ou décoder).

Comment chiffrer et déchiffrer un message ?

. Par exemple, on peut remplacer chaque lettre a par la lettre D, chaque lettre b par la lettre E, etc. . .

. Ici, on remplace chaque lettre par celle qui est trois rang plus loin dans l'alphabet.

Comment coder des messages ?

. Ceci peut être considéré comme une application f de l'ensemble des lettres {A,B,C, X,Y,Z} dans lui-même.

|

Maths et langages - APMEP Île-de-France

permettent de chiffrer et déchiffrer un message Le cryptage est un code qui est codé par les symboles, des chiffres, des nombres ou d'autres lettres |

|

La cryptographie de lAntiquité `a lInternet - Apprendre-en-lignenet

24 fév 2006 · 1 3 La cryptographie, les mathématiques et l'informatique tuel et le message codé est obtenu en décalant circulairement chaque lettre du message matiques et militaires, on arrive d'emblée au XXe si`ecle, en particulier au moment de la une grille) est nécessaire3 pour décoder le message chiffré |

|

La bible des codes secrets - Numilog

célèbres messages codés de l'émission « Les Français parlent aux Français » Le monde chiffre un message en fabriquant une anagramme Combinés avec des matique (la branche des mathématiques qui s'intéresse aux fonctions) |

|

Logique et calcul : Lagent secret joue aux cartes

mathématiques pour cacher de l'infor- mation a fait progresser absents et leurs procédés de chiffre- ment furent On soustrait à la liste de nombres du message crypté la liste des nombres de la clef matique), mais elle est du niveau des meilleures selon la méthode : message + flux de clefs = message codé Vous la |

|

Exo7 Arithmétique : en route pour la cryptographie Un - Emathfr

Vous souhaitez découvrir une application des mathématiques à la bases de la cryptographie, en commençant par les codes les plus simples pour Donc N est congru à la somme de ses chiffres modulo 9 accès (ou qui pourrait être intercepté), c'est donc le message crypté matiques, nous définissons une bijection : |

|

La cryptologie est la science des messages secrets Longtemps

chiffre: anciennement code secret, par extension l'algorithme utilisé pour le chiffrement Le message m varie dans un ensemble M et la clé k dans un ensemble K matiques qui sont des domaines plus petits et soumis à un contrôle plus strict Les mathématiques se sont avérées fournir les outils qui ont été utilisés pour |

|

42 Cest quoi ton code ? - SMAC

Show Math, vous avez vu que l'on pouvait coder des messages pour Complétez les représentations visuelles des chiffres pour l'élément A et un code unique qui se sert des mathé- matiques Viens le découvrir Étape 1 : En équipe de |

|

Exo7 - Cours de mathématiques - Formations en Informatique de Lille

Pour crypter un message on commence par le transformer en un –ou plusieurs– nombres Le Un entier est premier avec 10 si et seulement si le dernier chiffre de son écriture décimale est Pour transformer une lettre en un nombre, on utilise le code Ascii qui à chaque caractère matiques de la cryptographie moderne |

|

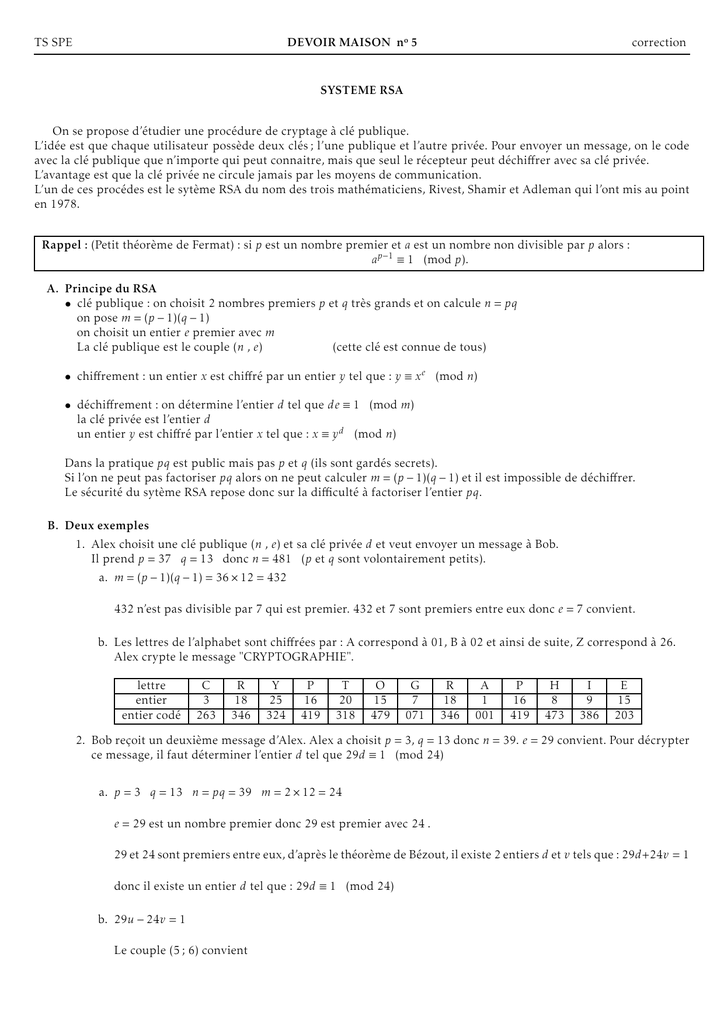

[RSA : Rivest Shamir Adleman] - Zenk - Security

les clés publique, privé ?, Algorithme de Bézout, Pseudo-code RSA, Présentation pratique en JAVA, Etude de la sécurité IV] Compléments Mathé matiques |