Exposé sur la sécurité d`IPv6 `a l`ESGI

|

Sécurité dIPv6

IPv6 c'est IP Cela veut dire que 95 des questions de sécurité sont les mêmes en IPv4 et IPv6 Cet exposé est spécifique à IPv6 et se focalise donc sur les |

|

IPv6 et sécurité

IPv6 et sécurité © Ahmed Mehaoua - 2 Problèmes d 'IPv4 • taille de l'Internet double • Nouvelles primitives de conversion d'adresses (texte numérique): |

L'IPv6 est la dernière version du protocole internet.

Il identifie les appareils sur l'internet afin de pouvoir les localiser.

Chaque appareil qui utilise l'internet est identifié par sa propre adresse IP afin que la communication internet puisse fonctionner.

Quel est le rôle du protocole IPv6 ?

Le protocole IPv6 peut traiter les paquets plus efficacement.

Il permet aussi d'améliorer les performances et renforcer la sécurité.

Ensuite, il permet aux fournisseurs de services internet de réduire la taille de leurs tables de routage en les rendant plus hiérarchisées.

Quel sont les avantages de l IPv6 ?

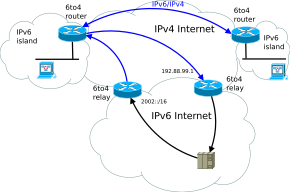

Néanmoins, les technologies Internet doivent encore prendre en charge à la fois IPv4 et IPv6.

IPv6 offre les améliorations suivantes par rapport à IPv4 : Routage plus efficace sans fragmentation des paquets.

Qualité de service (QoS) intégrée qui identifie les paquets prioritaires.

Quelles sont les principales caractéristiques d IPv6 ?

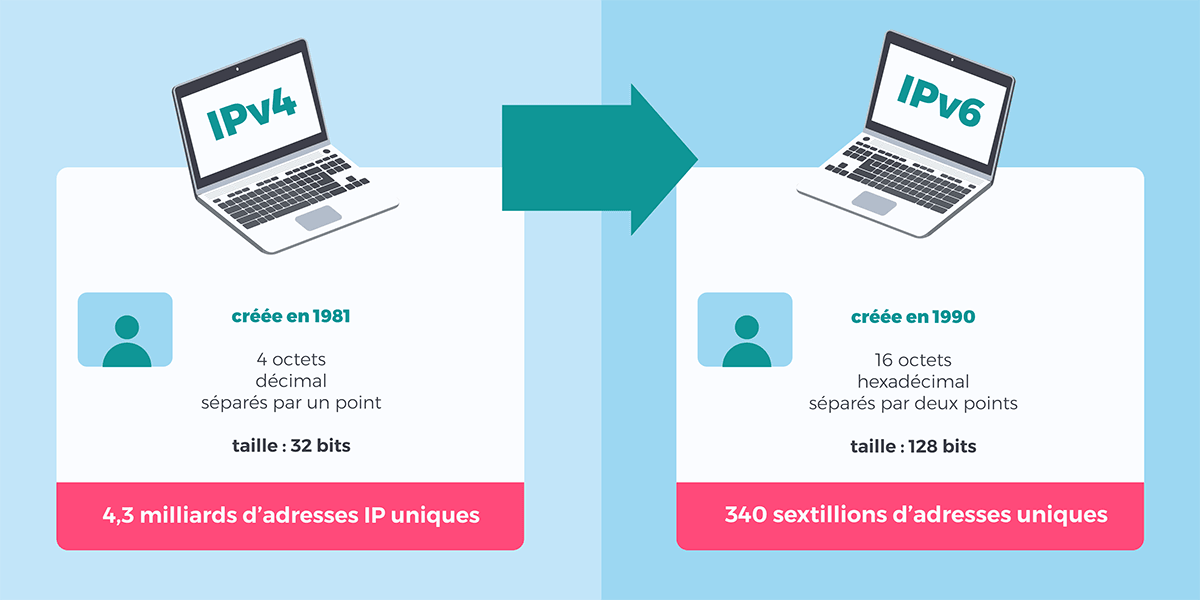

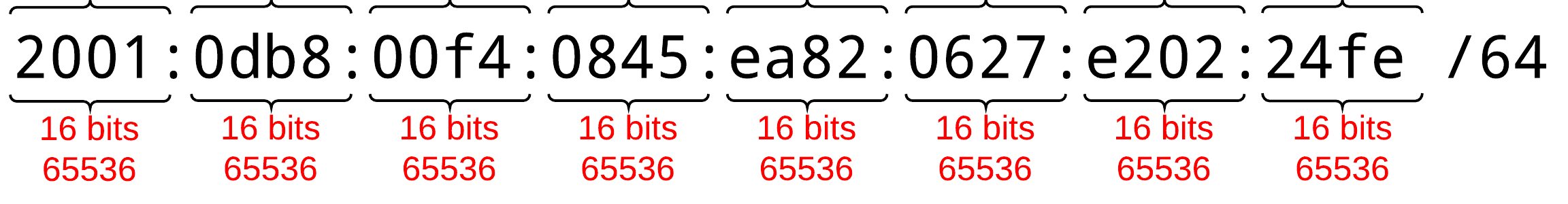

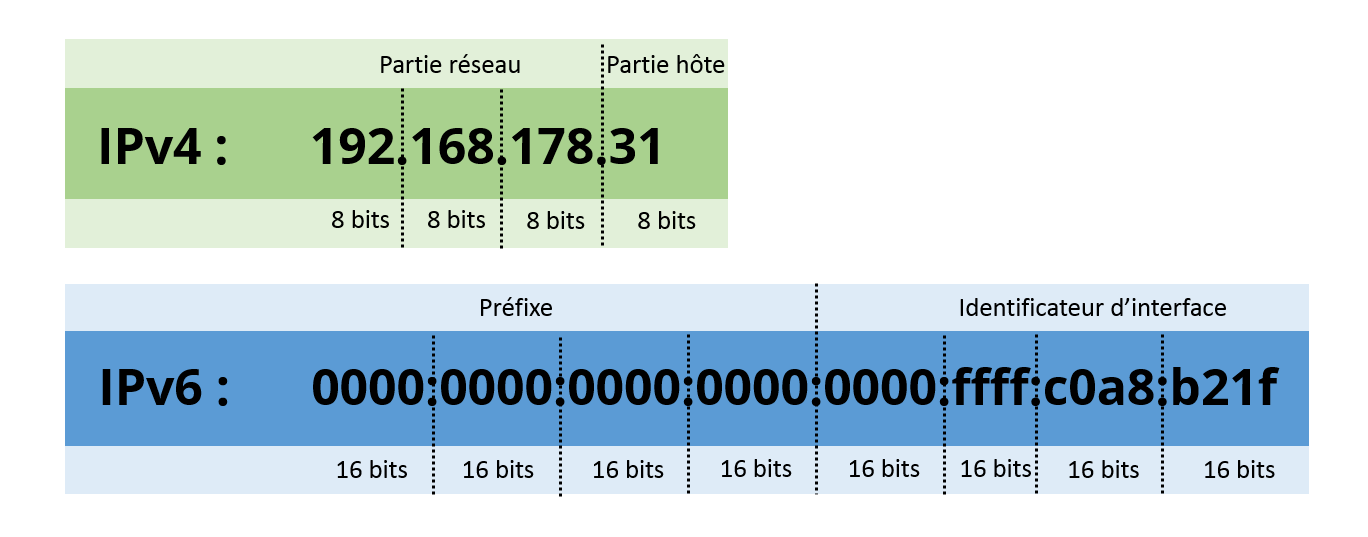

Une adresse IPv6 est longue de 128 bits, soit 16 octets, contre 32 bits, soit 4 octets, pour IPv4.

On dispose ainsi d'environ 3,4 × 1038 adresses, soit plus de 340 sextillions, autrement dit plus de 340 milliards de milliards de milliards de milliards. pour l'IPv4).

On a 2 valeurs possibles : 0 ou 1, sur 128 bits.

|

Document Compagnon1 Séquence 4 Lintégration dIPv6 dans l

Exposé sur la sécurité d'IPv6 à l'ESGI. • Cisco White paper (2011). IPv6 Security Brief. Pour développer des applications compatibles avec IPv6:. |

|

Document Compagnon1 Séquence 4 Lintégration dIPv6 dans l

Réseaux à l'IMT Lille Douai Jacques est responsable de l'UV de spécialisation ARES (Architecture des RESeaux) à Exposé sur la sécurité d'IPv6 à l'ESGI. |

|

XMCO ActuSecu #40 : Ransomwares

Apr 3 2015 Pour revenir aux préoccupations de sécurité |

|

Architecture-des-Reseaux.pdf

L'exposé des principales caractéristiques des réseaux : protocoles architectures de communication |

|

Exposé sur la sécurité dIPv6 `a lESGI - Stéphane Bortzmeyer

https://www bortzmeyer org/ipv6-securite html —————————- Le 21 janvier, `a l'ESGI, j'ai fait un exposé sur la sécurité du protocole IPv6 Cet événement |

|

IPv6 - Stéphane Bortzmeyer

RFC 8200 : Internet Protocol, Version 6 (IPv6) Specification la sécurité d'IPv6 ` a l'ESGI projet de mise `a jour de la norme IPv6 avait été lancé en 2015 (voici les supports du premier exposé |

|

Séquence 4 : Lintégration dIPv6 dans lInternet - Association G6

même niveau de sécurité qu'un NAT en IPv6 sans en reprendre les inconvénients La pénurie d'adresses Exposé sur la sécurité d'IPv6 à l'ESGI • Cisco White |

|

XMCO ActuSecu ( : Ransomwares

3 avr 2015 · Pour revenir aux préoccupations de sécurité, il est vrai que la multiplication des incidents de sécurité, des attaques, la mé- votre Système d'Information et surveillance de votre périmètre exposé sur Internet JSSI, GsDays, Security Day (ESGI) +Un firewall sur une machine acceptant IPv6 ne bloquait |

|

LES DIFFICULTES LIEES A LA DETECTION DES SPAMS - Free

ESGI Promotion 2008 2 Présentation générale de la messagerie Ainsi, le protocole SMTP n'intègre pas de mesures de sécurité, ce qui est "ipv4" et "ipv6 " : permettent de spécifier en paramètre une ou plusieurs adresses IP |

|

Rapport dactivité - AFNIC

6 oct 2014 · la préparation de l'homologation de sécurité ou la révision des procédures d' achat de l'Afnic pour les mettre en conformité avec du déploiement d'IPv6 au moyen de sa plate- de l'ESGI, le CENTR (workshop Recherche et |

|

The Internet of Things - Raleigh ISSA

have updates as needed for continued security as new risks and malware are discovered IPv6 public launch, Steven Leibson “We could assign an IPV6 address to every atom on the ports and services that potentially expose additional attack surface and ESGI Advisor “Troj/Kaiten” Enigma Software, 26 Oct 2011, |

|

Peer-to-Peer Algorithms in Wireless Ad-Hoc Networks - edoc-Server

28 mar 2005 · Contrary to the hidden node, the exposed node problem describes the situation where two Security Security in wireless networks is a difficult issue, too (SWI 2011), ESGI 79, Amsterdam, Netherlands, Jan 24-28, 2011 [RFC2460] Request for Comments: 2460, Internet Protocol, Version 6 (IPv6) |

|

CCNApdf - FDeroubaixNet

Frederic DEROUBAIX Student ESGI Academy Name October 1, 2012 Date Location Describe the functions of common security appliances and and IPv6 Frederic DEROUBAIX Student ESGI Academy Name April 15, 2013 Date |

|

BISEC 2017 - Univerzitet Metropolitan

Forecasting”, in ESGI 120 Problems Final Reports Book, Fastumprint, 2017 gains , the intent is to expose security flaws in the system • Posture Assessment: This 6LowPAN protocol is used for L3 transmission of IPv6 packets over |

![PDF] Cours de réseau informatique IPv6 et sécurité PDF - Cours PDF] Cours de réseau informatique IPv6 et sécurité PDF - Cours](https://d33wubrfki0l68.cloudfront.net/c696f50feab22b840c1ca2327714c58ff186e3c4/d5ee8/assets/images/ccna/lucidchart/403cb590-8385-4bb1-822f-1b5feca5079f.png)

![PDF] Cours de réseau informatique IPv6 et sécurité PDF - Cours PDF] Cours de réseau informatique IPv6 et sécurité PDF - Cours](https://www.cours-gratuit.com/images/remos_downloads/detail/32/id-3200.3200.pdf-108.jpg)

![PDF] Cours de réseau informatique IPv6 et sécurité PDF - Cours PDF] Cours de réseau informatique IPv6 et sécurité PDF - Cours](https://www.cours-gratuit.com/images/remos_downloads/id-3200.3200.pdf_thumb.jpg)

![PDF] Cours de réseau informatique IPv6 et sécurité PDF - Cours PDF] Cours de réseau informatique IPv6 et sécurité PDF - Cours](https://www.cours-gratuit.com/images/remos_downloads/detail/32/id-3200.3200.pdf-074.jpg)

![PDF] Cours de réseau informatique IPv6 et sécurité PDF - Cours PDF] Cours de réseau informatique IPv6 et sécurité PDF - Cours](https://d33wubrfki0l68.cloudfront.net/678182e17c57d34ef8e7601138441b37e3e05293/f1c1b/assets/images/ccna/lucidchart/71f64059-f5af-4bd0-980f-9911b13cca0e.png)

![PDF] Cours de réseau informatique IPv6 et sécurité PDF - Cours PDF] Cours de réseau informatique IPv6 et sécurité PDF - Cours](https://www.cours-gratuit.com/images/remos_downloads/detail/32/id-3200.3200.pdf-178.jpg)

![PDF] Cours de réseau informatique IPv6 et sécurité PDF - Cours PDF] Cours de réseau informatique IPv6 et sécurité PDF - Cours](https://d33wubrfki0l68.cloudfront.net/aee531fab44aad73f509602288f2a302c588d6dd/b12c2/assets/images/ccna/lucidchart/aed2e3e7-d071-4d3c-a282-e5540495c3df.png)

![PDF] Cours de réseau informatique IPv6 et sécurité PDF - Cours PDF] Cours de réseau informatique IPv6 et sécurité PDF - Cours](https://d33wubrfki0l68.cloudfront.net/a9067fcc609858612eaefff33490e3420b301e7f/cd66f/assets/images/ccna/lucidchart/bb34c70d-52fa-44cd-a2bd-ebcf17dc79f5.png)

![PDF] Cours de réseau informatique IPv6 et sécurité PDF - Cours PDF] Cours de réseau informatique IPv6 et sécurité PDF - Cours](https://www.monpetitforfait.com/comparateur-box-internet/wp-content/uploads/2020/03/G-IPV4_IPV6.png)

![PDF] Cours de réseau informatique IPv6 et sécurité PDF - Cours PDF] Cours de réseau informatique IPv6 et sécurité PDF - Cours](https://upload.wikimedia.org/wikipedia/commons/thumb/c/ce/Tunnel-ipv6.svg/290px-Tunnel-ipv6.svg.png)

![PDF] Cours de réseau informatique IPv6 et sécurité PDF - Cours PDF] Cours de réseau informatique IPv6 et sécurité PDF - Cours](https://pbs.twimg.com/media/EooiYOSXUAM1Dft.jpg)

![PDF] Cours de réseau informatique IPv6 et sécurité PDF - Cours PDF] Cours de réseau informatique IPv6 et sécurité PDF - Cours](https://www.monpetitforfait.com/comparateur-box-internet/wp-content/uploads/2019/12/G-degroupage_cest_quoi-300x300.png)

![PDF] Cours de réseau informatique IPv6 et sécurité PDF - Cours PDF] Cours de réseau informatique IPv6 et sécurité PDF - Cours](https://www.monpetitforfait.com/comparateur-box-internet/wp-content/uploads/2020/03/M-transition-IPV4_IPV6.png)

![PDF] Cours de réseau informatique IPv6 et sécurité PDF - Cours PDF] Cours de réseau informatique IPv6 et sécurité PDF - Cours](https://upload.wikimedia.org/wikipedia/commons/thumb/e/e1/Rir-ipv6-allocation-rate.svg/290px-Rir-ipv6-allocation-rate.svg.png)

![PDF] Cours de réseau informatique IPv6 et sécurité PDF - Cours PDF] Cours de réseau informatique IPv6 et sécurité PDF - Cours](https://www.arcep.fr/fileadmin/cru-1614035751/reprise/communiques/communiques/2019/comnq-atelier-ipv6-dec19-annexe-02.jpg)