Sécurité informatique - index-ofes

|

Sécurité Informatique

SECURITE INFORMATIQUE - L'architecture de sécurité OSI - Les services de sécurité pdf [25] http://searchsecurity techtarget com/feature/A-list-of-wireless- |

|

Sécurité Informatique

Ce cours n'est peut être déjà plus à jour au moment où vous le lirez (la sécurité informatique est un domaine en mouvement permanent de nouvelles attaques |

|

Cours de Sécurité Informatique

Cours de Sécurité Informatique Pierre-François Bonnefoi Page 2 P-F Bonnefoi 2 http://www sciences unilim fr/index htm – news://news unilim fr/ rec |

|

Cybersécurité

Ce livre offre une synthèse des problématiques et des éléments de solution pour la réalisation de la cybersécurité des systèmes d'information |

|

RGPD - Guide sous-traitant

logiciels les sociétés de sécurité informatique |

|

Le Cyber Risk Index et les Cyber notations

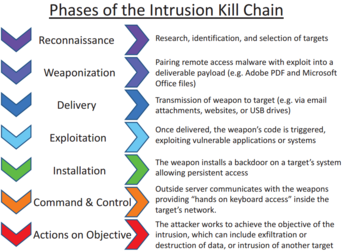

Depuis que la sécurité informatique est née (en gros depuis Turing et Enigma puis avec le PC et Internet) |

|

Guide dhygiène informatique ANSSI

Si l'objet de ce guide n'est pas la sécurité de l'information en tant que telle d'étudier attentivement les conditions des offres la possibilité de les ... |

|

ALLER AU SOMMAIRE ALLER À LINDEX

Pour des raisons de sécurité informatique les ports USB des ordinateurs du Campus sont verrouillés. Une plateforme de partage de documents. « Secure File |

|

Le prix dans les marchés publics

Prix provisoires dans les marchés de défense ou de sécurité (article 199?I du CMP). Le prix critère de jugement des offres parmi d'autres . |

|

FICHE DU POSTE : RSSI-DPD

23 févr. 2017 Ingénieur ou équivalent Bac+5 spécialisée en sécurité informatique et/ou télécoms sécurité des systèmes informatiques et des réseaux |

|

SUPPORT DE COURS DE SÉCURITÉ INFORMATIQUE ET CRYPTO.

25 déc. 2018 Les macro virus - qui s'attaquent aux macros de logiciels de la suite Microsoft · Office (Word Excel |

|

GUIDE DAUDIT DES SYSTEMES DINFORMATION

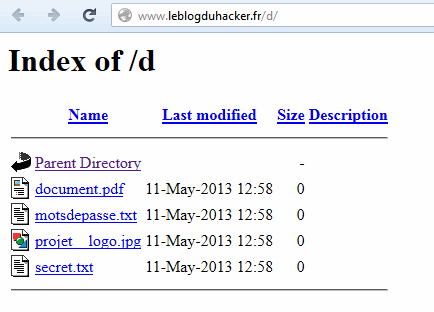

3 juil. 2015 la documentation informatique à jour ;. • la sécurité des développements informatiques ;. • la gestion rigoureuse des droits d'accès au SI. • S' ... |

|

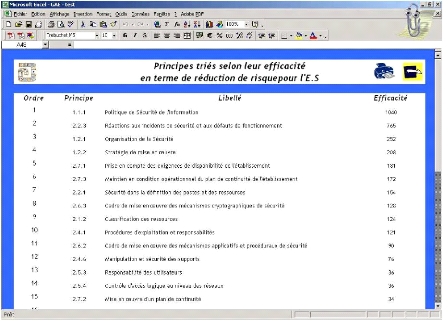

La sécurité informatique dans la gestion technique de bâtiments

Fig. 3 : Menaces et contre-mesures de la sécurité informatique en GTB 28 cadre en particulier budgétaire |

|

REPORT : Le lundi 27 juin 2022 à 12h00

10 juin 2022 Date et heure limites de réception des offres : ... Tout document contenant un virus informatique fera l'objet d'un archivage de sécurité et ... |

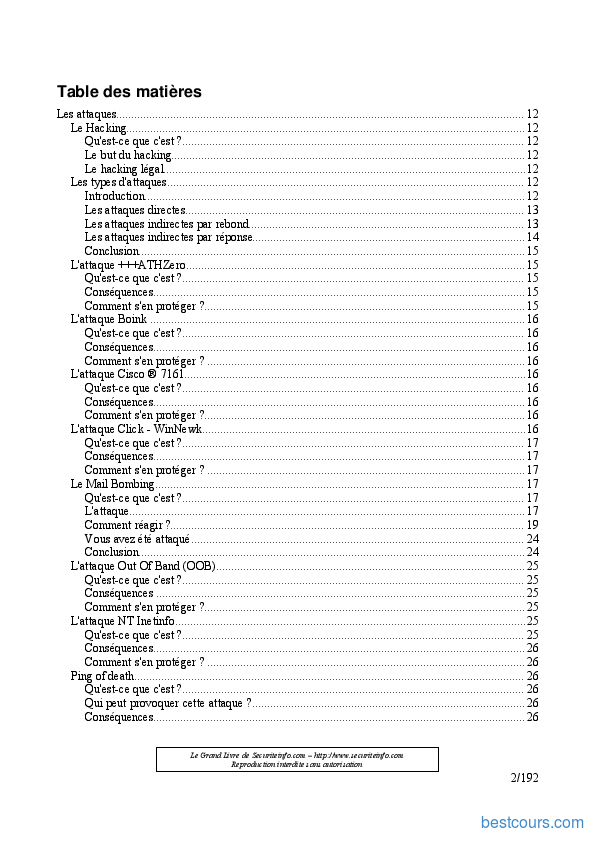

![PDF] Sécurité informatique (Hacking) cours et formation gratuit PDF] Sécurité informatique (Hacking) cours et formation gratuit](https://www.sages-informatique.com/extension/wx_webaxis/design/sages/images/securite-informatique.jpg)

![PDF] Sécurité informatique (Hacking) cours et formation gratuit PDF] Sécurité informatique (Hacking) cours et formation gratuit](https://docplayer.fr/docs-images/40/1225085/images/page_11.jpg)