ACL pour le routeur R1

|

ACL Access Control List 1

Généralités Une ACL est une liste de règles permettant de filtrer ou d’autoriser du trafic sur un réseau en fonction de certains critères (IP source IP destination port source port destination protocole ) Une ACL permet de soit autoriser du trafic (permit) ou de le bloquer (deny) Il est possible d’appliquer au maximum une |

|

ACL pour le routeur R1

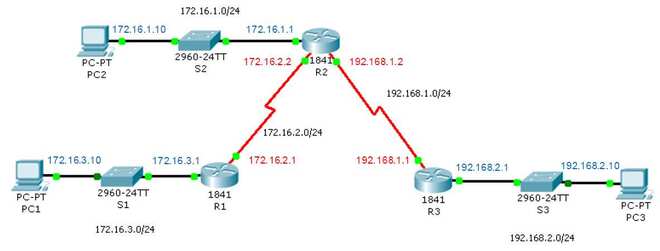

le serveur web La passerelle par défaut du serveur étant le routeur R1 le transit s’effectue sur cette interface (Fa 0/1 sur R1) Cette interface gère ET les sorties ET les entrées il faut donc (je suppose) ajouter la règle en entrée et sortie de l’interface puisque la requête est traitée par les deux ACL |

Comment configurer les ACL ?

C’est la manière dont on configure les ACL, on indique les informations qui seront utilisées par le processus de filtrage, cela peut être une adresse IP ou bien un protocole réseau. En se basant sur ces informations, le routeur déterminera s’il doit autoriser on refuser les paquets.

Comment s'appliquent les ACL ?

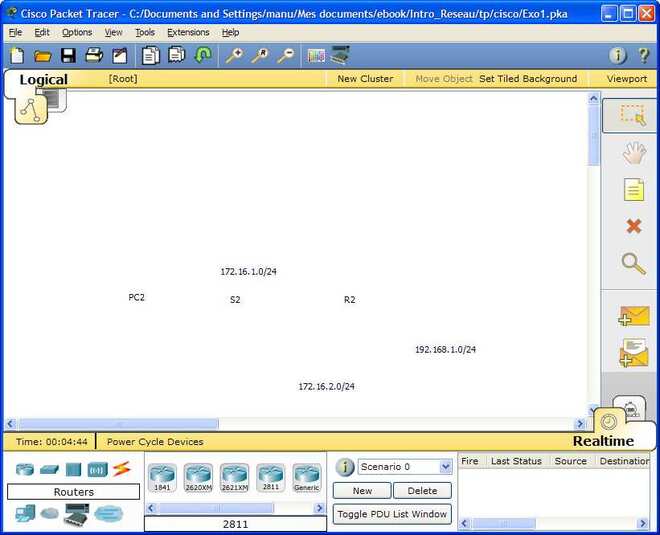

Les ACL s'appliquent selon un ordre séquentiel en évaluant les paquets au début de la liste d’instruction. Si le paquet répond aux critères de la première instruction (appelées ACE pour Access Control Entry ), il ignore le reste des règles. Pour reproduire ce tutoriel, vous pouvez utiliser du matériel virtuel Cisco sous Packet Tracer. II.

Qu'est-ce que les ACL ?

Les ACL filtrent le trafic en demandant aux interfaces d’acheminer ou non les paquets qui y transitent. Pour ce faire, le routeur lit l'en-tête de chaque paquet afin de déterminer s'il doit être acheminé ou non en fonction des conditions définies dans la liste de contrôle d’accès ACLs.

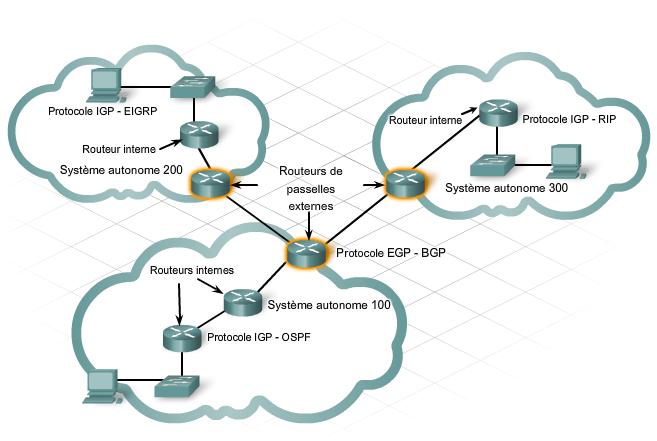

Quelle est la différence entre ACL standard et ACL étendus ?

Les ACL standards comparent l’adresse de la source du paquet IP aux adresses configurées dans l’ACL afin de contrôler le trafic. Les ACL étendus comparent l’adresse de la source du paquet IP et son adresse de destination aux adresses configurées dans l’ACL afin de contrôler le trafic.

I. Présentation

Dans ce tutoriel, nous allons aborder la notion d'ACL, c'est-à-dire les listes de contrôle d'accès, avec quelques exemples pratiques à mettre en œuvre sur Cisco. it-connect.fr

II. ACL : Entrante Ou sortante

Une question très importante que l'on peut se poser lorsque l’on veut mettre en place l’ACLs, c'est savoir sur quelle interface faut-il appliquer les ACLs ? L’interface entrante ou sortante du routeur ? Répondons à cette question dans cette première partie de l'article. Les ACLs peuvent être associés à une interface particulière et pour une directi

III. La Correspondance Des Paquets

C’est la manière dont on configure les ACL, on indique les informations qui seront utilisées par le processus de filtrage, cela peut être une adresse IP ou bien un protocole réseau. En se basant sur ces informations, le routeur déterminera s’il doit autoriser on refuser les paquets. Le diagramme ci-dessous illustre mes propos : Lors du traitement d

v. Placement Des ACL

Bon, nous savons maintenant qu'il y a deux types d'ACL : standards et étendues. On sait aussi qu'il y a deux possibilités pour les placer : en entrée ou en sortie d'une interface. Mais alors, où placer tel type d'ACL? Sur quel routeur? Quelle interface? Dans tous les cas, il existe une règle simple et immuable : une ACL standard se placera toujours

VI. Conclusion

Nous avons vu ensemble comment les ACLs peuvent être utiles pour contrôler le réseau afin de filtrer certains flux. Les ACL permettent un filtrage au niveau du réseau et peuvent être complétées avec le filtrage applicatif (Proxy) qui va venirau niveau de la couche Application du modèle OSI. Le filtrage de paquet via ACLs opère niveaux 3 et 4 du mod

|

ACL.pdf

Autrement dit : pour un protocole donné une interface d'un routeur peut avoir R1(config)# access-list 50 permit 172.16.0.0 0.0.255.255. Refuser. |

|

ACL – Access Control List

Une ACL est une liste de règles permettant de filtrer ou d'autoriser du trafic sur un réseau en fonction de certains critères (IP source IP destination |

|

Audit et Sécurité Informatique - Chap 2: Firewall et Règles de

interface out : paquets sortant après routage à l'interface du routeur Une ACL sur l'interface de sortie de R1 l'empêche d'envoyer le trafic vers toute ... |

|

Commandes Cisco CCNA Exploration (Revisité)

12?/06?/2019 3.5.5 ACL basée sur le temps . ... configurer les bases du routeur et du commutateur tels que nom de l'équipement mots de passe |

|

Configuration de base dun routeur Cisco

3 Nom du routeur La connexion au routeur s'effectue par le port console en utilisant la ligne ... R1(config)#access-list 1 permit 192.168.1.0 0.0.0.255. |

|

Travaux pratiques : configuration et vérification des listes de contrôle

Configuration des paramètres de base sur des ordinateurs des routeurs et des commutateurs. • Configurez le routage EIGRP sur R1 |

|

Travaux Pratiques N°2 : Virtualisation des Réseaux – Routage inter

a) Configurez le routage inter?VLAN sur R1 en fonction de la table d'adressage. une ACL étendue nommée NO?FTP au niveau du port g0/1.20 du routeur R1. |

|

LE FILTRAGE DU TRAFIC RÉSEAU

R1(config)# access-list 101 permit ip any any. • Les principes de base. • Moindre privilège Généralement implémentées au niveau des routeurs. • Principe. |

|

Lsfw : outil de tests de règles de pare-feu distribués sur un réseau

Règles de filtrage qui correspondent à la demande (sur R1). R1 (cisco router #1). Matching ACL on input: FastEthernet1/0 (internet). |

|

Module 7 – BGP route de filtrage et fonctionnalités avancées

12?/08?/2016 Exemple: Routeur R13 (peering avec R1) ... Exemple: Routeur R1 (peering avec R13) ... Router1(config)#no ip as-path access-list 2. |

|

Filtrage et ACL

Routeur externe Routeur Réseau Privé Routeur interne Règle Direction paquet IP Source IP Dest comparer à une liste de règles préconfigurées (ACL ) g g |

![PDF] Configuration Routeur Cisco cours et formation gratuit PDF] Configuration Routeur Cisco cours et formation gratuit](https://d33wubrfki0l68.cloudfront.net/c775371c7df7cc115dcbe45fd20b2d5ed5569a0d/1ba0f/assets/images/ccna/lucidchart/6270b806-fd76-479b-926b-f1962820a106.png)