Authentification

|

A HOW-TO-GUIDE FOR MULTI-FACTOR AUTHENTICATION

Multifactor authentication (MFA) is defined as a security process that requires more than one method of authentication from independent sources to verify the user’s identity In other words a person wishing to use the system is given access only after providing two or more pieces of information which uniquely identifies that person HOW IT WORKS |

|

The Evolution of Authentication

How do you authenticate? Authentication is the process of generating a specific sequence of bytes How do you authenticate? 3 categories: Something you know (password PIN) Something you have (phone security token) Something you are (biometrics) No Authentication How can you authenticate? 3 categories: Something you know (password PIN) |

|

Hardware and Software Authentication: Choosing the Right Approach

Today security teams can choose from a broad array of advanced authentication mechanisms Following is a summary of these different approaches Hardware Generally hardware-based authentication mechanisms come in several form factors: USB tokens One-time Password keyfob models and credit-card shaped smart cards While the |

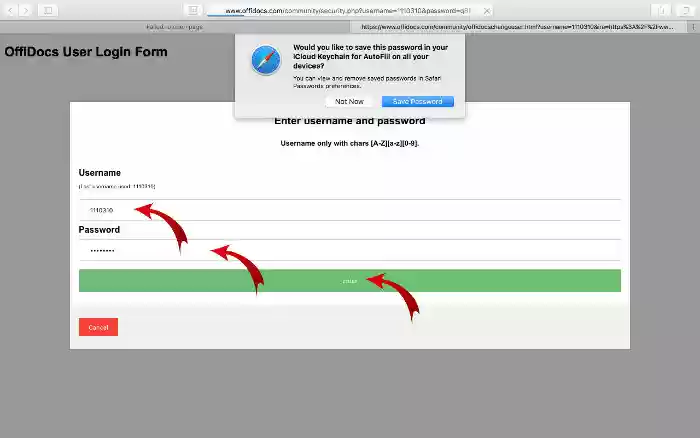

How do I configure an authentication method?

When configuring an agreement, senders can select an authentication method from a drop-down menu just to the right of the recipient's email address. Most authentication methods can be configured to be the selected default value to simplify the sending process.

What are the different types of authentication?

Authentication is process of granting a user access to an information system. There are three main types of authentication mechanisms – password entry, smart card, and biometric. Each authentication mechanism functions differently and has their strengths and weakness.

What is acrobat sign authentication?

Acrobat Sign Authentication prompts the recipient to authenticate to the Acrobat Sign system. This method is primarily used as a "low-friction" counter-signature option for your internal recipients when you have signature requirements requiring a logged and authenticated event.

What is authentication & how does it work?

PDF | Authentication is process of granting a user access to an information system. There are three main types of authentication mechanisms – password... | Find, read and cite all the research you need on ResearchGate

|

Référentiel dauthentification des acteurs de santé

Le présent référentiel définit l'ensemble des dispositifs utilisables pour authentifier un acteur de santé personne physique ou morale |

|

RECOMMANDATIONS RELATIVES À LAUTHENTIFICATION

8 oct. 2021 L'authentification des utilisateurs accédant un système informatique est un des fondamentaux de la sécurité informatique. Ce guide de portée ... |

|

V 0.0 Usages et besoins didentification et dauthentification des

associé à la carte CPS (palier 3) ; o ouvre également la possibilité d'utiliser un dispositif d'authentification indirecte du professionnel sous la |

|

Référentiel Général de Sécurité version 1.0 Annexe B3

S'il est présent alors : 1. Le SI distant doit faire confiance au SI d'authentification de confiance pour authentifier l'environnement de confiance local. |

|

LAUTHENTIFICATION DES MÉDICAMENTS À USAGE HUMAIN

12 déc. 2019 L'authentification consiste d'une part à scanner au moment de la délivrance de la boîte |

|

Liste des pays exemptÈs dauthentification de CNR

LISTE DES PAYS EXEMPTES D'AUTHENTIFICATION DE CNR. ALBANIE. ALLEMAGNE. ANDORRE. ARABIE SAOUDITE. AUSTRALIE. AUTRICHE. BAHREIN. BELGIQUE. |

|

Fiches pédagogiques sur lauthentification

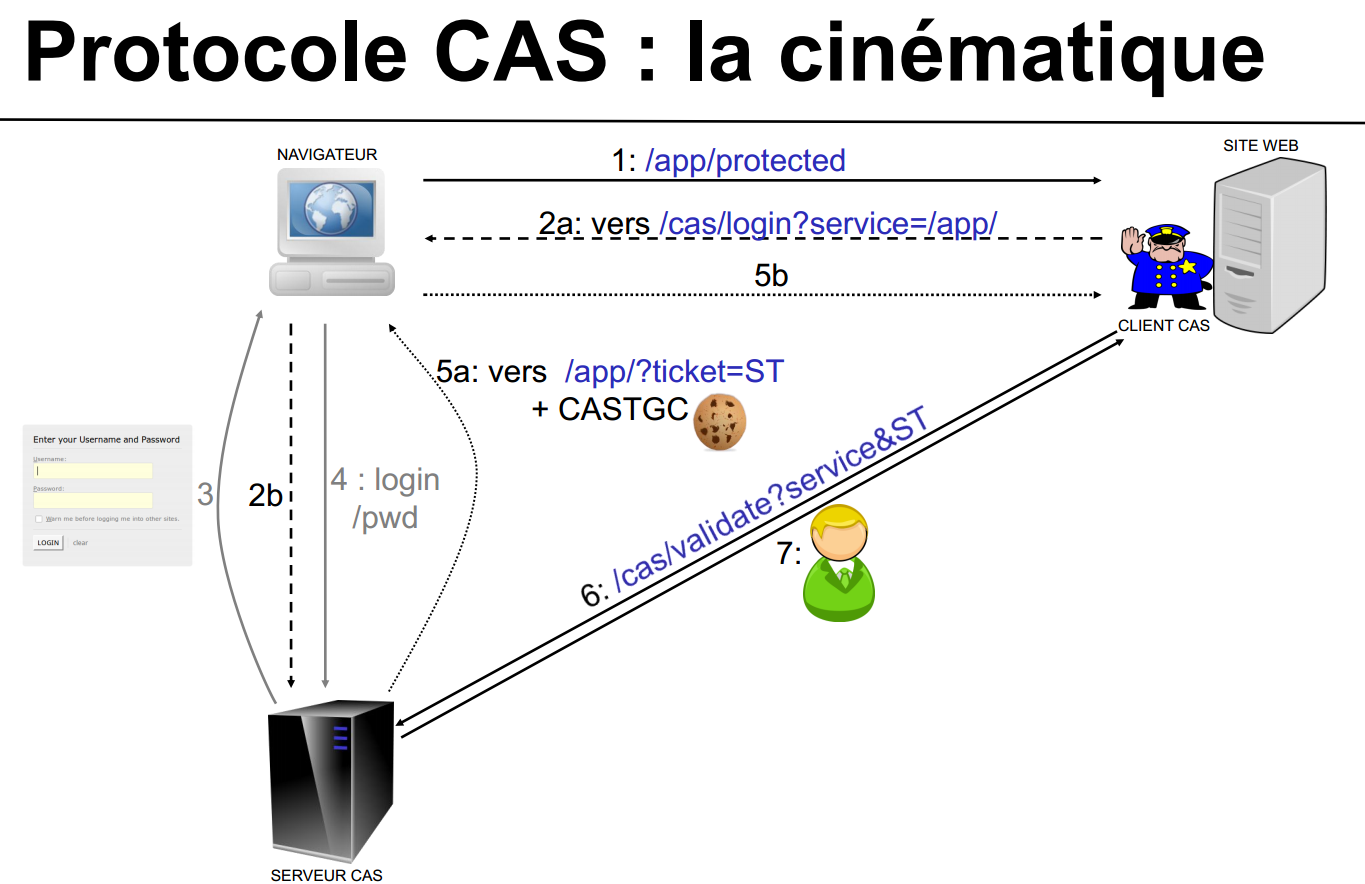

4 Fiche 4 : Protocoles d'authentification et d'échange de clé L'authentification est une procédure permettant pour un système informatique de vérifier ... |

|

Plan de migration de la Place française Solutions dauthentification

16 oct. 2019 Solutions d'authentification forte et infrastructure 3D-Secure. Si la deuxième directive sur les services de paiement (DSP2)1 est entrée en ... |

|

Guide dutilisation du portail dauthentification Cerbère à usage des

10 nov. 2011 Vous pouvez vous authentifier par mot de passe si la télé-procédure demandée le permet |

|

DOCTRINE

1 déc. 2019 A date Pro Santé Connect est capable d'authentifier une identité en utilisant la carte CPS ou la e-CPS. D'autres dispositifs d'authentification ... |

| AUTHENTIFICATION - Forum des compétences |

| Authentification et identification |

| Fiches pédagogiques sur lauthentification - lANSSI |

| Authentification et autorisation |

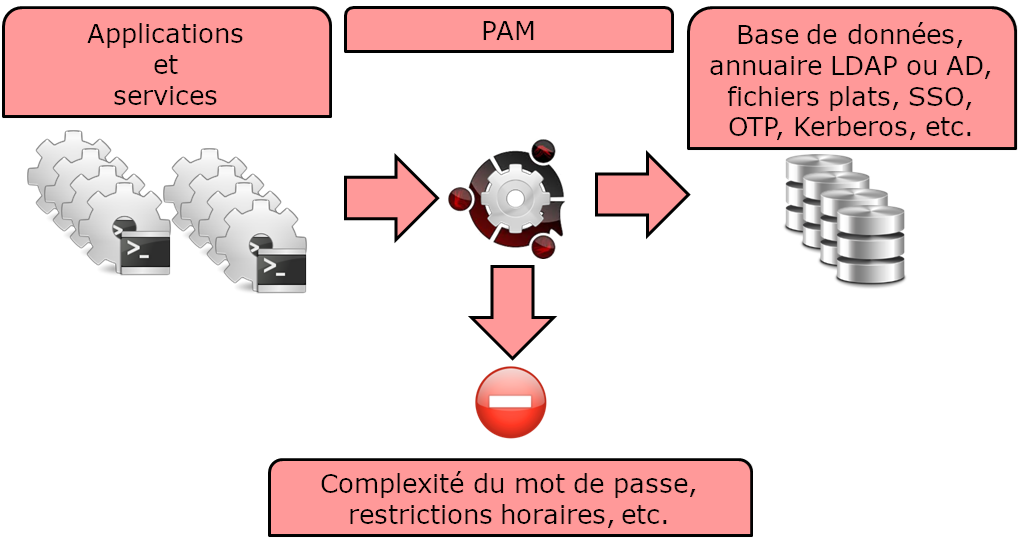

| Authentification et contrôle daccés - Irisa |

| ClubDSI - AUTHENTIFICATION A DOUBLE FACTEURS |

| Le 3D SECURE ou Système dauthentification forte - CMI |

| Authentification et Certification - omlgeu |

|

AUTHENTIFICATION - Forum des compétences

Si un risque important est identifié, une authentification forte doit être mise en place Principe 4 Sécurisation de l'authentifiant La confidentialité et l'intégrité de l' |

|

Authentification de messages et authentification par biométrie - IRISA

12 oct 2015 · Authentication Code ou MAC en anglais): syst`eme d'authentification de messages `a partir d'une clé secr`ete partagée ▷ Objectif principal: |

|

Authentification et contrôle daccés - IRISA

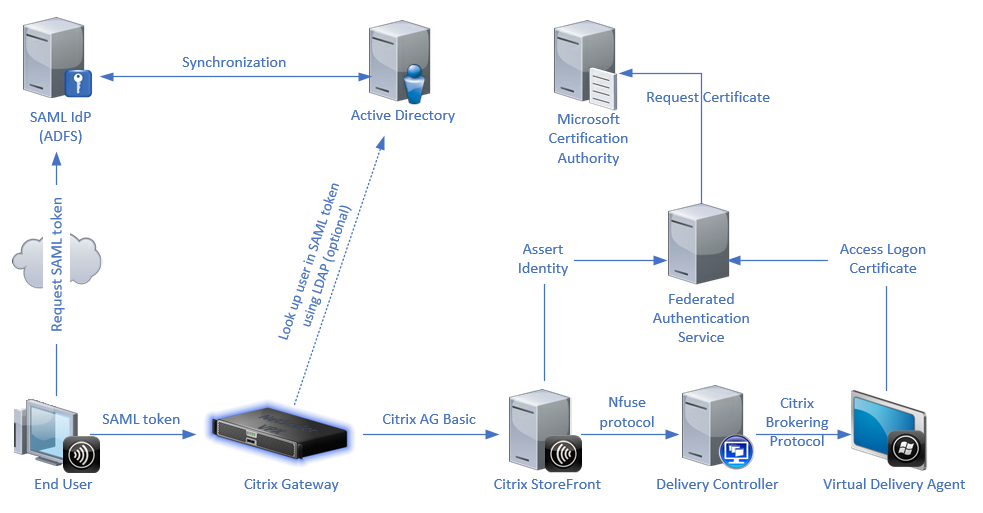

Un exemple de protocole d'authentification et de contrôle d'accès : Kerberos • Autres services d'authentification • Les certificats d'authentification X 509 |

|

Authentification et identification

Un utilisateur peut s'authentifier comme membre du groupe Les deux termes sont souvent utilisés abusivement et sans les distinguer Une signature permet d' |

|

Chiffrement et authentification - ENIB

Chiffrement et authentification ( Q2hpZmZyZW1lbnQgZXQgYXV0aGVudGlmaWNhdGlvbgo=) ´Eléments de cryptographie Connexion sécurisée SSL |

|

Protocoles dauthentification - LaBRI

Protocoles d'authentification 1 Authentification simple 2 Authentification mutuelle 3 Clé de session 4 KDC Sécurité des Réseaux, Master CSI 2 J Bétréma |

|

Authentification et Certification Lauthentification - omlgeu

Cette nécessité à pouvoir s'authentifier de manière sûre par voie informatique a été perçue très tôt par les Communautés Européennes Elles ont établi des |

|

Le 3D SECURE ou Système dauthentification forte - CMI

(authentification simple) ou un code dynamique à usage unique (authentification forte), en plus du numéro de carte bancaire, de la date d'expiration de la carte |

|

Enjeux de la sécurité informatique - Cours ÉTS Montréal

Le serveur central d'authentification se doit de connaître le secret associé à un dispositif Page 12 Jean-Marc Robert, ETS Authentification et Autorisation - A11 |

![PDF] Cours sur les Techniques pour mettre en place un service d PDF] Cours sur les Techniques pour mettre en place un service d](https://imgv2-2-f.scribdassets.com/img/document/489756368/149x198/1251aca6a3/1609778445?v\u003d1)

![PDF] Cours Sécurité des réseaux Authentification avec Kerberos PDF] Cours Sécurité des réseaux Authentification avec Kerberos](https://docplayer.fr/docs-images/41/616085/images/page_19.jpg)

![PDF] Cours informatique la sécurité dans les réseaux PDF] Cours informatique la sécurité dans les réseaux](https://imgv2-2-f.scribdassets.com/img/document/391368096/original/213c48471f/1612429732?v\u003d1)

![CV [pdf] - Free CV [pdf] - Free](https://www.zabbix.com/documentation/4.0/_media/fr/manual/web_interface/frontend_sections/administration/auth_http2.png)

![3 Authentification [Zabbix Documentation 40] 3 Authentification [Zabbix Documentation 40]](https://www.offidocs.com/imageswebp/step0_anonymousaccess.jpg.webp)

![L'ENT avant authentification [Découvrir l'ENT - Étudiant ] L'ENT avant authentification [Découvrir l'ENT - Étudiant ]](https://www.aideacces.be/images/1469524537USABBPEDTJ.jpg.pagespeed.ce.qNyyEQSJhF.jpg)