Les codes secrets décryptés

Les codes secrets décryptés

23 août 2017 the Secret and Swift Messenger le premier livre anglais sur la cryptographie ... Avant cela

Cours numéro 6 : Arithmétique et cryptographie

Cours numéro 6 : Arithmétique et cryptographie

Pour coder le message E n'a besoin que pq et de e

Cryptographie

Cryptographie

Pour le décryptage c'est aussi simple : Code 2 (cesar.py (2)). def cesar_dechiffre_nb(x

Initiation à la cryptographie : théorie et pratique

Initiation à la cryptographie : théorie et pratique

7 janv. 2016 Crypto : Bref Histoire de codes secrets. Les 3 ages de la crypto ... FiGURe: Cryptage et décryptage à clé publique. Houda FERRADI (Université ...

Cryptographie Paris 13

Cryptographie Paris 13

1 oct. 2010 ) est le message codé qu'Alice envoie `a Bob. Pour décoder. 1. Bob ... [2] François Arnault Théorie des nombres et Cryptographie

CRYPTOGRAPHIE ou comment coder et décoder un message secret

CRYPTOGRAPHIE ou comment coder et décoder un message secret

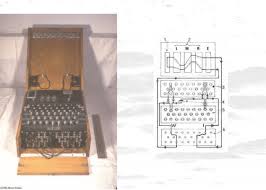

Au cours des siècles de nombreux systèmes cryptographiques ont été mis au méthode permettant de décrypter les messages codés. Les lettres du texte à ...

Éléments de cryptographie

Éléments de cryptographie

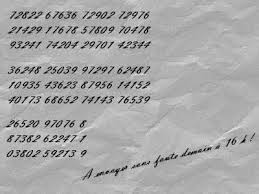

On propose aux élèves de décrypter par tâtonnement un message crypté par le code de César. – «Les Codes secrets Décryptés». Didier Müller. Edition City. ISBN: ...

Cours de Cryptographie

Cours de Cryptographie

codes postaux des 36681 communes de France etc.

Codes et Cryptologie

Codes et Cryptologie

[1] Simon Singh Histoire des codes secrets

La formation au numérique des élèves : Le cryptage

La formation au numérique des élèves : Le cryptage

Le décryptage des messages codés constitue une discipline à part entière : la cryptanalyse. Page 2. 2. Le cryptage de l'information : une notion qui ne date

Les codes secrets décryptés

Les codes secrets décryptés

14 déc. 2018 La cryptologie plus communément appelée la science des codes secrets

CRYPTOGRAPHIE ou comment coder et décoder un message secret

CRYPTOGRAPHIE ou comment coder et décoder un message secret

Son déchiffrement par un tiers n'est pourtant pas impossible. Il nécessite la connaissance d'un certain nombre de données fondamentales. Au cours des siècles

Cryptographie Paris 13

Cryptographie Paris 13

1 oct. 2010 Le but de ce cours est une introduction `a la cryptographie ... chiffrement et de pouvoir ainsi décrypter tous les messages de l'émetteur.

Initiation à la cryptographie : théorie et pratique

Initiation à la cryptographie : théorie et pratique

7 janv. 2016 Chapitre 1 : But du cours ... d'un message chiffré sans la clé secrète s'appelle le décryptage ; ... Crypto : Bref Histoire de codes secrets.

Cryptographie

Cryptographie

Pour le décryptage c'est aussi simple : Code 2 (cesar.py (2)). def cesar_dechiffre_nb(x

Cryptographie basée sur les codes correcteurs derreurs

Cryptographie basée sur les codes correcteurs derreurs

INRIA & LIX École Polytechnique — Gt Codes et Cryptographie “code secret”

M4204 - CRYPTOGRAPHIE

M4204 - CRYPTOGRAPHIE

L'art de cacher l'information et des codes secrets est devenu une science : La Cryptologie : La science du secret. Dans ce cours nous verrons comment ont

Cryptographie et codes secrets_w

Cryptographie et codes secrets_w

Si la cryptographie est l'art du secret la stéganographie est l'art de la Au cours des siècles

Cryptographie 2013

Cryptographie 2013

attaquant de décrypter un message ou de retrouver la clef d'un code secret. Pascal Boyer (Université Paris 13). Cryptographie 2013 janvier-février 2013.

Cours numéro 6 : Arithmétique et cryptographie

Cours numéro 6 : Arithmétique et cryptographie

Pour coder le message E n'a besoin que pq et de e

CRYPTOGRAPHIE ou comment coder et décoder un message secret

CRYPTOGRAPHIE ou comment coder et décoder un message secret

CRYPTOGRAPHIE ou comment coder et décoder un message secret La cryptographie est l'ensemble des techniques qui permettent de chiffrer et de déchiffrer un message dont le contenu ne doit être connu que de son expéditeur et de son destinataire Son déchiffrement par un tiers n'est pourtant pas impossible Il nécessite la connaissance d'un

LES TECHNIQUES DE CRYPTOGRAPHIE - Apprendre en ligne

LES TECHNIQUES DE CRYPTOGRAPHIE - Apprendre en ligne

cryptologie ou cryptanalyse (un spécialiste de cryptanalyse est un cryptanalyste cryptologue ou casseur de codes) - Un cryptosystème est l'ensemble des deux méthodes de chiffrement et de déchiffrement utilisable en sécurité Cryptographie 5 Propriétés générales des cryptosystèmes

Searches related to cours de cryptographie decrypter les codes secrets PDF

Searches related to cours de cryptographie decrypter les codes secrets PDF

Cryptologie=Cryptographie+Cryptanalyse Lacryptographie:estl’artderendreinintelligibledecrypterdecoderunmessage pourceuxquinesontpashabilitésàenprendreconnaissance Lacryptanalyse:artde"casser"descryptosystèmes Protocole:descriptiondel’ensembledesdonnéesnécessairespourmettreenplacele

Qu'est-ce que la cryptographie ?

La cryptographie est l'ensemble des techniques qui permettent de chiffrer et de déchiffrer un message, dont le contenu ne doit être connu que de son expéditeur et de son destinataire. Son déchiffrement par un tiers n'est pourtant pas impossible. Il nécessite la connaissance d'un certain nombre de données fondamentales.

Qu'est-ce que la cryptographie à clé privée?

Cryptographie 12. Principe général de la cryptographie à clé privée. - La connaissance de la méthode et de la clé de chiffrement et celle de la méthode et de la clé de déchiffrement se déduisent facilement l'une de l'autre.

Quelle est la méthode de cryptographie la plus ancienne ?

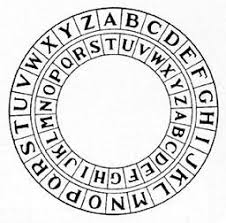

1- Le Chiffre de César (ou chiffrement par décalage) Le Chiffre de César est la méthode de cryptographie la plus ancienne communément admise par l'histoire. Il consiste en une substitution mono-alphabétique, où la substitution est définie par un décalage fixe dans l'alphabet. On peut fabriquer une Roue pour déchiffrer les cryptographes.

Quelle est la différence entre le chiffre et la cryptologie ?

Le chiffre, le code est le proc´ed´e, l’algorithme, qui permet de crypter un mes- sage. La cryptanalyse est l’art pour une personne non habilit´ee, de d´ecrypter, de d´ecoder, de d´echiffrer, un message. La cryptologie est l’ensemble form´e de la cryptographie et de la cryptanalyse.

Alain Couvreur

INRIA & LIX, École Polytechnique - GtCodes et CryptographieJournées du GdR IM 2016

A. CouvreurCryptographie basée sur les codesGdR IM 2016 1 / 30 Plan1Codes6=Cryptographie2Notions de théorie des codes

3Faire de la cryptographie avec des codes

4Propositions, attaques, enjeux

A. CouvreurCryptographie basée sur les codesGdR IM 2016 2 / 30Codes6=Cryptographie1Codes6=CryptographieA. CouvreurCryptographie basée sur les codesGdR IM 2016 3 / 30

Codes6=CryptographieOn les confond souvent

Problématiques classiques de laThéorie des codes :Comment communiquer efficacement via un canal bruité?

Comment stocker des données sur un support qui vieillira et sedégradera?Problématiques de lacryptographie: lorsque l"on communiquecomment se protéger des oreilles indiscrètes?

comment s"assurer que notre interlocuteur n"est pas un usurpateur?En résumé,

en théorie des codes, on se protège contre le bruit; en cryptographie on se protège contre les méchants. A. CouvreurCryptographie basée sur les codesGdR IM 2016 4 / 30Codes6=CryptographieOn les confond souvent

Problématiques classiques de laThéorie des codes :Comment communiquer efficacement via un canal bruité?

Comment stocker des données sur un support qui vieillira et sedégradera?Problématiques de lacryptographie: lorsque l"on communiquecomment se protéger des oreilles indiscrètes?

comment s"assurer que notre interlocuteur n"est pas un usurpateur?En résumé,

en théorie des codes, on se protège contre le bruit; en cryptographie on se protège contre les méchants. A. CouvreurCryptographie basée sur les codesGdR IM 2016 4 / 30Codes6=CryptographieOn les confond souvent

Problématiques classiques de laThéorie des codes :Comment communiquer efficacement via un canal bruité?

Comment stocker des données sur un support qui vieillira et sedégradera?Problématiques de lacryptographie: lorsque l"on communiquecomment se protéger des oreilles indiscrètes?

comment s"assurer que notre interlocuteur n"est pas un usurpateur?En résumé,

en théorie des codes, on se protège contre le bruit; en cryptographie on se protège contre les méchants. A. CouvreurCryptographie basée sur les codesGdR IM 2016 4 / 30Codes6=CryptographiePourquoi les confond-on?

La langue française (et probablement d"autres) n"aide pas... on parle de"message codé",on devrait diremessage chiffré;"code secret",on devrait diremot de passe;"décoder un message",on devrait diredécrypter.A. CouvreurCryptographie basée sur les codesGdR IM 2016 5 / 30

Codes6=CryptographiePourquoi les confond-on?

La langue française (et probablement d"autres) n"aide pas... on parle de"message codé",on devrait diremessage chiffré;"code secret",on devrait diremot de passe;"décoder un message",on devrait diredécrypter.A. CouvreurCryptographie basée sur les codesGdR IM 2016 5 / 30

Codes6=CryptographiePourquoi les confond-on?

La langue française (et probablement d"autres) n"aide pas... on parle de"message codé",on devrait diremessage chiffré;"code secret",on devrait diremot de passe;"décoder un message",on devrait diredécrypter.A. CouvreurCryptographie basée sur les codesGdR IM 2016 5 / 30

Codes6=CryptographiePourquoi les confond-on?

La langue française (et probablement d"autres) n"aide pas... on parle de"message codé",on devrait diremessage chiffré;"code secret",on devrait diremot de passe;"décoder un message",on devrait diredécrypter.A. CouvreurCryptographie basée sur les codesGdR IM 2016 5 / 30

Codes6=CryptographieLe grand schtroumpf

dit toujourd qu'il ne faut pas dire "schtroumpfer" mais "schtroumpfer"La langue française (et probablement d"autres) n"aide pas... on parle de"messagecodé",on devrait diremessage chiffré;"codesecret",on devrait diremot de passe;"décoderunmessage",on devrait diredécrypter.A. CouvreurCryptographie basée sur les codesGdR IM 2016 6 / 30

Notions de théorie des codes

2Notions de théorie des codes

A. CouvreurCryptographie basée sur les codesGdR IM 2016 7 / 30Notions de théorie des codes

Codes correcteurs d"erreurs

L"idée fondamentale : ajouter de la redondance à l"information.NoiseEncoderDecoder

messagecReceiverSender

Unencodeurest une application linéaire injective :Fqk,!Fqn: Uncode correcteurest l"image d"une telle application, i.e. un sous-espace vectorielCFqn.A. CouvreurCryptographie basée sur les codesGdR IM 2016 8 / 30Notions de théorie des codes

Distance de Hamming

Définition

La distance de Hamming surFqnest définie par

dH(x;y)def=jfijxi6=yigj:Par exempledH((0;1;0;1;0;1);(0;1;1;1;0;0)) =2.A. CouvreurCryptographie basée sur les codesGdR IM 2016 9 / 30

Notions de théorie des codes

Distance de Hamming

Définition

La distance de Hamming surFqnest définie par

dH(x;y)def=jfijxi6=yigj:Par exempledH((0;1;0;1;0;1);(0;1;1;1;0;0)) =2.A. CouvreurCryptographie basée sur les codesGdR IM 2016 9 / 30

Notions de théorie des codes

Paramètres et décodeurs

À un codeCFnqon associe :salongeur nsadimension k. Le ratiokn est appelérendementsadistance minimaleest min x6=y2CfdH(x;y)g:Un algorithme de décodaget-correcteur prend en entréey2Fnqet renvoiec2Cs"il existe un uniquec2Ctel quedH(c;y)6t;" ?" sinon. A. CouvreurCryptographie basée sur les codesGdR IM 2016 10 / 30Notions de théorie des codes

Paramètres et décodeurs

À un codeCFnqon associe :salongeur nsadimension k. Le ratiokn est appelérendementsadistance minimaleest min x6=y2CfdH(x;y)g:Un algorithme de décodaget-correcteur prend en entréey2Fnqet renvoiec2Cs"il existe un uniquec2Ctel quedH(c;y)6t;" ?" sinon. A. CouvreurCryptographie basée sur les codesGdR IM 2016 10 / 30Notions de théorie des codes

Tous les codes sont bons mais...

Theorème

SoitCFnqun code aléatoire de longueur n et dimension k, alorsProba(dminC6n) =O(2n);

où=1Hqkn .Autrement dit : "presque tous les codes ont une distance minimale linéaire en la longueur". Mais...Déterminer la distance minimale est un problème difficile; On ne sait pas décoder un code aléatoire en temps polynomial. A. CouvreurCryptographie basée sur les codesGdR IM 2016 11 / 30Notions de théorie des codes

Tous les codes sont bons mais...

Theorème

SoitCFnqun code aléatoire de longueur n et dimension k, alorsProba(dminC6n) =O(2n);

où=1Hqkn .Autrement dit : "presque tous les codes ont une distance minimale linéaire en la longueur". Mais...Déterminer la distance minimale est un problème difficile; On ne sait pas décoder un code aléatoire en temps polynomial. A. CouvreurCryptographie basée sur les codesGdR IM 2016 11 / 30Notions de théorie des codes

Tous les codes sont bons mais...

Theorème

SoitCFnqun code aléatoire de longueur n et dimension k, alorsProba(dminC6n) =O(2n);

où=1Hqkn .Autrement dit : "presque tous les codes ont une distance minimale linéaire en la longueur". Mais...Déterminer la distance minimale est un problème difficile; On ne sait pas décoder un code aléatoire en temps polynomial. A. CouvreurCryptographie basée sur les codesGdR IM 2016 11 / 30Notions de théorie des codes

Les instances faciles

Les constructions algébriques

Codes de Reed-Muller;

Codes de Reed-Solomon;

Codes BCH;

Codes géométriques;

etc...Les constructions "probabilistes"

codes LDPC (codes de Gallager);Turbo-codes.

A. CouvreurCryptographie basée sur les codesGdR IM 2016 12 / 30Notions de théorie des codes

Codes de Reed-Solomon

Définition

Soientx1;:::;xndes éléments distincts deFq. Un code de Reed-Solomon est défini par RS k(x)def=f(f(x1);:::;f(xn))jf2Fq[X]Notions de théorie des codes

Codes de Reed-Solomon

Définition

Soientx1;:::;xndes éléments distincts deFq. Un code de Reed-Solomon est défini par RS k(x)def=f(f(x1);:::;f(xn))jf2Fq[X]Notions de théorie des codes

Décodage - L"algorithme de Berlekamp Welch

Soitc= (f(x1);:::;f(xn))2RSk(x). Soity=c+eavecdH(y;c)6t.yest connu;on veut calculerc.SoitE(X)def=Y

itels queei6=0(Xxi)On a :

8i2 f1;:::;ng;yiE(xi) =f(xi)E(xi):A. CouvreurCryptographie basée sur les codesGdR IM 2016 14 / 30

Notions de théorie des codes

Décodage - L"algorithme de Berlekamp Welch

Soitc= (f(x1);:::;f(xn))2RSk(x). Soity=c+eavecdH(y;c)6t.yest connu;on veut calculerc.SoitE(X)def=Y

itels queei6=0(Xxi)On a :

8i2 f1;:::;ng;yiE(xi) =f(xi)E(xi):A. CouvreurCryptographie basée sur les codesGdR IM 2016 14 / 30

Notions de théorie des codes

Décodage - L"algorithme de Berlekamp Welch

On a8i2 f1;:::;ng;yiE(xi) =f(xi)E(xi):

où :lesxi;yisont connus;E;fsont inconnus mais on sait que degE6tet degf où :lesxi;yisont connus;E;fsont inconnus mais on sait que degE6tet degf où :lesxi;yisont connus;E;fsont inconnus mais on sait que degE6tet degf On se donne une famille de triplets(C;t;A), oùCest un code[n;k]qde matrice génératriceG;t2N;Aest algorithme "rapide" corrigeant jusqu"àterreursA. CouvreurCryptographie basée sur les codesGdR IM 2016 18 / 30 Clé publique :(G;t);Clé secrète :A.Chiffrement :m2Fkqc=mG2COn génèree2Fnqaléatoire tel quewH(e)6t;message chiffré : chiffrdef=c+eDéchiffrement :On appliqueAet on retrouvecpuism.A. CouvreurCryptographie basée sur les codesGdR IM 2016 19 / 30E(de degré6t) etN(de degré

8i2 f1;:::;ng;yiE(xi) =N(Xi):On ramène le problème du décodage à un problème d"algèbre linéaire.

Cet algorithme permet de corriger jusqu"à

nk2 erreurs.A. CouvreurCryptographie basée sur les codesGdR IM 2016 15 / 30 Notions de théorie des codes

Décodage - L"algorithme de Berlekamp Welch

On a 8i2 f1;:::;ng;yiE(xi) =f(xi)E(xi):

E(de degré6t) etN(de degré

8i2 f1;:::;ng;yiE(xi) =N(Xi):On ramène le problème du décodage à un problème d"algèbre linéaire.

Cet algorithme permet de corriger jusqu"à

nk2 erreurs.A. CouvreurCryptographie basée sur les codesGdR IM 2016 15 / 30 Notions de théorie des codes

Décodage - L"algorithme de Berlekamp Welch

On a 8i2 f1;:::;ng;yiE(xi) =f(xi)E(xi):

E(de degré6t) etN(de degré

8i2 f1;:::;ng;yiE(xi) =N(Xi):On ramène le problème du décodage à un problème d"algèbre linéaire.

Cet algorithme permet de corriger jusqu"à

nk2 erreurs.A. CouvreurCryptographie basée sur les codesGdR IM 2016 15 / 30 Notions de théorie des codes

Où sont-ils?

Pour corriger des erreurs :

Programme Voyager;

CD, DVD, Blu Ray;

ADSL; codes barres, QR codes; etc... Pour d"autres choses :

Partage de secret (avec menteurs), calcul multi parti; fonctions de hachage; etc... A. CouvreurCryptographie basée sur les codesGdR IM 2016 16 / 30 Notions de théorie des codes

Où sont-ils?

Pour corriger des erreurs :

Programme Voyager;

CD, DVD, Blu Ray;

ADSL; codes barres, QR codes; etc... Pour d"autres choses :

Partage de secret (avec menteurs), calcul multi parti; fonctions de hachage; etc... A. CouvreurCryptographie basée sur les codesGdR IM 2016 16 / 30 Notions de théorie des codes

Où sont-ils?

Pour corriger des erreurs :

Programme Voyager;

CD, DVD, Blu Ray;

ADSL; codes barres, QR codes; etc... Pour d"autres choses :

Partage de secret (avec menteurs), calcul multi parti; fonctions de hachage; etc... A. CouvreurCryptographie basée sur les codesGdR IM 2016 16 / 30 Notions de théorie des codes

Où sont-ils?

Pour corriger des erreurs :

Programme Voyager;

CD, DVD, Blu Ray;

ADSL; codes barres, QR codes; etc... Pour d"autres choses :

Partage de secret (avec menteurs), calcul multi parti; fonctions de hachage; etc... A. CouvreurCryptographie basée sur les codesGdR IM 2016 16 / 30 Notions de théorie des codes

Où sont-ils?

Pour corriger des erreurs :

Programme Voyager;

CD, DVD, Blu Ray;

ADSL; codes barres, QR codes; etc... Pour d"autres choses :

Partage de secret (avec menteurs), calcul multi parti; fonctions de hachage; etc... A. CouvreurCryptographie basée sur les codesGdR IM 2016 16 / 30 Notions de théorie des codes

Où sont-ils?

Pour corriger des erreurs :

Programme Voyager;

CD, DVD, Blu Ray;

ADSL; codes barres, QR codes; etc... Pour d"autres choses :

Partage de secret (avec menteurs), calcul multi parti; fonctions de hachage; etc... A. CouvreurCryptographie basée sur les codesGdR IM 2016 16 / 30 Faire de la cryptographie avec des codes

3Faire de la cryptographie avec des codes

A. CouvreurCryptographie basée sur les codesGdR IM 2016 17 / 30 Faire de la cryptographie avec des codes

Le schéma de McEliece (1978)

Schéma de chiffrement àclé publiquereposant sur la difficulté de décoder un code aléatoire. Faire de la cryptographie avec des codes

Principe du schéma de McEliece

Fonctionnement :

Faire de la cryptographie avec des codes

Principe du schéma de McEliece

quotesdbs_dbs7.pdfusesText_13

[PDF] cryptographie et sécurité informatique pdf

[PDF] exercices de guitare pour les nuls pdf

[PDF] cours langage c pdf gratuit

[PDF] cours complet langage c

[PDF] cours langage c pour debutant

[PDF] table de division pdf

[PDF] table de multiplication de 12 ? imprimer

[PDF] langage c pdf exercices corrigés

[PDF] cours langage c++ pour débutants pdf

[PDF] cours langage c pdf pour debutant

[PDF] langage c++ cours pdf

[PDF] apprendre le latin livre

[PDF] apprendre latin autodidacte

[PDF] aprender latin pdf