Cours de Cryptographie

Cours de Cryptographie

)23 ≈ 611%. Yves Legrandgérard. Cours de Cryptographie. Septembre 2019. 23 / 187

Initiation à la cryptographie : théorie et pratique

Initiation à la cryptographie : théorie et pratique

7 janv. 2016 Cryptologie = Cryptographie + Cryptanalyse. La cryptographie : est l'art de rendre inintelligible de crypter

Cryptographie Paris 13

Cryptographie Paris 13

1 oct. 2010 [4] Christophe Bidan Cryptographie et Cryptanalyse

Cryptographie

Cryptographie

Code 3 (cesar.py (3)). def cesar_chiffre_mot(motk):. Page 5. CRYPTOGRAPHIE. 2. LE

La cryptographie

La cryptographie

La cryptographie. LAMAS Daniel. 5. 4. La cryptographie. 4.1 Cryptographie symétrique https://www.thawte.fr/assets/documents/guides/history-cryptography.pdf.

Cryptographie

Cryptographie

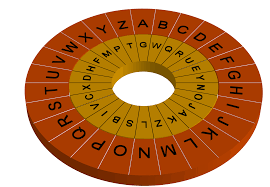

Le code secret de Jules César est un exemple historique de chiffrement par substitution. Page 14. Chapitre 2 : Cryptographie classique. 11. 2.3 Chiffre à

Introduction à la cryptographie

Introduction à la cryptographie

—Bruce Schneier Applied Cryptography : Protocols

Cryptographie et Sécurité informatique

Cryptographie et Sécurité informatique

crypto/stegano/barncode.html http://www.echu.org/articles/securite/RapportStegano.pdf http://www.fbi.gov/hq/lab/fsc/backissu/july2004/research ...

Chapitre 1 Généralité sur la cryptographie 1.1 Introduction 1.2

Chapitre 1 Généralité sur la cryptographie 1.1 Introduction 1.2

Un crypto système est un terme utilisé en cryptographie pour désigner un ensemble composé voir PDF : fr en. 0. 1. 2. 3. 4. 5. 6. 7. 8. 9. A B C D E F. 060. ...

Cryptographie légère pour linternet des objets: implémentations et

Cryptographie légère pour linternet des objets: implémentations et

15 juin 2020 De manière générale la cryptographie légère désigne l'ensemble des crypto- ... de/media/crypto/attachments/files/2010/04/mt_strobel.pdf. [SW49] ...

Cours de Cryptographie

Cours de Cryptographie

échanger la clé secrète et ensuite un chiffrement symétrique pour l'échange des données. Yves Legrandgérard. Cours de Cryptographie. Septembre 2019.

Initiation à la cryptographie : théorie et pratique

Initiation à la cryptographie : théorie et pratique

Jan 7 2016 Cryptologie = Cryptographie + Cryptanalyse. La cryptographie : est l'art de rendre inintelligible

Chapitre 1 Généralité sur la cryptographie 1.1 Introduction 1.2

Chapitre 1 Généralité sur la cryptographie 1.1 Introduction 1.2

Un algorithme de cryptographie ou un chiffrement est une fonction Chiffrement symétrique ou clef secrète : dans la cryptographie ... voir PDF :.

Cryptographie Paris 13

Cryptographie Paris 13

Oct 1 2010 5.3 Quelles mathématiques pour la cryptographie . . . . . . . . . 44 ... http://www.supelec-rennes.fr/ren/perso/cbidan/cours/crypto.pdf.

La cryptographie

La cryptographie

La cryptographie est la discipline qui permet de protéger des messages. https://www.thawte.fr/assets/documents/guides/history-cryptography.pdf.

Cryptographie et sécurité informatique

Cryptographie et sécurité informatique

L'algorithme de cryptographie RSA a été mis au point en 1977 par Ron. Rivest Adi Shamir et Leonard Adleman. Page 63. Ron Rivest (né en 1947 `a New-York (´Etats

LA CRYPTOGRAPHIE MILITAIRE.

LA CRYPTOGRAPHIE MILITAIRE.

Auguste Kerckhoffs « La cryptographie militaire »

New Directions in Cryptography

New Directions in Cryptography

New Directions in Cryptography. Invited Paper. WHITFIELD. DIFFIE AND MARTIN E. HELLMAN. MEMBER

Codes et Cryptologie

Codes et Cryptologie

4.6 Utilisation en cryptographie : le chiffrement `a flot . exploitée dans certains syst`emes cryptographiques dont le syst`eme RSA qui sera discuté ...

Report on Post-Quantum Cryptography

Report on Post-Quantum Cryptography

per_1_0_0.pdf [accessed 4/15/2016]. [5]. R. Perlner and D. Cooper Quantum resistant public key cryptography: a survey

[PDF] Cours de Cryptographie - Irif

[PDF] Cours de Cryptographie - Irif

avec l'article de Diffie et Hellman : “New directions in cryptography” Le chiffrement symétrique est Le fichier généré rsa key est au format base64

[PDF] Initiation à la cryptographie : théorie et pratique - DI ENS

[PDF] Initiation à la cryptographie : théorie et pratique - DI ENS

7 jan 2016 · Chapitre 1 : But du cours Comprendre les problématiques de cryptographie liées aux systèmes d'informations

[PDF] Chapitre 1 Généralité sur la cryptographie

[PDF] Chapitre 1 Généralité sur la cryptographie

Chapitre 1 Généralité sur la cryptographie Page 11 Un algorithme de cryptographie ou un chiffrement est une fonction mathématique utilisée lors

[PDF] Introduction à la cryptographie - Apprendre-en-lignenet

[PDF] Introduction à la cryptographie - Apprendre-en-lignenet

« Applied Cryptography : Protocols Algorithms and Source Code in C » de Bruce Schneier John Wiley Sons ; ISBN : 0-471-12845-7 Il s'agit d'un bon livre

[PDF] La cryptographie - CORE

[PDF] La cryptographie - CORE

https://www thawte fr/assets/documents/guides/history-cryptography pdf 34 List of Known Mersenne Prime Numbers Great Internet Mesenne Prime Search [En ligne]

[PDF] Cryptographie et Sécurité informatique - X-Files

[PDF] Cryptographie et Sécurité informatique - X-Files

Vifs remerciements à Messieurs W Stallings [1] (algorithmes cryptographiques modernes) et D Mül- ler [2] (histoire de la cryptographie et stéganographie)

[PDF] cryptologiepdf - GISNT

[PDF] cryptologiepdf - GISNT

Cryptologie : Science regroupant la cryptographie et la cryptanalyse Alice Bob Mallory : Ce sont les personnages fictifs des exemples de cryptographie

[PDF] TECHNIQUES DE CRYPTOGRAPHIE

[PDF] TECHNIQUES DE CRYPTOGRAPHIE

Nous allons décrire l'algorithme qui permet de générer à partir d'une clef de 64 bits 8 clefs diversifiées de 48 bits chacune servant dans l'algorithme du DES

[PDF] Cryptographie Notions de base

[PDF] Cryptographie Notions de base

Cryptographie : Notions de base 1 Généralités 2 Principes de fonctionnement 3 Opérations utilisées 4 Chiffrements faibles

[PDF] Cryptographie et Cryptanalyse

[PDF] Cryptographie et Cryptanalyse

– On numérote de 0 à 25 les lettres de l'alphabet – On choisit une clé K comprise entre 1 et 25 et on chiffre le caractère X par: E(K

Quels sont les 4 grands principes en cryptographie ?

Pour assurer ces usages, la cryptologie regroupe quatre principales fonctions : le hachage avec ou sans clé, la signature numérique et le chiffrement. Pour expliquer la cryptologie, nous utiliserons dans nos exemples les personnages traditionnels en cryptographie : Alice et Bob.Quels sont les types de cryptographie ?

La cryptographie symétrique, aussi appelée cryptographie à clef secrète, désigne l'une des trois façons de chiffrer un message (et, plus généralement, de l'information). Les deux autres grands types de cryptographie sont la cryptographie asymétrique (dite à clef publique) et la cryptographie hybride.Comment faire la cryptographie ?

Le chiffrement se fait généralement à l'aide d'une clef de chiffrement, le déchiffrement nécessite quant à lui une clef de déchiffrement. On distingue généralement deux types de clefs : Les clés symétriques: il s'agit de clés utilisées pour le chiffrement ainsi que pour le déchiffrement.A quoi ? sert vraiment ?

La confidentialité : s'assurer que seul le destinataire puisse lire le message en le rendant illisible par d'autres.L'authenticité : s'assurer que le message provient bien de l'expéditeur par une signature vérifiable.L'intégrité : s'assurer que le message n'a pas été modifié depuis son envoi.

[PDF] decors chretiens de sainte sophie

[PDF] basilique sainte-sophie vikidia

[PDF] frise chronologique de sainte sophie

[PDF] chapelle du palais d'aix

[PDF] fonction dune basilique

[PDF] plan de la basilique sainte sophie

[PDF] sainte sophie plan

[PDF] conseiller d'animation sportive salaire

[PDF] fiches ressources eps lycée professionnel

[PDF] conseiller technique sportif salaire

[PDF] programme eps lycée professionnel 2016

[PDF] conseiller d'animation sportive fiche métier

[PDF] conseiller technique sportif fiche métier

[PDF] programme eps lycée 2010