Guide Détection dIntrusion et Contrôle dAccès

Guide Détection dIntrusion et Contrôle dAccès

Guide Détection d'Intrusion et Contrôle d'Accès Danse (école et cours) ... CONTROLE. Objectif :dissuader l'intrus de continuer son agression.

GUIDE METHODOLOGIQUE POUR LES SYSTEMES DE

GUIDE METHODOLOGIQUE POUR LES SYSTEMES DE

Type d'accès / Portes / Verrouillage / Serrure / Obstacle physique. 11. Equipements de l'accès contrôlé. 12. Interface avec d'autres systèmes.

Contrôle daccès

Contrôle daccès

Voir le cours introductif. Le facteur humain est partie prenante dans la sécurité des systèmes. Le cours de contrôle d'accès a pour objectif d'examiner la

Introduction à la sécurité – Cours 3 Contrôle daccès

Introduction à la sécurité – Cours 3 Contrôle daccès

– UNIX/Linux. – Contrôle d'accès obligatoire – basé sur l'existence d'un Serveur de Sécurité. – Modèles basés sur les rôles

Contrôle daccès : la preuve par lexemple

Contrôle daccès : la preuve par lexemple

Son guide d'installation ainsi que toute la documentation mentionnée plus bas

Instructions dutilisation

Instructions dutilisation

défectueux au cours de cette période. Bosch Security Systems ne garantit pas et ne peut Pour pouvoir utiliser le logiciel de contrôle d'accès.

Contrôle daccès & Authentification Co ôedaccès& u e ca o Un

Contrôle daccès & Authentification Co ôedaccès& u e ca o Un

besoin de sécurité s'affirme le contrôle des accès réseaux. 7/137 Pr Pascal URIEN

POLITIQUE CERN POUR LE CONTROLE DACCES A SON

POLITIQUE CERN POUR LE CONTROLE DACCES A SON

Un projet de management des autorisations fortement informatisé ainsi que la productions des cartes. CERN sont en cours d'installation. De nombreuses autres

SYSTÈME BUS 2 FILS PORTIERS & CONTRÔLE DACCÈS

SYSTÈME BUS 2 FILS PORTIERS & CONTRÔLE DACCÈS

Platine SferaNEW avec contrôle d'accès Vigik® et module GPRS/GSM. connexion est en cours entre la platine de rue et un autre appartement.

Authentification et contrôle daccés

Authentification et contrôle daccés

et de contrôle d'accès : Kerberos. • Autres services d'authentification. • Les certificats d'authentification X.509. – Liste de révocation

Introduction à la sécurité – Cours 3 Contrôle d’accès

Introduction à la sécurité – Cours 3 Contrôle d’accès

Contrôle d’accès Une des bases de la sécurité : – On permet à une action d’être exécutée que si elle respecte une certaine politique – Permet de renforcer la con?dentialité ou l’integrité – Contrôle d’accès discrétionnaire – basé sur l’identité et la possesion – UNIX/Linux

Formation au système de contrôle d’accès - niveau débutants

Formation au système de contrôle d’accès - niveau débutants

Cette formation requiert des connaissances de base générales en matière d’utilisation de PC ainsi que de configuration (systèmes d’exploitation Windows) et de technique de réseau IP Vous trouverez le formulaire d’inscription en ligne à l’adresse www axis com/academy/classroom-based htm

GUIDE METHODOLOGIQUE POUR LES SYSTEMES DE CONTROLE D’ACCES

GUIDE METHODOLOGIQUE POUR LES SYSTEMES DE CONTROLE D’ACCES

Schéma de principe d’un système d’accès résidentiel individuel 4 Schéma de principe d’un système d’accès résidentiel collectif 5 Schéma de principe d’un système d’accès tertiaire/industriel 6 Liste des points à vérifier 7 Généralités 7 Règles / Normes / Réglementations / Directives 8

Quels sont les différents types de contrôle d'accès ?

d'information. On distingue ainsi le contrôle d'accès physique et le contrôle d'accès logique.

Comment faire un contrôle accès ?

La Direction doit donc informer de son intention et demander l'avis des instances représentatives du personnel notamment le Comité d’Entreprise et le Comité d'Hygiène, de Sécurité et des Conditions du travail (CHSCT). La mise en place d'un système de contrôle accès doit aussi respecter la loi "INFORMATIQUE ET LIBERTÉ".

Qu'est-ce que le contrôle d'accès ?

Le contrôle d’accès est une technique qui consiste à soumettre l’entrée d’un établissement ou, de locaux à l’intérieur d’une entreprise, à une autorisation d’accès. Cette autorisation d’accès a pour but de protéger des personnes, des biens ou des informations.

Quels sont les besoins d’un contrôle d’accès ?

Des exigences supplémentaires viennent se greffer à ces besoins comme le déverrouillage à distance ou l’asservissement à la détection incendie. La réussite et le bon usage du contrôle d’accès passent nécessairement par une action de communication, un bon conseil et un bon cahier des charges.

Formation au système de contrôle

d'accès - niveau débutantsAxis Communications'

Academy

Description du cours

Durée :

1 jour

Lieu de l'événement : salle de

formationDescription du cours

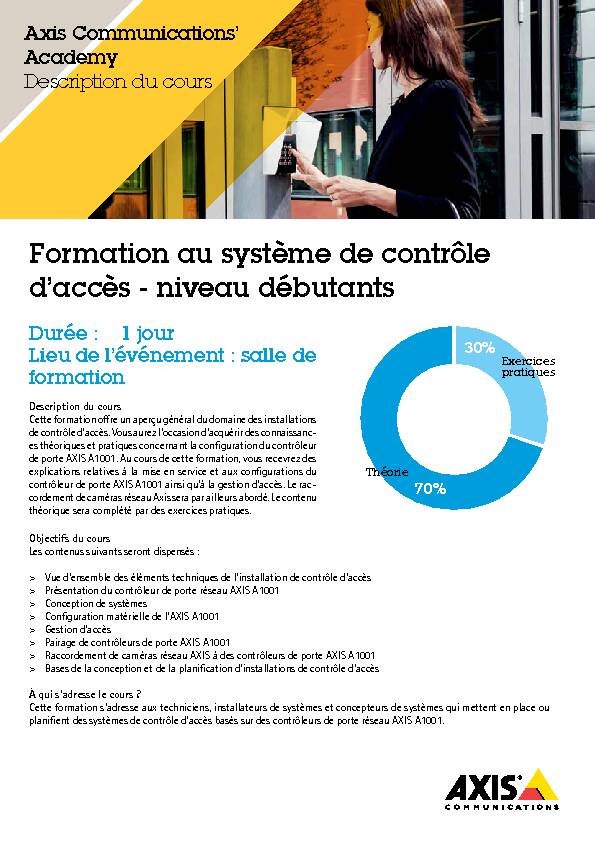

Cette formation o?re un aperçu général du domaine des instal lations de contrôle d'accès. Vous aurez l'occasion d'acquérir des connaissanc-es théoriques et pratiques concernant la con?guration du contrôleur de porte AXIS A1001. Au cours de cette formation, vous recevrez des explications relatives à la mise en service et aux con?gurations du

contrôleur de porte AXIS A1001 ainsi qu'à la gestion d'accès. Le rac cordement de caméras réseau Axis sera par ailleurs abordé. Le contenu théorique sera complété par des exercices pratiques.70%30%ThéorieExercices

pratiquesObjectifs du cours

Les contenus suivants seront dispensés :

Vue d'ensemble des éléments techniques de l'installation de contrôle d'accès Présentation du contrôleur de porte réseau AXIS A1001Conception de systèmes

Con?guration matérielle de l'AXIS A1001

Gestion d'accès

Pairage de contrôleurs de porte AXIS A1001

Raccordement de caméras réseau AXIS à des contrôleurs de por te AXIS A1001 Bases de la conception et de la plani?cation d'installations de co ntrôle d'accèsÀ qui s'adresse le cours ?

Cette formation s'adresse aux techniciens, installateurs de systèm es et concepteurs de systèmes qui mettent en place ou plani?ent des systèmes de contrôle d'accès basés sur d es contrôleurs de porte réseau AXIS A1001.Conditions

Cette formation requiert des connaissances de base générales en ma tière d'utilisation de PC ainsi que de con?guration (systèm es d'exploitation Windows) et de technique de réseau IP. Vous trouverez le formulaire d'inscription en ligne à l'adresse www.axis.com/academy/classroom-based.htm Pour plus d'informations sur les dates de formation et le prix du cour s, renseignez-vous auprès de votre bureau de vente Axis local. De quoi dois-je tenir compte pour les cours externes ? Pour participer à une formation au système de contrôle d'accè s, le participant doit apporter un ordinateur portable doté de la con?guration technique minimale suivante : Processeur Intel de minimum 1,6 GHz ou processeur AMD comparable256 Mo de mémoire RAM, 1 Go d'espace mémoire disponible sur le

disque dur Lecteur de CD-ROM, carte graphique avec 64 Mo de RAMXP Professionnel, 2003 Server, Vista, Windows 7 ou Windows 8 avec les derniers Service Packs, navigateur Internet Explorer

8.0 ou supérieur.

En outre, les participants doivent pouvoir con?gurer l'adresse IP de leur ordinateur portable et installer des composants logic iels ainsi que des éléments ActiveX (droits d'administrateur néc essaires).Axis Communications'

Academy

Description du cours

quotesdbs_dbs2.pdfusesText_2[PDF] la naissance de vénus histoire des arts

[PDF] la naissance de vénus cabanel

[PDF] botticelli la naissance de vénus analyse

[PDF] naissance de vénus mythologie

[PDF] naissance de venus histoire

[PDF] la naissance de vénus nombre d'or

[PDF] comment récupérer le gaz d'une boisson gazeuse

[PDF] identification du gaz présent dans les boissons

[PDF] nom de la méthode pour recueillir un gaz

[PDF] recueillir un gaz par déplacement d'eau schéma

[PDF] recueillir un gaz par déplacement d'eau protocole

[PDF] comment enlever le gaz d'une boisson gazeuse

[PDF] comment recueillir un gaz par déplacement d'eau

[PDF] boucle conditionnelle algorithme