ETUDE ET MISE EN PLACE DUNE SOLUTION VOIP SECURISEE

ETUDE ET MISE EN PLACE DUNE SOLUTION VOIP SECURISEE

Dans ce cadre on a proposé de mettre en place une solution Voix sur IP open-source se basant sur le protocole SIP pour le compte de la Société MAGMA tout en

Thème

Thème

Etude et Mise en Place D'une Solution VoIP Sécurisée. Cas d'etude : Entreprise Portuaire de Béjaïa. Réalisé par : Devant le jury composé de : M. ADNANE Nasser.

Etude et proposition de solution pour la mise en place dun système

Etude et proposition de solution pour la mise en place dun système

Le IPBX est un ordinateur avec un système d'exploitation sur lequel on installe un ensemble de logiciels chargé de gérer les appels VoIP. Les PABX IP non

ETUDE ET DEPLOIEMENT DUNE SOLUTION VoIP

ETUDE ET DEPLOIEMENT DUNE SOLUTION VoIP

5 nov. 2021 clientèle on va mettre en place un centre d'appel riche en fonctionnalité et conformément à un cahier de charge bien définie concernant les ...

Mémoire de fin détudes

Mémoire de fin détudes

Le chapitre IV pressente une étude technique et mise en place d'une solution VoIP basé sur le serveur Asterisk avec le protocole SIP. Nous finirons ce mémoire

Mémoire de fin détudes

Mémoire de fin détudes

Le chapitre IV pressente une étude technique et mise en place d'une solution VoIP basé sur le serveur Asterisk avec le protocole SIP. Nous finirons ce mémoire

Mémoire de fin de cycle Thème Mise en place dune solution VoIP

Mémoire de fin de cycle Thème Mise en place dune solution VoIP

22 déc. 2022 Le dernier chapitre présente une étude technique et la mise en place d'une solution VoIP ... pdf?content-. Type=application/pdf. [4] Asterisk ...

Ingénieur Voix sur IP VoIP principal et supérieur - Département de la

Ingénieur Voix sur IP VoIP principal et supérieur - Département de la

30 juin 2013 Mettre en place et perpétuer ... configuration et gestion du changement en mise en œuvre de conceptions et de solutions réseau VoIP complexes ;.

DEPLOIEMENT DUN SYSTEME VOIP SECURISE PAR ISOLATION

DEPLOIEMENT DUN SYSTEME VOIP SECURISE PAR ISOLATION

24 mars 2015 ... voip.pdf . [2] A.AKUE-KPAKPO« Gestionnaire ... VoIP dans des réseaux LAN ainsi que la mise en place d'une solution de VoIP sécurisée basée sur.

ETUDE DUN SYSTEME DE COMMUNICATION VoIP

ETUDE DUN SYSTEME DE COMMUNICATION VoIP

30 mai 2014 Ce modèle a été mis en place par l'ISO afin de mettre en place un standard de communications entre les ordinateurs d'un réseau c'est-à-dire les ...

ETUDE ET MISE EN PLACE DUNE SOLUTION VOIP SECURISEE

ETUDE ET MISE EN PLACE DUNE SOLUTION VOIP SECURISEE

Ce PFE traite la mise en place d'une solution de voix sur IP dans une infrastructure téléphonique existe via la solution VoIP open source « Asterisk » au

Étude et Mise en place dune Solution VOIP Sécurisée

Étude et Mise en place dune Solution VOIP Sécurisée

infrastructure VoIP dans des réseaux LAN ; et la mise en place une solution de VoIP sécurisée basée sur des outils open source précisément le serveur Asterisk

Mise en place et sécurisation dune plateforme VoIP basée sur la

Mise en place et sécurisation dune plateforme VoIP basée sur la

323 SIP et IAX. Page 43. Chapitre 2 : Installation et configuration d'une solution de VoIP basé sur le serveur Asterisk.

Etude conception et mise en place dune solution de

Etude conception et mise en place dune solution de

Jul 20 2012 Etude

Etude et proposition de solution pour la mise en place dun système

Etude et proposition de solution pour la mise en place dun système

Le IPBX est un ordinateur avec un système d'exploitation sur lequel on installe un ensemble de logiciels chargé de gérer les appels VoIP. Les PABX IP non

Étude de la mise en place dune solution de contrôle daccès au

Étude de la mise en place dune solution de contrôle daccès au

Mar 7 2018 Étude de la mise en place d'une solution de contrôle d'accès au réseau à travers le protocole 802.1X. Cryptographie et sécurité [cs.CR].

<

<

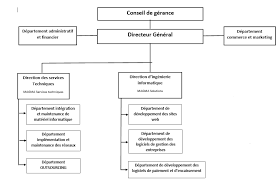

ETUDE DE L'EXISTANT ET DES BESOINS EN COMMUNICATION (DPNTlC) nous a confié la mise en place d'une solution «Voix sur IP »sécurisée prenant en.

Projet Devoir Final : Conception et Mise en œuvre dun réseau VOIP

Projet Devoir Final : Conception et Mise en œuvre dun réseau VOIP

Une étude de migration de PABX en place vers la VoIP en se basant sur les réseaux LAN existants ;. La mise en œuvre de la solution VoIP entre un siège et sa

Mémoire de Fin dEtudes

Mémoire de Fin dEtudes

de VoIP les architectures et la mise en place d'une solution de la voix sur IP basée sur des outils open source

Etude et Mise en place dune plate-forme de communication unifiée

Etude et Mise en place dune plate-forme de communication unifiée

Etude et Mise en Place d'une Plateforme de communication Unifiée pour PME IV.2 Solutions de communications unifiées ALCATEL … ... sont commentés (PDF).

Scientifiqueet

del'Innovation [ME5R5I)SecrétariatGénéral

Université

NaziBONI(U.N.B.)

SIMÉMOIREDEFINDEcYCLE

PrésentéetsoutenuCe24octoGre2017

Auteur:M.KABREGu·wendkuuniBonaventure

Maîtrede

M.BAYALABéranger

AdministrateurRéseau

DPNTIC-Bobo

Directeurdemémoire

DrYELEMOUTiguiane

Enseignantchercheur

EcoleSupérieured'Informatique

AnnéeAcadémique2015-2016

DEDICACE

Am&tetFew.M.

SAMP6'B0l10Ltupolti

ÉCOLESUPÉRIEURED'INFORMATIOliE

REMERCIEMENTS

pédagogiquedel'EcoleSupérieure d'Informatique(ES!)etdesintervenantsNousremercionségalementla

DirectionpourlaPromotiondesNouvelles

Technologiesde

l'Université lemilieu professionnel.Nosremerciements

Présidentde

laboratoire; delaDPNTICnotreDirecteurdemémoire;

maîtredestage.Enfinnous

effortpour l'aboutissementdenotreformation.ÉCOLESUPÉRIEURED'INFORMATIQUEIl

GLOSSAIRE

ACEAcessontrolEntry

ACLAccessControlList

ADSLAsymmetricalDigitalSubscriberLine

AHAuthentificationHeader

ARPAddressResolutionProtocol

CANConvertisseurAnalogiqueNumérique

CLICommandeLineInterface

CPUCentralProcessingUnit

DDoDitributedDeniaIofService

DHCPDynamicHostConfigurationProtocol

DIDDirectInwardDial

DMZDémilitarizedZone

DNSDomainNameServer

DNSDomainNameSystem

DoSDenyofService

DSPDigitalSignalProcessor

DTMFDual-ToneMulti-Frequency

ESIEcoleSupérieured'Informatique

ESPEncapsulatedSecurityPayload

FAIFournisseurd'AccèsInternet

FTPFileTransfertProtocol

FXSForeigneXchangeSubscriber

GPLGeneralPublicLicence

GSMGlobalSystemforMobileCommunications

HTTPHyperTextTransferProtocol

IAXInter-AsteriskeXchange

1_-------

ICMPInternetControlMessageProtocol

IETFInternetEngineeringTask

IGMPInternetGroupManagementProtocol

IGRPInteriorGatewayRoutingProtocol

lMInstantMessageIPInternetProtocol

IP-PBXouIPBXIPPrivateBranchexchange

ISOIntegratedServiceDataNetwork

ITUInternationalTelecommunicationsUnion

LANLocalAreaNetwork

LDAPLightweightDirectoryAccessProtocol

MeUultiointControlUnit

MD5MessageDigest5

ÉCOLESUPÉRiEURED'INFORMATlOUEIII

MlC MIKEYModulationparIrnIJulsionetCodage

MultimediaInternetKEYing

r-------------MasterKeyidentifier

MMUSICMultipartyMultiMediaSessionControl

NATetworkAddressTranslator

NATNetworkAddressTranslation

r----------- oArEtOfficeNationaldesTelecommunicationsOSOperatingSystem

OSIOpenSystemInterconnect

PABXouPBXPrivateAutomaticBrancheXchange

STNPublicSwitchedTelephonyNetwork

QoSQualityofService

RAMRandomAccessMemory

RFCRequestforComment

RTCRéseauTéléphoniqueCommuté

RTCPReal-timeTransportControlProtocol

RTPReal-TimeTransportProtocol

RTSPRealTimeStreamingProtocol

SIPSessionInitiationProtocol

SMPSimpleNetworkManagementProtocol

SRTPSecureReal-timeTransportProtocol

S LSecureSocketLayer

TCPTransportControlProtocol

TDMTimeDivisionMultiIJlexing

TFTPTrivialFileTransfertProtocol

TLSTransportLayerSecurity

TolPTelehonyoverInternetProtocol

TTLTransistorTransistorLogic,

UAUserAgent

UACUserAgentClient

VASUserAgentServer

UDPUserDatagramProtocol

U.B.UniversitéNaziBoni

UPBUniversitéPolytechniquedeBobo

URIUniformResourceIdentifier

URLUniformResourceLocator

VLANVirtualLAN

VoIPVoiceoverlP

VPNVirtualPrivateNetwork

WANWorldAreaNetwork

ÉCOLESUPÉRIEURED'INFORMATIQUEIV

Tabledesmatières

DEDICACE1

REMERCIEMENTS11

GLOSSAIRE111

ListedesfiguresVIII

ListedestableauxIX

PREAMBULEX

RésuméXl

AbstractXll

INTRODUCTIONGENERALE1

CHAPITRE1:PRESENTATIONGENERALE3

1.1Introduction3

1.3Présentationduprojet3

1.3.1Problématique4

1.3.2Objectifsetrésultatsattendus4

1.3.3Acteursduprojet5

1.4Conclusion6

CHAPITREIl:GENERALITESSURLAVOIP8

Il.1Introduction8

Il.2.1Historique8

11.2.2Définition9

11.2.3ArchitectureVolP9

11.2.4Principedefonctionnement10

Il.3Lesprotocolesutilisés12

Il.3.1lesprotocolesdesignalisation12

11.3.2Lesprotocolesdetransport19

11.5OpportunitéduserviceVolP21

Il.5Conclusion22

111.1Introduction23

111.2Infrastructureréseaudel'UPB23

111.2.1Architectureetfonctionnement23

ÉCOLESUPÉRIEURED'INFORMATIQUE

\1111.2.2Servicesdisponibles24

111.2.3Politiquedesécurité24

111.3ArchitectureVolPexistant26

111.4ImpactsocialdelaVolP26

111.5Besoindecommunication27

111.6Conclusion28

CHAPITREIV:DIMENSIONNEMENTDURESEAUVOIP3D

IV.1introduction30

IV.2Solutionlogicielle30

IV.2.1ServeurIPBX31

IV.3Infrastructuresphysique36

IV.3.1Machineserveur36

IV.3.2Routeurs36

IV.3.3lesSwitchsetIPPhones36

IV.4labandepassantedisponible36

IV.6CouplageVoIP-GSM39

IV.6.1Pourquoifairelecouplage39

IV.6.2Choixdelapasserelle39

IV.7Miseenoeuvre40

IV.8Conclusion41

CHAPITREV;GESTIONDELAQOS42

V.1lntroduction42

V.2.1Notiondequalitédeservice42

V.2.3ledélaidetransit44

V.2.4lagiguedephase45

V.2.5lephénomèned'écho45

V.2.6lapertededonnées45

V.3TechniquesdegestiondelaQoSVolP45

V.3.1Définitiondeclassedeservice46

V.4OutilsdevérificationdelaQoS47

V.4.1laméthodeMOS47

ÉCOLESUPÉRIEURED'INFORMATIQUEVI

VA.2CalculdufacteurRdel'E-model47

V.4.3ConversionR/M0548

V.7Conclusion52

CHAPITREVI:GE5TIONDELASECURITE53

VI.1lntroduction53

VI.2Lesdifférentstypesd'attaques53

VI.2.1Lareconnaissance54

V1.2.2TheManlnTheMiddle(MITM)54

VI.3Mesuresdesécurité55

VI.3.1Lasécuritéphysique55

VI.3.2Lasécurisationdesserveurs55

VI.3.3Fail2ban57

VI.3AL'authentificationdesutilisateurs58

VI.3.5SécurisationdesProtocoles58

VI.3.7Chiffrementdesappels59

VI.3.8LeVPN61

VI.3.9Filtrage61

VI.3.1DLasupervision62

VIACoûtduprojet62

VI.5Conclusion63

CONCLUSIONGENERALE64

Référencebibliographique66

ANNEXESXI

Annexe1:MiseenplacedelasolutionXI

InstallationdeWazoXI

ÉCOLESUPÉRIEURED'INFORMATIQUEVII

Listedesfigures

FigureIl.2:architectureMGCP[9]18

GDVoiceBlue40

FigureV.1:créationsdesVLANS10et2046

FigureV.3:conversionR50

FigureVI.1:leformatd'unpaquetSRTP60

FigureVII.2:étapeconfigurationXII

FigureVII.4:EtapevalidationXIV

ÉCOLESUPÉRIEURED'INFORMATIQUEVIII

Listedestableaux

TableauV.3:composantdescodeesdansle le[4]49

TableauVI.1:Coûtduprojet63

ÉCOLESUPÉRIEURED'INFORMATIQUE

quotesdbs_dbs14.pdfusesText_20[PDF] étude expérimentale définition

[PDF] étude exploratoire qualitative

[PDF] etude faisabilité d un projet avicole

[PDF] etude gallup 2016

[PDF] etude gallup 2017

[PDF] étude gallup motivation

[PDF] etude greenflex 2017

[PDF] étude histoire de la mode

[PDF] étude longitudinale transversale

[PDF] étude marketing samsung

[PDF] etude medecine specialisation

[PDF] etude motivation au travail

[PDF] étude multicentrique

[PDF] etude musicologie belgique