Recueil dexercices corrigés en INFORMATIQUE I

Recueil dexercices corrigés en INFORMATIQUE I

Ce recueil d'exercices en Informatiques I est destiné aux étudiants de L1 Sciences de la Matière Corrigés des QCM : Architecture de l'ordinateur.

Réponses du QCM final (Session 2)

Réponses du QCM final (Session 2)

Le marquage systématique des documents ou répertoires informatiques en fonction du niveau les outils de sécurité installés sur l'ordinateur me protègent.

Mercredi 9 janvier 2019 Questionnaire à choix multiples (durée : 1

Mercredi 9 janvier 2019 Questionnaire à choix multiples (durée : 1

9 jan. 2019 QCM - QUARANTE QUESTIONS ... B) La loi de MOdernisation de la Sécurité Civile ... B) Système Informatique de Numérotation Unifiée sur.

QCM Securité informatique – Partie 1

QCM Securité informatique – Partie 1

QCM en réseau informatique avec la correction pour la préparation des concours des tests

TD 1 : Introduction à la sécurité informatique 1 Exercice 2 Exercice 3

TD 1 : Introduction à la sécurité informatique 1 Exercice 2 Exercice 3

Contre mesures. 5 QCM. Q1. Un virus informatique est défini en tant que : A) Tout programme téléchargé

Département Sécurité et Technologies Informatiques

Département Sécurité et Technologies Informatiques

19 mai 2022 Examen terminal: QCM dissertation

Corrigés des QCM et des applications

Corrigés des QCM et des applications

25 août 2017 En France ce sont les lois NRE (Nouvelles régulations économiques

CONCOURS DINFORMATICIEN SUJETS DONNÉS AU

CONCOURS DINFORMATICIEN SUJETS DONNÉS AU

25 août 1992 la fois sur les connaissances informatiques le raisonnement ... Dans le domaine de la sécurité informatique

La sensibilisation des collaborateurs à la sécurité informatique.

La sensibilisation des collaborateurs à la sécurité informatique.

Les cybercriminels ont donc déporté une partie de leurs attaques directement sur les salariés considérés comme un possible point d'entrée dans les systèmes

Corrigé de Test n° 2

Corrigé de Test n° 2

Corrigé de Test n° 2 Que doit-elle faire pour respecter la loi Informatique et ... failles de sécurité potentiellement exploitables par des.

QCM Securité informatique - Partie 1 - WayToLearnX

QCM Securité informatique - Partie 1 - WayToLearnX

19 nov 2018 · QCM en securité informatique avec la correction pour la préparation des concours des tests aux examens et aux certifications

(PDF) QCM Sécurité Informatique Jonathan mary - Academiaedu

(PDF) QCM Sécurité Informatique Jonathan mary - Academiaedu

Testez vos connaissances en Sécurité Informatique avec des QCM en réseaux sécurité informatique QCM attaques et intrusions défenses et mesures

QCM sécurité informatique avec corrections

QCM sécurité informatique avec corrections

C'est l'un des milliers de QCM de la sécurité informatique jouez et partagez Plus de 20 questions de test de niveau avec réponses

Examen corrige qcm sécurité informatique

Examen corrige qcm sécurité informatique

Pour testez vous en ligne et voir le corrigé de qcm : : http://goo gl/o46Ool Recueil d'exercices corrigés en INFORMATIQUE I - USTO étudiants de L1 Sciences

[PDF] QCM Securité informatique – Partie 1 - PDFCOFFEECOM

[PDF] QCM Securité informatique – Partie 1 - PDFCOFFEECOM

QCM en réseau informatique avec la correction pour la préparation des concours des tests aux examens et aux certifications Ces questions sont

QCM de révision du C2i sur le theme Sécurité informatique

QCM de révision du C2i sur le theme Sécurité informatique

Révisez les questions du c2i sur le thème 'Sécurité informatique' à l'aide de qcm auto-corrigés et surtout d'explications pour chaque question

[PDF] Réponses du QCM final (Session 2) - Fun MOOC

[PDF] Réponses du QCM final (Session 2) - Fun MOOC

Q8 : Le service informatique de mon entreprise m'a attribué un ordinateur portable pour mon travail c'est pratique Quelle est la phrase fausse ? a Je peux y

QCM basique sur les réseaux informatiques - SlideShare

QCM basique sur les réseaux informatiques - SlideShare

1/3 Q1 Q2 Q3 Q4 Q5 Q6 Q7 Q8 Q9 Q10 QCM Réseaux informatiques QCM Réseaux informatiques TCP/IP Internet base de la Securité malwares virus

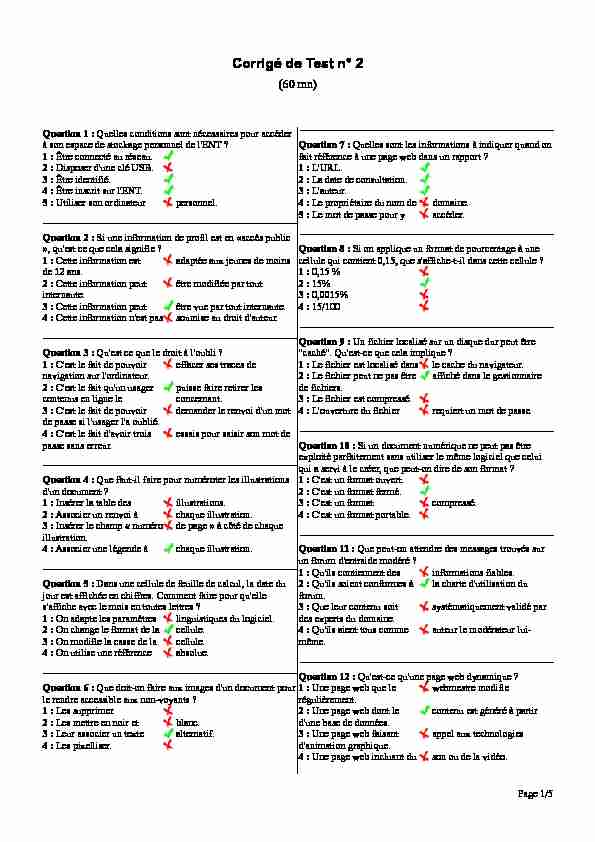

Corrigé de Test n° 2

(60 mn) Question 1 : Quelles conditions sont nécessaires pour accéderà son espace de stockage personnel de l'ENT ?

1 : Être connecté au réseau.

2 : Disposer d'une clé USB.

3 : Être identifié.

4 : Être inscrit sur l'ENT.

5 : Utiliser son ordinateurpersonnel.

Question 2 : Si une information de profil est en "accès public», qu'est ce que cela signifie ?

1 : Cette information estadaptée aux jeunes de moins

de 12 ans.2 : Cette information peutêtre modifiée par tout

internaute.3 : Cette information peutêtre vue par tout internaute.

4 : Cette information n'est passoumise au droit d'auteur.

Question 3 : Qu'est ce que le droit à l'oubli ?1 : C'est le fait de pouvoireffacer ses traces de

navigation sur l'ordinateur.2 : C'est le fait qu'un usagerpuisse faire retirer les

contenus en ligne leconcernant.3 : C'est le fait de pouvoirdemander le renvoi d'un mot

de passe si l'usager l'a oublié.4 : C'est le fait d'avoir troisessais pour saisir son mot de

passe sans erreur. Question 4 : Que faut-il faire pour numéroter les illustrations d'un document ?1 : Insérer la table desillustrations.

2 : Associer un renvoi àchaque illustration.

3 : Insérer le champ " numérode page » à côté de chaque

illustration.4 : Associer une légende àchaque illustration.

Question 5 : Dans une cellule de feuille de calcul, la date du jour est affichée en chiffres. Comment faire pour qu'elle s'affiche avec le mois en toutes lettres ?1 : On adapte les paramètreslinguistiques du logiciel.

2 : On change le format de lacellule.

3 : On modifie la casse de lacellule.

4 : On utilise une référenceabsolue.

Question 6 : Que doit-on faire aux images d'un document pour le rendre accessible aux non-voyants ?1 : Les supprimer.

2 : Les mettre en noir etblanc.

3 : Leur associer un textealternatif.

4 : Les pixelliser. Question 7 : Quelles sont les informations à indiquer quand on

fait référence à une page web dans un rapport ?1 : L'URL.

2 : La date de consultation.

3 : L'auteur.

4 : Le propriétaire du nom dedomaine.

5 : Le mot de passe pour yaccéder.

Question 8 : Si on applique un format de pourcentage à une cellule qui contient 0,15, que s'affiche-t-il dans cette cellule ?1 : 0,15 %

2 : 15%

3 : 0,0015%

4 : 15/100

Question 9 : Un fichier localisé sur un disque dur peut être "caché". Qu'est-ce que cela implique ?1 : Le fichier est localisé dansle cache du navigateur.

2 : Le fichier peut ne pas êtreaffiché dans le gestionnaire

de fichiers.3 : Le fichier est compressé.

4 : L'ouverture du fichierrequiert un mot de passe.

Question 10 : Si un document numérique ne peut pas être exploité parfaitement sans utiliser le même logiciel que celui qui a servi à le créer, que peut-on dire de son format ?1 : C'est un format ouvert.

2 : C'est un format fermé.

3 : C'est un formatcompressé.

4 : C'est un format portable.

Question 11 : Que peut-on attendre des messages trouvés sur un forum d'entraide modéré ?1 : Qu'ils contiennent desinformations fiables.

2 : Qu'ils soient conformes àla charte d'utilisation du

forum.3 : Que leur contenu soitsystématiquement validé par

des experts du domaine.4 : Qu'ils aient tous commeauteur le modérateur lui-

même. Question 12 : Qu'est-ce qu'une page web dynamique ?1 : Une page web que lewebmestre modifie

régulièrement.2 : Une page web dont lecontenu est généré à partir

d'une base de données.3 : Une page web faisantappel aux technologies

d'animation graphique.4 : Une page web incluant duson ou de la vidéo.

Page 1/5

Question 13 : Quelles sont les attributions du modérateur dans un forum ?1 : Il planifie les tempsd'intervention sur le forum.

2 : Il rappelle à l'ordre lesusagers qui ne respectent pas

la charte.3 : Il rédige l'intégralité desmessages postés sur le forum.

4 : Il élimine les messages nerespectant pas la charte.

5 : Il impose les fils dediscussion.

Question 14 : Qu'est-ce qu'un témoin de connexion (cookie) ?1 : Un fichier déposé par unlogiciel espion sur

l'ordinateur de l'internautedans le but d'usurper son identité.2 : Un fichier enregistré parun site web sur son propre

serveur pour mémoriserl'adresse IP de l'internaute qui consulte son site.3 : Un fichier déposé par unsite web sur l'ordinateur de

l'internaute dans le but defaciliter sa navigation.4 : Un fichier enregistré surles serveurs du fournisseur

d'accès à Internet pourconserver les traces de connexion de ses abonnés. Question 15 : Comment peut-on diminuer les possibilités d'infection par un virus ?1 : En installant un logicielespion.

2 : En s'assurant de la mise àjour régulière de son système

d'exploitation.3 : En faisant une sauvegardequotidienne.

4 : En évitant d'ouvrir sansdiscernement les pièces

jointes arrivant par courriel.Question 16 : Que peut-on dire de HTML ?

1 : C'est un protocole decommunication sur Internet.

2 : C'est un langage à balisespermettant de composer des

pages web.3 : C'est un format dedocument ouvert.

4 : C'est une archive defichiers XML.

Question 17 : Que peut-on dire d'un logiciel distribué comme un partagiciel (shareware) ?1 : On peut le diffuser sous lalicence de son choix.

2 : On peut l'essayergratuitement, et dans certains

cas l'utiliser indéfiniment enne payant que si on le souhaite.3 : Il appartient au domainepublic.

4 : On peut en étudier le codesource.

Question 18 : Avec un traitement de texte, quels sont les éléments qu'on peut insérer comme des champs ?1 : Le pied de page.

2 : Le nombre total de pages.

3 : L'auteur du document telque décrit dans les propriétés

du document.4 : La marge du haut.

5 : La date du jour. Question 19 : Que peut-on dire d'une page web publiée par un

internaute à titre personnel ?1 : Son contenu est validé parle fournisseur d'accès avant sa

mise en ligne.2 : Son contenu est validé parla CNIL.

3 : Son contenu est validé parles moteurs de recherche lors

de l'indexation.4 : Son contenu ne fait l'objetd'aucune validation.

Question 20 : Sur quelle page web l'information est-elle le moins susceptible d'être modifiée entre deux consultations ?1 : La page d'accueil d'unquotidien en ligne.

2 : Une page contenant unarticle de l'encyclopédie en

ligne Wikipédia.3 : Une page agrégeant desflux RSS.

4 : Une page contenant untexte de loi sur Legifrance.

Question 21 : Parmi ces outils, lesquels sont dédiés à l'échange d'idées au sein d'un groupe ?1 : La liste de discussion.

2 : L'espace de stockage.

3 : Le forum de discussion.

4 : La liste de diffusion.

5 : La messagerieinstantanée.

Question 22 : Que permet l'" informatique en nuage » (cloud computing) ?1 : De taguer des fichiers surson disque dur.

2 : De naviguer sur le web.

3 : D'utiliser des servicesnumériques et des données

sans se préoccuper de leurlocalisation.4 : De disposer d'uneconnexion à très haut débit.

Question 23 : Une association met en ligne un formulaire proposant à ses adhérents de recevoir une lettre électronique. Que doit-elle faire pour respecter la loi Informatique et Libertés" ?1 : Stipuler explicitementqu'une lettre électronique sera

envoyée.2 : Donner à chaque adhérentl'accès à l'intégralité des

données ainsi collectées.3 : Transmettre le fichier à laCNIL.

4 : Permettre à chaqueadhérent de rectifier les

informations qui leconcernent. Question 24 : Les logiciels de présentation proposent d'imprimer un document à distribuer à l'auditoire. De quoi s'agit-il ?1 : D'une mise en page desdiapositives rassemblant

plusieurs diapositives parpages.2 : Du masque de laprésentation.

3 : Du résumé textuel de laprésentation.

4 : Des coordonnées del'orateur.

Question 25 : Quel rôle faut-il avoir pour accorder des droits supplémentaires aux utilisateurs d'une plateforme de travailPage 2/5

collaborative ?1 : Modérateur.

2 : Visiteur.

3 : Administrateur.

4 : Collaborateur.

Question 26 : Qu'est-ce qu'un carnet d'adresses partagé ?1 : Une carte de visite qu'onassocie systématiquement à

l'envoi de ses courriels.2 : Une liste de contactsintégrée dans une plateforme

de travail collaboratif.3 : Un annuaire en lignepermettant l'authentification

unique à de multiplesservices.4 : La liste des adressesélectroniques des abonnés à

une même liste de diffusion. Question 27 : Dans quels contextes des problèmes liés au phénomène d'accès concurrent peuvent-il se produire ?1 : Lors de l'édition en ligned'un document partagé.

2 : Lors du dépôt d'unnouveau fichier partagé.

3 : Lors du dépôt d'undocument partagé édité hors

ligne.4 : Lors de l'ouverture d'undocument protégé en écriture.

Question 28 : Comment peut-on se connecter au réseauInternet ?

1 : En utilisant un réseaucâblé de type Ethernet.

2 : En utilisant un réseausécurisé de type Web.

3 : En utilisant un réseau sansfil de type Wi-Fi.

4 : En utilisant un réseautéléphonique de type 3G.

quotesdbs_dbs33.pdfusesText_39[PDF] tp facteurs cinétiques et catalyse

[PDF] réaction entre l acide oxalique et les ions permanganate

[PDF] tp influence des facteurs cinétiques

[PDF] de la fécondation ? la naissance 4ème exercices

[PDF] svt 4ème les étapes de l accouchement

[PDF] de la fécondation ? la naissance svt 4ème pdf

[PDF] différence de carré

[PDF] style corps de texte word

[PDF] oursin fécondation interne ou externe

[PDF] mise en forme du texte definition

[PDF] reproduction oursin wikipedia

[PDF] un document composite est

[PDF] mise en forme d'un texte word

[PDF] exercice tableau croisé dynamique excel 2010 pdf