Examen Final – Cryptographie

Examen Final – Cryptographie

Examen Final – Cryptographie jeudi 19 janvier 2006. Correction. Exercice 1. Alice change sa clé RSA tous les 25 jours. Bob lui change sa clé tous les 31

Examen Partiel – Cryptographie Correction

Examen Partiel – Cryptographie Correction

Examen Partiel – Cryptographie jeudi 1er décembre 2005. Correction. Exercice 1 (12pts). Soit p un nombre premier. Donner une formule simple pour.

Corrigé

Corrigé

Cryptographie `a clé publique. I. Chiffrement multiplicatif (15 pts). On UTRCLTOHBCLMTUWRHLOYHW. Page 2. Introduction `a la cryptographie. Examen. (d) (4pts) ...

EXAMEN DE CRYPTOGRAPHIE

EXAMEN DE CRYPTOGRAPHIE

Corrigé. Exercice 1: (7pt). 1- (1pt) La clé de chiffrement est égale à la clé de déchiffrement. 2- (2pt) Les chiffrements par décalage s'écrivent x → x + K

Exercices de cryptographie

Exercices de cryptographie

On choisit e = 3 : est-ce correct ? Pourquoi ? 4. Donnez une valeur correcte pour d. 5. Cryptez le message M = 5. Un sujet d'examen. Résolvez l'exercice 1 du

Correction TD de cryptographie no1 1 Substitutions ¡ ¡ ¡ ¡

Correction TD de cryptographie no1 1 Substitutions ¡ ¡ ¡ ¡

Initiation `a la cryptographie. Correction TD de cryptographie no1. —TELECOM Nancy 2A Formation par Apprentissage—. 1 Substitutions. Exercice 1. Chiffrement par

Cryptographie et arithmétique Corrigé dexamen Université de

Cryptographie et arithmétique Corrigé dexamen Université de

Corrigé d'examen. Université de Bordeaux. Cryptographie et arithmétique – Corrigé de l'examen 2014. Exercice 1. 1. Si x ≡ ±y mod N et x2 ≡ y2 mod N alors N

CHIFFREMENT ET CRYPTOGRAPHIE Exercice 1 : Cryptage affine

CHIFFREMENT ET CRYPTOGRAPHIE Exercice 1 : Cryptage affine

Le cryptage affine se fait à l'aide d'une clé qui est un nombre entier k fixé

Introduction à la cryptographie quantique Examen du 19 décembre

Introduction à la cryptographie quantique Examen du 19 décembre

19 déc. 2017 ... la valeur 1). Ce phénomène est connu sous le nom de paradoxe GHZ. La correction sera mise en ligne peu de temps après la fin de l'examen.

Exercices et problemes de cryptographie

Exercices et problemes de cryptographie

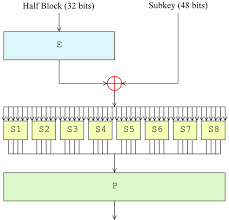

Exercices et problèmes de cryptographie. 2.3 Chiffrement DES. 45. Exercice 2.7 corrections. L'étude de la cryptologie moderne ne peut se concevoir sans un ...

Examen Partiel – Cryptographie Correction

Examen Partiel – Cryptographie Correction

Examen Partiel – Cryptographie jeudi 1er décembre 2005. Correction. Exercice 1 (12pts). Soit p un nombre premier. Donner une formule simple pour.

Examen Final – Cryptographie

Examen Final – Cryptographie

Examen Final – Cryptographie jeudi 19 janvier 2006. Correction. Exercice 1. Alice change sa clé RSA tous les 25 jours. Bob lui change sa clé tous les 31

Corrigé

Corrigé

Cryptographie `a clé publique. I. Chiffrement multiplicatif (15 pts) Introduction `a la cryptographie. Examen. (d) (4pts) Identifier et expliquer ...

Cryptographie et arithmétique Corrigé dexamen Université de

Cryptographie et arithmétique Corrigé dexamen Université de

Cryptographie et arithmétique – Corrigé de l'examen 2014. Exercice 1. 1. Si x ? ±y mod N et x2 ? y2 mod N alors N ne divise pas x ± y mais divise x2

CHIFFREMENT ET CRYPTOGRAPHIE Exercice 1 : Cryptage affine

CHIFFREMENT ET CRYPTOGRAPHIE Exercice 1 : Cryptage affine

Le cryptage affine se fait à l'aide d'une clé qui est un nombre entier k fixé

EXAMEN DE CRYPTOGRAPHIE

EXAMEN DE CRYPTOGRAPHIE

Examen de Cryptographie et Sécurité. Durée : 1h30 – Documents non autorisés. Exercice 1 (7pts) On s'intéresse à l'algorithme cryptographique d'ElGamal.

Université dAix-Marseille Cryptographie Semestre 2 Exercices et

Université dAix-Marseille Cryptographie Semestre 2 Exercices et

Cryptographie. Semestre 2. Exercices et corrections pour le TD 1. 2014–2015. 1. a. Déterminer si le codage suivant est i) sans pertes ii) instantané

Solutions pour lexamen partiel – Cryptographie

Solutions pour lexamen partiel – Cryptographie

Exercice 2. On consid`ere un diagramme de Feistel sur des mots binaires de 4 bits `a deux rondes o`u les fonctions f1 et f2 sont les suivantes :.

Enseignement libre Introduction à la Cryptographie 2012/2013

Enseignement libre Introduction à la Cryptographie 2012/2013

Introduction à la Cryptographie. 2012/2013. Examen durée 3 heures maximum. Tous documents autorisés mais les communications Correction. Exercice 1 :.

Examen Final : Principe et Algorithme Cryptographiques durée : 1 h 30

Examen Final : Principe et Algorithme Cryptographiques durée : 1 h 30

16 mai 2013 1 QCM `a auto-correction cryptographique. Cet exercice contient un QCM que vous allez remplir et que vous allez nous aider `a corriger vous ...

Examen de Cryptographie et Sécurité

Durée : 1h30 Documents non autorisés

Exercice 1 (7pts)

est la même que la fonction de chiffrement.1. Si la fonction de chiffrement est involutive quelle est la clé de déchiffrement ?

n. Trouver toutes les clésinvolutives (i.e. telles que la fonction de chiffrement est involutive). Traiter les cas n = 26 et n = 29.

3. Si le chiffrement est affine sur Zn, caractériser les clés involutives. Préciser le nombre de clés

involutives dans le cas où n est un nombre premier.Exercice 2 : (13pts)

1. Peut-on avoir pour un même message clair plusieurs messages chiffrés ? justifier votre.

2. ElGamal , Alice et Bob p; g. Soit g=3

montrer que g est générateur de Z7 .3. Soit a = 4 la clé secrète Alice, donne

4. Supposons que Bob veut envoyer le message m=2 à Alice avec un aléa k=5; quel est le message

chiffré correspondant à envoyer à Alice ?5. Montrer comment Alice retrouve le message m à partir du message chiffré reçu.

6. Une mauvaise uti

signer plusieurs messages. Montrer que si Bob signe deux différents messages m1,m2 avec lamême valeur k et obtient les signatures (r,s1), (r,s2); Oscar pourra générer une signature pour tout

message dans des conditions particulières.7. Supposons que le générateur de nombres pseudo-

sa clé privée a à la place. Comment Oscar qui intercepte (m,r,s) peut-il se rendre compte de cette panne ?

8. Considérons ù p, g, a, A, k, r sont les mêmes pour la

-1r mod (p-1). quelle est la vérification de cette signature ?9. Montrer peut casser cette signature.

Département informatique Le 03/06/2013 Faculté Electronique et Informatique Master SSI 1ère année USTHBCorrigé

Exercice 1: (7pt)

1- (1pt) La clé de chiffrement est égale à la clé de déchiffrement.

2- (2pt) Les chiffrements par décalage s'écrivent x x + K [n]. Les clefs involutives sont celles

pour lesquelles f-1(f(x))=x ; f-1(x+K)=x+2K = x 2K=0[n]. (0.5pt) Pour n=26 ce sont les clefs pour lesquelles 2K = 26q soit K = 13q. On a alors K =13;K =0.

(0.5pt) Pour n=29, on a K=03- (2pt) Chiffrement affine : on cherche les fonctions de codage telles que fa,b(fa,b(x))x pour

tout x dans E (c'est-à-dire (fa,b)-1= fa,b) : on doit donc avoir pour tout x dans E a(ax+b)+bx [n]soit a2x+ab+bx [n]. Donc il faut que a21 [n]et b(a+1)0 [n](1pt) Si n est premier, la solution pour les deux équations précédentes est a=n-1 et bZn, les

clés sont les couples (n-1,b) il y a n clésExercice 2: (13pt)

1. (1pt) Notons que ce calcul dépend du choix de k et donc que pour un message clair donné, il y a

plusieurs messages chiffrés correspondants2. (1.5pt) 31 = 3; 32 = 9 = 2; 33 = 2 * 3 = 6; 34 = 6 * 3 = 4; 35 = 4 * 3 = 5; 36 = 5 * 3 = 1, tous les calculs sont

modulo 7, ainsi g = 3 génère tous les éléments de Z7, il est générateur de Z7.3. (0.5pt) Soit a = 4 la A = ga (mod p) = 34 (mod 7) = 4. La clé publique est (p =

7; g = 3;A = 4)

4. (1pt) Le message chiffré est un couple (c1; c2) il est obtenu comme suit :

c1 = gk (mod p) = 35 (mod 7) = 5 c2 = mAk (mod p) = 2 * 45 (mod 7) = 2 *2 = 45. (2pt) Soit le couple reçu par Alice (c1; c2) , elle déchiffre le message comme suit :

m = c1-a c2 (mod p) = 5-44 (mod 7) = (5-1)44 (mod 7) = 344 (mod 7) = 4 * 4 (mod 7) = 26. (2pt) S1= k-1(m1-ar) mod p-1

S2= k-1(m1-ar) mod p-1

k=(s1-s2)(m1-m2)-1 mod p-1 si pgcd((m1-m2), p-1)=1, on trouvera k et conséquent on trouvera a la clé secrète, on pourra signer tout message7. (2pt) La clé publique est (p ; g; A = ga) si k=a, r=ga=A mod p et oscar remarque que r=A

8. (2pt) la vérification est g*r-rs= Am

9. (1pt) A partir de r,s choisis, on peut définir un message m.

quotesdbs_dbs1.pdfusesText_1[PDF] examen cytobactériologique des crachats fiche technique

[PDF] examen cytobactériologique des liquides d épanchement

[PDF] examen d'admission gymnase vaudois

[PDF] examen d'analyse et de raisonnement déductif

[PDF] examen d'analyse personnel technique

[PDF] examen d'aptitude professionnelle ide 1er grade

[PDF] examen d'aptitude professionnelle ide echelle 10

[PDF] examen d'aptitude professionnelle maroc

[PDF] examen de bacalaureat national 2015 varianta 9

[PDF] examen de bacalaureat national 2016 proba e

[PDF] examen de biologie animale avec correction pdf

[PDF] examen de biologie animale s2 pdf

[PDF] examen de biologie cellulaire 1ere année

[PDF] examen de chimie 1er année st