On associe à chaque lettre de lalphabet un entier naturel de l

On associe à chaque lettre de lalphabet un entier naturel de l

On a reçu le message codé suivant : "JWPNWMRCFWMY". On sait que le chiffrement est affine que la lettre E est codée E et la lettre J est codée N.

Cours de mathématiques - Casedesmaths

Cours de mathématiques - Casedesmaths

17 mars 2020 Le chiffrement de Hill groupe les lettres du message à crypter par paquets de n (n fixé) ... On a reçu le message suivant : JWPNWMRCFWMY.

Chiffrement - Lycée dAdultes

Chiffrement - Lycée dAdultes

10 janv. 2019 On a reçu le message suivant : JWPNWMRCFWMY. On sait que le chiffrement est affine et que la lettre E est codée par la lettre E et que la.

Devoir en temps libre n° 8. Travail par groupes dau maximum 4 à

Devoir en temps libre n° 8. Travail par groupes dau maximum 4 à

3 févr. 2016 Pour coder des messages on utilise un chiffrement affine associé à la ... On a reçu le message suivant : NETWMYXEQBCREQZCIDGWPEPQWXCSE.

Chiffrement

Chiffrement

8 sept. 2014 Le chiffrement ou cryptage consiste à coder un message. ... décoder une message codé. ... On a reçu le message suivant : JWPNWMRCFWMY.

CHIFFREMENT AFFINE

CHIFFREMENT AFFINE

Le chiffrement ou cryptage consiste à coder un message. À une lettre du message : ... On a reçu le message suivant : JWPNWMRCFWMY.

CRYPTOGRAPHIE

CRYPTOGRAPHIE

ou de décrypter un message reçu. Nous avons aussi travaillé sur un déchiffrage par force brute et étendu notre alphabet à 74 caractères (point.

[PDF] On associe à chaque lettre de lalphabet un entier - Canal Blog

[PDF] On associe à chaque lettre de lalphabet un entier - Canal Blog

On a reçu le message codé suivant : "JWPNWMRCFWMY" On sait que le chiffrement est affine que la lettre E est codée E et la lettre J est codée N

[PDF] Casedesmaths - Cours de mathématiques - Case des Maths

[PDF] Casedesmaths - Cours de mathématiques - Case des Maths

17 mar 2020 · On a reçu le message suivant : JWPNWMRCFWMY On sait que le chiffrement est affine et que la lettre E est codée par la lettre E et que la lettre

[PDF] Chiffrement - AlloSchool

[PDF] Chiffrement - AlloSchool

8 sept 2014 · On a reçu le message suivant : JWPNWMRCFWMY On sait que le chiffrement est affine et que la lettre E est codée par la lettre E et que la

[PDF] Chiffrement - Lycée dAdultes

[PDF] Chiffrement - Lycée dAdultes

10 jan 2019 · On a reçu le message suivant : JWPNWMRCFWMY On sait que le chiffrement est affine et que la lettre E est codée par la lettre E et que la

[PDF] CHIFFREMENT AFFINE - C Lainé

[PDF] CHIFFREMENT AFFINE - C Lainé

On a reçu le message suivant : JWPNWMRCFWMY On sait que le chiffrement est affine et que la lettre E est codée par la lettre E et que la lettre J est codée

CRYPTOGRAPHIE Le code de César (6 ) - Examen corrige

CRYPTOGRAPHIE Le code de César (6 ) - Examen corrige

Exercice 1 : Décoder le message ERQ GHEXW a été On a reçu le message suivant : JWPNWMRCFWMY DP1917_548_622 pdf - Sénat

Correction des exercices dentraînement - Free - Examen corrige

Correction des exercices dentraînement - Free - Examen corrige

photoshop pdf - Retour au Menu Doit inclure : Exercice 1 : Décoder le message ERQ GHEXW a été On a reçu le message suivant : JWPNWMRCFWMY

Les Codes-Barres Définition : la clé R est calculée de telle sorte

Les Codes-Barres Définition : la clé R est calculée de telle sorte

Déterminer la clé R associée aux code-barres suivant : 9 788073 400972 (a) 505008349443R (b) Exercice 4 : on a reçu le message suivant JWPNWMRCFWMY

Exercicesderni`ere impression le8 septembre 2014 à 17:07

Exercicesderni`ere impression le8 septembre 2014 à 17:07 Chiffrement

Chiffrement affine

Exercice1

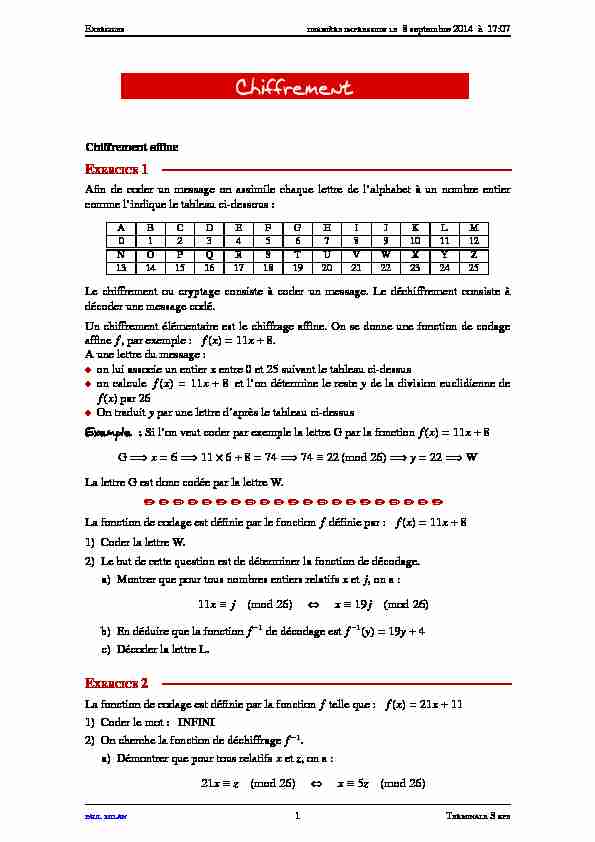

Afin de coder un message on assimile chaque lettre de l'alphabet à un nombre entier comme l'indique le tableau ci-dessous :ABCDEFGHIJKLM

0123456789101112

NOPQRSTUVWXYZ

13141516171819202122232425

Le chiffrement ou cryptage consiste à coder un message. Le déchiffrement consiste à décoder une message codé. Un chiffrement élémentaire est le chiffrage affine. On se donne une fonction de codage affinef, par exemple :f(x)=11x+8.A une lettre du message :

•on lui associe un entierxentre 0 et 25 suivant le tableau ci-dessus •on calculef(x)=11x+8 et l'on détermine le resteyde la division euclidienne de f(x) par 26 •On traduitypar une lettre d'après le tableau ci-dessus Exemple :Si l'on veut coder par exemple la lettre G par la fonctionf(x)=11x+8G=?x=6=?11×6+8=74=?74≡22(mod 26)=?y=22=?W

La lettre G est donc codée par la lettre W.

La fonction de codage est définie par le fonctionfdéfinie par :f(x)=11x+81) Coder la lettre W.

2) Le but de cette question est de déterminer la fonction de décodage.

a) Montrer que pour tous nombres entiers relatifsxetj, on a :11x≡j(mod 26)?x≡19j(mod 26)

b) En déduire que la fonctionf-1de décodage estf-1(y)=19y+4 c) Décoder la lettre L.Exercice2

La fonction de codage est définie par la fonctionftelle que :f(x)=21x+111) Coder le mot : INFINI

2) On cherche la fonction de déchiffragef-1.

a) Démontrer que pour tous relatifsxetz, on a :21x≡z(mod 26)?x≡5z(mod 26)

paul milan1 TerminaleSspeExercices

b) En déduire que la fonction de décodage est :f-1(y)=5y+23 c) Décoder le message LDXUXRExercice3

On a reçu le message suivant : JWPNWMRCFWMY

On sait que le chiffrement est affine et que la lettre E est codée par la lettre E et que la lettre J est codée par la lettre N. Soit la fonction affinefdéfinie par :f(x)=ax+boùaetbsont des entiers naturels compris entre 0 et 25.1) Démontrer queaetbvérifient le système suivant :?4a+b≡4 (mod 26)

9a+b≡13 (mod 26)

2) a) Démontrer que 5a≡9 (mod 26), puis quea≡7 (mod 26)

b) En déduire queb≡2 (mod 26) et quefest définie parf(x)=7x+2 c) Démontrer que pour tous relatifsxetz, on a :7x≡z(mod 26)?x≡15z(mod 26)

d) En déduire que la fonction de décodagef-1estf-1(y)=15x+22 e) Décoder le message.Chiffrement de Hill

Exercice4

Partie A Inverse de 23 modulo 26

On considère l'équation : (E) : 23x-26y=1,oùxetydésignent deux entiers relatifs.1) Vérifier que le couple (-9 ;-8) est solution de l'équation (E).

2) Résoudre alors l'équation (E).

3) En déduire un entieratel que 0?a?25 et 23a≡1 (mod 26).

Partie B Chiffrement de Hill

Le chiffrement de Hill a été publié en 1929. C'est un chiffre polygraphique, c'est à dire

qu'on ne chiffre pas les lettres les unes après le autres, mais par "paquets".On présente ici un exemple "bigraphique", c'est à dire que les lettres sontregroupées deux à deux. le tableau ci-dessous :ABCDEFGHIJKLMNOPQRSTUVWXYZ

On obtient des couples d'entiers(x1;x2)oùx1correspond à la première lettre etx2cor- respond à la deuxième lettre. Étape 2Chaque couple(x1;x2)est transformé en(y1;y2)tel que :S1)?y1≡11x1+3x2(mod 26)

y2≡7x1+4x2(mod 26)avec 0?y1?25 et 0?y2?25.

Étape 3Chaque couple(y1;y2)est transformé en un couple de deux lettres en utilisant le tableau de correspondance donné dans l'étape 1. On regroupe ensuite les lettres paul milan2 TerminaleSspeExercices

Exemple : TE????

mot en clairétape1 =?(19,4)étape 2=?(13,19)étape 3=?NT???? mot codé1) Coder le mot ST.

2) On décide de construire un algorithme

permettant d'aller plus vite. On propose l'algorithme suivant : a) Coder PALACE et RAPACE b) Que constatez-vous?Variables:X,Y,Z,Tentiers

Entrées et initialisation

LireX,Y

Traitement

11X+3Y→Z

7X+4Y→T

Z-E(Z/26)26→Z

T-E(T/26)26→T

Sorties: AfficherZ,T

3) On veut maintenant déterminer la procédure de décodage :

a) Montrer que tout couple (x1;x2)vérifiant les équations du système(S1), vé- rifie les équations du système :S2)?23x1≡4y1+23y2(mod 26)

23x2≡19y1+11y2(mod 26)

b) Àl'aidedelapartie A,montrerquetout couple (x1;x2)vérifiant leséquations du système (S2), vérifie les équations du systèmeS3)?x1≡16y1+y2(mod 26)

x2≡11y1+5y2(mod 26)

c) Montrer que tout couple (x1;x2)vérifiant les équations du système(S3), vé- rifie les équations du système (S1) d) Écrire un algorithme sur le même principe que l'algorithme de chiffrage pour décoder un mot. e) Décoder le mot : PFXXKNU Ce mot étant de 7 lettres, ajouter la lettre W à la fin du mot pour avoir des paquets de deux lettres. Le décodage terminé, on supprimerala lettre dont le code est W. paul milan3 TerminaleSspequotesdbs_dbs29.pdfusesText_35[PDF] déchiffrement affine

[PDF] vigenere python code

[PDF] chiffre de vigenère langage c

[PDF] vigenere python decode

[PDF] decoder vigenere sans clef

[PDF] chiffre de vigenere algorithme

[PDF] algorithme rsa exemple

[PDF] algorithme rsa pdf

[PDF] algorithme rsa exercice corrigé

[PDF] cryptage rsa exemple

[PDF] cryptographie asymétrique algorithme

[PDF] chiffrement asymétrique et symétrique

[PDF] chiffrement asymétrique exemple

[PDF] cryptographie exercices corrigés pdf