Cryptographie Paris 13

Cryptographie Paris 13

1 oct. 2010 Vaudenay A Classical Introduction to Cryptography Exercice Book

Correction TD de cryptographie no1 1 Substitutions ¡ ¡ ¡ ¡

Correction TD de cryptographie no1 1 Substitutions ¡ ¡ ¡ ¡

il envoya dans la ligurie acheter des soldats. ¡. Exercice 2. Chiffrement par substitution. 1. Chiffrer le message “la rencontre est prévue `a la

CHIFFREMENT ET CRYPTOGRAPHIE Exercice 1 : Cryptage affine

CHIFFREMENT ET CRYPTOGRAPHIE Exercice 1 : Cryptage affine

Le cryptage affine se fait à l'aide d'une clé qui est un nombre entier k fixé

Initiation à la cryptographie

Initiation à la cryptographie

On y trouve dans chaque chapitre

Exo7 Arithmétique : en route pour la cryptographie Un MOOC

Exo7 Arithmétique : en route pour la cryptographie Un MOOC

des exercices de remise à niveau pour la logique et les ensembles. Plan de Dans ce corrigé nous donnons une justification

Cryptographie

Cryptographie

Cryptographie. Polycopié de Cours et Exercices Corrigés. 3 ème année licence- SI. Dr. BENIDRIS Fatima zohra. Juin 2020. Page 2. Avant-propos. Ce Document est

Exercices et problemes de cryptographie

Exercices et problemes de cryptographie

Cette maxime d'Aristote semble bien mal s'ap- pliquer à la cryptologie tant l'exercice y est absent. Il existe de multiples ouvrages de référence de qualité

Corrigé

Corrigé

Cryptographie `a clé publique. I. Chiffrement multiplicatif (15 pts). On Le but de l'exercice est de montrer les liens d'implication ou de non-implication ...

TD Cryptographie Exercice 1: Exercice 2 : Exercice 3:

TD Cryptographie Exercice 1: Exercice 2 : Exercice 3:

TD Cryptographie. Exercice 1: Soit un système de communication à N nœuds où les messages échangés entre les nœuds peuvent être facilement écoutés. 1) Quel

Exercices de cryptographie

Exercices de cryptographie

Les conversions entre écritures hexadécimales et binaires se font comme à l'exercice précédent. 1. Calculer les deux sous-blocs de 32 bits L0 et R0 (figure 1).

Cryptographie Paris 13

Cryptographie Paris 13

1 oct. 2010 Exercices. 1. 2.4.1. Indice de co?ncidences Étant donné une suite x = x1x2 ...xn de caract`eres xi d'un alphabet Z on définit le nombre nc ...

Exo7 Arithmétique : en route pour la cryptographie Un MOOC

Exo7 Arithmétique : en route pour la cryptographie Un MOOC

ensembles. – Des exercices pour l'arithmétique que l'on travaillera en profondeur. Et aussi pour ceux qui le souhaitent.

Corrigé

Corrigé

Corrigé. Cryptographie `a clé publique. I. Chiffrement multiplicatif (15 pts) Le but de l'exercice est de montrer les liens d'implication ou de ...

CHIFFREMENT ET CRYPTOGRAPHIE Exercice 1 : Cryptage affine

CHIFFREMENT ET CRYPTOGRAPHIE Exercice 1 : Cryptage affine

Le cryptage affine se fait à l'aide d'une clé qui est un nombre entier k fixé

Exercices et problèmes de cryptographie

Exercices et problèmes de cryptographie

Cette maxime d'Aristote semble bien mal s'appliquer à la cryptologie tant l'exercice y est absent. Il existe de multiples ouvrages de référence de qualité mais

Correction TD de cryptographie no1 1 Substitutions ¡ ¡ ¡ ¡

Correction TD de cryptographie no1 1 Substitutions ¡ ¡ ¡ ¡

il envoya dans la ligurie acheter des soldats. ¡. Exercice 2. Chiffrement par substitution. 1. Chiffrer le message “la rencontre est prévue `a la

Exercices de cryptographie

Exercices de cryptographie

Exercices de cryptographie. M1 informatique. 1 Cryptographie classique. 1.1 Divers. 1. Donnez le texte en clair correspondant au texte crypté suivant :.

Examen Final – Cryptographie

Examen Final – Cryptographie

Examen Final – Cryptographie jeudi 19 janvier 2006. Correction. Exercice 1. Alice change sa clé RSA tous les 25 jours. Bob lui change sa clé tous les 31

Exercice 1 chiffrement à clefs publiques (sur 4 points) Exercice 2

Exercice 1 chiffrement à clefs publiques (sur 4 points) Exercice 2

11 jan. 2009 Rappelez vous : en crypto il faut argumenter ce que l'on affirme. Exercice 3 hachage cryptographique (4 =2+2 points) question 1. Quelles sont ...

TD de Cryptologie IUT Licence 3 Feuille dexercices n 1 (corrigé)

TD de Cryptologie IUT Licence 3 Feuille dexercices n 1 (corrigé)

Feuille d'exercices n?1 (corrigé). 1 César Vigenère et les autres. Exercice 1 Un exemple de transposition simple. Q1. Sur la place du village s'éleve un

[PDF] Corrigé - DI ENS

[PDF] Corrigé - DI ENS

Master 1 Informatique Introduction `a la cryptographie Année 2015-2016 Corrigé Cryptographie `a clé publique I Chiffrement multiplicatif (15 pts)

[PDF] Correction TD de cryptographie no1 1 Substitutions ¡ ¡ ¡ ¡ - Loria

[PDF] Correction TD de cryptographie no1 1 Substitutions ¡ ¡ ¡ ¡ - Loria

Correction TD de cryptographie no1 —TELECOM Nancy 2A Formation par Apprentissage— 1 Substitutions Exercice 1 Chiffrement par décalage (César) 1

[PDF] CHIFFREMENT ET CRYPTOGRAPHIE Exercice 1 : Cryptage affine

[PDF] CHIFFREMENT ET CRYPTOGRAPHIE Exercice 1 : Cryptage affine

CHIFFREMENT ET CRYPTOGRAPHIE Exercice 1 : Cryptage affine Chacune des 26 lettres est associée à l'un des entiers de 0 à 25 selon le tableau de

[PDF] Exercices de cryptographie

[PDF] Exercices de cryptographie

Exercices de cryptographie M1 informatique 1 Cryptographie classique 1 1 Divers 1 Donnez le texte en clair correspondant au texte crypté suivant :

[PDF] Arithmétique : en route pour la cryptographie Un MOOC - Exo7

[PDF] Arithmétique : en route pour la cryptographie Un MOOC - Exo7

III Les exercices 97 Cours et exercices de maths exo7 emath 1 bases de la cryptographie en commençant par les codes les plus simples pour aboutir

[PDF] Exercices et problèmes de cryptographie - Dunod

[PDF] Exercices et problèmes de cryptographie - Dunod

Préface I Avant-propos IX Notations XI 1 Cryptographie classique 1 Ces exercices sont entièrement corrigés mais le lecteur ne tirera profit de ce

[PDF] Exercices et problemes de cryptographie - Unithequecom

[PDF] Exercices et problemes de cryptographie - Unithequecom

Chapitre 1 Cryptographie classique 1 1 1 Chiffrement par substitution mono-alphabétique 1 Exercice 1 1 (avec programmation) Chiffrement de César

Cours et exercices PDF sur Sécurité informatique et Cryptographie

Cours et exercices PDF sur Sécurité informatique et Cryptographie

Cours et Exercices sur Cryptographie en PDF Aussi des tutoriels des exercices corrigés et des travaux pratiques vous sera facile pour vous d'avoir une

[PDF] Examen Final – Cryptographie

[PDF] Examen Final – Cryptographie

Examen Final – Cryptographie jeudi 19 janvier 2006 Correction Exercice 1 Alice change sa clé RSA tous les 25 jours Bob lui change sa clé tous les 31

[PDF] Exercice 1 cryptographie symétrique TD Cryptographie et ACL

[PDF] Exercice 1 cryptographie symétrique TD Cryptographie et ACL

Exercice 1 cryptographie symétrique Exercice 2 : chiffrement RSA ACK lors de l'implémentation de règles de filtrage du service TFTP (Trivial File

Quels sont les 4 grands principes en cryptographie ?

Pour assurer ces usages, la cryptologie regroupe quatre principales fonctions : le hachage avec ou sans clé, la signature numérique et le chiffrement. Pour expliquer la cryptologie, nous utiliserons dans nos exemples les personnages traditionnels en cryptographie : Alice et Bob.Comment faire la cryptographie ?

Le chiffrement se fait généralement à l'aide d'une clef de chiffrement, le déchiffrement nécessite quant à lui une clef de déchiffrement. On distingue généralement deux types de clefs : Les clés symétriques: il s'agit de clés utilisées pour le chiffrement ainsi que pour le déchiffrement.Quels sont les trois objectifs principaux de la cryptographie ?

A quoi ? sert vraiment ?

La confidentialité : s'assurer que seul le destinataire puisse lire le message en le rendant illisible par d'autres.L'authenticité : s'assurer que le message provient bien de l'expéditeur par une signature vérifiable.L'intégrité : s'assurer que le message n'a pas été modifié depuis son envoi.- Différence entre chiffrement et codage

La différence essentielle réside dans la volonté de protéger les informations et d'emp?her des tierces personnes d'accéder aux données dans le cas du chiffrement. Le codage consiste à transformer de l'information (des données) vers un ensemble de mots.

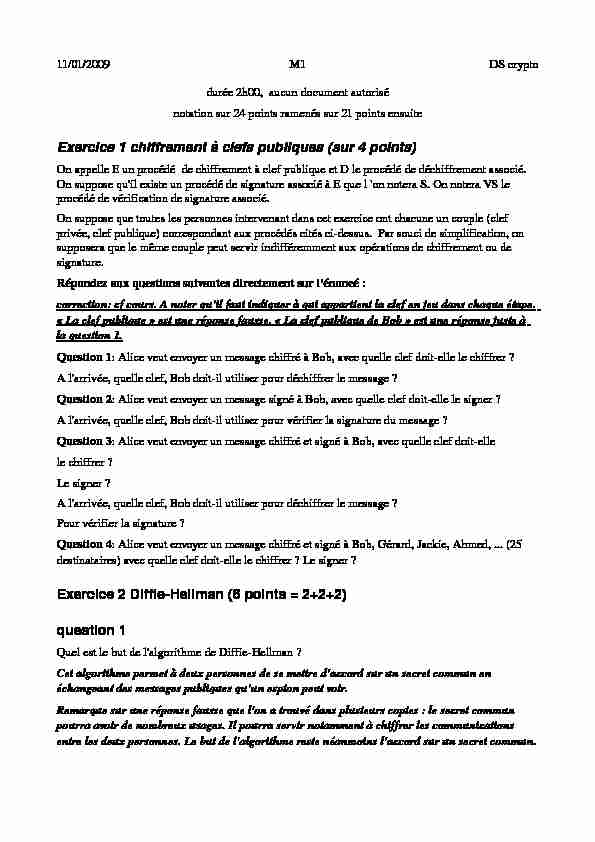

11/01/2009M1DS crypto

durée 2h00, aucun document autorisénotation sur 24 points ramenés sur 21 points ensuiteExercice 1 chiffrement

à clefs publiques (sur 4 points)On appelle E un proc édé de chiffrement à clef publique et D le procédé de déchiffrement associé.On suppose qu'il existe un proc

édé de signature associé à E que l 'on notera S. On notera VS le procédé de vérification de signature associé.On suppose que toutes les personnes intervenant dans cet exercice ont chacune un couple (clef

privée, clef publique) correspondant aux procédés cités cidessus. Par souci de simplification, on

supposera que le m ême couple peut servir indifféremment aux opérations de chiffrement ou de signature. Répondez aux questions suivantes directement sur l'énoncé : correction: cf cours. A noter qu'il faut indiquer

à qui appartient la clef en jeu dans chaque étape. " La clef publique » est une r éponse fausse. " La clef publique de Bob » est une réponse juste à la question 1.Question 1: Alice veut envoyer un message chiffr

é à Bob, avec quelle clef doitelle le chiffrer ? A l'arrivée, quelle clef, Bob doitil utiliser pour déchiffrer le message ?Question 2: Alice veut envoyer un message sign

é à Bob, avec quelle clef doitelle le signer ? A l'arrivée, quelle clef, Bob doitil utiliser pour vérifier la signature du message ?Question 3: Alice veut envoyer un message chiffr

é et signé à Bob, avec quelle clef doitelle le chiffrer ?Le signer ?

A l'arriv

ée, quelle clef, Bob doitil utiliser pour déchiffrer le message ? Pour v érifier la signature ?Question 4: Alice veut envoyer un message chiffr é et signé à Bob, Gérard, Jackie, Ahmed, ... (25 destinataires) avec quelle clef doitelle le chiffrer ? Le signer ?Exercice 2 DiffieHellman (6 points = 2+2+2)

question 1 Quel est le but de l'algorithme de DiffieHellman ?Cet algorithme permet

à deux personnes de se mettre d'accord sur un secret commun en changeant des messages publiques qu'un espion peut voir.Remarque sur une r éponse fausse que l'on a trouvé dans plusieurs copies : le secret commun pourra avoir de nombreux usages. Il pourra servir notammentà chiffrer les communications

entre les deux personnes. Le but de l'algorithme reste néanmoins l'accord sur un secret commun.

11/01/2009M1DS crypto

question 2 Les données suivantes sont publiques : •p un grand nombre premier, •G un groupe multiplicatif de cardinal p1 •g un générateur de GD

écrivez l'algorithme de Diffie Hellman (description détaillée de chacune des étapes).Cf cours. Ne pas oublier le modulo p dans les calculs (" gx mod p » et non pas " gx »).

question 3Alice et Bob veulent communiquer de fa

çon sûre à travers un réseau non sûr. Ils décident d'utiliserDiffieHellman. L'espion poss

ède un contrôle total du réseau : il peut lire et modifier tout ce qui est y passe. Expliquez quelles sont les faiblesses de DiffieHellman dans ce contexte. Eléments de correction: si l'espion peut tout lire et modifier, il peut réaliser une attaque man in

the middle en se faisant passer pour Alice aupr ès de Bob et pour Bob auprès d'Alice. Il peut alors espionner et modifier tout ce qu'Alice et Bob échangent :A noter : affirmer simplement " il peut r éaliser une attaque ManInTheMiddle » sans la justifier par l'algorithme de l'attaque (sch éma cidessus) n'apportait qu'une faible partie des points. Rappelez vous : en crypto, il faut argumenter ce que l'on affirme. Exercice 3 hachage cryptographique (4 =2+2 points) question 1Quelles sont les propri

étés que doivent vérifier les fonctions de hachage cryptographiques pour pouvoirêtre utilisées dans le cadre d'applications cryptographiques ?Une fonction de hachage cryptographique est une fonction h prenant des arguments de taille

quelconque et fournissant un r ésultat de taille fixe. H doit vérifier les propriétés suivantes (traduire " difficile » par " mat ériellement impossible avec les moyens du moment) :•h està sens unique : connaissant h(m), on ne doit pas pouvoir pratiquement retrouver m•elle doit r

ésister aux attaques en seconde préimages: connaissant h(m), il doit être difficile de trouver m' tel que h(m')=h(m)EspionChoisit a et b

gymod pgb mod pgamod pgx mod pChoisit yChoisit x

11/01/2009M1DS crypto

•collisions difficiles: il doit être difficile de trouver m et m' tels que h(m)=h(m'). A noter

que le fait que l'ensemble d'arriv ée soit plus petit que l'ensemble de départ fait que h n'est pas injective. Il existe forcément des valeurs m et m' tels que h(m)=h(m')•dispersion: changer un bit du message m change beaucoup de bits du r

ésultatDonnez deux exemples d'applications utilisant les fonctions de hachageà sens unique dans

lesquelles il est important que ces propri étés soient vérifiées. Pour chaque application, vous expliquerez en quoi ces propriétés interviennentgestion des mots de passe : on stocke e=h(m) et quand un utilisateur veut s'authentifier avec un

quotesdbs_dbs2.pdfusesText_3[PDF] les nombres en lettres de 0 ? 1000

[PDF] ap seconde chiffres significatifs

[PDF] chiffres significatifs excel

[PDF] les chiffres significatifs cours

[PDF] chiffres significatifs sinus

[PDF] precision d une mesure et chiffres significatifs

[PDF] chiffres significatifs exacts

[PDF] chiffres significatifs exos

[PDF] exercices chiffres significatifs 2nde

[PDF] les nombres cardinaux en anglais pdf

[PDF] les nombres en anglais pdf

[PDF] les nombres et les chiffres en anglais pdf

[PDF] l'heure en anglais pdf

[PDF] les nombres ordinaux anglais de 1 ? 100