Five Ways to Crack a Vigenère Cipher

Five Ways to Crack a Vigenère Cipher

computer and can write simple code The examples in this paper are in Python 3 (for Python 3, / and // behave differently, so be careful) The Vigenère cipher The Vigenère cipher is a periodic polyalphabetic substitution cipher The key is a string of characters

Vigenere ciphers - 265779-825590-raikfcquaxqncofqfm

Vigenere ciphers - 265779-825590-raikfcquaxqncofqfm

Vigenere ciphers One of the earliest secret codes used was the Caesar cipher, invented (or at least made famous) by Emperor Julius Caesar If you haven’t done the Secret Messages project in Python, do that now This project assumes you know what a Caesar cipher is and how we coded it before

Le chiffre de Vigenere

Le chiffre de Vigenere

Il est utile dans cette première partie de faire le codage et le décodage de Vigenere En Python cela se fait en quelque lignes seulement Voici par exemple le codage de Vigenere si le texte est dans la chaîne texte On suppose que l'on travaille sur le caractère i 1 On cherche le décalage de l'alphabet correspondant a la position i :

Problem Set 1 - Boston College Computer Science

Problem Set 1 - Boston College Computer Science

3 Cryptanalyis of Vigenere cipher` The code for cryptanalyzing the Vigenere cipher is demonstrated in the posted´ iPython notebook, and contained in the posted module vigenere py Use this code to decrypt the Vigenere examples given in Problems 2 14 7 and 2 14 8 of the textbook ´ (Also, tell what is unusual about the plaintext of Problem 7 )

Cryptanalysis of the Vigenère Cipher: The Friedman Test

Cryptanalysis of the Vigenère Cipher: The Friedman Test

κ, it is sometimes called the Kappa Test ) varies between I approximately 0 038 and 0 065 A value of I near 0 065 would indicate that a monoalphabetic cipher (like a simple substitution cipher, a Caesar cipher, a

Lab 1 The Zen of Python - BYU Math

Lab 1 The Zen of Python - BYU Math

Then read about IPython and write/execute all of the yellow code boxes in your Sandbox le Now do the following problems Using your code from the Fall Semester Lab \Cracking the Vigen ere Cipher", create a le vigenere pythat decodes an encoded message in a txt le (see below for instructions on passing command line arguments to a Python program )

IMPLEMENTASI PENYANDIAN SUPER ENKRIPSI VIGENERE CIPHER DAN

IMPLEMENTASI PENYANDIAN SUPER ENKRIPSI VIGENERE CIPHER DAN

1 Metode yang digunakan adalah vigenere cipher dan railfence cipher 2 Teknik penyandian menggunakan subtitusi kode ASCII (UTF-8) 3 Karakter spasi (“ “) dianggap mempunyai nilai sesuai dengan tabel ASCII 4 Diimplementasikan menggunakan aplikasi Python 1 6 Metode Penelitian vigenere cipher, railfence cipher, Vigenere cipher dan Railfence

COSC 483/583: Applied Cryptography

COSC 483/583: Applied Cryptography

1 Breaking Shift and Vigenere [20 pts] The goal of this question is for you to break both a Shift Cipher and a Vigenere Cipher as a cipher text only adversary This will require a small amount of programming, for reference my implementation in python is about 110 lines of code, so nothing too crazy Two text les can be

Implementasi Cipher Viginere pada kode ASCII

Implementasi Cipher Viginere pada kode ASCII

transposition cipher, Data Encryption Standard (DES), Triplel DES, Rivest Code 2 (RC2) dan Rivest Code 4 (RC4), IDEA, Skipjack, Gost Block Cipher, dan Poly alphabetical cipher Dari beberapa metode di atas, di dalam pembahasan makalah ini hanya digunakan poly alphabetical cipher

Cracking Codes with Python - ihatefedscom

Cracking Codes with Python - ihatefedscom

Python is his favorite programming language, and he is the Source Code for the Transposition Cipher Decryption Program Sample Run of the Transposition Cipher

[PDF] vigenere python decode

[PDF] decoder vigenere sans clef

[PDF] chiffre de vigenere algorithme

[PDF] algorithme rsa exemple

[PDF] algorithme rsa pdf

[PDF] algorithme rsa exercice corrigé

[PDF] cryptage rsa exemple

[PDF] cryptographie asymétrique algorithme

[PDF] chiffrement asymétrique et symétrique

[PDF] chiffrement asymétrique exemple

[PDF] cryptographie exercices corrigés pdf

[PDF] les nombres en lettres pdf

[PDF] les nombres en lettres de 0 ? 1000

[PDF] ap seconde chiffres significatifs

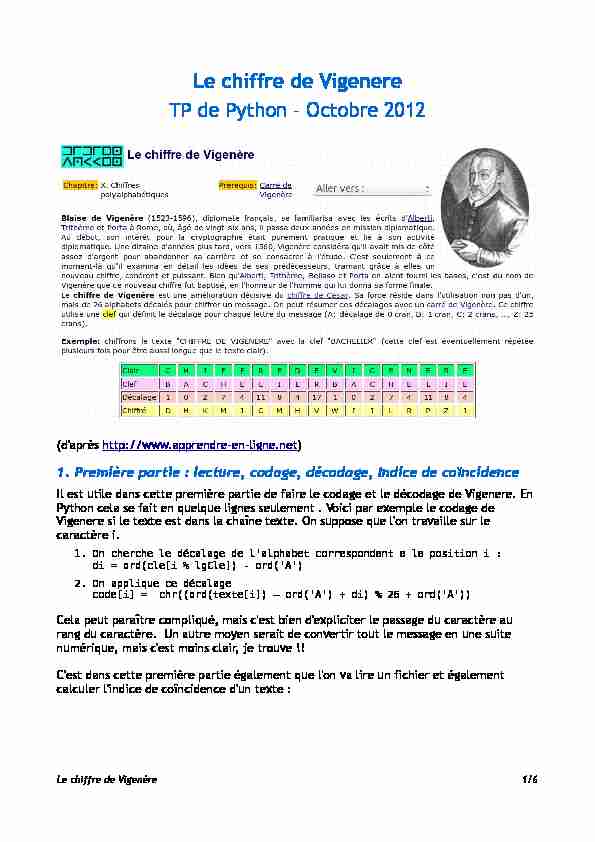

Le chiffre de Vigenere

TP de Python - Octobre 2012

(d'après http://www.apprendre-en-ligne.net)1. Première partie : lecture, codage, décodage, Indice de coïncidence

Il est utile dans cette première partie de faire le codage et le décodage de Vigenere. En Python cela se fait en quelque lignes seulement . Voici par exemple le codage de Vigenere si le texte est dans la chaîne texte. On suppose que l'on travaille sur le caractère i.1.On cherche le décalage de l'alphabet correspondant a la position i :

di = ord(cle[i % lgCle]) - ord('A')2.On applique ce décalage

code[i] = chr((ord(texte[i]) - ord('A') + di) % 26 + ord('A')) Cela peut paraître compliqué, mais c'est bien d'expliciter le passage du caractère au rang du caractère. Un autre moyen serait de convertir tout le message en une suite numérique, mais c'est moins clair, je trouve !! C'est dans cette première partie également que l'on va lire un fichier et également calculer l'indice de coïncidence d'un texte :Le chiffre de Vigenère1/6

2. Deuxième partie : Cryptanalyse du code de Vigenère

Ce code secret est très facilement cassé avec un petit programme. Néanmoins il est assez difficile à casser à la main surtout si la clé est assez longue. Nous allons nous placer dans le cadre ou la clé est comprise entre 5 et 20 caractères et le texte est suffisamment long.2.1 Calcul de la longueur de la clé (Méthode de Kasiskki et Babbage)

En analysant le texte crypté, on s'aperçoit qu'il y a des suites de lettre qui se répètent.

Cela provient :

•Soit du fait que c'est la même séquence en clair - donc ces deux séquences répétées sont distantes d'un multiple de la clé •Soit cela provient de 2 séquences différentes qui par hasard ont produits la même séquence codée (peu probable). Il faut donc chercher dans le texte crypté toutes les séquences de 3 ou 4 caractères (ou plus) qui se répètent deux fois. La distance entre ces séquences est probablement (mais ce n'est pas sur) un multiple de la taille de la clé.Le chiffre de Vigenère2/6

Vous construirez une liste des distances entre 2 chaînes répétées. Ensuite à l'aide d'une

boucle, vous balayerez les longueur de clé (entre 5 et 20) en testant si la distance est un multiple de la longueur de la clé. Vous choisirez la longueur qui a le meilleur score.2.2 Découverte de la clé

Quand on connaît la longueur n de la clé, il faut trouver le mot clé. On commence par découper le texte T en n sous textes : T0, T1, ... Tn-1.Ti = T[i], T[i +n], T[i + 2n], ....

La particularité des textes Ti est qu'ils sont codés avec le même alphabet (quicorrespond a un décalage de ki de l'alphabet). Trouvez la clé est équivalent à trouver les

décalages k0, k1, ... kn-1. Une première méthode (simple) consiste a calculer pour chacun des textes la lettre la plus fréquentes (On suppose alors que c'est un " E » et on en déduit le décalage correspondant). Un défaut de cette méthode est que si le texte est trop court ou si la clé est trop longue, on ne peut pas assurer que cela soit toujours le " E » qui soit la lettre la plus fréquente. Nous allons utiliser une deuxième méthode : Pour cela nous allons calculer successivement : d1 = k1 - k0, d2 = k2 - k0, ..., dn-1 = kn-1 - k0 Attention, ce point est un peu délicat à comprendre : Pour calculer di, nous allons boucler sur tous les décalages possible : de 0 à 25 : indice = 0 decalage = 0 pour d variant de 0 a 25 faire t = concaténation de T0 avec Ti auquel on a appliqué le décalage d